Zharoznizhyuchі zasobi gyermekek számára elismert gyermekorvos. Állítólag vannak olyan helyzetek, amikor láz esetén feltűnő segítségre van szükség, ha a gyermek ártatlanul szorul rá. A todi apák átvállalják a lázcsillapító gyógyszerek sokoldalúságát és konzisztenciáját. Szabad-e mellet adni a gyerekeknek? Hogyan lehet legyőzni a nagyobb gyerekek hőmérsékletét? Melyek a legjobbak?

A Kali Linux egy biztonságtól mentes Linux disztribúció, amelyet kifejezetten a digitális bűnözés és penetráció tesztelésére terveztek.

Kali Linux, Mati Aharoni és Devon Kearns a BackTrack által átírt Offensive Security-vel. A BackTrack-et az elülső operációs rendszer vitte információ biztonság.

A Kali Linux első verziója a Kali 1.0.0 volt, amelyet a Birch 2013 rockban mutattak be. A dán órában az Offensive Security finanszírozza és szerkeszti a Kalin Linuxot.

Változások a disztribúció főbb jellemzőiben.

Először is, a Kali Linux 600 telepített kiegészítéssel rendelkezik a behatolási teszteléshez. Más szóval, a bőrprogram egyedülállóan fürge és erőteljes. In-tertє, az elosztó készlet vidminno pratsyu, elosztva barna közművek a támadó fő kategóriákban:

- Zbir információ

- viták elemzése

- szájtalan támadások

- Webbővítmények

- Műveleti eszközök

- Stressz teszt

- jelszavas támadások

- pidtrimka hozzáférést

- zorotny mérnöki

- A láthatóság eszközei

- hardveres gonosz

A Kali Linux valóban egyedülálló operációs rendszer. Ї іdkrito vicoristoyut jak „jó”, tehát і „csúnya” koristuvachi. A biztonsági rendszergazdák és a Black Hat Hackerek széles körben használják az operációs rendszert.

Először is, a viyavlennya, hogy zapobіgannya porushennya bezpeki. Egy másik, a viyavlennya számára az a mohos vicoristannya porushen biztonságos. Számos eszköz van beállítva és telepítve az operációs rendszerbe a Kali Linux kirablására egy svájci késsel, bármilyen védelem nélküli faxeszközben.

Kali Linuxszal dolgozó szakemberek

- Az adminisztrátorok biztonságban vannak – ez az információ tulajdonosának és az Öné létrehozásának felelősségének lényege. A helyettes bűze, hogy megváltoztassa a középosztályát, és megakadályozza, hogy a változékonyság könnyen észrevegye.

- Merezhevi rendszergazdák - a felelősség lényege egy hatékony és végtelen hálózat létrehozásáért. Büdös vikoristovuyt disztribúciós készlet a képzelet auditálásához. Például az elosztókészlet hozzáférést biztosít a Shahraysk hozzáférési pontokhoz.

- Merezhev_ architects - vidpov_dalny a nem sült, díszes köztes szoftver rozettájához. Büdös vikoristovuyt disztribúciós készlet a cob projektek auditálásához.

- Tolltesztelők – vicorize operációs rendszert a köztes szoftverek auditálásához és az értékesítések lebonyolításához vállalati környezetben.

- A CISO nem csupán információbiztonsági szakértő, hanem egy disztribúciós készlet a belső auditáláshoz, amely segíti Önt és az új kiegészítések láthatóságát.

- A White Hat Hackers – a Pen Testershez hasonlóan – egy olyan operációs rendszer eszköz, amely a középen előforduló inkonzisztenciák auditálására és észlelésére szolgál.

- A Black Hat Hackers egy OS győztes rendszer a következetlenségek észlelésére és győztesére. A terjesztőkészlet a szociális mérnökök számára is ingyenes.

- Black Hat Hackerek. Ugyanezekkel a módszerekkel a győztes Kali Linux lesz a bűz, de kétféleképpen el lesz csavarva.

- Számítógépes rajongó - hogy befejezzük a zagalny kifejezést, vagy legyen az, bármi legyen is a hivatkozás, hogy többet tudjon meg a kerítésekről vagy számítógépekről. A bűz győzedelmeskedhet az elosztókészletben, így többet megtudhat az információs technológiákról, a festményekről és a felháborító hatásokról.

telepítési módszerek

Az elosztókészlet a következő módszerekkel telepíthető:

A Kali Linux indítása:

- Bezposredno PC-n, laptopon. Vikoristovuchi ISO-image, PC vagy laptop nélkül telepíthető. A legjobb módszer az, ha van tartalék számítógépe, és ismeri az operációs rendszerből. Ezen túlmenően, ha a hozzáférési pont tesztelését vagy tesztelését tervezi, javasoljuk, hogy közvetlenül egy Wi-Fi hozzáféréssel rendelkező laptopon álljon fel.

- Virtualizáció (VMware, Hyper-V, Oracle VirtualBox, Citrix) – A Kali Linux számos különféle típusú szerverrel rendelkezik, és könnyen beilleszthető a legnépszerűbbek közé. A korábban konfigurált képek a www.kali.org webhelyről érhetők el. Ezen kívül ISO használható a telepítéshez operációs rendszerÁtadom a rövidített hypervisornak.

- Khmara (Amazon AWS, Microsoft Azure). A disztribúció népszerűségét tekintve az AWS és az Azure képeket biztosít a Kali Linux számára.

- USB rendszerindító meghajtó – Kali Linux ISO Image telepíthető blokkoló lemez a disztribúciós készlet számítógépeken való elindításához anélkül, hogy ténylegesen telepítenénk, hajózási szakértelem céljából.

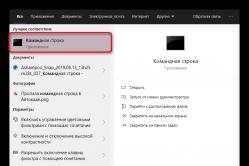

- Windows 10 (kiegészítés) – mostantól a parancssoron keresztül használható a Windows 10 rendszerben. Nem minden funkció működik, mivel még béta módban vannak.

- Mac (kettős vagy egyszeri rendszerindítás) – telepíthető Mac-re kiegészítő operációs rendszerben vagy alap operációs rendszerben. A beállítás testreszabásához választhatja a Parallels Enrollment funkció vagy a Mac használatát.

Részletes utasítások a Kali Linux telepítéséhez a múltban

Nmap

Network Mapper a kimeneti kód szerint, Yaka vikorystovuєtsya az ujjlenyomat észlelésére és az inkonzisztenciák szkennelésére. Fakhіvtsі biztonsági nmap-pel a melléképületek felderítésére, scho dolgozik їх középületekben.

Az Nmap szolgáltatást és portot is meg tud nyitni, mivel biztonságosan szolgáltató hosztot biztosít egy lehetséges fenyegetés számára. Ha ragaszkodik műszaki tippjeihez, többet fog tudni az Nmapben.

Az Nmap egyetlen gazdagép, vagy egy fenséges sövény figyelésére ajánlja az unalmasságot, amely több száz, ha nem ezer melléképületben és alegységben tárolható. Az Nnostiness-t, a yaku által javasolt Nmap-et sziklákban fejlesztették ki, de a szuttájához a műszert portrékat kerestek. Ennek eredményeként az információkat összegyűjtöttük, és a töretlen csomagokat elküldtük a gazdagépnek. Ezután az Nmap figyeli az üzenetet és a port, a képernyő vagy a kijelző állapotát.

Az első vizsgálat, amely vétkes az ismertség miatt, az Nmap vizsgálaton alapul, mivel 1000 TCP portot vizsgálok. Yakshcho vin viyavlyak hallgatja a kikötőt, vin vizualizálja a kikötőt vidkritiy, zakritiy vagy vidfiltratingként.

A Vidfiltering azt jelenti, hogy a tűzfal mindenre jobb, megváltoztatja a forgalmat egy adott porton.

A Metasploit Framework egy teljes projekt nyílt forráskóddal, amely elengedhetetlen forrás a fejlett kódfejlesztéshez és -terjesztéshez. Nyerj, hogy a biztonsági fahivtsy behatoljon a szőrös szélükbe, és megfertőződjön a biztonság és a sürgősség miatt. Úgy tűnik, a Metasploit bővítmény Metasploit verziója korábban elérhető a Kali Linuxon.

A Metasploit őrült, a legnépszerűbb a penetrációs segédprogramok világában.

Fontos, hogy a viktoriánus Metasploit alatt ügyeljen a védelemre, a beolvasott sövény töredékei vagy a középső része, mint a tiéd, bizonyos esetekben ez illegális lehet.

A Metasploit a segédprogramon való átcsúszáshoz és minden órában a masterhez használatos. Alle yakscho, hogy megismerkedjen a kiegészítéssel, felbecsülhetetlen értékű forrás formájában.

visnovok

Zagalom, Kali Linux egy szerteágazó operációs rendszer, amelyet széles körben használnak a különböző szakemberek a rendszergazdáktól a Black Hat Hackerekig.

Kiváló segédprogramok kialakítása, a teljesítmény stabilitása és egyszerűsége, a teljes operációs rendszer, amely felelős azért, hogy mindent tudjon az IT-iparban és a számítógépekben.

Vikoristannya tilki two pererahovanih vishche dodatkiv, érdemben segít az infrastruktúrában információs technológiák... І Nmap és Metasploit elérhető más platformokon, sajnos a teszt egyszerűsége és a Kali Linux konfigurációja úgy van beállítva, hogy a biztonsági háló kiértékelése és tesztelése során rövid operációs rendszerrel szűkítse az operációs rendszert.

Ahogy korábban is gondolták, legyen biztonságban a győztes Kali Linux, mivel Vikoristovuvatya csak a sündisznókban vétkezik, ahogy te irányítod és tárcsázod a tesztet.

Hackelés Kali Linuxszal

Miért a Kali Linux?

A Kali Linux segítségével a hackelés valamivel egyszerűbb, és minden eszköz (több mint 300 telepített segédprogram) rendelkezésre áll, amellyel elkezdheti. Krim tsyogo, könnyedén hozzáadhatja további programokat... A kulcs az, hogy segítsünk megszokni, és ne magad emlékezz rá, mert megfontolod, hogy gonoszságba keveredj.

A probléma az újoncokkal

Én már legtöbb óraÚjoncokkal keveredek. Nevezzük varázslatnak. Egy egyszerű eszköz, például egy nagyszerű Windows-eszköz, amelyet úgy adhat hozzá, hogy tréfálkozik a Google-on, és rányomja a készülékét, és hogyan történik minden automatikusan, de csak egy gombot kell megnyomnia. Kár, hogy a többi eszköz nem álmos. A hackelés rejtély, és az elsajátításához sok gyakorlásra van szükség. Minek? Ne a hackeléssel kapcsolatos zsodnyi kijelentés anyja – nem baj, nem lehetsz alapos tudatlan, akinek egyszerűen van számítógépe. Újoncként egy ügyintéző agya vagyok, nem ismerem a hackelés programjait és módszereit, és nem az embereket, mert csak az eszköz biztosításához szeretném a szükséges hitelességet. Ha hacker akarsz lenni, akkor nagyon keményen hibáztasd. Otzhe, hogyan tehetem meg a lábam az úton? A Kali Linux már telepítve van.

Robot fül

Nem fogok megbotlani az elméletedben (mivel nem az egész elmélet). Az én metam az, hogyan juthatsz el odáig, hogy elkezdhesd a hackelést a Kali Linux segítségével. Szóval csak rendbe teszem, meg kell csinálni. A folyamat megkönnyítése:

- Lehetetlen Önnek, de a Kali Linuxnak sem, hogy felkeresse és megjelenítse a rendszerre vonatkozó információkat.

- Amint nem öltek, kérem

A vendégeket szívesen látják

І letöltés ISO fájl Kali Linux..

Amíg nincs sok információja a Linux robotokról, virtuális gépekés azok néhány beszéd A Kali Linux telepítésének és futtatásának fel kell gyorsulnia. 2 lehetőséged van:

1. Olvassa el Kali hivatalos dokumentációját

Láthatja, hogy van egy virtuális gép is, hogyan kell USB-meghajtóról futtatni az operációs rendszert, valamint hogyan lehet megnyitni a disztribúciót és egyszerre 2 operációs rendszert telepíteni a számítógépre. Én személy szerint ajánlom.

A vendégeket szívesen látják

.2. Olvassa el a Kali-dokumentáció szerkesztett változatát

Egy másik lehetőség, hogy megismerkedjen a bejegyzések számával, amelyek csak egy módosított változata a Kali-dokumentációnak. Tse lehetővé teszi, hogy kímélje hármat egy órán keresztül, a hivatalos szöveg egy része sok további információt árul el, mivel nincs szüksége a nemességre ... szabadságra. Itt adok nekik elismerést:

- Részletes kóddal összhangban a Kali Linux telepítéséről VmWare-re (megjegyzés: írva)

A lehető leghamarabb hacker akar lenni, eljutni a linuxhoz és a zokremhez, a parancssoros felülethez. Gyakran megszakítja a Windows parancssorát, de a Linux terminál szebb és hatékonyabb. Lehetősége lesz meglátogatni az összes speciális szolgáltatást parancs sor Linux. Victory cd a navigációhoz, kikapcsolás a számítógép megszerzéséhez és eddig.

Vivchit minden parancsot, segít az oldalon

A vendégeket szívesen látják

.Ennek az oldalnak az anyagai egy teljes hónapig elfoglalnak, vagy lépésről lépésre haladhatsz tovább. A könyv első néhány példányát azért írtuk ide, mert az olvasó nem kevésbé ismeri a parancssort.

Néhány kis csapat:

Yaksho vi nem tervezi, hogy vivchati minden linux parancsok, A makacs beszédek szilánkjának tengelye, mely segít a felszínen való letelepedésben.

- A szabványos bejelentkezési név és jelszó a "root" és a "toor".

- Írja be a „poweroff” kifejezést a terminálba, majd nyissa meg a számítógépet.

- Az "apt-get" paranccsal eszközöket és frissítéseket telepíthet.

- Az „Apt-get update” és „apt-get upgrade” a gépére telepített összes program legújabb frissítéséhez.

- "Apt-get dist-upgrade" Telepítsen egy régi Kali disztribúciót (az operációs rendszer frissítéséhez).

Amint végigment az összes leíró lépésen, és előjött a gyakorlat egy új környezetben, egy óra, hogy elkezdje a valódi hackelést a Kali Linux segítségével. Javasolnám a wifi-gonosz hullámát, majd végezzen behatolási tesztet, és legyen egy remek órája, hogy elolvassa a wifi szolgáltatás támadásait. Tudni fogod, mi az alacsonyabb.

Az adminisztráció egyik legfontosabb szempontjáig a tápellátást a keretezés szervezését ösztönző operációs rendszerek biztonsága érdekében állították be. Az eltérések jelenlétének diagnosztizálásához viconati-t kell vásárolni nagyszerű robot... Nem könnyű eligazodni, miután minden látogatást biztonsággal lebonyolítottak, a gonoszok számára nem volt kibúvó.

A Kali Linux megjelenésével ez a fajta manipuláció egy kicsit egyszerűbbé vált. A legtöbb esetben a Kali Linux győztes utasításai a következő helyen érhetők el angol... Egy ilyen rendszer nem alkalmas ház utáni tárolásra, ezért kérje az újonnan érkezőket, hogy ne ajánlják. Gyorsabb, mint egy professzionális eszköz, amelyet át kell olvasnia. Összességében a szükséges információk és további intelligencia minden gonosz cselekedethez.

Kali Linux: Fontos biztosítékok

A Kali Linux operációs rendszer lehetőségei széleskörűek. Tom nem mindenki szemrehányást tesz nekik az élelmiszerbiztonság miatt energiarendszer... A Kali Linux nem mindig praktikus eszköz a gonosz gonosztevők számára. Ennél is fontosabb, hogy az intelligencia ismerete, a manipuláció megéneklésének első szakaszában, ahogy a rendszer adott, prototípusként is meg lehet kapni rá a választ. Egyes országokban a Kali Linux telepítése és a vele járó robot ismerete a legrosszabb örökségbe hozható. Egyszerű örömet szerezhet a koristuvachának: adom a rendszert menj egy virtuális gépre, és használj VPN-t, ha nem akarsz kapcsolódni a rendszer felületéhez. A minta beolvasásának megkezdésekor a kulcsokat is ki kell választani, hogy a törvényi problémák kiküszöbölhetők legyenek.

Kali Linux: nos?

Próbáljuk ki, ez a Kali Linux. Ennek a rendszernek az utódja és a BackTrack Linux kóla vidomyja. Ez a rendszer Debian alapú. Megőrzöm az ehhez az operációs rendszerhez lebontott további szoftvercsomagok és szoftvercsomagok megjelenését, hogy a robot könnyen infundálható legyen egy robot segítségével a szerszám meghajtójával együtt. Ha ismernie kell a Kali Linux programjait, akkor azt is könnyű lesz elvégezni. A disztribúciós készlet hasznos segédprogramokat tartalmaz, amelyek lehetővé teszik egy második biztonsági audit elvégzését, kihasználva a behatolási képességet.

Hozzáférés a számítógéphez a hálózaton keresztül, egy szolgáltatás futtatása, a webes kiegészítők használata – mindez nagyon könnyen elemezhető a Kali Linuxban megtalálható további eszközök tekintetében. Nevezze el a rendszert, és könnyen látható, de a rendszer erre kéri Linux alapjai Kernel. A disztribúciós készlet első verziója több mint két éve jelent meg. Kiválasztották az összes fő összetevőt. A hangsáv fő hangsúlya nem a sokoldalúságon van, hanem a funkcionalitáson. A rendszer népszerűsége nagy, valamint a szakmai közösségben aratott aktív győzelmek oda vezettek, hogy az igények elosztásában változtatási tetteket kellett hozzátenni.

A Kali Linux rendszerrel kapcsolatos fő üzenetek pozitívak. A BackTrack segítségével stabilabbá vált az adott rendszer, bővült a segédprogramok és a programok köre. Egyes laptopokon azonban nincs megadva rendszer Wi-Fi adapter... Tse vіdbuvaєtsya a flash meghajtóról való indítás órája előtt. adok egy problémát könnyen kijavíthatja az operációs rendszer telepítését merevlemez egy viktoriánus új adapterrel.

Kali Linux: változások az új verzióban

Múlt héten megjelent a Kali Linux 2 rendszer, amely stabilabbá vált, és a kezelőfelület is alkalmazkodóbbá vált. Ráadásul a modern információs technológiák világa mögött egy ilyen triviális ideig tartó sok pazarlás elveszítheti a relevanciáját. Amint korábban a corystuvachi a shukatitól és az új verzió létrehozásától függetlenül értesült, majd a jelenlegi műveleteket maga a rendszer határozza meg. Dani diy lehetővé teszi a rendszer adaptálását a jelenlegi állapotba, nem jelent sok különleges okot. Maga a rendszer is egy gördülő elosztási mód lett a robot számára.

Kali Linux műszaki jellemzői

Az új disztribúció a Linux Kernel 4.0-n alapul. Jelenleg a Gnome 3.14 grafikus felületként használatos. A munkaterületet frissítették a felülettel és a dekoráció stílusával. Az okremikh tételek menüje olcsón változtatható.

Kali Linux: letölthető

Karácsony és új Kali Linux disztribúciók. Pratsyuvati velük kedvesen különböző elmékben. Találhat élő letöltéseket, telepítőcsomagokat és képfájlokat a virtuális gépekhez. Szintén jó ötlet hasznos utasításokat javasolni, amelyeket saját maga is átvehet. Ha szükséges, az ARM oldaláról letöltheti saját képét a robothoz. A robot a rendszer architektúrájától függően alkalmazkodik önmagához, így a rendszer nem többplatformos. Általában telepítheti a Kali Linux rendszert okostelefonra vagy táblagépre. Ha már telepítette az első verziót, akkor az összes középső rendszer є egy másik verzióra való frissítés lehetősége. Összességében csak gyorsítson fel egy parancskészletet, amely magában foglalja egy új terjesztési készlet telepítésének elutasítását. Tudod ó jelentést leírni a hivatalos felügyeleti dokumentumokban.

Kali Linux: a robotok füle rendszerrel

Vivchennya dokumentáció nélkül be tudom fejezni tudásomat a Kali Linux rendszer minden lehetőségéről. Sajnos a rendszer regisztrációjával kapcsolatos információk angol nyelven érhetők el. A rendszerben azonban rengeteg orosz shanuvalnik van. Tse felszólított az orosz kisbuszok számának megállapítására, amelyek a koristuvachiv utolsó gyakorlatán alapulnak. Krym, találsz egy kurzust is a fahivtok elkészítésére a pochatkovotól az orosz nyelv beillesztett rivnyájáig.

Kali Linux: Gyakorlati elsajátítás

Ahhoz, hogy a vivchennya rendszer és a felület álljon її – kényelmes módon az Ön számára. Számos Kali Linux 2 disztribúció érhető el. A csutkaszínpadon azonban a szentély kedvéért szebb egy virtuális gépet elővenni. Elég lesz beszerezni egy segédprogramot, belépni ennek a rendszernek a raktárába, felcsengetni az interfészre és elkezdeni az adott rendszerben dolgozni. A robotok tárolására vonatkozó utasítások egy órán keresztül egyszerűen szükségesek ahhoz, hogy a robotokat Kali Linuxszal indítsák el.

Ezenkívül az operációs rendszer nagy teljesítményt kapott, mivel a vivchiti-t könnyű befejezni dokumentáció nélkül, a rendszer telepítésekor be kell állítani, hogy a rendszer hatékonyabban törölhető legyen. A rendszer gyakorlati elsajátítását szebb vizes birtokon végezni. Ne engedje meg, hogy a törvénnyel kapcsolatos esetleges problémákat kiküszöbölje, amint szuper olvasni fogja Önt, és harmadik személyekkel is találkozhat.

Kali Linux: flash meghajtóról fut

Ha a rendszer elsajátításának szakasza befejeződik, a koristuvacsev dallamosan be akarja indítani a rendszert, amely a díszes kerítések fejlődő variációinak biztonságát és felhasználását elemzi. Telepítheti a Kali Linuxot flash meghajtóra, így ha futásra kész disztribúciós készletre van szüksége, akkor mindig kéznél lesz. Könnyű befejezni a folyamatot, mivel speciális segédprogramokat használhat egy robot operációs rendszerhez, például a Rufust.

Podtrimka mentett fájlokat a rendszerben, telepítve a flash meghajtóra, megtalálható a fahéj egy óra alatt. Lehet reménykedni egy ilyen lehetőségben, ezekről egy kicsit több memória, de a bőrösszefonódás csutkáján leírt Persistence módhoz szükséges egy alternatív mód bevezetése. Az ár az élő módban való induláshoz szükséges. Továbbá, ha egy nagyobb, egyszerűbb verzióban, ha van elegendő flash meghajtó, 2 GB méretű, akkor az utolsó cseppben szükség van egy okry partíció megnyitásához az információ kedvéért dodatkove misce.

Miért Karyno vikoristovuvati Kali Linux rendszer? Saját robotjaikban a gonoszok gyakran gonoszul specializálódtak, hogy lehetővé tegyék az óra jelentős sebességét, ami a peremen való illetéktelen behatoláshoz szükséges. Például a Kali Linux segítségével a gonosz egyszerűbb és egyszerűbb lehet. Különösen fontos a csendes vipad, ha a szabványos paraméterek, valamint a jelszavak nem változnak. Emellett gyakran meglátogathatja a nagyvállalatokat.

A tisztán műszaki szállításhoz szükséges információk elutasítása. Egy magasan kvalifikált gazdaság számára a folyamat nem válik különleges hajtogatáshoz. Az is fontos, hogy győztesen használd magukat az eszközöket, hogy fokozd a rendszeredben a sürgősséget a gonoszok megsegítésére és a gonoszok életének megkönnyítésére. Valószínűleg egy egyszerű fenék a Wi-Fi router gonoszsága. Szezonális tulajdonjog is gyakorlatilag minden lakásban kialakult, még akkor sem, ha az irodáról volt szó.

Kali Linux: beszivárgó keretezés Wi-Fi routeren keresztül

Egy gonosz útválasztóhoz rendszerezni és vissza kell állítani a jelszavakat. Egy órába fog telni, amíg az ár győzedelmes, jó minőségű birtokában navigál. A jelenlegi Wi-Fi router a WPS protokoll használatával működik, amely a minta beállításának megkönnyítésére szolgál. Bagato koristuvachiv nem gondol az élelmiszer-biztonságra szájtalan szegély, І їм további segítségre van szüksége a їх nalashtuvannya területén. A WPS protokoll kiválasztásakor be kell állítani a WPA / WEP titkosítási paramétereket kézi módban.

Mostantól a titkosítási paraméterek beállíthatók az útválasztó egy adott gombjának megnyomásával. Első pillantásra építeni, nos, Csodálatos ötlet... Viszont egy ilyen lépéssel є mindenféle fertőzés nélkül néhány évre elnyerheti a jelszót. A WPS PIN-kód nyolc karakterből áll. A fennmaradó szimbólum egy ellenőrző összeg. Ahhoz, hogy ne egészben, hanem blokkokban transzformáljuk, egy ilyen rangsorban a lehetséges kombinációk száma 10998-ra csökkenthető.

Vikoristovyuchi Kali Linux rendszer, akkor egyszerűen használja a Wi-Fi router keresztül a WPS zárványok, ez eltart egy órát, vagy úgy. Csak a PIN-kód fedezésének és brute-force-jának figyeléséhez szükséges. Ilyen beosztásban a WPS router egyszerű bekapcsolásával megvédheti a peremét a behatolóktól. Csatlakozhat az ujjazáshoz, talán egyfajta susid. A művelet végrehajtására vonatkozó utasítás egyszerű, a rendszerhez rendelt internetes források bármelyikén megtudhatja.

Az adminisztráció fontos szempontja a kerítésrendezést motiváló, biztonságos operációs rendszerek táplálása. Az eltérések megnyilvánulásának diagnosztizálásához egy nagyszerű robotot kellett végrehajtani, ami miatt nem volt könnyű eligazodni, sok kiskapu volt a rosszindulatú emberek számára. Ez a fajta manipuláció a Kali Linux megjelenésével fejlődött ki. A nagy részük tárolására vonatkozó utasítások csak angol nyelven érhetők el. Egy ilyen rendszer nem alkalmas egy poszt-fogyasztó otthoni viktoriánusnak, sőt, kezdőknek nem ajánlott. Ez egy professzionális eszköz, amelyhez a szöveg átolvasása szükséges, amely finomhangolható. Az egészhez pedig a szükséges elegendő információra és további intelligenciára van szükség.

fontos félénkség

A Kali Linux operációs rendszer lehetőségei szélesek, de nem mindegyik téveszthető meg velük az energiarendszer biztonsága miatt. Nem gyakran régi kézi szerszám a jogsértők számára. Ehhez fontos, hogy az intelligencia ismerete, a manipuláció éneklése, amit a rendszer megenged, a csutka szakaszán is lehet ellenjogi. A Kali Linux telepítésében való navigálás és a robot elsődleges céljainak ismerete egyes országokban elfogadhatatlan öröklődésekhez vezethet.

A kicsik kedvéért javaslatot tehet a rendszer VPN-en keresztüli internetre történő telepítésére, ha nem szeretne kapcsolódni az internethez. Indításkor a kulcsok regisztrálása is szükséges, hogy a törvényi problémák kiküszöbölhetők legyenek.

Ez a Kali Linux

A Kali utódja a vuzkoy tétjeinek hírneve a BackTrack Linux. A másik Debian alapú, és nem fogja megőrizni a teljes operációs rendszerre lebontott csomagok és kiegészítők támogatását, így a robot kényelmesen tudja majd fejleszteni más eszközök kihasználására. Kali minden igénye Linux programok tudja, hogy csak befejezi.

A disztribúciós készlet fejlett segédprogramokat tartalmaz, amelyek lehetővé teszik a második biztonsági audit elvégzését a behatolás megelőzése érdekében. Elindult szolgáltatások, hozzáférés a számítógéphez hálózaton keresztül, webes kiegészítők és sok elemzés a Kali Linuxban látható további eszközökhöz.

Ahogy a névből is látható, a rendszert a Linux Kernel ihlette. A disztribúciós készlet első változata a napvilágon két kővetítést jelent. Mindent a legalapvetőbben választottak meg, a fő hangsúly a funkcionalitáson van, nem pedig a függőség minőségén. De a rendszer népszerűsége nagy, її aktívan győzött a professzionális környezetben, ami ahhoz vezetett, hogy módosítani kellett az elosztókészleten.

A Kaliról szóló üzenetek többnyire pozitívak. A rendszer stabilabbá vált a BackTrack kontextusában, bővült a programok és segédprogramok készlete, egyes laptopokon pedig a Wi-Fi adapteren leállt a rendszer. Egy órát vesz igénybe az Élő indítás flash meghajtóról történő elindítása, a probléma az új adapter alkalmazására, vagy az operációs rendszer merevlemezre történő telepítésével javítható.

Változás az új verzióban

A Kali Linux 2 utolsó évtizedének utolsó évtizedének végén a rendszer stabilabbá vált, és a munkafelület is stabilabbá vált. Emellett az információs technológiák világa mögött egy ilyen trivialitás sok segédeszköze, kifejezés már a régivé vált. Még korábban a shukati új verzióját önállóan hozták elő és állítottuk be, ekkor a robot magára a rendszerre reagál, így különösebb probléma nélkül lehetővé teszi a jelenlegi állapotba való adaptálást. Ráadásul a rendszer maga is gördülő elosztási módban jelenítette meg a robot képét.

Műszaki jellemzők

A Linux Kernel raktár 4.0-s verziójának új disztribúciós készletének alapja, amely a Debian Jessie kiadásban található. Jelenleg a Gnome 3.14 győzött, a munkaterület stílusa és felülete is megújult, a menü néhány ponton változott.

elérhető letöltések

Jelenleg a disztribúciók fejlesztése zajlik, kéz a kézben csendes elméjű robotokkal. Referencia nélkül ismerheti az Élő letöltéseket, a népszerű virtuális gépekhez készült képeket, telepítőcsomagokat. Ezenkívül útmutatást adunk, amelyet saját maga is átvehet. Igény esetén ARM-es robotra is erős kép készíthető, a központi architektúrájú robot tökéletesen alkalmazkodik, többplatformos rendszer nélkül. A Todi mobil lesz, például a Kali Linuxot táblagépre vagy okostelefonra telepíti.

Csendesek számára, akik már telepítették az első verziót, є a frissítés lehetősége más központi rendszerekre. A sebesség elérése egy parancskészlettel, amely magában foglalja az új elosztókészlet eltávolítását és telepítését. A részletek a hivatalos felügyeleti dokumentumokban találhatók.

Robotfül rendszerrel. Elméleti alap

A rendszer hatalmas teljesítménye és összecsukható tanulási lehetőség a Kali Linux dokumentáció telepítése nélkül. Tárolási útmutató, sajnálom, finomhangolás elérhető a hivatalos weboldalon angol nyelven, mint a legtöbb dzherelben. azonban remek szám Shanuvalnikov hatására jelentek meg az orosz kommuna kisbuszok oktatói a formált sportszerűségben, amelyek saját kormányzati gyakorlatukon alapultak. Ezen kívül megtanulni az orosz csutkajak felkészítésének menetét, még sok mindent beleadva a professzionális vállalati robotra.

gyakorlati elsajátítás

A vivchennya rendszerek és a telepítés befejezéséhez a legolcsóbb és legkényelmesebb rangot kell biztosítani, a Kali Linux 2 nem engedélyezett disztribúciók széles választéka is rendelkezésre áll. Az újoncok számára azonban, különösen a gubacs színpadokon, gyorsabban Virtuális gép... Az egész elég lesz, egy sor segédprogramot beszerezhet, ahogy belép a raktárba, hangzik egészen addig, amíg el nem kezd működni a rendszerben.

Csak el kell indítani a robotokat a Kali Linuxszal. Ezen túlmenően az OS gazdag lehetőségeket fog tartalmazni, melyeket mindenféle dokumentáció nélkül is könnyen meg lehet jeleníteni, beállításkor szükséges úgy konfigurálni, hogy a leghatékonyabban gyorsulhassanak.

A szerszámok festékben való gyakorlati elsajátítását nedves birtokon kell elvégezni, bármilyen probléma A törvény értelmében tény, hogy Önt harmadik személyek láthatják.

Indítsa el a flash meghajtóról

Miután befejezte a robot elsajátításának szakaszát a rendszerrel, meg kell javítania a biztonság elemzése és a feltörekvő gyenge küldetések gyengülése érdekében a vállalat vagy otthon. Ha szüksége van egy használatra kész terjesztési készletre, akkor megkönnyítheti a dolgát. Az ár csak a végére értendő, a lehető leggyorsabban speciális programokkal egy robot operációs rendszerhez, például a Rufushoz. Legtöbbször láthatja az USB-meghajtóra telepített rendszerben mentett fájlokat, illetve az újratelepítést. Ilyen lehetőség is reménykedhet, ami egy kicsit fontosabb, a memória, de a bőrösszefonódás csutkáján leírt perzisztencia módhoz az egyéni élő mód elindítása nélkül kell alternatív módot indítani. Ráadásul, ha a legegyszerűbb megoldás egy 2 GB-os pendrive hozzáadása, akkor az utolsó cseppben még egy helyet kell hozzáadni, hogy jó üzletet kezdhessünk, ebben az esetben a szükséges adatokat veszik.

Miért a Kali Linux?

A gonoszok robotjaikban abbahagyják a szakosodást, hogy jelentősen felgyorsítsák az órahatáron való illetéktelen behatoláshoz szükséges sebességet. Például a Kali Linux segítségével a gonosz egyszerűbbé és hatékonyabbá vált, különösen, ha nem változtatja meg a jelszavakat és nem állítja be a saját birtokát, mivel meg fog felelni a kéréseknek. Kár meglátogatni a nagyvállalatokat, és gyakran látni őket. A szükséges díjak megírása a technológia jogán van, egy szakképzett vállalkozás számára elképzelhetetlen a különös nehézségek teljes folyamata. Tim sokkal fontosabb, hogy felgyorsítson ezekkel az eszközökkel, hogy a saját elméjébe öntse a huncutságot, hogy felgyorsítsa az ilyen emberek robotját. Bocsáss meg nekünk egy praktikus csikket є gonosz Wi-FI-routerek, amiket óránk gyakorlatilag egy bőrlakásban szerelnek fel, a szervezésről nem is beszélve.

Behatolás a keretezésbe Wi-Fi-n keresztül

Egy gonosz Wi-Fi útválasztónak, hogy befejezze a rendszerezést és a jelszavak túlterhelését. Ale, hogy navigáljon egy shvidkodiyuche birtokában egy meglehetősen nagy óra áron. A jelenlegi útválasztók a WPS protokoll használatával működnek, amelyre kattintva egyszerűsödik a szegély beállítás. Egyáltalán nem minden koristuvachi rozbirayayutsya bespetsi szájtalan fodros, їm kell megvalósítható további segítség a beállításukat. A protokollhoz csatolt sztringek miatt szükség volt a WPA/WEP titkosítási paraméterek beállítására, hogy az illetéktelen hozzáférés gátlása elkerülhető legyen, átadom a bűzt, ahogy középen van, a gombok automatikusan kiváltotta. Vidmіnnna, hdavalasa b, ötlet, ale, mivel gyakran fellendülés, és itt tudták a sürgősséget, vikoristovuyu, mivel a jelszót néhány évig ki lehet mondani.

Sőt, a WPS PIN-kód 8 karakterből áll, de az egyetlen különbség az, hogy nem egy darabban, hanem blokkokban kell újrakonvertálni, aminek eredményeként a lehetséges kombinációk száma 10998-ra gyorsul. Kali Linux győzelmek, a Wi-Fi-WPS könnyen megoldható a zárványokon keresztül, és az ár nem vesz sok időt. A közművek kézbesítésére, mivel Ön a net figyelésével fog foglalkozni, és ezt, valamint a pin-kód megszakítása nélkül. További okok miatt módosíthatja, hogy milyen egyszerű és gyors legyen az otthoni útválasztóra való csatlakozás.

Ilyen rangban megmentheti magát, ha bekapcsolja a WPS-t az útválasztón, így az opció aktív a változtatáshoz. Ha sovány gyanúsított vagy, látogass el egy iskolás fiúhoz, csatlakozhatsz a nethez és gyorsíthatsz vele. Az adag tárolására vonatkozó utasítások egyszerűek, az operációs rendszerekhez rendelt összes erőforráson csak az egyik legnépszerűbb melléklet található.

Kali Linux WiFi: Evil

Ha rövid, akkor az iwconfig parancs segítségével elérhető sündisznó felület(Általában wlan0-nak fogom hívni, de látható).

Az indításhoz figyelje az aktív interfészt:

airmon-ngstartwlan0

Annak érdekében, hogy tudjam, mintha a láthatóság területén lennének, azonnal rálépek a parancsra:

A De mon0 a korábban elindított monitor neve.

A listából csak azokat a sorokat fogja látni, amelyek tartalmazhatják a WPS-t. їх vízum esetén a csapat

Most már rezeghet, mint egy meta, és javíthat egy pidbir pin-kódot:

Reaver -I mon0 -b -a -vv

Itt a BSSID a vikonannya eredményére van írva a parancs elé. Ha minden rendben van, akkor a jelszavak keresése történik. A középső szélen gonosz dolog gonosznak lenni a chotiryokhtól egészen hat évig. Az útválasztók néhány új modellje képes lehet megakadályozni a WPS-en keresztüli támadásokat, és lehetővé tenni egyetlen számú parancsikon megismétlését.

A Kali Linuxnak csak egy másik oldala van. A rendszer tárolására vonatkozó utasítások jobb képet adnak a rendszer kapacitásáról.

Látni fogom a behatolási teszteléshez szükséges programok és segédprogramok listáját is. A menühöz a jobb oldali felülről csapkodható, de a legördülő menüben már a táblák mögé csoportosul a bűz. Rozbiti 13 csoportra alapon, 14 pont - pótlék kísértetjárta épületek: Programozó, töredezettségmentesítő, opiskovik, szókincs. Általánosságban elmondható, hogy mindazok, akik ki akarják rabolni Kalit, nem csak egy gonosz eszköz, hanem egy gonosz robot szokásos eszköze.

Megnyithatja a speciális segédprogramok listáját:

3 bőr új verzió a Skin Group listája frissül. Szinte rendben és rövid pillantással. Csak egy dolog fog megtörténni, ha deyakit okremikh fenekén látunk, és az „erkölcsi fáradtság” miatt még csak hozzá sem fogunk nyúlni a deyaki víkolihoz. Razgortayuchi csoportok és élelmiszercsoportok, kérjük, vegye figyelembe, hogy a legtöbbjüket Kali jelvény díszíti. Ez azt jelenti, hogy Ön előtt van egy műszer, amely a terminálról való indulásért felelős. Yogo vikonannya megfordul a viglyadі tételnél. Az első indítás pedig gyakorlatilag a megjelenítőben lévő parancsattribútumok listájától függ.

Információgyűjtés - információgyűjtés

Eszközök, válassza ki itt, hogy megkapja a Vibran áldozatáról szóló tiszteletadás gyűjteményét. Az itteni programjaik középpontjában a válogatott műsorok állnak, hiszen az áldozat annexiójának típusát és a cselekmény jegyzőkönyveiben szereplő vicoristovuvv következtében a szegéllyel indítják el. A zászlóshajó az eszközök bemutatójának közepén є Dmitry.

Sebezhetőség elemzése

Az egész szekció eszközei a szisztémás szabálytalanságok rozettájára összpontosulnak. A viktoriánus előtt az egész részt arra fogod használni, hogy elkezdj "robotokat" írni azokkal, akik elölről látnak téged. Az étrend-kiegészítőket a „kódhibák” és a stressz-mód erőssége szempontjából vizsgálják.

Webes alkalmazások – webes kiegészítések

Lehetőség van a webszerverek variabilitásának auditálására, figyelésére szolgáló eszközök beállítására, valamint lehetőség van webes eszközök létrehozására a kerítésszolgáltatásokhoz. Ale és nem csak. Itt találhat proxy szervereket. maga népszerű program A listából nyilvánvalóan BurpSuite: proxy és internetes forgalom elemzése.

Adatbázis értékelés

Itt vannak az SQL-tesztelés eszközei.

Jelszavas támadások – jelszavas támadások

A Yak a névből látszik, az utilit fő jellemzői a brute-force attack і offline pidbir a szókincsért. Є Segédprogramok jelszavak kivonatokból való lekéréséhez. A csoport Nayaskravish képviselője - John The Riper (John-the-Riper vagy egyszerűen John).

Vezeték nélküli támadások – támadások néma keretek ellen

A jelzések hasznosítását a kellemetlenségekre alkalmazzák, amelyek a szájtalan protokollokban jelennek meg. Az összes módosítást a segédprogramokon és a szkripteken hajtják végre, hogy lehetővé tegyük, hogy felhasználjuk valaki másnak a teljes katalózisban kiválasztott jelét. A tőlük származó deyakі már elavult, a deyakі énekes potenciállal rendelkezik. Ale krіm, yak і ochіkuvano, gonosz WiFI, itt találsz segédprogramokat a robotokhoz Bluetooth-kiegészítőkkel és chipekkel, amelyeket a szupermarketekben varrnak ránk.

Exploitation Tools – kizsákmányoló eszközök

Az eszközök hasznosak a rendszerek változékonyságának kiaknázására, illetve a változatosság más típusokban való megnyilvánulásának elemzésére. A sürgősség kimutatására szolgáló eszközök és eszközök kezelése lehet győztes. Itt і a Metasploit közepén fekszik - nincs szükség nyilatkozatra.

Szippantás és hamisítás – szippantás és hamisítás

Ci programok kali linux győztes a manipuláció csipke táskák, Vivchennya protokollok, csomagok elárasztása і, nareshty, webes hamisítás (a rendszer megtévesztése és a tiszteletdíjak helyettesítése az áldozat tiszteletére). Shark - nyert Wireshark - a legnépszerűbb eszköz a kiskereskedelemben.

Post Exploitation – a siker megszilárdítása

Használja ki a kategóriát a stagnálásra, mintha a hackert "ragadták volna" a gonosz rendszerért, vagy akár a netért. Ezenkívül a rendszerek kompromisszumok nélkül voltak kompromisszumok nélkül, és alternatív útvonalakon és öltéseken keresztül bagatoraz pontütésekkel jelentek meg. Ha a támadás egyszer megtörténik, a hackernek biztonságosan rögzítenie kell a sikert és a prototípus utóöltést az áldozathoz. A terjesztéshez szükséges eszközök minden középső programban vagy az áldozat szerverén aktiválva vannak.

Reverse Engineering – visszafejtés

A raktárblog egy ötletes elnevezése, hogy olyan cali linux programokat kínáljon, amelyek a legújabb és legfrissebb programokhoz és segédprogramokhoz való csatlakozásra szolgálnak. A fő meta cikh program annak elemzése, hogy a program megtehető-e annak érdekében, hogy gyorsan másolható legyen, így nézzen ki ... tétel képernyőnként). Elég sikeres programok a nagy teljesítményű közművek elemzésére, a nagyenergiájú közművek elemzésére, a nagy energiájú közművek elemzésére, például a nagysebességűek, és mindenféle bűzben, amit érzek. Ez pedig azt jelenti, hogy nem lesznek szoftverkereskedők a viccért, biztonságban vannak a programjaikban.

Forensics – értékelés

A szegélyvonali forgalom és a kiegészítő adatok megfigyelésének és elemzésének hasznosítása. Aktívan vizsgálni a robotika elemzését rosszindulatú programok nyomainak jelenlétére, vagy a behatoló behatolásának észlelésére.

Jelentéskészítő eszközök – hangeszközök

Egyúttal kihasználva a behatolás során feltáruló információgyűjtés és -megjelenítés gonosz módszerét.

Rendszerszolgáltatások – rendszerszolgáltatások

A Kali ugyanazon belső segédeszközei. A szolgáltatás és a folyamatok aktiválhatók és elindíthatók. A BeEF, Dradis, HTTP, Metasploit, MySQL és SSH csoportból van kiválasztva.

Olvasás: 550