Жарознижувальні засоби для дітей призначаються педіатром. Але бувають ситуації невідкладної допомоги за лихоманки, коли дитині потрібно дати ліки негайно. Тоді батьки беруть на себе відповідальність і застосовують жарознижувальні препарати. Що можна давати дітям грудного віку? Чим можна збити температуру у старших дітей? Які ліки найбезпечніші?

З відкритим вихідним кодом була популярна протягом 10 років завдяки своїй незалежності від основних вендорів. Автори програми публічно невідомі. Серед найвідоміших користувачів програми можна виділити Едварда Сноудена та експерта з безпеки Брюса Шнайєра. Утиліта дозволяє перетворити флеш-накопичувач або жорсткий диску захищене зашифроване сховище, в якому конфіденційна інформація прихована від сторонніх очей.

Таємничі розробники утиліти оголосили про закриття проекту у середу 28 травня, пояснивши, що використання TrueCrypt є небезпечним. «УВАГА: Використовувати TrueCrypt небезпечно. програма може містити неусунені уразливості» - таке повідомлення можна побачити на сторінці продукту на порталі SourceForge. Далі слідує ще одне звернення: "Ви повинні перенести всі дані, зашифровані в TrueCrypt на зашифровані диски або образи віртуальних дисків, що підтримуються на вашій платформі".

Незалежний експерт з безпеки Грем Клулі цілком логічно прокоментував ситуацію, що склалася: «Настав час підшукати альтернативне рішення для шифрування файлів і жорстких дисків».

Це не жарт!

Спочатку з'являлися припущення, що сайт програми був зламаний кіберзлочинцями, але тепер стає зрозумілим, що це не обман. Сайт SourceForge зараз пропонує оновлену версію TrueCrypt (яка має цифровий підпис розробників), під час встановлення якої пропонується перейти на BitLocker або інший альтернативний інструмент.

Професор у галузі криптографії університету Джона Хопкінаса Метью Грін сказав: «Дуже малоймовірно, що невідомий хакер ідентифікував розробників TrueCrypt, вкрав їх цифровий підпис і зламав їхній сайт».

Що використати тепер?

Сайт і спливаюче оповіщення в самій програмі містить інструкції з перенесення файлів, зашифрованих TrueCrypt на сервіс BitLocker від Microsoft, який постачається разом із ОС Microsoft Vista Ultimate/Enterprise, Windows 7 Ultimate/Enterprise та Windows 8 Pro/Enterprise. TrueCrypt 7.2 дозволяє дешифрувати файли, але не дозволяє створювати нові зашифровані розділи.

Найбільш очевидною альтернативою програмі є BitLocker, але є інші варіанти. Шнайєр поділився, що повертається до використання PGPDisk від Symantec. Symantec Drive Encrpytion (110 доларів за одну ліцензію користувача) використовує добре відомий і перевірений метод шифрування PGP.

Існують інші безкоштовні альтернативи для Windows, наприклад DiskCryptor . Дослідник з комп'ютерної безпеки, відомий як The Grugq, минулого року склав цілий список альтернатив TrueCrypt, який актуальний і донині.

Йоханнес Ульріх, науковий керівник технологічного інституту SANS користувачам Mac OS X рекомендує звернути увагу на FileVault 2, який вбудований в OS X 10.7 (Lion) та пізніші ОС даного сімейства. FileVault використовує 128-розрядне шифрування XTS-AES, яке застосовується в агентстві національної безпеки США (NSA). На думку Ульріха, користувачі Linux повинні дотримуватися вбудованого системного інструменту Linux Unified Key Setup (LUKS). Якщо Ви використовуєте Ubuntu, то інсталятор цієї ОС вже дозволяє включити повне шифрування дисків із самого початку.

Тим не менш, користувачам знадобляться інші програми для шифрування переносних носіїв, які використовуються на комп'ютерах із різними ОС. Ульріх сказав, що в цьому випадку на думку спадає PGP/GnuPG.

Німецька компанія Steganos пропонує скористатися старою версієюсвоєї утиліти шифрування Steganos Safe ( актуальна версіяна даний момент – 15, а пропонується скористатися 14 версією), яка поширюється безкоштовно.

Невідомі вразливості

Той факт, що TrueCrypt може мати вразливість у безпеці, викликає серйозні побоювання, особливо враховуючи, що аудит програми не виявив подібних проблем. Користувачі програми накопичили 70 000 доларів для проведення аудиту після чуток про те, що агенція національної безпеки США може декодувати значні обсяги зашифрованих даних. Перший етап дослідження, в якому аналізувався завантажувач TrueCrypt, був проведений минулого місяця. Аудит не виявив ні бекдорів, ні навмисних уразливостей. Наступна фаза дослідження, в якій повинні були перевірятися використовувані методи криптографії, була запланована на це літо.

Грін був одним із експертів, які беруть участь в аудиті. Він розповів, що не мав жодної попередньої інформації про те, що розробники планують закрити проект. Грін розповів: «Останнє, що я чув від розробників TrueCrypt: «Ми з нетерпінням чекаємо на результати 2 фази випробування. Дякую за ваші старання!». Слід зазначити, що аудит продовжиться, як було заплановано, незважаючи на зупинку проекту TrueCrypt.

Можливо, творці програми вирішили припинити розробку, тому що утиліта є застарілою. Розробка припинилася 5 травня 2014, тобто. вже після офіційного припинення підтримки Windows XP. На SoundForge згадується: "Windows 8/7/Vista і пізніші системи мають вбудовані засоби для шифрування дисків та образів віртуальних дисків". Таким чином, шифрування даних вбудовано в багато ОС, і розробники могли вважати програму більше не потрібною.

Щоб додати олії у вогонь відзначимо, що 19 травня TrueCrypt була видалена із захищеної системи Tails (улюбленою системою Сноудена). Причина до кінця не зрозуміла, але використовувати програму явно не слід – зазначив Клулі.

Клулі також написав: "Будь то обман, злом або логічний кінець життєвого циклу TrueCrypt, стає ясно, що свідомі користувачі не будуть почуватися комфортно, довіряючи свої дані програмі після фіаско".

- Продовжувати використовувати TrueCrypt, адже навіть незважаючи на серйозний аналіз, у ньому не виявлено жодних проблем із безпекою. Це хороший варіант дій, адже TrueCrypt зарекомендував себе як чудова та надійна у всіх сенсах програма. До того ж безкоштовна. Можливо, при зміні операційних системна свіжіші, у майбутньому можуть виникнути проблеми сумісності з TrueCrypt.

- Користуватися одним із форків TrueCrypt. Також добре як перший варіант, при цьому з'являється надія на актуалізацію програми та додавання нових функцій та алгоритмів. Головна перевага – у них збережений весь функціонал TrueCrypt.

- Вибрати сторонній продукт. Таких продуктів є багато, деякі з них ми розглянемо.

Приховано від гостей

VeraCrypt - це безкоштовна програма із шифрування від IDRIX (

Приховано від гостей

), ця програма базується на TrueCrypt.

Вона збільшує безпеку алгоритмів, що використовуються для шифрування системи та розділів, роблячи їх несприйнятливими до нових розробок в атаках підбору. Наприклад, коли шифрується системний розділ, TrueCrypt використовує PBKDF2-RIPEMD160 з 1000 ітераціями, тоді як VeraCrypt використовується 327661! І для стандартних контейнерів та інших розділів TrueCrypt використовує не більше 2000 ітерацій, а VeraCrypt використовує 655331 для RIPEMD160 та 500000 ітерація для SHA-2 та Whirlpool.

Ці посилення безпеки додають лише деяку затримку при відкритті розділів без втрати продуктивності на стадії використання. Це прийнятно для справжніх власників, але це дуже ускладнює атакуючим отримання доступу до зашифрованих даних.

Приховано від гостей

Ця програма може зашифрувати системний розділ та не системні розділи, підтримує все останні версіїОС Windows, сторонні бут-лоадери та багато іншого. DiskCryptor підтримує кілька алгоритмів шифрування та їх комбінації, апаратне прискорення AES, якщо воно підтримується системою та повна підтримка зовнішніх дисків. За функціональністю ця програма найближче підібралася до TrueCrypt.

Приховано від гостей

(комерційна)

Дозволяє створювати зашифровані контейнери. Ця програма офіційно оголошує, що не містить бекдорів, закладок, тому що знаходиться в країні, законодавство якої не може її змусити зробити це. З цікавих функцій - файловий менеджер(Disk Firewall), який захищає дані від нелегального копіювання, вірусів. Він дозволяє лише дозволеним програмам вносити зміни до даних на зашифрованому диску.

Приховано від гостей

Ця програма не може шифрувати розділи, лише окремі файли. Нехай і не є повною альтернативою TrueCrypt, вона може бути використана для шифрування важливих файлів у системі. Програма використовує алгоритм шифрування AES 128-bit і підтримує файли-ключі.

Приховано від гостей

Доступна для Windows, Mac, Linux та мобільних операційних систем. Вона підтримує лише файлове шифрування, це тільки означає, що ви можете клацнути правою кнопкою на файл і зашифрувати або розшифрувати його.

Приховано від гостей

Bitlocker це частина Windows тільки у виданнях Enterprise і Ultimate та Pro versions на Windows 8. Твердження, що Bitlocker має вбудований бекдор для правоохоронних органів та інших служб, ніколи не було доведено, але він має функціонал відновлення за ключом, який може бути використаний для дешифрування захищених цією програмою дисків, які можуть бути на серверах Microsoft, а не локально.

Приховано від гостей

(а також Boxcryptor, CryptSync та Viivo from PKWare)

Спеціально створена для захисту даних, які ви синхронізуєте із хмарними сервісами, такими як Google Drive, OneDrive або Dropbox. Вона використовує 256bit і визначатиме підтримуваних провайдерів автоматично після інсталяції. Не доступна для Linux.

Сервіс припинив свою роботу (Sophie Hunt- спасибі за інформацію). На сайті красується напис наступного змісту:

Cloudfogger project habe be stopped, Cloudfogger is not available anymore.

Сучасні Cloudfogger users повинні re-encrypt їхніх файлів з новим розв'язанням, якби вони беруться від наших keyservers в наступних вікнах.

Looking for an alternative? How about

Приховано від гостей

Можливо, варто подивитися на

Приховано від гостей

Як альтернативу Cloudfogger.

Приховано від гостей

Може використовуватись для синхронізації зашифрованих копій файлів на хмарному сервісі.

Приховано від гостей

Ще одна програма, якщо ви хочете шифрувати на хмарі.

Приховано від гостей

(Безкоштовна для особистого використання)

Ця програма може використовуватись для шифрування окремих файлів, каталогів або дисків на Windows. На веб-сайті проекту не вистачає інформації про використовувані шифри та алгоритми шифрування.

Приховано від гостей

Доступна лише для Linux. Підтримує диски TrueCrypt та інші. Вихідний код доступний.

Програми для шифрування даних

Звичайно, в одній статті всі програми охопити не вийде. Але якщо ви хочете продовжити дослідження в цьому напрямку, то вам ще список програм для захисту даних. Спробуйте, відписуйтесь про свої результати у коментарях.

- Encrypt4all

- Exlade Cryptic Disk

- Folder Encryption Dog

- GiliSoft Private Disk

- G-Soft Easy Crypter

- HiTek Software AutoKrypt

- idoo Full Disk Encryption

- Jetico BCArchive

- Jetico BestCrypt

- KakaSoft Kaka Private Disk

- Kruptos 2

- NCH MEO Encryption Software

- Odin HDD Encryption

- Odin U Disk Encrypt Creator

- PC-Safety Advanced File Vault

- Rohos Disk Encryption

- SafeEnterprise ProtectDrive

- SafeHouse Professional

- SecurStar DriveCrypt

- Steganos Safe Professional

- Symantec Encryption Desktop Professional

- Utimaco SafeGuard Easy

- Utimaco Safeware AG PrivateDisk

- ZardsSoftware SafeKeeping

- AbelsSoft CryptBox Pro

- Comodo Disk Encryption

Це перша з п'яти статей у нашому блозі, присвячена VeraCrypt, в ній розглядаються відмінності VeraCrypt від свого предка TrueCrypt, де завантажити VeraCrypt, portable установка та русифікація.

Якщо Ви шукаєте інструкції з шифрування, читайте:

З моменту закриття проекту TrueCrypt в 2014 році VeraCrypt залишається його найпопулярнішим форком, який не просто повторює можливості оригіналу, а й виправляє низку вразливостей TrueCrypt, а також приносить додатковий функціонал, якого не вистачало раніше.

Особливості VeraCrypt та відмінності від TrueCrypt

- TrueCrypt виробляв недостатню кількість ітерацій для PBKDF2 (стандарт формування ключа шифрування на основі пароля), в VeraCrypt число ітерацій для системного розділу збільшено з 1000 до 327661, а для інших розділів і файлових контейнерів з 2000 до 655331, що істотно збільшує .

- У VeraCrypt виправлені помилки та оптимізовано код завантажувача, що дозволило використовувати алгоритм SHA-256 як хеш-функцію при шифруванні системного розділу жорсткого диска, у той час як TrueCrypt використовував менш надійний алгоритм RIPEMD-160.

- Драйвери VeraCrypt підписано цифровим підписом Microsoft, що необхідно для коректного встановлення в Windows 10.

- Версії 1.18 та старші дозволяють шифрувати комп'ютери Windowsз EFI замість BIOS, у них також виправлена вразливість, яка дозволяла виявити приховані розділи.

- Починаючи з версії 1.0f, VeraCrypt підтримує завантаження розділів і контейнерів зашифрованих за допомогою TrueCrypt, так само додана можливість конвертації зашифрованих TrueCrypt контейнерів і не системних розділів жорсткого диска у формат VeraCrypt.

- Виправлено багато програмних помилок: витоку пам'яті, переповнення буфера і вразливість завантаження dll.

- Було проведено повний аналіз та рефакторинг коду

- Доступні версії для MACOS та Linux

Де завантажити VeraCrypt

Офіційна сторінка завантаження на сайті VeraCrypt, доступні версії для Windows, Linux, MacOSX, так само PGP підписи інсталятора та посібник користувача англійською мовою.VeraCrypt Portable (портативна) версія або традиційне встановлення

Якщо Ви збираєтеся зашифровувати системний розділ диска з Windows, Вам необхідно встановити VeraCrypt, для цього виберіть Installв процесі інсталяції, для решти випадків підійде просте вилучення файлів програми в зазначену папку – Extract(це і є портативна версія).Русифікатор VeraCrypt

Російська мова серед інших доступна в головному меню програми. Оберіть Settings -> Languages, у вікні знайдіть Русский і натисніть Ок. Всі інструкції та рекомендації в наступних статтях будуть наведені для англійської та російської версій інтерфейсу.Постскриптум

Сподіваємося, наша стаття виявилася корисною, і Ви надійно зашифрували свої дані, але не забудьте подбати про безпеку зв'язку – спробуйте наш

Ідея цієї статті зародилася, коли перед фахівцями EFSOL було поставлене завдання щодо аналізу ризиків інформаційної безпеки в ресторанному бізнесі та розробки заходів протидії їм. Одним із вагомих ризиків виявилася можливість вилучення управлінської інформації, а одним із контрзаходів — шифрування баз бухгалтерського обліку.

Відразу зазначу, що розгляд усіх можливих криптопродуктів або рішень на базі конкретних систем обліку не входить до мети цієї статті. Нас цікавить лише порівняльний аналіз персональних засобів шифрування, для якого ми вибрали найпопулярніше безкоштовне рішенняз відкритим вихідним кодом і пару найбільш комерційних аналогів, що просуваються. Нехай недосвідчених користувачів не лякає фраза «відкритий вихідний код» - вона означає лише те, що розробкою займається група ентузіастів, які готові прийняти будь-кого, хто бажає допомогти їм.

То чому ми обрали такий підхід? Мотивація дуже проста.

- У різних компаніях використовується своя система обліку, тому вибираємо засоби шифрування не прив'язані до конкретної платформи – універсальні.

- Персональний криптозахист розумніше використовувати у невеликих підприємствах, де з програмою обліку працюють 1-5 користувачів. Для великих компаній вилучення управлінської інформації спричинить більші фінансові втрати - тому й рішення щодо захисту коштуватимуть значно дорожче.

- Аналіз безлічі комерційних продуктів шифрування інформації позбавлений сенсу: досить оцінити кілька їх, щоб сформувати собі розуміння ціни і функціональності.

Перейдемо до порівняння продуктів, яке зручно зробити виходячи з зведеної таблиці. Я навмисно не включав до аналізу безліч технічних деталей (таких як підтримка апаратного прискорення або багатопоточності, кількох логічних чи фізичних процесорів), від яких у звичайного користувача починає боліти голова. Зупинимося лише тому функціоналі, користь якого ми можемо реально виділити.

Зведена таблиця

| TrueCrypt | Secret Disk | Zecurion Zdisk | |

| Остання версія на момент огляду | 7.1a | 4 | Немає даних |

| Вартість | Безкоштовно | Від 4240 руб. на 1 комп'ютер | Від 5250 руб. на 1 комп'ютер |

| Операційна система | Windows 7, Windows Vista, Windows XP, Windows Server 2003, Windows Server 2008: (32-х та 64-розрядні версії); Windows Server 2008 R2; Windows 2000 SP4; Mac OS X 10.7 Lion (32- та 64-розрядні версії); Linux (32-х та 64-розрядні версії, ядро 2.6 або сумісне) | Windows 7, Windows Vista, Windows XP: (32-х та 64-розрядні версії) | Windows 98; Windows Me; Windows NT Workstation; Windows 2000 Professional; Windows XP; Windows Vista |

| Вбудовані алгоритми шифрування | AES Serpent Twofish | Ні | Ні |

| Використання постачальників криптографії (криптопровайдерів CSP) | Ні | Microsoft Enhanced CSP: Triple DES та RC2; Secret Disk NG Crypto Pack: AES та Twofish; КриптоПро CSP, Signal-COM CSP або Vipnet CSP: ГОСТ 28147-89 | RC5, AES, КРИПТОН CSP: ГОСТ 28147-89 |

| Режим шифрування XTS | Так | Ні | Ні |

| Каскадне шифрування | AES-Twofish-Serpent; Serpent-AES; Serpent-Twofish-AES; Twofish-Serpent | Ні | Ні |

| Прозоре шифрування | Так | Так | Так |

| Шифрування системного розділу | Так | Так | Ні |

| Аутентифікація до завантаження ОС | Пароль | Пін + токен | Ні |

| Шифрування розділів диска | Так | Так | Ні |

| Створення файлів-контейнерів | Так | Так | Так |

| створення прихованих розділів | Так | Ні | Ні |

| Створення прихованої ОС | Так | Ні | Ні |

| Шифрування переносних накопичувачів | Так | Так | Так |

| Робота з переносних накопичувачів | Так | Ні | Ні |

| Робота по мережі | Так | Ні | Так |

| Розрахований на багато користувачів режим | Засобами NTFS | Так | Так |

| Аутентифікація лише за паролем | Так | Ні | Ні |

| Аутентифікація за ключовим файлом | Так | Ні | Ні |

| Підтримка токенів та смарт-карт | Підтримують протокол PKCS #11 2.0 або вище | USB-ключ eToken PRO/32K (64К); USB-ключ eToken PRO/72K (Java); Смарт-картка eToken PRO/32K (64К); Смарт-картка eToken PRO/72K (Java); Комбінований ключ eToken NG-FLASH Комбінований ключ eToken NG-OTP eToken PRO Anywhere | Rainbow iKey 10xx/20xx/30xx; ruToken; eToken R2/Pro |

| Екстрене відключення шифрованих дисків | Гарячі клавіші | Гарячі клавіші | Гарячі клавіші |

| Захист від введення пароля під примусом | Ні | Так | Так |

| Можливість використання «Правдоподібного заперечення причетності» | Так | Ні | Ні |

| Комплект поставки | Немає коробкової версії - дистрибутив завантажується із сайту розробників | USB-ключ eToken PRO Anywhere із ліцензією на використання продукту; Короткий посібник у друкованому вигляді; CD-ROM (дистрибутив, докладна документація, завантажувальна частина MBR; Пакувальна DVD-коробка | Ліцензія; USB-ключ та USB-подовжувач; Диск із дистрибутивом; Документація у друкованому вигляді; Пристрій для читання-запису смарт-карт ACS-30S |

Дотримуючись законів жанру, залишилося лише прокоментувати окремі пункти та виділити переваги того чи іншого рішення. З цінами на продукти все зрозуміло, як і з операційними системами, що підтримуються. Відзначу лише той факт, що версії TrueCrypt для MacOS та Linux мають свої нюанси використання, а встановлення його на серверні платформи від Microsoft хоч і дає певні плюси, але зовсім не здатна замінити величезний функціонал комерційних систем захисту даних у корпоративній мережі. Нагадаю, що ми розглядаємо все ж таки персональний криптозахист.

Вбудовані алгоритми, криптопровайдери, XTS та каскадне шифрування

Криптопровайдери, на відміну від вбудованих алгоритмів шифрування, - це модулі, що окремо підключаються, які визначають метод кодування (розкодування), що використовується програмою. Чому саме комерційні рішення використовують пакети криптопровайдерів? Відповіді невигадливі, але фінансово обґрунтовані.

- Немає необхідності вносити зміни до програми для додавання тих чи інших алгоритмів (оплачувати працю програмістів) – достатньо створити новий модуль або підключити рішення сторонніх розробників.

- У всьому світі розробляються, тестуються та впроваджуються міжнародні стандарти, але для російських державних структур необхідна відповідність вимогам ФСТЕК та ФСБ. Ці вимоги мають на увазі ліцензування створення та розповсюдження засобів захисту інформації.

- Засобами шифрування даних є криптопровайдери, а програми не вимагають сертифікації розробки та дистрибуції.

Каскадне шифрування - можливість кодувати інформацію одним алгоритмом, коли вже була закодована іншим. Такий підхід, хоч і сповільнює роботу, дозволяє збільшити стійкість захищених даних проти злому - чим більше знає «опонент» про методи шифрування (наприклад, алгоритм або набір символів ключа), тим простіше йому розкрити інформацію.

Технологія шифрування XTS - логічний розвиток попередніх блокових методів шифрування XEX і LRW, у використанні яких виявлені вразливості. Оскільки операції читання/запису на носіях інформації виробляються посекторно блоками, використання потокових методів кодування неприйнятно. Таким чином, 19 грудня 2007 року метод шифрування XTS-AES для алгоритму AES був описаний та рекомендований міжнародним стандартом захисту інформації IEEE P1619, що зберігається.

Цей режим використовує два ключі, перший із яких використовується для генерації вектора ініціалізації, а другим шифруються дані. Метод працює за наступним алгоритмом:

- генерує вектор, шифруючи номер сектора першим ключем;

- складає вектор із вихідною інформацією;

- шифрує результат додавання другим ключем;

- складає вектор із результатом шифрування;

- множить вектор на багаточлен, що породжує кінцевого поля.

Національний інститут стандартів та технологій рекомендує використання режиму XTS для шифрування даних пристроїв з блоковою внутрішньою структурою, оскільки він:

- описаний міжнародним стандартом;

- має високу продуктивність за рахунок виконання попередніх обчислень та розпаралелювання;

- дозволяє обробляти довільний блок сектора за рахунок обчислення ініціалізації вектора.

Також зазначу, що в IEEE P1619 рекомендується використовувати метод XTS з алгоритмом шифрування AES, проте архітектура режиму дозволяє використовувати його спільно з будь-яким іншим блоковим шифром. Таким чином, у разі необхідності сертифікації пристрою, що реалізує прозоре шифрування, відповідно до вимог російського законодавства є можливим спільне використання XTS та ГОСТ 28147-89.

Екстрене відключення дисків, введення пароля «під примусом», заперечення причетності

Екстрене відключення шифрованих дисків – незаперечно необхідна функція у ситуаціях, які потребують миттєвого реагування для захисту інформації. Але що відбувається далі? «Опонент» бачить систему, на якій встановлений криптозахист та недоступний для читання системними засобамидиск. Висновок про приховування інформації є очевидним.

Настає етап «примусу». "Опонент" буде використовувати фізичні або юридичні заходи впливу, щоб змусити власника розкрити інформацію. Вітчизняне рішення «введення пароля під примусом» з розряду «помру, але не видам» стає неактуальним. Неможливо видалити інформацію, яку попередньо скопіював опонент, а він це зробить - не сумнівайтеся. Видалення ключа шифрування лише підтверджує те, що інформація справді важлива, а запасний ключ обов'язково десь захований. Та й без ключа інформація все ще доступна для криптоаналізу та злому. Не поширюватимусь, наскільки ці дії наближають власника інформації до юридичного фіаско, але розповім про логічний метод правдоподібного заперечення причетності.

Використання прихованих розділів та прихованої ОС не дозволить «опоненту» довести існування захищеної інформації. У такому світлі вимоги розкрити інформацію стають абсурдними. Розробники TrueCrypt рекомендують ще більше заплутувати сліди: окрім прихованих розділів або операційних систем створювати шифровані видимі, які містять обманні (фіктивні) дані. "Опонент", виявивши видимі шифровані розділи, наполягатиме на розкритті саме їх. Розкривши таку інформацію під примусом, власник ні чим не ризикує та знімає з себе підозри, бо справжні секрети залишаться невидимими на прихованих шифрованих розділах.

Підведення підсумків

Нюансів у захисті інформації безліч, але освітленого має вистачити для підбиття проміжних підсумків - остаточне рішення кожен прийме собі сам. До переваг безкоштовної програми TrueCrypt варто віднести її функціонал; можливість для всіх бажаючим брати участь у тестуванні та покращенні; надмірна кількість відкритої інформації щодо роботи програми. Це рішення створене людьми, які багато знають про безпечне зберігання інформації та постійно вдосконалюють свій продукт, для людей, яким важливий дійсно високий рівеньнадійність. До недоліків віднесемо відсутність підтримки, висока складність для рядового користувача, відсутність дворівневої автентифікації перед стартом ОС, неможливість підключати модулі сторонніх криптопровайдерів.

Комерційні продукти сповнені турботою про користувача: технічна підтримка, чудова комплектація, низька вартість, наявність сертифікованих версій, можливість використовувати алгоритм ГОСТ 28147-89, розрахований на багато користувачів режим з розмежованою дворівневою автентифікацією. Засмучує лише обмежена функціональність та наївність у підтримці секретності зберігання зашифрованих даних.

Оновлено: червень 2015 року.

Незважаючи на те, що версія TrueCrypt 7.1а вийшла 7 лютого 2011, вона залишається останньою повноцінною функціональною версією продукту.

Цікава загадкова історія із припиненням розробки TrueCrypt. 28 травня 2014 року з сайту розробників видалено всі попередні версіїпродукту та викладена версія 7.2. Ця версія вміє лише розшифровувати раніше зашифровані диски та контейнери – можливість шифрування була видалена. З цього моменту на сайті та програмі з'являється заклик використовувати BitLocker, а використання TrueCrypt називається небезпечним.

Це викликало хвилю пересудів в інтернеті: авторів програми запідозрили в установці закладки в коді. Підігрівані інформацією від колишнього працівника АНБ Сноудена про те, що спецслужби навмисно послаблюють засоби криптографії, користувачі розпочали збір коштів для проведення аудиту коду TrueCrypt. На перевірку програми було зібрано понад 60 тисяч доларів.

Аудит повністю закінчено до квітня 2015 року. Аналіз коду не виявив будь-яких закладок, критичних недоліків архітектури чи вразливостей. Було доведено, що TrueCrypt – якісно спроектований криптографічний засіб, хоч і не ідеальний.

Тепер рада розробників переходити на Bitlocker розглядається багатьма як «свідчення канарки». Автори TrueCrypt завжди висміювали Bitlocker та його безпеку зокрема. Використання Bitlocker також нерозумно через закритість програмного кодута недоступності його в «молодших» редакціях Windows. Через все вищесказане інтернет-спільнота схильно вважати, що на розробників впливає спецслужбами, і вони своїм мовчанням натякають на щось важливе, нещиро рекомендуючи Bitlocker.

Повторно підіб'ємо підсумки

TrueCrypt продовжує залишатися найпотужнішим, надійним та функціональним засобом криптографії. І аудит, і тиск спецслужб лише підтверджують це.

Zdisk та Secret Disk мають версії сертифіковані ФСТЕК. Отже, ці продукти має сенс використовувати для відповідності вимогам законодавства РФ в галузі захисту інформації, наприклад, захисту персональних даних, як того вимагає Федеральний закон 152-ФЗ та підпорядковані йому нормативні акти.

Для тих, хто серйозно стурбований безпекою інформації, є комплексне рішення «Сервер в Ізраїлі», в якому здійснюється комплексний підхід до захисту данихпідприємства.

Системна інтеграція. Консалтинг

Існує безліч причин зашифрувати дані на своєму жорсткому диску, але розплатою за безпеку даних буде зниження швидкості роботи системи. Мета цієї статті – порівняти продуктивність при роботі з диском, зашифрованим різними засобами.

Щоб різниця була драматичнішою, ми вибрали не суперсучасну, а середньостатистичну машину. Звичайний механічний хард на 500 Гбайт, двоядерний AMD на 2,2 ГГц, 4 гіга оперативної пам'яті, 64-бітна Windows 7 SP 1. Жодних антивірусів та інших програм під час тесту запущено не буде, щоб ніщо не змогло вплинути на результати.

Для оцінки продуктивності я вибрав CrystalDiskMark. Щодо тестованих засобів шифрування, то я зупинився на такому списку: BitLocker, TrueCrypt, VeraCrypt, CipherShed, Symantec Endpoint Encryption та CyberSafe Top Secret.

BitLocker

Це стандартний засібшифрування дисків, вбудоване в Microsoft Windows. Багато хто просто використовують його, не встановлюючи сторонніх програм. Справді, навіщо, якщо вже всі є в системі? З одного боку, правильно. З іншого боку, код закритий, і немає впевненості, що в ньому не залишили бекдорів для ФБР та інших.

Шифрування диска здійснюється за алгоритмом AES із довжиною ключа 128 або 256 біт. Ключ може зберігатися в Trusted Platform Module, на самому комп'ютері або на флешці.

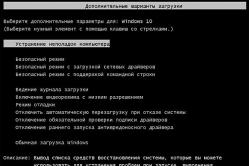

Якщо використовується TPM, то при завантаженні комп'ютера ключ може бути отриманий з нього або після автентифікації. Авторизуватись можна за допомогою ключа на флешці або ввівши PIN-код з клавіатури. Комбінації цих методів дають безліч варіантів обмеження доступу: просто TPM, TPM і USB, TPM і PIN чи всі три відразу.

У BitLocker є дві незаперечні переваги: по-перше, ним можна керувати через групові політики; по-друге, він шифрує томи, а не фізичні диски. Це дозволяє зашифрувати масив із кількох дисків, чого не вміють робити деякі інші засоби шифрування. Також BitLocker підтримує GUID Partition Table (GPT), чим не може похвалитися навіть найбільш просунутий форк "Трукрипта" VeraCrypt. Щоб зашифрувати з його допомогою системний GPT-диск, доведеться спочатку конвертувати формат MBR. У випадку з BitLocker це не потрібно.

Загалом, недолік один – закриті вихідники. Якщо ти зберігаєш секрети від домочадців, BitLocker чудово підійде. Якщо ж твій диск забитий документами державної ваги, краще підшукати щось інше.

Чи можна розшифрувати BitLocker та TrueCrypt

Якщо попросити Google, він знайде цікаву програму Elcomsoft Forensic Disk Decryptor, придатну для розшифровування дисків BitLocker, TrueCrypt і PGP. В рамках цієї статті випробовувати її не стану, але поділюся враженнями про іншу утиліту від Elcomsoft, а саме Advanced EFS Data Recovery. Вона чудово розшифровувала EFS-папки, але за умови, що пароль користувача не було встановлено. Якщо задати пароль хоч 1234, програма виявлялася безсилою. У всякому разі, розшифрувати зашифровану EFS-папку, що належить користувачеві з паролем 111, мені не вдалося. Думаю, з продуктом Forensic Disk Decryptor ситуація буде такою самою.

TrueCrypt

Це легендарна програма шифрування дисків, розробку якої було припинено у 2012 році. Історія, яка трапилася з TrueCrypt, досі вкрита мороком, і до ладу ніхто не знає, чому розробник вирішив відмовитися від підтримки свого дітища.

Є лише крихти інформації, що не дозволяють скласти пазл воєдино. Так, у 2013 році розпочалося збирання коштів для проведення незалежного аудиту TrueCrypt. Причиною стала отримана від Едварда Сноудена інформація про навмисне ослаблення засобів шифрування TrueCrypt. На аудит було зібрано понад 60 тисяч доларів. На початку квітня 2015 року роботи було завершено, але жодних серйозних помилок, уразливостей чи інших суттєвих недоліків в архітектурі програми виявлено не було.

Як тільки закінчився аудит, TrueCrypt знову опинився у центрі скандалу. Фахівці компанії ESET опублікували звіт про те, що російськомовна версія TrueCrypt 7.1a, завантажена із сайту truecrypt.ru, містила мальвар. Більше того, сам сайт truecrypt.ru використовувався як командний центр – з нього відправлялися команди інфікованим комп'ютерам. Загалом, будь пильний і не завантажуй програми звідки потрапило.

До переваг TrueCrypt можна віднести відкриті вихідні джерела, надійність яких тепер підкріплена незалежним аудитом, та підтримку динамічних томів Windows. Недоліки: програма більше не розвивається і розробники не встигли реалізувати підтримку UEFI/GPT. Але якщо мета - зашифрувати один несистемний диск, це неважливо.

На відміну від BitLocker, де підтримується тільки AES, у TrueCrypt є ще Serpent та Twofish. Для генерації ключів шифрування, солі та ключа заголовка програма дозволяє вибрати одну з трьох хеш-функцій: HMAC-RIPEMD-160, HMAC-Whirlpool, HMAC-SHA-512. Однак про TrueCrypt вже багато чого було написано, тож не будемо повторюватися.

VeraCrypt

Найбільш сучасний клон TrueCrypt. У нього власний формат, хоча є можливість роботи в режимі TrueCrypt, в якому підтримуються зашифровані та віртуальні дискиу форматі "Трукрипта". На відміну від CipherShed, VeraCrypt може бути встановлена на той самий комп'ютер одночасно з TrueCrypt.

INFO

Самоусунувшись, TrueCrypt залишив багату спадщину: у нього безліч форків, починаючи з VeraCrypt, CipherShed та DiskCryptor.У TrueCrypt використовується 1000 ітерацій при генерації ключа, яким буде зашифрований системний розділ, а VeraCrypt використовує 327661 ітерацію. Для стандартних (не системних) розділів VeraCrypt використовує 655331 ітерацію для хеш-функції RIPEMD-160 і 500000 ітерацій для SHA-2 і Whirlpool. Це робить зашифровані розділи суттєво стійкішими до атаки прямим перебором, але значно знижує продуктивність роботи з таким розділом. Наскільки значно ми скоро з'ясуємо.

Серед переваг VeraCrypt – відкритий вихідний код, а також власний та більш захищений у порівнянні з TrueCrypt формат віртуальних та зашифрованих дисків. Недоліки ті ж, що й у випадку з прабатьком, - відсутність підтримки UEFI/GPT. Зашифрувати системний GPT-диск, як і раніше, не можна, але розробники запевняють, що працюють над цією проблемою і скоро таке шифрування буде доступним. Ось тільки працюють вони над цим уже два роки (з 2014-го), і коли буде реліз із підтримкою GPT і чи він взагалі буде, поки не відомо.

CipherShed

Ще один клон TrueCrypt. На відміну від VeraCrypt, він використовує вихідний формат TrueCrypt, тому очікується, що його продуктивність буде близька до продуктивності TrueCrypt.

Переваги і недоліки все ті ж, хоча до недоліків можна додати неможливість установки TrueCrypt і CipherShed на одному комп'ютері. Мало того, якщо спробувати встановити CipherShed на машину з встановленим TrueCrypt, то інсталятор пропонує видалити попередню програму, але не справляється із завданням.

Symantec Endpoint Encryption

У 2010 році компанія Symantec викупила права на програму PGPdisk. В результаті з'явилися такі продукти як PGP Desktop і, згодом, Endpoint Encryption. Саме її ми розглянемо. Програма, звичайно, пропрієтарна, вихідники закриті, і одна ліцензія коштує 64 євро. Проте тут є підтримка GPT, але тільки починаючи з Windows 8.

Іншими словами, якщо потрібна підтримка GPT і є бажання зашифрувати системний розділ, доведеться вибирати між двома пропрієтарними рішеннями: BitLocker і Endpoint Encryption. Навряд, звичайно, домашній користувач буде встановлювати Endpoint Encryption. Проблема в тому, що для цього потрібно Symantec Drive Encryption, для встановлення якого потрібні агент і сервер керування Symantec Endpoint Encryption (SEE), а сервер хоче поставити ще IIS 6.0. Чи не забагато будь-якого добра для однієї програми для шифрування диска? Ми пройшли через це тільки заради того, щоб заміряти продуктивність.

Момент істини

Отже, приступаємо до найцікавішого, саме до тестування. Насамперед потрібно перевірити продуктивність диска без шифрування. Нашою "жертвою" буде розділ жорсткого диска (звичайного, не SSD) розміром 28 Гбайт, відформатований як NTFS.

Відкриваємо CrystalDiskMark, вибираємо кількість проходів, розмір тимчасового файлу (у всіх тестах використовуватимемо 1 Гбпйт) та сам диск. Варто зазначити, що кількість проходів практично не впливає на результати. На першому скріншоті показані результати виміру продуктивності диска без шифрування з числом проходів 5, на другому - з числом проходів 3. Як бачиш, результати практично ідентичні, тому зупинимося на трьох проходах.

Результати CrystalDiskMark слід трактувати так:

- Seq Q32T1 - тест послідовного запису/послідовного читання, кількість черг - 32, потоків - 1;

- 4K Q32T1 - тест випадкового запису/випадкового читання (розмір блоку 4 Кбайт, кількість черг - 32, потоків - 1);

- Seq - тест послідовного запису/послідовного читання;

- 4K - тест випадкового запису/випадкового читання (розмір блоку 4 Кбайт);

Почнемо з BitLocker. На шифрування розділу розміром 28 Гбайт було витрачено 19 хвилин.

Продовження доступне лише учасникам

Варіант 1. Приєднайтесь до спільноти «сайт», щоб читати всі матеріали на сайті

Членство у спільноті протягом зазначеного терміну відкриє тобі доступ до ВСІХ матеріалів «Хакера», збільшить особисту накопичувальну знижку та дозволить накопичувати професійний рейтинг Xakep Score!