Mjetet antipiretike për fëmijët përshkruhen nga një pediatër. Por ka situata të ndihmës së domosdoshme në rast likomanci, nëse fëmija duhet të japë fytyra nga pakujdesia. Pastaj baballarët marrin përsipër ringjalljen dhe përgatitjet antipiretike zastosovuyut. Çfarë lejohet t'u jepet fëmijëve të gjoksit? Si mund ta ulni temperaturën tek fëmijët më të rritur? Cilat janë fytyrat më të sigurta?

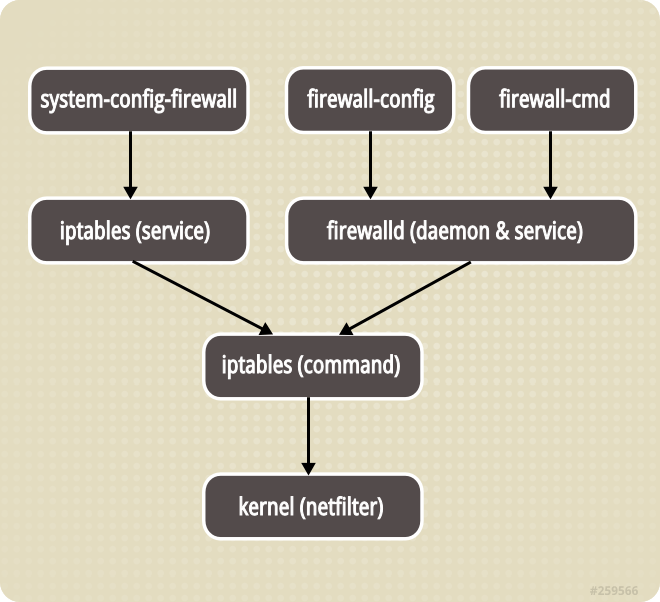

Centos 7, që funksionon nën CentOS 6, në bazë me murin e ri të zjarrit - firewalld. Mund ta ndizni dhe ta zëvendësoni me iptablet e vjetra të mira, por nëse nuk ka rishqyrtime të drejtpërdrejta, atëherë është më mirë të telefononi për diçka të re dhe të mos i përmbaheni të vjetrës. Tse nuk do të thotë Windows 10 më mirë se Windows 7, dhe Windows XP është më i mirë se Windows 7;) Një shembull i mirë për këtë temë është selinux. Sikur në pjesën e pasme të kokës, gjithçka (dhe unë gjithashtu) u ndez dhe leh troçin, atëherë tani nuk ia vlen të bësh asgjë, vetëm nëse është ungjillizimi, i cili është aq i nevojshëm. Navpaki, mjaft dikush tjetër tashmë tingëllon (ose ata tingëllojnë) koristuvatisya semanage. Ne nuk do ta ndezim menjëherë murin e zjarrit, por do ta provojmë, si verë për shije.

Firewalld nuk është një firewall thelbësisht i ndryshëm. Nëse duhet të anashkaloni netfilterin, atëherë mund ta kryeni punën me iptables, atëherë do të duhet të vuani pak dhe të filloni me qetësi të përdorni mjetin e ri.

Funksionimi dhe funksionimi i murit të zjarrit

Verifikoni që muri i zjarrit hapet:

# Firewall i statusit Systemctl

Informacioni do të zgjerohet këtu. Pra, së shpejti, pra (praktikoni) chi nuk është e mundur si kjo:

# Firewall-cmd --state

vrapimi

Ok, punë.

Muri i zjarrit Zupinka:

# Systemctl ndaloni murin e zjarrit

Fillimi automatik i gardhit:

# Systemctl çaktivizon murin e zjarrit

Fillimi i murit të zjarrit:

# Systemctl nis murin e zjarrit

Aktivizo nisjen automatike:

# Systemctl aktivizoni murin e zjarrit

zonat e mureve të zjarrit

firewalld ka një gamë të gjerë konceptesh zonash. Lista e të gjitha zonave të lejuara për kyçje:

# Firewall-cmd --get-zones

bllok dmz rënie e jashtme në shtëpi punë e brendshme e besueshme publike

Caktimi i zonave (mendërisht, padyshim):

- drop - të gjitha paketat hyrëse hidhen pa rënie. Lejohen vetëm ditë pushimi.

- bllok - hyrjet refuzohen (refuzohen) për shkak të icmp-host-i ndaluar (ose icmp6-adm-i ndaluar). Lejohet më pak se sa është iniciuar nga sistemi i z'ednannya.

- publike- zona e mbylljes. E quajtur zrozumіlo, zona e karrierës tsya ka për qëllim punën në rrjetet sociale. Ne nuk u besojmë këtyre masave dhe lejojmë vetëm disa hyrje gjatë ditës.

- e jashtme - zonë për ndërfaqe e jashtme router (i ashtuquajturi maskim). Vetëm disa këngë lejohen nga ne në hyrje.

- dmz - Zona DMZ, lejohen vetëm disa hyrje.

- punë - zona e punës. Ne ende nuk i besojmë askujt, por jo aq shumë sa më parë :)

- shtëpi - zonë e shtëpisë. Ne i besojmë mprehjes, por lejojmë vetëm hyrjen e ditës

- zonë e brendshme - e brendshme. Ne i besojmë mprehjes, por lejojmë vetëm hyrjen e ditës

- besuar - gjithçka lejohet.

Lista e të gjitha zonave aktive:

# Firewall-cmd --get-active-zones

publike

ndërfaqet: enp1s0

Po, zona është publike, derisa të shtohen kufijtë e ndërfaqes enp1so. Dali në zonën publike për të shtuar një port të ri, ku do të instalohet sshd.

Duke ditur emrin e ndërfaqes rrjetë (për shembull, enp1s0), mund të zbuloni se në cilën zonë të verës të shtriheni:

# Firewall-cmd --get-zone-of-interface=enp1s0

publike

Dhe mund të zbuloni se cilat ndërfaqe i përkasin një zone specifike:

# Firewall-cmd --zone=public --list-interfaces

enp1s0

Butt: lejo ssh në portin jo standard

Le të lejojmë hyrjen në server përmes ssh në portin 2234 / tcp, dhe jo në 22 / tcp, si në një bllokim. Gjatë rrugës, troch torknemos selinux.

Pyesim pak se çfarë lejohet postiyno në serverin tonë:

# Firewall-cmd --permanent --list-të gjitha

publike (e parazgjedhur)

ndërfaqet:

burimet:

shërbimet: ssh dhcpv6-klient

maskaradë: jo

portet përpara:

blloqet icmp:

rregullat e pasura:

Unë nuk vikoristuyu deri në ipv6, për të që unë do të pastroj respektivisht. Rregulli i murit të zjarrit:

# Firewall-cmd --permanent --zone=public --remove-service=dhcpv6-client

Lejohet në baza të përhershme (pasi rihyrja NUK humbi) në portin 2234 / tcp (në varësi të sshd):

# Firewall-cmd --permanent --zone=public --add-port=2234/tcp

Rregullat e Rezavantage:

# Firewall-cmd --ringarkoni

reverb:

# Firewall-cmd --zone=public --list-ports

2234/tcp

Ok, porti është i hapur. Ndrysho konfigurimin sshd:

#nano/etc/ssh/sshd_config

...

porti 2234

...

# Systemctl rinis sshd.service

Por SELinux, siç e dini, unë jam duke u lidhur, nuk e kam ndezur, nuk do t'ju lejojë të lidheni me ssh në një port jo standard (porti 2234 / tcp për sshd është jo standard). Ju mund ta kaloni këtë pjesë dhe ta ktheni atë, sikur sulmi SELinux do të funksionojë, ose mund të përsërisni gjithçka:

# Yum ofron menaxhim

# Jum instaloni policycoreutils-python

# Semanage port -a -t ssh_port_t -p tcp 2234

Aksi është në rregull tani. Rikontrollimi i lidhjes ssh në portin e ri. Gjithçka është në rregull, ne bllokojmë hyrjen në portin 22:

# Firewall-cmd --permanent --zone=public --remove-service=ssh

# Firewall-cmd --ringarkoni

Pyesim veten se çfarë ndodhi:

# Firewall-cmd --list-të gjitha

publik (i parazgjedhur, aktiv)

ndërfaqet:

burimet:

sherbimet:

portet: 2234/tcp

maskaradë: jo

portet përpara:

blloqet icmp:

rregullat e pasura:

Nga unë të gjithë.

Komandat me ngjyra të ndryshme:

Aktivizo modalitetin e bllokimit të të gjitha paketave dalëse dhe hyrëse:

# Firewall-cmd --panik-ndizur

Çaktivizo modalitetin e bllokimit për të gjitha paketat e jashtme dhe ato hyrëse:

# Firewall-cmd --panik-off

Zbuloni se si të aktivizoni mënyrën e bllokimit të të gjitha paketave dalëse dhe hyrëse:

# Firewall-cmd --query-panic

Ringarko rregullat e murit të zjarrit pa humbur tarifat në linjë:

# Firewall-cmd --ringarkoni

Ringarkoni rregullat e murit të zjarrit dhe hiqni rrjedhën e ditës (rekomandohet vetëm në kohë problemesh):

# Firewall-cmd --complete-reload

Shtoni në ndërfaqen e rrethimit të zonës:

# Firewall-cmd --zone=public --add-interface=em1

Shtoni një ndërfaqe rrethimi në zonë (kujdes nga rilidhja e murit të zjarrit):

# Firewall-cmd --zone=public --permanent --add-interface=em1

Mund të specifikoni në konfigurimin ifcfg-enp1s0 se në cilën zonë duhet të jetë kjo ndërfaqe. Për cilën dodamo ZONE = punë për skedarin /etc/sysconfig/network-scripts/ifcfg-enp1s0. Nëse parametri ZONE nuk është specifikuar, do të supozohet një zonë bllokimi (parametri DefaultZone në /etc/firewalld/firewalld.conf.

Lejo gamën e porteve:

# Firewall-cmd --zone=public --add-port=5059-5061/udp

Maskaradë (maskaradë, vin njëjtë nat, vin njëjtë ...):

Kontrolloni statusin:

# Firewall-cmd --zone=external --query-masquerade

Njoftim:

# Firewall-cmd --zone=external --add-masquerade

Këtu duhet të specifikoni që mund të aktivizoni maskaradë dhe për zonën publike, për shembull.

Ridrejtoni hyrjen në portin 22 te një host tjetër:

# Firewall-cmd --zone=external --add-forward-port=port=22:proto=tcp:toaddr=192.168.1.23

Ridrejtoni hyrjen në portin 22 në një host tjetër me një port të caktuar të caktuar (nga 22 në 192.168.1.23:2055):

# Firewall-cmd --zone=external/

--add-forward-port=port=22:proto=tcp:toport=2055:toaddr=192.168.1.23

Për atë që do të mbaroj, për atë që kam aplikuar, mund të jem pafundësisht i pasur. Do të shtoj vetëm se nuk i shtova veçanërisht mendimet e mia në nxitjen e inovacionit të murit të zjarrit, në mënyrë që para se të tingëllojë sintaksa për një kohë të gjatë dhe madje edhe në kopshtin tuaj zoologjik të ketë OS Linux të ndryshëm, pastaj në radhë të parë atje mund të ketë probleme me vetë tingullin. Por, pasi të keni zotëruar murin e zjarrit, ju do të zgjeroni horizontet tuaja - mbi të gjitha, kushtoni dritaret e njohurive tuaja.

avantazhet e mureve të zjarrit

Çështja kryesore është se mund të abstragoni pak nga fenerët e iptables.Për të mundësuar ridrejtimin e portit, nuk duhet të mendoni për PREROUTING ose POSTROUTING si një shtesë në FORWARD. Ju jepet "API id iptables virobnyk" në çfarëdo mënyre. Nëse keni përfshirë nat, atëherë nuk ka rëndësi se ku vendoset rregulli (në të njëjtin rend si numri serial i rregullave aktuale). Thjesht thuaj - aktivizo nat në eth0. Unë nuk mashtroj;) Mund ta bëni me dorë, pasi duhet të organizoni ndërfaqe në internet menaxhimi i mureve të zjarrit.

Është e mundur të ndryshohet statusi (për shembull, përfshirjet nat chi nі!). Unë gjithashtu kthehem në skenarët tuaj, në logjikën e zastosuvannya tuaj, për shembull. Unë nuk e di se si në iptables të krijoj statusin vetë (ndezur / fikur). Ju mundeni, padyshim, në familjen iptables -L -t nat | grep "...", prit një minutë, këto troch nuk janë njësoj si vikonati "firewall-cmd --zone = i jashtëm --query-masquerade". Për shembull, qindra VM që ekzekutojnë CentOS, në të cilat disa mund të quhen ndërfaqe wan ose çfarëdo. Dhe kështu mund të gjeni një cmdlet universal, i cili do të japë një rezultat në makina të ndryshme.

nedoliki firewalld

Mungesa kryesore, për mendimin tim, janë ato që, kur thirren, do të hapen në formën e iptables "të pastra", që është në Debian dhe në Ubuntu dhe në CentOS, vzagali, duke kërcitur. Navіt, deri në pikën, në sintaksën mikrotіk dhe langsyuzhki janë të ngjashëm në lloj me iptables. Tse për një amator, padyshim. Është e njëjta gjë për një profesionist, pse praktikoni, ndaj jini specifik, mendoni për këtë, do ta praktikoni, kjo është ajo. Ale... Unë jam një retrograde dhe jam i prirur fort (për shkak të lidhjes së avantazheve të dukshme) me produkte të reja, si lëkura, një gdhendës i shkëlqyer po e kuptoj për veten time. RedHat mund të shohë se gjithnjë e më shumë faksimile të reja do të jenë aces në murin e zjarrit.

Nëse keni kaluar në murin e zjarrit, atëherë sintaksa e pastër iptables do t'ju bëjë vetëm të keq - do të jetë një rrëmujë ose thjesht do të prishë robotin e murit të zjarrit, kështu që ju do të ndryshoni / shtoni rregulla jo për ndihmën e sintaksës standarde të murit të zjarrit.

Unë nuk dua firewalld! Më rrotullo iptablet e vjetra!

Nëse ende dëshironi të ktheheni dhe të zëvendësoni murin e zjarrit me iptables, atëherë nuk ka rëndësi:

Fillestarët nuk janë të mirëpritur këtu:

# Systemctl çaktivizon murin e zjarrit

# Systemctl ndaloni murin e zjarrit

Ne vendosim iptablet e vjetër të mirë:

# Jum instaloni iptables-services

Nisja e murit të zjarrit:

# Systemctl nis iptables

# Systemctl nis tabelat ip6

Fillimi automatik kur aktivizohet:

# Systemctl aktivizon iptables

# Systemctl aktivizoni tabelat ip6

Për të ruajtur rregullat iptables pas rinisjes:

# /sbin/iptables-save > /etc/sysconfig/iptables

# /sbin/ip6tables-save > /etc/sysconfig/ip6tables

Abo në mënyrën e vjetër:

# Shërbimi iptables ruani

Rregullat aktuale janë në dosje:

/etc/sysconfig/iptables

/etc/sysconfig/ip6tables

Rinisja e iptables (për shembull, pas ndryshimit të çdo ndryshimi):

# Systemctl rinis iptables.service

Por komandat iptables janë të palosshme dhe është e rëndësishme që koristuvakët e pasur të mbajnë mend të gjitha opsionet dhe opsionet, në këtë rast ata duhet të jenë fitimtarë. Kjo është arsyeja pse shpërndarësit e kompleteve të shpërndarjes krijojnë shpenzimet e tyre të përgjithshme të iptables, gjë që ndihmon në menaxhimin e murit të zjarrit. Në CentOS, sistemi i menaxhimit iptables quhet Firewalld.

Firewalld ka disa fuqi të rëndësishme, në çifte me iptables. Këtu, kontrolli i hyrjes në kufi bazohet në nivelin e zonave dhe shërbimeve, dhe jo në rregulla. Dhe gjithashtu rregullat përditësohen në mënyrë dinamike, pa ndërprerë seancat e funksionimit. Ky artikull do të shikojë konfigurimin e Firewall CentOS 7 në aplikacionin Firewalld.

Siç thashë më lart, Firewalld nuk funksionon me rregulla, por me zona. Një zonë lëkure mund t'i caktohet ndërfaqes së rrjetës së lëkurës. Zona përfaqëson një grup rregullash, kufijsh dhe lejesh, në mënyrë që të mund të arrini në ndërfaqen e lidhur. Vetëm një zonë mund të zgjidhet për një ndërfaqe. Shitësit me pakicë krijuan një spat përpara zonave:

- rënie- bllokoni të gjitha paketat hyrëse, lejoni vetëm paketat dalëse

- bllokoj- me njoftimin e variantit përpara të menaxherit të paketës, do të dërgohet njoftimi bllokues i paketës së parë;

- publike- hyrjet ssh dhe dhclient mbështeten;

- e jashtme- Mbështetja e NAT për bashkëngjitje të masave të brendshme;

- e brendshme- të lejojë shërbimet ssh, samba, mdns dhe dhcp;

- dmz- vikoristovuetsya për serverët e izoluar, të cilët nuk kanë qasje në masë. Lejohen vetëm lidhjet nëpërmjet SSH;

- puna- shërbimet e lejuara ssh dhe dhcp;

- në shtëpi- e ngjashme me të brendshme;

- i besuar- Gjithçka lejohet.

Në këtë mënyrë, për të lejuar që gardhi të jetë shërbim, duhet ta shtoni ose hiqni atë nga zona e rrjedhës ose të ndryshoni zonën e ndërfaqes në atë që lejon lejet. Mund të vizatoni një analogji me politikën e mbylljes për paketat në iptables. Zona e besuar mund të ketë politikën ACCEPT dhe të lejojë të gjitha lidhjet, zona e bllokimit mund të ketë politikën MOHU, në mënyrë që të mbyllet, dhe të gjitha zonat e tjera mund të vendosen në zonën e bllokimit, plus ato tashmë kanë paraprakisht rregullat për duke lejuar që lidhja të lidhet me kufirin. .

Gjithashtu, Firewalld ka dy lloje të konfigurimit:

- koha e ekzekutimit- është e nevojshme vetëm deri në ri-avancimin, të gjitha ndryshimet, në të cilat nuk thuhet shprehimisht ndryshe, të ndalen derisa të vendoset konfigurimi;

- të përhershme- cilësimet e përhershme, të cilat do të aplikohen pas ri-avancimit.

Tani që dini gjithçka që ju nevojitet, le të kalojmë te programi firewalld-cmd.

Sintaksa dhe opsionet firewall-cmd

Mund ta ndryshoni Firewalld-in me ndihmën e programit shtesë të konsolës firewall-cmd, si dhe në ndërfaqen grafike. CentOS luhet më shpesh në serverë, kështu që do t'ju duhet të punoni në terminal. Le të hedhim një vështrim në sintaksën e mjetit:

opsionet firewall-cmd

Për të menaxhuar zonat, përdoret sintaksa e mëposhtme:

firewall-cmd --konfigurimi --zone = zona e opsionit

Si konfigurim, është e nevojshme të specifikoni opsionin --permanent, të ruani ndryshimet pas ri-avancimit, ose të mos specifikoni asgjë, atëherë ndryshimet do të jenë efektive vetëm deri në ri-avancimin. Si një zonë vikoristovyte іm'ya zonë e nevojshme. Le të hedhim një vështrim në opsionet e shërbimeve:

- --shtet- hyni në kampin e murit të zjarrit;

- --ringarkoj- rikthimi i rregullave me një konfigurim të përhershëm;

- --kompleto-ringarko- Zhorstka ri-përparësi e rregullave me zhvillimin e të gjitha z'ednan;

- --koha e funksionimit deri në të përhershme- transferoni cilësimet e konfigurimit të kohës së funksionimit në post-konfigurimin;

- -- e përhershme- fitoni konfigurimin e postës;

- --get-default-zone- vizualizoni zonën, fitimtare për mbyllje;

- --vendos-default-zone- instaloni një zonë për mbyllje;

- --merr-aktive-zona- shfaqja e zonave aktive;

- --merr-zona- shfaq të gjitha zonat e disponueshme;

- --merr-shërbime- aktivizoni shërbimet e zmadhimit;

- --lista-të gjitha-zonat- futni konfigurimin e të gjitha zonave;

- --zona e re- krijoni një zonë të re;

- --delete-zone- shikoni zonën;

- --lista-të gjitha- tregoni gjithçka që jepet, nga zona;

- --lista-shërbime- futni të gjitha shërbimet e shtuara në zonë;

- --Shto-shërbim- shtoni shërbimin në zonë;

- -- heq-shërbim- hiqni shërbimin nga zona;

- --lista-porte- vodobraziti porti, dodanі në zonë;

- --add-port- shtoni portin në zonë;

- --hiq-port- hiqni portin nga zona;

- --query-port- tregoni, dhuroni chi port në zonë;

- --lista-protokolle- futni protokollet e shtuara në zonë;

- --Shto protokoll- shtoni protokollin në zonë;

- -- hiq-protokollin- hiqni protokollin nga zona;

- --lista-burim-portet- sillni në zonë porti dzherela, dodani;

- --add-source-port- shtoni port-dzherelo në zonë;

- --remove-source-port- heqja e port-jerelos nga zona;

- --list-icmp-blloqe- tregoni listën e blloqeve icmp;

- --add-icmp-block- shtoni bllokimin icmp;

- --add-icmp-block- icmp bllokuese vidaliti;

- --add-forward-port- shtoni një port për ridrejtim në NAT;

- --hiq-përpara-port- porta vidaliti për ridrejtim në NAT;

- --shtoj-maskaradë- aktivizoni NAT;

- --heq-maskaradë- hiqni NAT.

Jo të gjitha opsionet e shërbimeve janë larg, por do të kemi mjaftueshëm për këto statistika.

Konfigurimi i Firewall-it në CentOS 7

1. Statusi i murit të zjarrit

Është e nevojshme të mrekulloheni në pjesën e përparme të murit të zjarrit. Për kë duhet të dini:

muri i zjarrit i statusit sudo systemctl

Nëse shërbimi Firewalld është i aktivizuar, atëherë është e nevojshme të aktivizoni:

sudo systemctl start firewalld

sudo systemctl aktivizoni murin e zjarrit

Tani duhet të shikoni nëse Firewalld po funksionon, për ndihmën e komandës firewall-cmd:

sudo firewall-cmd --state

Pasi programi të funksionojë dhe gjithçka të jetë mirë, do të injoroni kërkesën "running".

2. Menaxhimi i zonës

Siç e keni kuptuar tashmë, zonat janë mjeti kryesor për menaxhim lidhjet e rrethimit. Për t'u mrekulluar në zonën prapa kështjellës, vikoite:

sudo firewall-cmd --get-default-zone

Mendimi im është se zona është publike. Ju mund të ndryshoni zonën e fillesës me ndihmën e opsionit --set-default-zone:

sudo firewall-cmd --set-default-zone=public

Për t'u mrekulluar se si vikorohen zonat për të gjitha ndërfaqet e rrjetës, vikoite:

sudo firewall-cmd --get-active-zones

Lista do të tregojë zonat dhe ndërfaqet për të cilat tërhiqet era e keqe. Me një komandë të tillë, ju mund të shihni konfigurimin për zonën e këngës. Për shembull, për zonën publike:

3. Përmirësimi i shërbimeve

Ju mund të mahniteni me të gjitha shërbimet e zmadhimit me komandën:

sudo firewall-cmd --get-services

Ekipi ka parë të gjitha shërbimet në dispozicion, ju mund të sillni ndonjë prej tyre në zonë, në mënyrë që ta bëni. Për shembull, është e mundur të lidheni me http:

sudo firewall-cmd --zone=public --add-service=http --permanent

Dhe për të parë shërbimin, vikoite:

sudo firewall-cmd --zone=public --remove-service=http --permanent

Në të dyja rastet, ne anashkaluam opsionin --permanent, kështu që konfigurimi u ruajt pas rikonfigurimit. Pas ndryshimit, është e nevojshme të përditësohen rregullat:

sudo firewall-cmd --ringarkoj

Pastaj, nëse mahniteni me konfigurimin e zonës, atëherë do të ketë raporte nga shërbimi:

sudo firewall-cmd --zone=public --list-all

4. Si të hapni një port në Firewalld

Nëse nuk ka shërbim për programin që ju nevojitet, mund ta hapni këtë port manualisht. Për kë, thjesht shtoni portin e kërkuar në zonë. Për shembull porti 8083:

sudo firewall-cmd --zone=public --add-port=8083/tcp --permanent

Për të hequr portin nga zona, vikonaite:

sudo firewall-cmd --zone=public --remove-port=8083/tcp --permanent

Ngjashëm me shërbimin, për të hapur portin në murin e zjarrit centos 7, duhet të rikonfiguroni murin e zjarrit.

sudo firewall-cmd --ringarkoj

5. Port Forwarding Firewalld

Proboret e portit në Firewalld janë shumë më të thjeshta sesa në iptables. Nëse keni nevojë, për shembull, të ridrejtoni trafikun nga porti 2223 në portin 22, për të shtuar në zonën e ridrejtimit:

sudo firewall-cmd --zone=public --add-forward-port=port=2223:proto=tcp:toport=22

Këtu ridrejtimi është vetëm në makinën aktuale. Nëse dëshironi të rregulloni gardhin NAT dhe ta përcillni portin në kompjuterin tuaj, atëherë duhet të aktivizoni mbështetjen e maskaradës:

sudo firewall-cmd --zone=public --add-masquerade

Pastaj mund të shtoni portin:

sudo firewall-cmd --zone=public --add-forward-port=port=2223:proto=tcp:toport=22:toaddr=192.168.56.4

6. Rregulla të zgjeruara

Nëse funksionaliteti i zonave nuk është i mjaftueshëm për ju, mund të ndryshoni rregullat. Sintaksa e përgjithshme për rregullat e zgjeruara është:

rregullat e familjes = "familja" vlera e burimit të vlerës së destinacionit, destinacioni i auditimit të regjistrit

Boshti i vlerës së parametrave kryesorë:

- Në jakost familjet e protokollit mund të specifikoni ipv4 ose ipv6 ose të mos specifikoni asgjë, atëherë rregulli do të bllokohet për të dy protokollet;

- burimiі destinacion- tse vіdpravnik i oberzhuvach i paketës. Si këto parametra, ju mund të zgjidhni adresën IP (adresën), shërbimin (emrin e shërbimit), portin (portin), protokollin (protokollin) e kështu me radhë;

- log- ju lejon të regjistroni kalimin e paketave, për shembull në syslog. Në këtë cilësim, mund të specifikoni prefiksin e rreshtit të rrezes dhe detajet e regjistrit;

- auditimit- a ka një metodë alternative të regjistrimit nëse regjistrat do t'i dërgohen shërbimit të audituar.

- Diya- tse diya, jak duhet të punojë me të njëjtën paketë. Në dispozicion: pranoni, hidhni, refuzoni, shënoni.

Le të hedhim një vështrim në grupin e aplikacioneve. Ne duhet të bllokojmë hyrjen në server për serverin me IP 135.152.53.5:

sudo firewall-cmd --zone=public --add-rich-rule "rule family="ipv4" source address=135.152.53.5 reject"

Përndryshe, ne duhet të marrim për këtë koristuvach vetëm akses në portin 22:

sudo firewall-cmd --zone=public --add-rich-rule "rule family="ipv4" source address=135.152.53.5 port port=22 protocol=tcp reject"

Ju mund t'i shihni të gjitha rregullat e zgjeruara me komandën:

sudo firewall-cmd --list-rich-rules

visnovki

Ne i kemi hequr këto statute, si të fitojmë konfigurimi i murit të zjarrit në CentOS 7 dhe mund të merrni ndihmë nga vikonati i ri. Programi është më i lehtë për t'u përdorur, iptables më të ulëta, por për mendimin tim, muri i zjarrit në Ubuntu është edhe më i thjeshtë me vikoristan.

Duke filluar me CentoOS 7, është shfaqur një mjet i ri për të konfiguruar rregullat e filtrimit të trafikut muri i zjarrit. Rekomandohet që të përdorni vicor për të menaxhuar rregullat iptables. Në CentOS 8, në vend të paketës standarde të filtrimit iptables, korniza e nftables tani është anashkaluar dhe kur vendosni rregullat e murit të zjarrit përmes murit të zjarrit, ju në fakt anashkaloni nftables. Në këtë artikull, ne do të shikojmë instalimin, konceptet bazë dhe konfigurimin e murit të zjarrit të murit të zjarrit në serverin CentOS 8 nën mbrojtje (në CentOS 7, gjithçka është e njëjtë).

FirewallD- Ekrani ndërmjetës për të mbrojtur serverin nga trafiku pa bagazhe me mbështetje për menaxhimin dinamik të rregullave (pa rinisje) dhe zbatimin e rregullave të përhershme të murit të zjarrit. Punon si një ndërfaqe për i nftables. FirewallD mund të modifikohet në shumicën e shpërndarjeve Linux.

Konceptet, zonat dhe rregullat bazë të murit të zjarrit

Para kësaj, si të vazhdohet me instalimin e asaj nalashtuvannya muri i zjarrit, Ne jemi të njohur me kuptimin e zonave, si fitimtare për të arritur barazimin me gjysmën tjetër. Për zona të ndryshme muri i zjarrit Mund të vendosni rregulla të ndryshme filtrimi, të aktivizoni opsionet aktive të murit të zjarrit në shërbimet e përparme, protokollet dhe portet, përcjelljen e portit dhe rregullat e pasura.

Firewalld Filtro trafikun në hyrje sipas zonave në periudhën e djersës në prani të bllokimeve të trafikut deri në zonën e rregullave. yakscho IP-adresat e dispeçerit i nënshtrohen rregullave të çdo zone, atëherë paketa do të përcillet përmes kësaj zone. Nëse adresat nuk përputhen me ato aktuale në zonën e serverit, paketa do të përpunohet nga zona fituese për kyçje. Kur instalohet muri i zjarrit quhet zona prapa kështjellës publike.

Në murin e zjarrit ka zona, ku lejet për shërbime të tjera janë vendosur tashmë paraprakisht. Ju mund të ndryshoni cilësimet ose të krijoni zonat e ujit. Lista e bllokuar e zonave që krijohen kur instalohet muri i zjarrit (të ruajtura në direktorinë /usr/lib/firewalld/zones/):

| rënie | paga minimale doviri. Të gjitha hyrjet janë të bllokuara pa autorizim, lejohen vetëm daljet; |

| bllokoj | zona është e ngjashme me atë të përparme, por kur hyrja është e çaktivizuar, ndryshohet icmp-host-i ndaluar për Ipv4 ose icmp6-adm-i ndaluar për Ipv6; |

| publike | përfaqësojnë masa të rënda dhe mosbesuese. Ju mund të ndryshoni hyrjet e zgjedhura në një renditje individuale; |

| e jashtme | zvnіshnі merezі me firewall vikoristanny në formën e një porte. Vaughn është konfiguruar për maskimin NAT, kështu që rrjeti juaj i brendshëm mbahet privat, por i aksesueshëm; |

| e brendshme | Zona Antonim e jashtme. Host vodatnіyut mjafton rіvnem dovіri, disponon një numër shërbimesh shtesë; |

| dmz | vikoristovuetsya për kompjuterë, roztashovanih në DMZ (izolimi i kompjuterëve pa qasje në media të tjera). Lejohen vetëm disa këngë hyrje; |

| puna | zona për makineritë e punës (më shumë kompjuterë në më pak të besuarit); |

| në shtëpi | zona e shtëpisë. Mund t'i besoni PC-së më të madhe, por mbështeten vetëm këngët e hyrjes; |

| i besuar | besoni të gjitha makinat në merezhі. Zgjedhja më e madhe e opsioneve të disponueshme, në varësi të zgjedhjes. |

V muri i zjarrit vikoristovuєtsya dy grupe rregullash - të shpejtë dhe timchasov. Timchasov rregullon pratsyyut deri në rimarrjen e serverit. Për kyçje kur shtohen rregullat në muri i zjarrit, Rregullat respektohen nga ekipi ( koha e ekzekutimit). Për të shtuar një rregull në baza të përhershme, është e nevojshme të fitoni simbolin - e përhershme. Rregulla të tilla do të jenë zastosovuvatisya pas ri-angazhimit të serverit.

Instalimi dhe aktivizimi i murit të zjarrit në CentOS

Në CentOS 7/8, muri i zjarrit është instaluar si parazgjedhje në OS. Nëse e keni parë dhe dëshironi të instaloni murin e zjarrit, mund të përdorni menaxherin standard / dnf:

# Yum install firewalld -y - për Centos 7

# Dnf instaloni murin e zjarrit -y - për Centos 8

shob demon muri i zjarrit duke filluar automatikisht me fillimin e serverit, duhet të shtoni yoga në:

# Systemctl aktivizoni murin e zjarrit

Unë vrapoj:

# Systemctl nis murin e zjarrit

Kontrolloni statusin e shërbimit:

# Firewall i statusit Systemctl

● firewalld.service - firewalld - djaloshi dinamik i murit të zjarrit Ngarkuar: i ngarkuar (/usr/lib/systemd/system/firewalld.service; aktivizuar; paracaktuar nga shitësi: aktivizuar) Aktiv: aktiv (në ekzekutim) që nga e Hëna 14-10-2019 14:54 : 40 +06; Para 22 s Tetor 14 14:54:40 server.vpn.ru systemd: Fillimi i murit të zjarrit - daemon dinamik i murit të zjarrit ... 14 tetor 14:54:40 server.vpn.ru systemd: Filloi firewalld - daemon dinamik i murit të zjarrit.

Komanda Abo:

# Firewall-cmd --state

Komanda firewall-cmd është frontend i murit të zjarrit për nftables / iptables.

# Firewall-cmd --state

Puna me rregullat e murit të zjarrit

Rregullat e abdesit:

Para se të vendosni rregullat e murit të zjarrit, është e nevojshme të kontrolloni se si zona është rrahur për parazgjedhjen:

# Firewall-cmd --get-default-zone

Pra, si muri i zjarrit, ata vetëm e instaluan dhe nuk e kanë instaluar ende, ne kemi një zonë bllokimi publike.

Le të rivizitojmë zonën aktive. Ekziston edhe një - publik:

# Firewall-cmd --get-active-zones

Ndërfaqet publike: eth0

Megjithatë, ndërfaqja e rrjetit eth0 kontrollohet nga zona publike.

Për të parë rregullat e zonës aktive, futni:

# Firewall-cmd --list-të gjitha

Objektivi publik (aktiv): icmp-block-inversioni i paracaktuar: pa ndërfaqe: burimet eth0: shërbimet: dhcpv6-klient portet ssh: protokollet: maskaradë: pa porta përpara: portet burimore: icmp-blloqe: rregullat e pasura:

Nga listimi, duket qartë se në këtë zonë është shtuar operacioni fillestar, i lidhur me klientin DHCP dhe ssh.

zona të aksesueshme

Për të parë listën e të gjitha zonave, duhet të futni komandën:

# Firewall-cmd --get-zones

Unë kam listën e mëposhtme të pikëpamjeve:

Blloko dmz lësho jashtë shtëpisë punë të brendshme të besueshme publike

Për të ndryshuar rregullat e një zone specifike, është e nevojshme të shtoni një zonë flamuri.

# Firewall-cmd --zone=home --list-të gjitha

Objektivi kryesor: icmp-block-inversioni i parazgjedhur: pa ndërfaqe: burimet: shërbimet: dhcpv6-klient mdns samba-klient portet ssh: protokollet: maskaradë: pa porta përpara: portet burimore: icmp-blloqe: rregullat e pasura:

Rregullat e të gjitha zonave mund të shihen me komandën:

# Firewall-cmd --list-të gjitha-zonat

Lista do të jetë e mrekullueshme, kështu që zonat mund të jenë të pasura.

Ndryshimi i zonës për kyçje.

Për mbylljen e të gjitha rrjetave, ndërfaqet janë të qepura në zonë publike, Ale їх mund të transferohet në be-yaku nga zonat, me komandën:

# Firewall-cmd --zone=home -change-interface=eth0

pas parametrit -zone= Ju lutemi specifikoni zonën e kërkuar.

Për të ndryshuar zonën për kyçje, duhet të ndaloni komandën:

# Firewall-cmd --set-default-zone=home

Shtimi i rregullave për suplementet

Për të hapur portën për shtesën, mund ta shtoni në shërbimin e ndezjes. Vendosni një listë të shërbimeve të disponueshme:

Visnovok do të hakmerret për një numër të madh shërbimesh. Informacione të hollësishme rreth shërbimit mund të gjenden në її xml dosjet. Skedarët Qi janë renditur në drejtori /usr/lib/firewalld/services.

për shembull:

# cd /usr/lib/firewalld/services

Skedari XML ka një përshkrim të shërbimit, protokollit dhe numrit të portit, i cili do të përdoret në murin e zjarrit.

Kur shtoni rregulla, mund ta ktheni parametrin -Shto-shërbim, Për të hyrë në shërbimin e këndimit:

# Firewall-cmd --zone=public --add-service=http

# Firewall-cmd --zone=public --add-service=https

Pas shtimit të rregullave, mund të rishikoni, shtoni shërbimet chi në zonën e caktuar:

# Firewall-cmd --zone=public --list-services

dhcpv6-klient http https ssh

Nëse dëshironi t'i mbani këto rregulla konstante, kur shtoni, duhet të shtoni një parametër - të përhershme.

Për të hequr shërbimin nga zona:

# Firewall-cmd --permanent --zone=public --remove-service=http

Testi dhcpv6-klient https ssh

Nëse dëshironi të shtoni shërbimin tuaj në disable, mund të krijoni një skedar xml në mënyrë të pavarur dhe të mësojnë joga. Ju mund të jeni në gjendje të kopjoni të dhëna nga çdo shërbim, të ndryshoni emrin, përshkrimin dhe numrin e portit.

kopjoni skedarin smtp.xml në drejtorinë për robotë me shërbime coristuvach:

# Cp /usr/lib/firewalld/services/smtp.xml /etc/firewalld/services

Ndryshoni përshkrimin e shërbimit në skedar.

Vetë skedari xml duhet të riemërtohet në emrin e shërbimit tuaj. Nëse po, duhet të rikonfiguroni murin e zjarrit dhe të kontrolloni nëse shërbimi ynë është në listë:

Telefonova shërbimin provë dhe u shfaq në listën e verërave:

testi i telenetit syslog-tls tftp

Tani mund të shtoni krijime shërbimi në zonën pa marrë parasysh:

# Firewall-cmd --zone=public --add-service=test --permanent

# Firewall-cmd --zone=public --permanent --list-services

dhcpv6-klienti http https ssh test

Nëse e dini shërbimin që ju nevojitet në listë, mund të vendosni portin e kërkuar në murin e zjarrit me komandën:

# Firewall-cmd --zone=public -add-port=77 / tcp - porta e hapur 77 tcp

# Firewall-cmd --zone=public -add-port=77 / udp - porta e hapur 77 udp

# Firewall-cmd --zone=public -add-port=77-88/udp - intervali i portit të hapur 77-88 udp

# Firewall-cmd --zone = public -list-ports - kontrolloni listën e porteve të lejuara

Blloko/lejo përgjigjet e ICMP:

# Firewall-cmd --zone=public --add-icmp-block=echo-reply

# Firewall-cmd --zone=public --remove-icmp-block=echo-reply

Vidality shtoni portin:

# Firewall-cmd --zone = public -remove-port = 77 / udp - hiq rregullin e kohës 77 udp

# Firewall-cmd --permanent --zone = public -remove-port = 77 / udp - hiq rregullin e postimit

Shtimi i zonave me lagështi

Ju mund të krijoni zonën tuaj (Unë do ta quaja atë tonë):

# Firewall-cmd --permanent --new-zone = jona

Pas krijimit të një zone të re, si dhe pas krijimit të shërbimit, nevoja për riavancim muri i zjarrit:

# Firewall-cmd --ringarkoni

# Firewall-cmd --get-zones

Blloko dmz lësho shtëpinë e jashtme të brendshme punën tonë të besuar nga publiku

zonë tonë në dispozicion. Mund të shtoni shërbime në të ose të aktivizoni këngët e portit.

Firewalld: bllokoni adresën IP, fikeni

Mund të shtoni adresa IP për të aktivizuar murin e zjarrit ose për të bllokuar ato të papërshtatshme.

Për t'i shtuar përfshirjes specifike adresat IP(Për shembull 8.8.8.8) në serverin tuaj nëpërmjet muri i zjarrit, shënoni komandën:

# Firewall-cmd --zone=public --add-rich-rule="rule family="ipv4" adresa e burimit="8.8.8.8" prano"

Kthejeni zonën dhe ndryshoni mendje IP shtesa për përfshirjen në rregullat e pasura:

Objektivi publik (aktiv): icmp-block-inversioni i parazgjedhur: pa ndërfaqe: burimet eth0: shërbimet: dhcpv6-klient http https portet e testimit ssh: protokollet: maskaradë: pa porta përpara: portet burimore: icmp-blloqe: rregullat e pasura: rregulli familja = "ipv4" adresa e burimit = "8.8.8.8" prano

të bllokosh IP, Duhet të zëvendësohet pranoj në refuzoj:

# Firewall-cmd --zone=public --add-rich-rule="rule Family="ipv4" adresa e burimit="8.8.4.4"refuzo"

# Firewall-cmd --zone=public --list-all

Objektivi publik (aktiv): icmp-block-inversioni i parazgjedhur: pa ndërfaqe: burimet eth0: shërbimet: dhcpv6-klient http https portet e testimit ssh: protokollet: maskaradë: pa porta përpara: portet burimore: icmp-blloqe: rregullat e pasura: familje e rregullave = "ipv4" adresa e burimit = "8.8.8.8" prano familjen e rregullave = "ipv4" adresa burimore = "8.8.4.4" refuzo

Është e mundur të lejohet shërbimi i thirrjeve vetëm për pije nga një adresë IP specifike:

# Firewall-cmd --permanent --add-rich-rule "rule family="ipv4" source address="10.10.1.0/24" service name="https"prano"

Nëse keni nevojë të bllokoni përfundimisht të gjitha thirrjet në server, përdorni komandën e panikut:

# Firewall-cmd --panik-ndizur

Mund të dilni nga modaliteti i panikut me komandën:

# Firewall-cmd --panik-off

Ose rinisni serverin.

Ju mund të bllokoni konfigurimin e murit të zjarrit për të lejuar shërbimet lokale si rrënjë nuk mund të ndryshonte rregullat e murit të zjarrit që keni krijuar:

# Firewall-cmd --kyçje-on

Dilni nga modaliteti i bllokimit:

# Firewall-cmd --kyçja-off

Përcjellja e portit në murin e zjarrit

Ju mund të krijoni një rregull të përcjelljes së portit në murin e zjarrit. Për të ridrejtuar portin 443 në 9090:

# Firewall-cmd --zone=public --add-forward-port=port=443:proto=tcp:toport=9090 --permanent

Për të hequr rregullin e ridrejtimit të portit:

# Firewall-cmd --zone=public --remove-forward-port=port=443:proto=tcp:toport=9090

Në mbrojtje të serverit ndaj kërcënimeve të vjetruara në tremujorin e parë, vendoset një ekran ndërmjetës, i cili filtron trafikun në hyrje dhe në dalje. Përmirësimi i iptables - një mur zjarri i hapur në CentOS, dua të përfshihem në këtë artikull, si dhe të flas për instalimin dhe aktivizimin e tij. Kari im nuk do të jetë i prerë, do të shikoj vetëm ato aspekte, pasi respektoj më të rëndësishmit dhe më vikoret në punën time.

Artikulli jepet si pjesë e një artikulli të vetëm rreth serverit.

hyrje

Iptables tani është standardi de fakto në mes të shpërndarjeve të sotme Linux. Nuk mund ta marr me mend menjëherë se çfarë tjetër është fitimtare në ngjashmërinë e një muri zjarri. Pra, qoftë ai një administrator Linux, ju duhet të rrini rreth robotit tuaj me një mur zjarri të hakuar.

Përpara këtij firewall-i përdoren lidhje të ndryshme, të cilat përdoren për më shumë cilësime "manuale". Ubuntu ka ufw, në cent - muri i zjarrit, nuk di per te tjeret. Nuk më intereson veçanërisht ndonjë qartësi në fitoret e këtyre instrumenteve. Më dukej si një mur zjarri linux në mënyrën e vjetër, sikur të kisha mësuar vetë kalliun e robotikës. Po e bëj në mënyrën më të thjeshtë dhe të lehtë, të cilën do ta ndaj me ju. Thelbi i jogës është krijimi i një skenari me rregulla të murit të zjarrit. Ky skrip mund të modifikohet lehtësisht sipas nevojave tuaja dhe të transferohet nga serveri në server.

duke aktivizuar murin e zjarrit

Mundësuar nga firewalld Unë kam marrë tashmë në tema. Ne ndezim murin e zjarrit, i cili është i pranishëm në centos 7 në mënyrë të kyçur pas instalimit:

# Systemctl ndaloni murin e zjarrit

Tani mund ta shihni me nisjen automatike, në mënyrë që vera të mos ndizet përsëri pas rinisjes:

# Systemctl çaktivizon murin e zjarrit

Pas kësaj në server, cilësimet e ekranit të bashkimit bëhen më kritike. Ju mund të shihni rregullat iptables me komandën:

instalimi i iptables

Në fakt, muri i zjarrit në serverin tonë tashmë është në këmbë dhe funksionon, thjesht nuk ka rregulla, gjithçka është e qartë. Do të na duhet të instalojmë shërbime shtesë të menaxhimit, është e pamundur të konfigurosh iptables pa asnjë. Për shembull, nuk do të jeni në gjendje të rinisni murin e zjarrit:

# Systemctl rinis iptables.service Dështoi në lëshimin e thirrjes së metodës: Njësia iptables.service nuk u ngarkua: Nuk ka skedar ose drejtori të tillë.

Abo add në autorun nuk shihet:

# Systemctl enable iptables.service Dështoi në lëshimin e thirrjes së metodës: Nuk ka skedar ose drejtori të tillë

Në mënyrë që të mos kishte falje të tilla, ne do të instalojmë paketën e nevojshme me shërbimet:

# Yum -y instaloni iptables-services

Tani mund të shtoni iptables në ngarkim automatik dhe të ekzekutoni:

# Systemctl aktivizon iptables.service # systemctl nis iptables.service

Konfigurimi i murit të zjarrit

Për të menaxhuar rregullat e murit të zjarrit, unë kam krijuar një skenar vicorist. Le të bëjmë joga:

# Mcedit /etc/iptables.sh

Dali le të kujtojmë jogën me rregullat e nevojshme. Unë do të analizoj të gjitha pjesët domethënëse të skenarit, dhe Unë do ta kthej jogën në sy skedar teksti në kіntsi statі. Rregullat zbërthehen duke parë fotot, në mënyrë që të mund të kopjoni dhe ngjitni. Tse mund të çojë në falje në rregullat e robotëve, për të cilat unë vetë e kam mbyllur orën për përgatitjen e artikullit.

Le të hedhim një vështrim në situatën nëse serveri është porta e internetit për rrjetin lokal.

Të gjitha ndryshimet do t'i vendosim përpara, pasi do të fitojmë në skenar. Nuk është obov'yazykovo robiti, por rekomandohet që ta transferoni manualisht personalizimin nga serveri në server. Ju thjesht do të ricaktoni ndryshimet.

Përpara rregullave të reja të zastosuvannya, ne pastrojmë të gjitha shtesat:

I gjithë trafiku është i bllokuar, gjë që nuk ndjek të njëjtat rregulla:

I gjithë trafiku localhost dhe localhost lejohet:

Lejo që ping të funksionojë:

Nëse nuk ju nevojitet, atëherë mos lejoni rregulla për icmp.

Lejo qasjen në internet në vetë serverin:

Nëse dëshironi të shfaqni të gjitha hyrjet e serverit, atëherë shtoni rregullin e mëposhtëm:

Tani dodamo mbron sulmet më të përhapura të gardhit. Do t'i hedh të gjitha paketat me radhë, kështu që nuk më intereson asnjë status:

Bllokimi i paketave zero:

Mbyllur kundër sulmeve syn-flood:

Nëse nuk vendosni një kufi për akses nga një kufi lokal, atëherë lejohet që të gjithë të hyjnë në internet:

Tjetra, ne bllokojmë hyrjen nga interneti në zonën lokale:

Kështu që rrjeti ynë lokal u vërtetua nga interneti, duke përfshirë nat:

Për të mos humbur aksesin në server, pasi të bllokohen rregullat, është e mundur të lidheni përmes ssh:

Dhe në fund, ne shkruajmë rregullat, në mënyrë që era e keqe të zastosuvali pas ri-avancimit:

Ne bashkuam konfigurimin më të thjeshtë, i cili bllokon të gjitha hyrjet, crim ssh dhe u jep atyre akses nga një rrjet lokal në internet. Gjatë rrugës ata u mbrojtën nga disa sulme.

Ne e ruajmë skriptin, e grabisim dhe e ekzekutojmë:

# Chmod 0740 /etc/iptables.sh # /etc/iptables.sh

Ne duhet të rishikojmë rregullat dhe të rishqyrtojmë se të gjitha rregullat janë në vend:

# Iptables -L -v -n

Unë jap respektin tuaj - rregullat zastosovuvaty duhet vetëm në atë rast, pasi ju keni akses në tastierën e serverit. Me një falje në nalashtuvannyah, ju mund të kaloni aksesin. Rikonsideroni që në një situatë emergjente mund të ndizni murin e zjarrit dhe ta rregulloni atë.

port i hapur

Tani le të zgjerojmë pak konfigurimin tonë dhe le ta portojmë atë në iptables për disa shërbime. Supozoni se kemi një server në internet dhe është e nevojshme të kemi akses në internet. Shtoni rregulla për trafikun në internet:

Bulo shtoi lejuar në lidhjen hyrëse në portat e 80-të dhe 443-të, si një server fitues në internet në robotin e tij.

Nëse keni instaluar një server poste, atëherë është e nevojshme të lejoni një hyrje të re në të gjitha portet fituese:

Për funksionimin e saktë të serverit DNS, duhet të hapni portin UDP 53

Përpara në port

Le të hedhim një vështrim në situatën, nëse është e nevojshme të përdorni një rënie porti nga një ndërfaqe e jashtme në një kompjuter në një zonë lokale. Le të themi se duhet të rdp qasje në kompjuterin 10.1.3.50 nga Interneti. Robimo hedh portin TCP 3389:

Nëse nuk dëshironi të thirreni nga porti kryesor, mund të ridrejtoni nga porti jo standard në portin rdp të kompjuterit terminal:

Nëse po kaloni një telefonatë porti në mes të nivelit lokal, atëherë obo'yazykovo komentoni rregullin, si bllokimi i aksesit nga niveli i jashtëm në atë të brendshëm. Aplikacioni im ka këtë rregull: $ IPT -A PËRPARA -i $ WAN -o $ LAN1 -j REFUZO

Përndryshe, para këtij rregulli, mund të krijoni një rregull për thirrjen e aksesit në një shërbim të brendshëm, për shembull, boshti si ky:

$ IPT -A PËRPARA -i $ WAN -d 10.1.3.50 -p tcp -m tcp --dport 3389 -j PRANO

përfshirja e shkrimeve

Në orën tjetër, aktivizoni regjistrat për të mundësuar që regjistrat të monitorojnë paketat e bllokuara dhe t'ju tregojnë pse keni akses çdo ditë në shërbimet e nevojshme, të cilat ne i kemi hapur tashmë. Unë redaktoj të gjitha paketat e bllokuara në zonën e litarit (block_in, block_out, block_fw), drejtoj trafikun dhe shënoj drejtpërdrejt në regjistrat e lëkurës. Kështu që është më mirë të përcaktohen përfitimet. Ne shtojmë rregullat e mëposhtme në fund të skenarit, përpara se ta ruajmë:

Të gjitha paketat e bllokuara mund t'i gjeni në /var/log/messages.

Pasi të keni përfunduar konfigurimin, komentoni rreshtat për të mundësuar regjistrimin. Obov'yazkovo varto tse zrobiti, në mënyrë që trungjet tashmë po rriten shpejt. Nuk më intereson veçanërisht kuptimi praktik në mbledhjen e informacionit të ngjashëm.

Si të aktivizoni iptables

Nëse besoni me forcë se muri i zjarrit nuk është më i nevojshëm për ju, atëherë mund ta aktivizoni në këtë mënyrë:

# Systemctl ndal iptables.service

Kjo komandë po rregullon murin e zjarrit. Dhe tjetra shihet nga avancimi automatik:

# Systemctl çaktivizon iptables.service

Duke ndezur ekranin e rrjetës, ne po shkelnim të gjitha urdhrat.

visnovok

Unë njoftova, vendosa një skenar të gatshëm me grupin kryesor të rregullave, siç e pamë

Dua të respektoj edhe një herë respektin se kur instalohet iptables, është e nevojshme të tregohet paksa respekt. Mos e rregulloni nga e djathta pasi nuk mund të hyni në tastierën e serverit. Navit pіd orë të shkrimit tsієї statti Unë kam fituar akses në server përmes faljes budallaqe në rregulla. Falja e tsia vinikla përmes kopjimit dhe shpenzimit të dashit të telave - ajo u zëvendësua nga një e vetme.

kurse online "Administrator Linux" në OTUS. Kursi nuk është për fillestarët, për nevojën e njohurive bazë se si të instaloni Linux në një makinë virtuale. Filloni tre 5 muaj, pas së cilës të diplomuarit e suksesshëm të kursit mund të kalojnë përmes intervistave me partnerët. Çfarë do t'ju japë të gjithë kursin:

- Njohuri të arkitekturës Linux.

- Zotërimi i metodave dhe mjeteve moderne për analizën dhe përpunimin e të dhënave.

- Zgjeroni konfigurimin e detyrave të nevojshme, menaxhoni proceset dhe siguroni sigurinë e sistemit.

- Përdorni mjetet kryesore të punës të administratorit të sistemit.

- Kuptimi i veçorive të laringut, fiksimi dhe servisimi i rrjetës, bazuar në Linux.

- Problemet e Zdatnіst shvidko vyrіshuvati vnikayuchi dhe sigurimi i funksionimit të qëndrueshëm dhe të pandërprerë të sistemit.

zoni

Daemon firewalld menaxhon grupe rregullash përveç të ashtuquajturave zona.

Zona - tse, në fakt, grupe rregullash, trafiku yakі keruyut në bazë të doviri të barabartë me tiєї chi іnshої merezhі. Zonat u caktohen ndërfaqeve të caktuara dhe mbrohen nga sjellja e murit të zjarrit.

Kompjuterët që janë të lidhur shpesh me rrjete të ndryshme (për shembull, laptopët) mund të anashkalojnë zonat në mënyrë që të ndryshojnë grupin e rregullave në bazë të mediumit. Për shembull, kur lidheni me një rrjet publik WiFi, një mur zjarri mund të zbatojë rregullat, dhe në një mjedis shtëpie, të relaksojë mjedisin.

firewalld ka zonat e mëposhtme:

- rënie: më e ulët rіven doviri merezі. I gjithë trafiku në hyrje hiqet pa paralajmërim, tarifohen vetëm fundjavat.

- bllok: kjo zonë është e ngjashme me atë në pjesën e përparme, por në të njëjtën hyrje hidhen kërkesat për icmp-host-prohibited ose icmp6-adm-prohibited.

- publike: kjo zonë është një masë publike, së cilës nuk mund t'i besohet, por pranohet të futen të dhënat në baza individuale.

- e jashtme: zonë e jashtme. Mbështet maskimin NAT, në mënyrë që rrjeti i brendshëm të mbahet i mbyllur, edhe nëse qasja mohohet.

- e brendshme: ana e pasme e zonës e jashtme, kangjellat e brendshme. Kompjuterët në këtë zonë mund të besohen. Shërbime shtesë në dispozicion.

- dmz: i keq për kompjuterët që janë në roaming në DMZ (kompjuterë të izoluar që nuk mund të aksesohen në një pjesë tjetër të rrjetit); pіdtrimuє tіlki deyakі vhіdnі z'єdnannya.

- puna: zona e punës. Shumica e makinave në qytet mund të besohen. Shërbime shtesë në dispozicion.

- shtëpi: zona e shtëpisë. Mund t'i besoni mprehjes, por mbështeten vetëm këngët e hyrjes koristuvachy.

- besuar: të gjitha makinat në merezh mund të besohen.

rregullat e kursimit

Rregullat e firewalld-it janë konstante dhe të bazuara në kohë. Çfarëdo që është në grup, ose ndryshon si rregull, sjellja e rrjedhës së murit të zjarrit ndryshon menjëherë. Megjithatë, pas ri-avancimit, të gjitha ndryshimet do të shpenzohen, kështu që nuk mund t'i ruani ato.

Më shumë komanda firewall-cmd mund të anashkalojnë flamurin -permanent, që është një rregull më i mirë, pas së cilës do të anashkalohet në mënyrë të përhershme.

Fik murin e zjarrit

Për kalli është e nevojshme të aktivizoni demonin. Skedari i njësisë systemd quhet firewalld.service. Për të nisur demonin, futni.

sudo systemctl start firewalld.service

Ndryshoni shërbimin e nisjes:

firewall-cmd --state

vrapimi

Tani muri i zjarrit nis dhe pratsyuє vіdpovіdno në konfigurimin për kyçje.

Për momentin, shërbimi i përfshirjes, por nuk do të fillojë automatikisht menjëherë me serverin. Në mënyrë që të mos bllokoheni në një server privat, krijoni një sërë rregullash dhe më pas vendosni nisjen automatike.

Rregullat e Firewall-it

Rishikimi i rregullave për mbyllje

Për të njohur, pasi zona është fitimtare për abdes, futni:

firewall-cmd --get-default-zone

publike

Për momentin, firewalld nuk pranon asnjë udhëzim për zona të tjera, për më tepër, nuk ka ndërfaqe me zona të tjera, kështu që menjëherë zona publike është një zonë për mbyllje, si dhe një zonë e vetme aktive.

Për të parë listën e zonave aktive, futni:

publike

ndërfaqet: eth0 eth1

Dy ndërfaqe rrjetë janë të lidhura në zonën publike: eth0 dhe eth1. Ndërfaqet e lidhura me zonën funksionojnë sipas rregullave të zonës.

Për të njohur, si rregullat e zonës fitimtare për mbyllje, futni:

firewall-cmd --list-të gjitha

publik (i parazgjedhur, aktiv)

ndërfaqet: eth0 eth1

burimet:

shërbimet: dhcpv6-klient ssh

portet:

maskaradë: jo

portet përpara:

blloqet icmp:

rregullat e pasura:

Baba, tani e dini se çfarë:

- publike - një zonë prapa bravave dhe një zonë e vetme aktive.

- Ndërfaqet eth0 dhe eth1 janë të lidhura me të.

- Do të lejojë trafikun DHCP (adresa IP e privilegjuar) dhe SSH (administrimin në distancë).

Zona të tjera të murit të zjarrit

Tani le të njihemi me zonat e tjera.

Për të zgjedhur një listë të të gjitha zonave të disponueshme, futni:

firewall-cmd --get-zones

Për të marrë parametrat e një zone specifike, shtoni komandën flamurin -zone =.

firewall-cmd --zone=home --list-të gjitha

në shtëpi

ndërfaqet:

burimet:

shërbimet: dhcpv6-klient ipp-klient mdns samba-klient ssh

portet:

maskaradë: jo

portet përpara:

blloqet icmp:

rregullat e pasura:

Për të renditur një listë të të gjitha zonave të disponueshme, shtoni opsionin -list-all-zones. Për një rishikim më vizual të mustaqeve, mund të transferoni në pager:

firewall-cmd --list-të gjitha-zonat | më pak

Parametrat e zonave të ndërfaqes

Të gjitha ndërfaqet janë të lidhura me zonën për kyçje.

Ndryshimi i zonës së ndërfaqes për një seancë

Për të transferuar një ndërfaqe në një zonë tjetër për një seancë, zgjidhni opsionet -zone = -change-interface =.

Për shembull, për të transferuar eth0 në zonën kryesore, duhet të futni:

sudo firewall-cmd --zone=home --change-interface=eth0

sukses

shënim: Kur transferoni ndërfaqen në një zonë tjetër, është e nevojshme të siguroheni që është e mundur të futni shërbime të caktuara në punë. Për shembull, nëse zona kryesore mbështet SSH, ai shërbim nuk do të hiqet. Zonat Ale deyakі hedhin jashtë të gjitha z'єdnannya, duke përfshirë SSH, dhe ju gjithashtu mund të vipadkovo të bllokoni hyrjen tuaj në serverin e energjisë.

Për të kaluar ndërfaqen lidhëse në zonën e re, futni:

firewall-cmd --get-active-zones

në shtëpi

ndërfaqet: eth0

publike

ndërfaqet: eth1

Pas rinisjes së murit të zjarrit, ndërfaqja do të rilidhet me zonën e bllokimit.

sudo systemctl rinis firewalld.service

firewall-cmd --get-active-zones

publike

ndërfaqet: eth0 eth1

Ndryshimi i zonës së ndërfaqes në baza të përhershme

Nëse ndërfaqes nuk i është caktuar një zonë tjetër në cilësimet, pas rinisjes së murit të zjarrit, ndërfaqja do të kthehet në zonën për kyçje. Në CentOS, këto konfigurime ruhen në drejtorinë /etc/sysconfig/network-scripts, në skedarët e ndërfaqes ifcfg.

Për të caktuar një zonë në një ndërfaqe, hapni skedarin e konfigurimit për atë ndërfaqe, për shembull:

Në fund të skedarit, shtoni ndryshimin ZONE = dhe, si vlerë, futni një zonë tjetër, për shembull, shtëpi:

. . .

DNS1=2001:4860:4860::8844

DNS2=2001:4860:4860::8888

DNS3=8.8.8.8

ZONË = shtëpi

Ruani dhe mbyllni skedarin.

Për të përditësuar cilësimet, nisni shërbimin dhe murin e zjarrit:

sudo systemctl rinis shërbimin e rrjetit

sudo systemctl rinis firewalld.service

Pas një rinisjeje, ndërfaqja eth0 do të lidhet me zonën kryesore.

firewall-cmd --get-active-zones

në shtëpi

ndërfaqet: eth0

publike

ndërfaqet: eth1

Nalashtuvannya zoni për zamovchuvannyam

Ju gjithashtu mund të zgjidhni një zonë tjetër për bllokimin.

Për cilin parametër wikipedia -set-default-zone =. Pas kësaj, të gjitha ndërfaqet do të lidhen në zonën tjetër:

sudo firewall-cmd --set-default-zone=home

në shtëpi

ndërfaqet: eth0 eth1

Krijimi i rregullave për suplementet

Shtimi i një shërbimi në një zonë

Është më e lehtë të shtoni një shërbim ose një port në zonë, si një mur zjarri. Hidhini një sy shërbimeve të disponueshme:

firewall-cmd --get-services

RH-Satellite-6 amanda-klient bacula bacula-klient dhcp dhcpv6 dhcpv6-klient dns ftp me disponueshmëri të lartë http https imaps ipp ipp-klient ipsec kerberos kpasswd ldap ldaps libvirt mountnfpmdms pmcd pmwebapis pop3s postgresql proxy-dhcp rreze rpc-lidh samba samba-klient smtp ssh telnet tftp tftp-transmetim i klientit-klient vnc-server wbem-https

shënim: Për më shumë informacion rreth shërbimeve specifike të lëkurës, shihni skedarët .xml në /usr/lib/firewalld/services. Për shembull, informacioni rreth shërbimit SSH ruhet në /usr/lib/firewalld/services/ssh.xml dhe duket si ky:

Për të aktivizuar mbështetjen për shërbimin në këtë zonë, zgjidhni opsionin -add-service =. Ju mund të specifikoni zonën e synuar për opsionin shtesë -zone =. Për kyçje, ndryshimet do të përpunohen në një seancë. Në mënyrë që të ruani ndryshimin dhe t'i fitoni ato në mënyrë të përhershme, shtoni shenjën - e përhershme.

Për shembull, për të nisur një server në internet për të shërbyer trafikun HTTP, për herë të parë është e nevojshme të aktivizoni mbështetjen e këtij trafiku në zonën publike për një seancë:

sudo firewall-cmd --zone=public --add-service=http

Nëse shërbimi duhet të shtohet në zonën për kyçje, ensign -zone = mund të hiqet.

Rikonsideroni që operacioni ishte i suksesshëm:

firewall-cmd --zone=public --list-services

klienti dhcpv6 http ssh

Protestoni shërbimin e robotit dhe murin e zjarrit. Nëse gjithçka funksionon si duhet, mund të ndryshoni grupin aktual të rregullave dhe t'i shtoni rregullit të ri për të mbështetur këtë shërbim.

sudo firewall-cmd --zone=public --permanent --add-service=http

Për të rishikuar listën e rregullave të postimit, shkruani:

sudo firewall-cmd --zone=public --permanent --list-services

klienti dhcpv6 http ssh

Tani zona publike mbështet HTTP dhe portin 80 në mënyrë të qëndrueshme. Nëse serveri në internet mund të shërbejë trafikun SSL / TLS, mund të shtoni gjithashtu shërbimin https (për një seancë ose në grupin e rregullave të përhershme):

sudo firewall-cmd --zone=public --add-service=https

sudo firewall-cmd --zone=public --permanent --add-service=https

Çfarë është puna, nëse shërbimi i kërkuar nuk është i disponueshëm?

Muri i zjarrit pas bravës përfshin një gamë të gjerë shërbimesh. Sidoqoftë, disa shtesa kanë nevojë për shërbime, mbështetje për shërbime të tilla në murin e zjarrit. Në një humor të tillë, mund të pini dy mënyra.

Metoda 1: Vendosni një port

Mënyra më e lehtë në një situatë të tillë është hapja e portit të shtesës në zonën e kërkuar të murit të zjarrit. Thjesht duhet të specifikoni gamën dhe protokollin e portit ose portit.

Për shembull, një shtesë, si porti fitues 5000 dhe protokolli TCP, është e nevojshme ta shtoni atë në zonën publike. Për të aktivizuar mbështetjen për programin në fund të seancës, zgjidhni parametrin -add-port = dhe specifikoni protokollin tcp ose udp.

sudo firewall-cmd --zone=public --add-port=5000/tcp

Rikonsideroni që operacioni ishte i suksesshëm:

firewall-cmd --list-portet

5000/tcp

Ju gjithashtu mund të tregoni gamën e fundit të portave, duke shtuar portin e parë dhe të fundit të gamës për një vizë shtesë. Për shembull, si një shtesë në portin vicorist UDP 4990-4999, për t'i shtuar ato në zonën publike, duhet të futni:

sudo firewall-cmd --zone=public --add-port=4990-4999/udp

Pas testimit, mund t'i shtoni këto rregulla në cilësimet e përhershme të murit të zjarrit.

sudo firewall-cmd --zone=public --permanent --add-port=5000/tcp

sudo firewall-cmd --zone=public --permanent --add-port=4990-4999/udp

sudo firewall-cmd --zone=public --permanent --list-ports

sukses

sukses

4990-4999 / udp 5000 / tcp

Metoda 2: Shërbimi i dedikuar

Shtimi i porteve në zonë është i lehtë, por nëse keni shumë shtesa të tilla, si rezultat, do të jetë e lehtë të kuptosh pse përdoret porti tjetër. Për të shmangur një situatë të tillë, mund të zëvendësoni portet dhe të caktoni shërbime.

Shërbimet janë vetëm një grup portesh me emra dhe përshkrime këngësh. Për shërbime shtesë, është më e lehtë të menaxhosh cilësimet, por më vete, është më e qelbur, më pak e prishur.

Si fillim, ju duhet të kopjoni skriptin bazë nga drejtoria /usr/lib/firewalld/services në drejtorinë /etc/firewalld/services (këtu muri i zjarrit kontrollon për cilësime jo standarde).

Për shembull, mund të kopjoni përcaktimin e shërbimit SSH dhe ta kopjoni atë për shembullin e përcaktimit të shërbimit inteligjent. Skripti Im'ya mund të jetë zbіgatisya z im'yam shërbimi dhe extension.xml.

sudo cp /usr/lib/firewalld/services/service.xml /etc/firewalld/services/example.xml

Korrigjoni skedarin e kopjuar.

sudo nano /etc/firewalld/services/shembull.xml

Skedari ka një përcaktim SSH:

Shumica e qëllimit të shërbimit përbëhet nga meta të dhëna. Ju mund të ndryshoni emrin e shkurtër të shërbimit në etiketa

Le t'i drejtohemi shembullit të shërbimit; i vlefshëm, nëse duhet të hapni portin TCP 7777 dhe portin UDP 8888. Emërtimi do të duket si ky:

Ruani dhe mbyllni skedarin.

Rinisni murin e zjarrit:

sudo firewall-cmd --ringarkoj

Tani shërbimi do të shfaqet në listën e shërbimeve të disponueshme:

firewall-cmd --get-services

RH-Satellite-6 amanda-klient bacula bacula-klient dhcp dhcpv6 dhcpv6-klient dns shembull ftp me disponueshmëri të lartë http https imaps ipp ipp-klient ipsec kerberos kpasswd ldap ldaps libdqpvnpmdt libdqvnpmdt hapur pmwebapi pmwebapis pop3s postgresql proxy-dhcp rreze rpc-lidh samba samba-klient smtp ssh telnet tftp tftp-transmetim i klientit-klient vnc-server wbem-https

palosja e zonës

Funksionet e murit të zjarrit përfshijnë shumë zona inteligjente, të cilat janë më të aksesueshme për robotët. Ale, në situata të caktuara, fajësojnë nevojën për të krijuar një zonë për koristuvacha.

Për shembull, mund të krijoni një zonë ueb publike për një server në internet dhe një zonë privateDNS për një shërbim DNS.

Kur krijoni një zonë, duhet ta shtoni atë në cilësimet e përhershme të murit të zjarrit.

Provoni të krijoni zona publike dhe private DNS:

sudo firewall-cmd --permanent --new-zone=publicweb

sudo firewall-cmd --permanent --new-zone=privateDNS

Ndryshoni atë që dinë zonat:

sudo firewall-cmd --permanent --get-zones

Zonat e reja nuk do të jenë të disponueshme për sesionin aktual:

firewall-cmd --get-zones

bllok dmz rënie e jashtme në shtëpi punë e brendshme e besueshme publike

Për të hequr aksesin në zona të reja, duhet të rinisni murin e zjarrit:

sudo firewall-cmd --ringarkoj

firewall-cmd --get-zones

blloko dmz lësho shtëpinë e jashtme të brendshme privateDNS publike në ueb publike punë e besuar

Tani mund të caktoni shërbimet dhe portat e nevojshme në zonat e reja. Për shembull, SSH, HTTP dhe HTTPS mund të shtohen në zonën e uebit publik.

sudo firewall-cmd --zone=publicweb --add-service=ssh

sudo firewall-cmd --zone=publicweb --add-service=http

sudo firewall-cmd --zone=publicweb --add-service=https

firewall-cmd --zone=publicweb --list-all

ueb publik

ndërfaqet:

burimet:

shërbimet: http https ssh

portet:

maskaradë: jo

portet përpara:

blloqet icmp:

rregullat e pasura:

Ju mund të shtoni DNS në zonën privateDNS:

sudo firewall-cmd --zone=privateDNS --add-service=dns

firewall-cmd --zone=privateDNS --list-all

privateDNS

ndërfaqet:

burimet:

shërbimet: dns

portet:

maskaradë: jo

portet përpara:

blloqet icmp:

rregullat e pasura:

Pastaj mund të lidhni ndërfaqet me zona të reja:

sudo firewall-cmd --zone=publicweb --change-interface=eth0

sudo firewall-cmd --zone=privateDNS --change-interface=eth1

Tani ju mund të protestoni për nalashtuvannya. Nëse gjithçka funksionon siç duhet, mund t'i shtoni këto rregulla në cilësimet e avancuara.

sudo firewall-cmd --zone=publicweb --permanent --add-service=ssh

sudo firewall-cmd --zone=publicweb --permanent --add-service=http

sudo firewall-cmd --zone=publicweb --permanent --add-service=https

sudo firewall-cmd --zone=privateDNS --permanent --add-service=dns

Nëse po, mund të rregulloni ndërfaqet për lidhjen automatike në zonën e duhur.

Për shembull, eth0 do të lidhet me uebfaqen publike:

sudo nano /etc/sysconfig/network-scripts/ifcfg-eth0

. . .

IPV6_AUTOCONF=nr

DNS1=2001:4860:4860::8844

DNS2=2001:4860:4860::8888

DNS3=8.8.8.8

ZONE = ueb publik

Dhe ndërfaqja eth1 do të lidhet me privateDNS:

sudo nano /etc/sysconfig/network-scripts/ifcfg-eth1

. . .

maskë rrjeti = 255.255.0.0

DEFROUTE = "jo"

NM_CONTROLLED="po"

ZONE=DNS private

Rinisni disa shërbime dhe mur zjarri:

rinisni rrjetin sudo systemctl

sudo systemctl rinisni murin e zjarrit

Kthejeni zonën:

firewall-cmd --get-active-zones

privateDNS

ndërfaqet: eth1

ueb publik

ndërfaqet: eth0

Ndryshoni mendjen tuaj për shërbimet e nevojshme në zonat:

firewall-cmd --zone=publicweb --list-services

http http ssh

firewall-cmd --zone=privateDNS --list-services

dns

Emeruar per zonen e koristuvaçit e gatshme per pune. Ju mund të robiti be-yaku prej tyre një zonë për zamovchuvannyam. për shembull:

sudo firewall-cmd --set-default-zone=publicweb

Nisja automatike e murit të zjarrit

Tani, nëse keni kontrolluar të gjitha cilësimet dhe keni ndryshuar rregullat në mënyrë që të gjitha rregullat të funksionojnë siç duhet, mund të vendosni fillimin automatik të murit të zjarrit.

Për kë të futet:

sudo systemctl aktivizoni murin e zjarrit

Tani muri i zjarrit do të fillojë menjëherë pas serverit.

visnovok

Firewall-i i zjarrit është një mjet mjaft i mrekullueshëm. Zonat ju lejojnë të ndryshoni shpejt politikën e murit të zjarrit.

Tani ju e dini se si të punoni me murin e zjarrit, i njihni konceptet bazë të një muri zjarri dhe mund të krijoni veçori për pastrimin e zonës dhe të shtoni shërbime.

Etiketa:,