Zharoznizhyuchі zasobi për fëmijët njihet si pediatër. Dyshohet se ka situata të ndihmës së papërshtatshme në rast të etheve, nëse fëmijës duhet t'i jepet një sekret. Etërit Todi marrin mbi vete shkathtësinë dhe qëndrueshmërinë e barnave për uljen e temperaturës. A lejohet t'u jepet fëmijëve një gji? Si mund ta mposhtni temperaturën e fëmijëve më të mëdhenj? Cilat janë më të mirat?

Analiza heuristike (skanim heuristik)- epërsia e funksioneve antivirus, që synojnë zbulimin e bazave të të dhënave jo-shtëpiake të programeve të profilit të lartë. Në të njëjtën orë, termi nënkupton një nga metodat specifike.

Praktikisht të gjitha teknologjitë moderne antivirus përdorin teknologjinë analiza heuristike kodi i programit. Analiza heuristike nuk është e lehtë për t'u gjetur në skanimet e nënshkrimit për shakanë e shifrave të palosshme dhe viruseve polimorfikë. Metoda e analizës heuristike lejon shfaqjen e sëmundjeve infektive më parë, megjithatë, është praktikisht e pamundur ta gjesh atë në raste të tilla. Në një rast të tillë, si rregull, përditësimet shtesë të bazave të të dhënave antivirus nuk kërkohen për të mohuar nënshkrimet dhe algoritmet e mbetura për kërkimin, pasi është e mundur të hakmerret informacioni për viruset e mëparshme të padisponueshme. Në іnshomu vipadku, skedari transferohet për shqyrtim të mëtejshëm nga analistë antivirus ose autorë të programeve antivirus.

Teknologjia e analizës heuristike

Metoda e skanimit heuristik nuk neglizhon marrjen e garantuar të të gjitha të rejave, që përfshihen në grupin e firmave të viruseve kompjuterike, gjë që shpjegohet nga fituesit në aftësinë e analizimit të nënshkrimeve më herët se në rregullat e viruseve evropiane. Në të njëjtën orë, metoda e çuditshme e shakasë bazohet në çmime empirike, por nuk është e mundur të fitosh çmime.

Në një sërë llojesh metodash heuristike, ato duken të jenë jashtëzakonisht të suksesshme, për shembull, në kohët e pjesëve të programit të shkurtër në sektorin magjepsës: nëse programi do të shkruajë në sektorin 1, rrugën 0, anën 0, atëherë është e nevojshme. të grumbullohen deri në ndryshimin e shpërndarjes. Së bashku me programet shtesë të fdisk, skuadra nuk është më vicky, dhe në rastin e një mesazhi të pambështetur, më tregoni për virusin ftues.

Në procesin e analizës heuristike, kryhet kodi i emuluar nga analizuesi. Për shembull, programi informohet nga një virus polimorfik, i cili ruhet në një skedar të koduar dhe një dekriptues. Simulatori lexon udhëzimet në tampon antivirus, i merr ato në udhëzime dhe i kontrollon në bazë të të njëjtave udhëzime, kur analizuesi dërgon kodin në antivirus, kontrollohet shuma e kontrollit. Emulimi është i parëndësishëm në festë të qetë, për sa kohë që është e nevojshme për kontrollin e sasisë së kontrollit, pjesa e virusit do të deshifrohet. Nënshkrimi Yaksho është nënshkruar - programi është shënuar.

Skanim heuristik jo i plotë

- Dyshimi dërrmues i një analizuesi heuristik mund të pastrohet nga ndihma nëse fragmente të kodit janë të dukshme në program, siç është statusi i mesazhit dhe/ose i fundit, duke përfshirë autoritetet në rastin e disa viruseve. Zokrema, një shpaketues në skedarë të mbushur me një paketues PE (Win) Upack mesazhe wikiwand për një sërë problemesh anti-virus, pasi nuk ka probleme të tilla.

- Zbulimi i teknikave të thjeshta për të mashtruar analizuesin heuristik. Si rregull, hera e parë për të zgjeruar programin e përhapur (virusin), tregtarët vazhdojnë të shohin zgjerimin e ri të produkteve antivirus, duke përdorur metoda të ndryshme të zbulimit unik në rastin e skanimit heuristik. Për shembull, kodi, elementët vikoristovuyuchi, vikonannya të cilat nuk pranohen nga emulatori në kodin e këtyre antiviruseve, pjesë të kodit vikoristovuchi të koduara dhe në.

- E parëndësishme për njoftimet dhe reklamat e zhvillimit të mekanizmave anti-virus, efektiviteti i skanimit heuristik është larg nga këndvështrimi.

- Është praktike të lundrosh me një rezultat të suksesshëm, të gjesh një virus të padëgjuar. Yak vinyatok, në disa produkte mund të gjendet në të njëjtin lloj dhe në një numër polimorfik, kodin e viruseve, pasi ato nuk fshehin til të përhershëm, të larmishëm, por më tepër vikoristovuyu për të përdorur një teknikë në vvadzhennya. Në këtë mënyrë, për dhjetëra e qindra viruse, mund të ketë një hyrje në bazën e virusit.

skanoni

Antivirus zahist.

Mënyra kryesore për të luftuar viruset ngacmues është përdorimi i programeve antivirus. Ju mund të vikorstovuvati programe anti-virus (anti-viruse), mos kini parasysh ato si erë e keqe e virusit. Sidoqoftë, pa parimet e arsyeshme të organizimit të antiviruseve, duke ditur llojet e viruseve, si dhe metodat e zgjerimit të tyre, është e pamundur të organizohet një rrëmbyes i besueshëm kompjuterik. Si rezultat, kompjuteri mund të infektohet dhe antivirusi është instaluar në të riun.

Disa nga metodat themelore për zbulimin e origjinës së viruseve:

· Scanuvannya;

· Analiza euristike;

· Monitorët antivirus Vikoristannya;

· Viyavlennya zmin;

· Antiviruset Vikoristannya, të instaluara në BIOS të kompjuterit.

Përveç kësaj, praktikisht të gjitha programet antivirus do të përditësojnë automatikisht programet e infektuara dhe sektorët e ngatërruar. Pikërisht dhe e kushtueshme.

Teknika më e thjeshtë është që programi antivirus i shikon skedarët pas shikimit të fundit në shakanë e nënshkrimeve të viruseve. Duke pasur parasysh nënshkrimin, duhet të njihet natyra unike e të dhënave elektronike, në mënyrë që virusi të zbulohet dhe të mos përdoret në programe të tjera.

Skanerët antivirus ju bëjnë të ditur vetëm nëse ka ndonjë virus, për të cilin është caktuar një nënshkrim. Zasosuvannya program-skanerët e thjeshtë nuk e rrëmbejnë kompjuterin tuaj nga depërtimi i viruseve të reja.

Për të enkriptuar viruset polimorfikë që kanë ndryshuar kodin e tyre kur janë të infektuar me programe të reja, ose me sektorin magjepsës, është e vështirë të shihet nënshkrimi. Për shkak të kësaj, skanerët antivirus nuk mund të zbulojnë viruse polimorfike.

Analiza euristike lejon shfaqjen e viruseve të mëparshme të padisponueshme, dhe në tërësi nuk është e nevojshme të mblidhen paraprakisht të dhëna për sistemin e skedarëve, i cili, për shembull, nuk duket më i ulët se metoda e zbulimit të ndryshimeve.

Programet antivirus që zbatojnë metodën e analizës heuristike, rishkruajnë programet dhe magjepsin sektorët e disqeve dhe disketave, magayuchitsya në to kodin karakteristik të viruseve. Analizuesi heuristik mund të përdoret, për shembull, kur programi është duke u rishikuar, ai do të instalojë modulin rezident në memorie ose do të shkruajë të dhënat në skedarin e krijuar të programit.

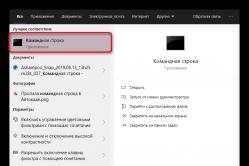

Praktikisht të gjitha programet moderne antivirus zbatojnë metodat më të fuqishme të analizës heuristike. Në fig. 1 ne treguam një nga këto programe - një skaner McAffee VirusScan, i lançuar manualisht për rilidhjen e diskut antivirus.

Nëse antivirusi zbulon infeksione në skedar, lëreni të shtohet në ekranin e monitorit dhe për të parandaluar hyrjen nga regjistri i sistemit. Sidoqoftë, antivirusi mund të përdoret gjithashtu për të drejtuar çdo manifestim të virusit të administratorit të fenestacionit.

Sa më mirë, skedar antivirus, version i ri. Ekziston vetëm një mundësi në zbritjen e fundit - të shihni skedarin e infeksionit dhe më pas ta përditësoni atë nga kopja rezervë (në fakt, ju e keni atë).

ana 1

Analiza heuristike lejon inicimin e viruseve të padisponueshëm, në tërësi, kur nuk ka nevojë të presësh për zgjedhjen e përparme, përpunimin dhe mbledhjen e informacionit rreth sistemit të skedarëve. Dita e yogos së polit është në transformimin e të rinjve në mes të shfaqjes së viruseve dhe shfaqjes në to të ekipeve (grupit të ekipeve), karakteristikë e viruseve. Nëse ka komanda të dyshimta në skedarë, ose në sektorët e ngatërruar, shihet se ka një infeksion.

Analiza heuristike, si dhe metodat e parashikimit, do të bazohen në parimet e logjikës induktive, bazuar në parimet e të kuptuarit qendror - vlefshmërinë e hipotezës, nivelin e drejtësisë. Natyrisht, është e mundur të avancohen hapat e drejtësisë në hipotezën heuristike për të parashikuar zhvillimin e progresit shkencor dhe teknik në çdo mënyrë të drejtpërdrejtë, duke analizuar dinamikën dhe tendencat në zhvillimin e përparimeve shkencore në shkencë.

Për analizën heuristike shtesë, është e mundur, për algoritmin e kundërt të procesit teknik, të vendosen grupet funksionale më të avancuara që shkojnë në magazinë e të gjitha grupeve funksionale:

Ne do të plotësojmë analizën tonë heuristike të interferometrisë së hershme të njollave.

Programi transmeton mundësinë e kryerjes së një analize heuristike në tre nivele. Në të njëjtën kohë, skedarët dhe zonat e sistemit të disqeve mund të dëgjohen me shenjën e viruseve të paidentifikuar që zbulohen pas mesazheve të kodit karakteristik.

Një parim tjetër i polaritetit është në analizën heuristike të rëndësisë së zyrtarëve, si të përfshihen, të dalin nga informacioni praktik dhe depërtimi.

Në vitin 1998 u zbatua sistemi i analizës vizuale heuristike të matricave numerike Visual HCA. Artikuj shtesë u botuan vazhdimisht në konferenca në Meksikë (Kinë, Belgjikë) dhe statistika në revista të huaja dhe të huaja. Në vitin 2000, u zhvillua një sistem i aplikuar i monitorimit vizual me qëllim të sigurimit të informacionit për mekanikën e komunikimit nga sistemi i analizës heuristike vizuale.

Zbatimi në programin e caktuar antivirus është një algoritëm i veçantë për analizën heuristike për të lejuar zbulimin e skedarëve të infektuar me lloje të reja virusesh.

Në një numër llojesh, ekziston një skemë e tillë e listave përcaktuese të renditura mirë, të mbikqyrura nga një analizë shumë heuristike, që ju lejon të përfundoni zgjidhjet e bazuara dhe vetë të finalizoni optimizimin e instalimit jo ndërhyrës të adsorbimit. Si një nga idetë e zgjidhjes, shpesh mund të shikoni komponentët tuaj. Rekomandohet të prodovzhiti optimizatsiyniy rozrakhunok për skemën, si më poshtë është një rregull.

Pra, në të njëjtën kohë, një teori shumë e saktë e malit, të lashtat e mia janë thurur me grep përpara analizës heuristike të ballit të analizës së saktë të datës, bazuar në mënyrë rigoroze në teorinë matematikore.

Një rrëshqitje admirimi, si një prelud i një grupi, që po formohet për rishikimin e të njëjtit themelim të menaxhimit organizativ, është fajtor për një aparat matematikor formal dhe një realitet të shëndetshëm ndaj një realiteti thjesht evropian.

Maclaurin do të jetë në gjendje ta shohë atë, nëse është ende shumë kritike 0 14 (Hyjnor Rozd. Bërthama mund të derdhet, por jo të mbështillet.

Vendimi për të nxitur opsionet e panevojshme të konfliktit kryhet me ndihmën e PPP-së së dizajnit optimal, i cili përfshihet në sigurinë matematikore të sistemit të automatizuar të projektimit. Duke pasur parasysh algoritmet e analizës heuristike, MVZ-ja dha një përzgjedhje të viroblyës së renditjes dhe dridhjes së numrit të opsioneve më të mira në projektin AL, për shkak të diagnostikimit, por, navpaki, një përmbledhje të diagnostifikimit, pastaj vibrimin . Rezultatet e Otrimanit shihen në anekset termike në mënyrë që projektuesi të kryejë një vlerësim të mbetur.

Në rastin e krijimit virtual dy-territorial, ekstremi i kombinimit linear të kritereve nuk merret parasysh, sepse mungon Pareto dhe nevojitet një zgjidhje e mbetur nga një analizë heuristike. Inodi është i përshtatshëm për një mënyrë të tillë. Njëri kriter vendoset në njërin nga kriteret dhe njëri duhet të merret parasysh, ndërsa kriteri tjetër është jashtëzakonisht i rëndësishëm.

Emri i grupit të metodave është t'i ngjajë fjalës së famshme greke "Evrika!" - "e di!" Metodat heuristike janë të rrënjosura në misionet krijuese dhe njohuritë e fakhivtsy - ekspertë, informacion praktik rreth dëshmive të shtetit, іkh іntuytsії, mbi gjykimet individuale dhe kolektive. Metoda të tilla janë qartësisht logjike, si metoda shtesë të formalizuara të analizës. Nevoja për këtë amortizohet nga palosja dhe mospërfillja e një modeli të qartë matematikor për analizën e proceseve sociale dhe ekonomike (dua shumë metoda të tilla dhe të transferoj një test të shpejtë të procedurave matematikore për përpunimin e logjikës

Të gjitha metodat heuristike mund të ndahen me zgjuarsi në metoda eksperte dhe metoda të aktivizimit të të menduarit krijues (disa prej tyre quhen psikologjike).

Metodat e ekspertëve, duke u përhapur në njohuri, gjykim dhe informacion rreth fahivts, duke ju lejuar të shihni dy grupe detyrash analitike:

- 1) refuzimi i informacionit për fenomene dhe arsye specifike ekonomike, për aspektet kryesore të ndërlidhura të biznesit;

- 2) vlerësime të manifestimeve karakteristike të lidhjeve të forta të trashëguara shkakësore, duke parashikuar zhvillimin e mundshëm të proceseve sociale dhe ekonomike dhe duke vendosur arsyetimin më të mirë për një situatë të caktuar të vendimeve të menaxhimit.

Grupit të parë të punonjësve i kërkohet një pyetësor shtesë; Për lirimin e një grupi tjetër, ekipi do të marrë shumë ekspertë të kualifikuar. Në të njëjtën kohë, mund të ketë metoda individuale dhe kolektive të vlerësimit të ekspertëve.

metodat individuale Duke lejuar regjistrimin e mendimeve nga opinioni i ekspertit, i formuar nga lëkura e tyre, njëri prej tyre zgjidhet menjëherë për një intervistë shtesë ose një pyetësor. Mungon një lëvizje e tillë e fushës në formën e ndërlidhjes së njohurive për të gjitha aspektet e problemeve para të miturve, në përshtatshmërinë e lëkurës së tyre, si pozicione specifike, apo me shkollën e shkencës.

Ruajtje më efektive metoda kolektive, bazuar në grupin e ekspertëve të rinj - teoricienët dhe praktikantët, të cilët u informuan me dashamirësi për thelbin e problemit, për specifikat e sallave verore, njohuritë dhe llojet e performancës, të cilat mund të jenë këndvështrime të ndryshme. Ndërveprimi i pjesëmarrësve në studim jep mundësinë për të paraqitur problemin nga anë të ndryshme. Ndër metodat më të njohura metodë komike(Virobnichi narads, konferenca, seminare dhe "tryeza të rrumbullakëta"), që lejon cenimin e pozitës sociale të pjesëmarrësve në lidhje me të gjitha orenditë e negociuara. Një metodë e tillë nuk mjafton, sepse ata që kanë marrë vendimin, për shkak të maturisë ndaj kompromiseve dhe presionit psikologjik të ekspertëve më autoritativë, nuk i përfytyrojnë domosdoshmërisht këto opsione të bukura, të propozuara nga pjesëmarrësit. Shpesh është e nevojshme të kemi një mungesë për një nënndarje shtesë të komikes robotike në dy faza:

- ? sfondi i diskutimit të problemit dhe vіlne vіlne vіlnіvlyuvannya dumok uchasnikіv;

- ? Analiza kritike e propozimeve dhe vendimeve të njëpasnjëshme.

Në një botë edhe më të madhe, lejohet të unifikohet konformizmi i ekspertëve Metoda Del'phi, mbi një vlerësim anonim të ekspertëve të pavarur të kryer në disa turne (shpesh nuk di për një ose një) me një kampion të mëtejshëm statistikor të rezultateve dhe përditësimeve të zgjidhjes së mbetur nga një grup analistësh.

shihet gjerësisht metodat e fletores kolektive dhe bankës së ideve, pra lejoni grumbullimin hap pas hapi të ideve dhe propozimeve nga ekspertë të pavarur, në distancën e llojeve të zgjidhjeve, prapanicë praktike me mundësi sistemimi dhe vlerësimi.

Metodat për aktivizimin e dezinformatave krijuese Drejtpërsëdrejti deri në pikën e mendjeve psikologjike, në mënyrë që të lejojnë njerëzit të gjenerojnë ide të reja dhe shukati mënyrën e trajtimit të problemeve të shfaqura. Një sërë mënyrash të tjera të organizimit të procesit krijues gjatë rishikimit të analizës ekonomike nga më të avancuarit është metoda e "brainstorming".

"Stuhi mendimesh"është një metodë efektive e organizimit në grup të performancës analitike për zgjidhjen e çdo problemi, trajnim në zhvillimin e veprimtarisë krijuese të pjesëmarrësve. Emërtoni tre hapat e transferimit të fitores. Hapi i parë është të lexoni formulimin e problemit, i cili do të kërkojë rishikim, dhe rishikimin e pjesëmarrësve në grupin krijues. Depoja e pjesëmarrësve nuk është fajtore që është më e madhe, aleja është fajtore që përfshin jo vetëm fahivtet e ushqimit të dhënë, por edhe ata që nuk janë të lidhur me asnjë lloj lehtësie. Një fazë tjetër është gjenerimi i ideve për zgjidhjen e problemit të shtruar. Një fazë e veçantë është krijimi i mendjeve për krijimtarinë më të gjallë kur ka një rritje të numrit të vlerësimeve dhe kritikave për propozime të caktuara. Në të njëjtën kohë, mos u shqetësoni të lundroni drejtpërdrejt në një shaka idesh dhe kriteresh për vlerësim. Meta-tse e kokës është numri maksimal i propozimeve vizualisht të çuditshme dhe të rinjve, të gjitha erërat e fajit janë fiksuar. Vizita fantastike dhe ndërtimi i ideve absurde. Trivialiteti i kësaj faze nuk është fajtor për ndryshimin e kohës së vitit, pasi aktiviteti i punës krijuese, si rregull, fillon të qetësohet. Faza e tretë është vendimi i analistëve - organizatorëve të "stuhisë" së klasifikimit të propozimeve delikate, pikëpamjeve, vlerësimit dhe zhvillimit të kombinimeve të reja të ideve më premtuese.

Modifikimi i metodës "stuhi mendimesh" є metoda e si nektiki. Vetë termi "sinektikë" do të thotë fitimtar për krijimin e punëtorëve krijues në të njëjtin gamë elementësh të rinj, shpesh të ndryshëm, të cilët krijohen të çmendur. Nga "brainstorming" klasik, sinektika bazohet në organizimin e grupit në veprimtarinë krijuese të anëtarëve, në bazë të pranimit specifik të ideve, në supozimin e diskutimit kritik të fazës së dështimit. Në të njëjtën kohë, faji i grupit nuk përfshin vetëm profesionistë, por specialitete krijuese, të cilët janë të gatshëm të qëndrojnë në këmbë në pozicionet e tyre dhe që do të kenë karakteristika të ndryshme psiko-sociale (entuziastë, konservatorë, optimizëm. Tipike për sinektikën është zhvillimi i pritjeve verbale nga zhvillimi i objektivit: analogjitë (njohja e zgjidhjeve bazuar në analizën e problemeve të ngjashme në fusha të tjera, ideja e të menduarit në imagjinatë, mitet, kazakët). nga analiza e problemit dhe arsyetimi i problemit në bazë të fuqisë së ideve), ideologjisë (deri në këndvështrimin e rezultatit ideal). Kjo do të thotë gjithashtu se për grupin sinektik të ekspertëve është edhe më e rëndësishme përgatitja për pjesën e përparme, ndjeshmëria ndaj ngricave dhe presioni, dhe kritika në rritje e diskutimit thjesht mund të bllokojë gjenerimin e ideve të reja.

Metoda morfologjike. E gjithë metoda është të shikohet vlerësimi i strukturës së brendshme të paraprakeve të procesit privat dhe zbërthimi i përgjithshëm i problemit, të shikohet rrethinat e uzinës, të shikohen mundësitë e kombinimit të zgjidhjeve për sintezën e kompleksin

Teoria e zgjidhjes së problemeve të verës(TRIZ). Me njëfarë ndihme nga TRVZ, ne kemi vazhduar të avancojmë parimet e zhvillimit të sistemeve teknike dhe vendosjen e metodave praktike të zhvillimit të problemeve të verës në bazë të zbulimit dhe përdorimit të problemeve në sisteme të tilla për të arritur një rezultat përfundimtar ideal. Niny TRIZ është shndërruar në një metodologji universale për analizën e problemeve të biznesit në rajone të ndryshme, përfshirë edhe atë të ekonomisë. Aktivizimi i qëllimit krijues në të njëjtën kohë duke arritur strukturën e

- 1) për kë është caktuar sistemi, cilët elementë ruhen, cilat funksione dhe si kombinohet smelt;

- 2) lidhjet e elementeve të sistemit dhe funksionet e kornisë, marnimeve dhe shkidlivit;

- 3) të dy elementët, funksioni i asaj lidhjeje mund të ndryshojë, por është e pakëndshme të ndryshohet;

- 4) sa opsione janë në dispozicion për ndryshimin e elementeve të sistemit, funksioneve dhe lidhjeve;

- 5) si ndryshimet do të sigurojnë funksionalitetin e plotë të sistemit në tërësi, dhe si do të ndodhë dhe do të dobësohet supervarshmëria e sistemit;

- 6) si ju pëlqen të lustroni ndryshimet në rast të një ore dobësimi ose minimizimi të pecetave.

Për të stimuluar aktivitetin krijues dhe organizimin e robotëve sistematikë të vetë-mbështetur, analistët ekspertë shpesh shkojnë në kufirin e rregullave të tyre. rregulli 24 Unë do t'ju dënoj, se të gjithë 24 vjet më parë, analisti është fajtor që mendon për probleme paraprakisht. Rregulli 25 - për një rishikim të suksesshëm të fabrikës së dorëzuar, është e nevojshme të vizitoni të paktën 25 ide. Rregulli 26 - në alfabetin anglez ka 26 shkronja, dhe në kuptimin e një sugjerimi për veten tuaj, duhet të mendoni se në cilën shkronjë do t'ju duhet të lexoni çelësin për të zgjidhur problemin dhe fjalën.

Metodat heuristike të analizës

Shiko jetën tënde, ymovirno, njerëzit filluan të luajnë, si një persh për gjithçka që të mundi, por një e re është shumë e dyshimtë për uyava, gjykimet, idetë origjinale dhe të pambështetura, si fuqia e më të pamaturve, mashtruesve. Një person i tillë, si rregull, quhet një specialitet krijues. Dhe ndërtesa varet nga gjenerimi i ideve të reja - të gjitha janë paraqitur në një nga shenjat më të rëndësishme të specialitetit krijues.

І në shkolla, і në përgjithësi dhe hipotekat fillore speciale të mesme, për fat të keq, zhvillimi i intuіtsії, shëndeti për gjenerimin e ideve të reja i japin mungesë respekti. Mësuesit më së shumti respektojnë metodat logjike të rishikimit të ndërtesave, duke përfshirë edhe procesin e rishikimit të drejtorëve krijues.

Metodat e Rozrakhunkov funksionojnë vetëm me informacion me një këngë, i cili përdoret për analizën e sistemeve të kontrollit të velmës. Për analizën e gjendjes dіyalnosti ka një vlerë të madhe përdorimi i metodave heuristike, të cilat lidhen drejtpërdrejt me refuzimin e karakteristikave të nënktës së gjendjes. Metodat e euristikës bazohen nga rangu kryesor në pranimet dhe intuitat e fahivts, në rastet individuale. Ndër metodat heuristike, është e mundur të shihen metodat e vlerësimit dhe të vlerësimit dhe analizës.

Metodat heuristike përdoren gjerësisht në robotë për menaxhimin e personelit, organizimin e menaxhimit dhe organizimin e sjelljes.

Ki parasysh se duhet të jesh fitimtar në metodat heuristike, mund të karakterizohet nga grada fyese:

Natyra e qartë e informacionit në vazhdim, e cila mund të përshkruhet pas shtimit të parametrave ekonomikë dhe socialë, disponueshmëria e pikëpamjeve përfaqësuese dhe të besueshme të karakteristikave të informacionit;

Mungesa e rëndësisë së të dhënave të dhëna për analizë është e madhe;

Dukshmëria e një përshkrimi të qartë të lëndës dhe formalizimi matematik i lëndës së vlerësimit;

Martesa me orë të tëra dhe nevojat për adoleshencë nga modelet formale;

Disponueshmëria e veçorive teknike me karakteristika specifike për një model analitik;

Ekstremiteti i situatës së analizuar.

Metodat heuristike të analizës janë një grup i veçantë i marrjes në mbledhjen dhe përpunimin e informacionit, në mënyrë që ato të mund të spirale në mendimin profesional të një grupi fahivts.

Klasifikimi i metodave heuristike të analizës

Metodat euristike të vlerësimit

METODAT e vlerësuara-POSHUKOVI

Komik dhe konferencë

Sulmi i trurit

fletore kolektive

banka e ideve

Metoda e testimit aktiv sociologjik të analizës dhe kontrollit

dіlovі іgri

Analiza funksionale dhe e larmishme.

Metodat heuristike shpesh quhen krijuese, pasi era e keqe spirale mbi krijimtarinë e një grupi njerëzish. Shpresa e qëndrueshme dhe analiza e kufizuar në metodat heuristike - gjykimi i saktë i ekspertëve. Pavarësisht nga qëllimet dhe drejtpërdrejtshmëria e grupit të ekspertëve, ato mund të jenë të të njëjtit lloj, për shembull, mund të përfshijnë përfaqësues të grupeve më të vogla të fakulteteve të thurura, dhe disa prej tyre janë thjesht të lidhur. Napriklad në formuvannі groupies ekspertіv për analіzu tehnologіchnih rozrobok në neї vklyuchayutsya teknologë SSMSC profesіyno mozhut otsіniti tehnіchnu risi rіshennya, ekonomіsti, SSMSC otsіnyuyut yogo efektivnіst, mehanіki, SSMSC mozhut dati otsіnku mozhlivostі realіzatsії novoї tehnologії në nayavnoї virobnichoї Bazi`, robochі - vikonavtsі novoї tehnologії. .. Gjatë vlerësimit të cilësisë së produktit dhe pirjes së tij, përpara magazinës së grupit të ekspertëve, duhet të përfshihen jo vetëm mallrat, ale dhe virobnikët dhe produktet e asistuara. Në të njëjtën orë, kur zhvillohet një zgjidhje teknike në fazën e parë, përpara magazinës së një grupi ekspertësh, ka vetëm disa fahivtsi të një profili specifik.

Në praktikë, ne ramë dakord të plotësojmë metodat e palosjes dhe të formojmë grupin e ekspertëve:

Për kritere formale, nëse keni një kualifikim, përvojë pune, trivialitet në një ekip; Vlerësimet psikologjike të specialitetit kryhen këtu sipas të dhënave të shërbimit sociologjik të organizatës (të tilla si, për shembull, ndërtimi deri në mendjen krijuese, konstruktiviteti i mesazhit, etj.);

Në bazë të vetëvlerësimit të specialitetit, të marrë parasysh kur merret në pyetje, në përgjithësi, vetë eksperti vlerëson aftësitë e tij, duke përfshirë cilësinë, analitikën dhe konstruktivitetin e qëllimit. Një rishikim i tillë i ekspertit do të përditësohet me vlerat e vetëvlerësimit të ekspertit ndoshta por - i nënvlerësuar, i zili apo adekuat, por i kryer me një të veçantë

rishikimi psikologjik i ekspertëve;

Mbi bazën e vlerësimeve të individëve, të krahasuar me aplikantin, nëse cilësitë profesionale dhe të veçanta të ekspertit vlerësohen nga vlerësimet e profilit analog, ndihmësit e shërbimeve, ekspertët, që po realizojnë zgjidhjen e ekspertit;

Me metodën e vidboru (vibruese), e cila, në cilësinë e ekspertëve, mund të jetë pa probleme (për shembull, të ndihmojë në produkte dhe shërbime).

Shpesh, kur analizohet efikasiteti i nën'єct të pajisur nga shteti, magazina e grupit të ekspertëve duhet të përfshijë bërthamat e rіvnіv rіvnіv dhe pratsіvniki. Për shembull, kështu formohet një grup ekspertësh kur zgjedh një strategji për zhvillimin e virobimit, ndryshimin e sistemeve dhe stimulimin, reformimin e sistemeve të energjisë dhe dukshmërisë, ri-energjiizimin e strukturave organizative.

Në një rang të tillë, kur zgjedhin ekspertët, ata përdorin gjerësisht metodat formale dhe psikologjike të përzgjedhjes. Në lidhje me cym, metodat heuristike shpesh quhen psikologjike.

(Melyukhova Yana) 1) Metoda e tipologjisë Zhurma është bërë një teori popullore e pozicionimit. Ideja kryesore e teorisë qendrore të polaritetit në fotografitë e gatshme, të vetme për të gjitha, të situatave dhe zgjidhjeve standarde. Kreu i analistit të fushës në dridhjen e pozicionit, procedura e përgjithshme për analizën e parametrave njëjës, dhe refuzimi i zgjidhjes standarde, ithtarët e metodës. Shtesa praktike në teorinë e matricës ZKG, McKenzie dhe іn. Teknologjia për zbatimin e metodës përfshin hapat e mëposhtëm, si p.sh.

Vlerësimi i objektit të analizuar sipas parametrave të dhënë;

Pozicioni i objektit në skemën tipologjike bazohet në vlerën e parametrave;

skema sipas llojit të objektit të analizuar.

Kur nxitni një skemë tipologjike, është e mundur të zgjidhni dy parametra dhe më shumë. Parametrat mund të përfaqësojnë fuqinë e thjeshtë dhe komplekse. Perspektiva e tregut, e cila karakterizohet nga madhësia, ritmi i rritjes, niveli i kënaqësisë së nevojave të popullsisë, konkurrueshmëria, niveli i çmimit, ritmi i rritjes dhe

etj. Yak mund të shihet nga prapanica e synuar, parametrat mund të vlerësohen. Pozicioni i objektit (objekteve) të analizuar në situatën tipologjike është i mundur në viglyadі tієї chi іnshoї vіdmitini (pika, kіl, etj.).

Me praninë e pikave të shitjes në zona të veçanta, regjistrimi i rrjeteve tipologjike lejon llojin e objektit të analizuar dhe rekomandimet e gatshme të shpejta. Megjithatë, me metodën e tipologjisë është e nevojshme të mbrohet në rajon. Është e nevojshme që nënat për respekt, për "receta" universale t'i mbushin me një prostatë të fokusuar, në ndryshim nga zgjidhjet e punëtorëve krijues, ndonëse ashpërsi nga rekomandimet e ndenjura të velmit të rrethuar. Më e bukur se fisnikëria, si zbulimi dhe virtyti i problemeve, jo më në recetat e gatshme për sukses. Sipas mendimit të autorit, privimi i metodës së caktuar të tipologjisë në metodat e dhëna të vlerësimit do të lejojë të karakterizojë situatën dhe të njohë opsionet e pranueshme për vendimet parashikuese të menaxhimit.

(Olya Kiselova) 2) Metoda e vlerësimit të ekspertit të kalojë në vlerësimin publik nga një grup ekspertësh me anë të një vrojtimi statistikor të vlerësimeve individuale, të pavarura, të bëra nga ekspertët. Anëtarët e grupit në të gjithë gamën mund të jenë të një rangu të barabartë, kështu që ata mund të sigurohen në rast të rezultateve të provimit.

Kur shtypni ekspertë me vimog të tillë, si:

Niveli i lartë i erudicionit të huaj, volodinnya nga njohuri të veçanta në fushën e analizuar;

Zbulimi i të kënduarit praktik dhe (abo) pranimi paraprak në problemin e dhënë;

Ndërtimi i një vlerësimi adekuat të tendencave për zhvillimin e një objekti paraprakisht;

Prevalenca e parashikimit, reagimet në rezultatet specifike të vlerësimit.

Mendjet miqësore për ekspertët e robotëve bazohen në rezultatet e udhëzimit të mëparshëm, prezantimin e metodologjisë së përgatitjeve paraprake, sigurimin e informacionit shtesë për objektin e analizës.

(Olya Prilepa) 3) Metoda e komisionit të ekspertëve Parashtresat për shfaqjen e një mendimi të vetëm kolektiv u zgjodhën posaçërisht nga ekspertët për një orë për të diskutuar problemin e paraqitur dhe alternativat, si rezultat i kompromiseve të këndimit.

Me metodën fitimtare të komisionit të ekspertëve, nuk është thjesht një përpunim statistikor i rezultateve të vlerësimeve individuale të topit të të gjithë ekspertëve, por shkëmbim mendimesh për rezultatet e vlerësimit të ekspertëve dhe përsosje e vlerësimeve. Mungon një procedurë e tillë në terren në një infuzion të fortë autoriteti mbi mendimin e më shumë pjesëmarrësve në provim.

Në kontakt me

Ju mund të përdorni softuer anti-virus për t'u mbrojtur, mos ju njoftoni për ato që janë lidhur me kabllo. Megjithatë, në orën daneze ka edhe më shumë programe anti-virus, kështu që ju do të jeni në gjendje të merrni atmosferën tuaj. Sipas mundësisë së priming dhe instalimit të programeve, janë ndërmarrë hapat maksimalë që përdoruesi të zgjedhë nga viruset, është e nevojshme të mësohet metodologjia për të ngecur me këto programe.

Ekziston një numër i vogël i teknikave të pritës për të zbuluar ato nga viruset. Programet antivirus mund të zbatojnë vetëm ato metoda të kombinimit.

· Scanuvannya

Vyavlennya zmіn

Analiza euristike

Monitorues rezident

Programi i vaksinimit

Hardware zahist nga viruset

Përveç kësaj, një numër i madh i programeve anti-virus do të përditësojnë automatikisht programet e infektuara dhe sektorët e ngatërruar.

Ob'kti i infektuar

Për herë të parë tashmë kemi informuar për zhvillimin e llojeve të viruseve dhe për metodat e zgjerimit të tyre. Para se të filloni të shikoni cilësimet e antivirusit, mbingarkoni zonën e sistemit të skedarëve dhe kompjuterit, pasi ka të ngjarë të infektohet me viruse dhe është e nevojshme të konvertohet:

Skedarët e programit Vikonuvani, drejtuesit

Përgjegjësi i procesverbalit dhe sektorit të nëpunësve

Skedarët e konfigurimit AUTOEXEC.BAT dhe CONFIG.SYS

Dokumentet në formatin e procesorit të tekstit Microsoft Word për Windows

Nëse virusi rezident bëhet aktiv, ai do të vendosë modulin e tij të përhershëm aktiv në memorien operative të kompjuterit. Për këtë, programet anti-virus janë fajtorë për rikonvertimin e kujtesës operacionale. Pra, pasi virusi mund të jetë fitimtar jo vetëm për kujtesën standarde, atëherë është bazano viconuvati rishikimi i kujtesës së sipërme. Për shembull, antivirusi Doctor Web rrotullon 1088 Kbajt të memories operacionale.

skanoni

Teknika më e thjeshtë është të bësh shaka me viruset, është fakti që programi antivirus shikon skedarët më pas për t'i kthyer skedarët në shaka të nënshkrimeve të viruseve. Duke pasur parasysh nënshkrimin, duhet të njihet natyra unike e të dhënave elektronike, në mënyrë që virusi të zbulohet dhe të mos përdoret në programe të tjera.

Nënshkrimi i virusit duhet të plotësohet në mënyrë të palosshme. Nënshkrimi nuk është fajtor për hakmarrjen e programeve normale që nuk janë të infektuara me virusin cyme. Në përgjithësi, ka shumë mëshirë për këtë çështje, nëse virusi shfaqet në një program absolutisht normal, jo të infektuar.

Natyrisht, programet e skanimit nuk marrin domosdoshmërisht parasysh nënshkrimet e të gjitha llojeve të viruseve. Era mund, për shembull, të marrë vetëm shuma kontrolli nënshkrimesh.

Skanerët antivirus, siç mund t'i shihni viruset, quhen polifagë. Skaneri i programit Nyvidomishoyu є Aidstest nga Dmytro Lozinsky. Aidstest ri-verifikon zbulimin e viruseve nga nënshkrimet e tyre. Për këtë, gjenden vetëm viruset polimorfikë më të thjeshtë.

Në fillim, ata u pyetën për të ashtuquajturat viruse të koduar dhe polimorfikë. Viruset polimorfike do të rrisin kodin e tyre kur infektohen me programe të reja ose me sektorin magjepsës. Nëse shihni dy shembuj të të njëjtit virus polimorfik, atëherë era e keqe mund të mos humbasë në një bajt. Yak trashëguar, për viruse të tilla është për të ardhur keq të shohësh një nënshkrim. Për shkak të kësaj, skanerët antivirus nuk mund të zbulojnë viruse polimorfike.

Skanerët antivirus mund të zbulojnë vetëm viruse, si dhe plumba përpara tyre, dhe për të cilët është caktuar një nënshkrim. Kështu, skanerët fitues të programit nuk e vjedhin kompjuterin tuaj nga depërtimi i viruseve të reja.

Për testimin efektiv të programeve kundër nivelit, që zbaton metodën e skanimit, është e nevojshme që ato të përditësohen vazhdimisht, të pranohen versionet më të fundit.

analiza euristike

Analiza euristike është një metodë e re e pagabueshme për viruset e diagnostikuara. Lejohet të zbulohen viruset e mëparshme të padisponueshme, për më tepër, nuk është e nevojshme të mblidhen paraprakisht të dhëna për sistemin e skedarëve, që është metoda e zbulimit të ndryshimeve.

Programet antivirus që zbatojnë metodën e analizës heuristike, rishkruajnë programet dhe magjepsin sektorët e disqeve dhe disketave, magayuchitsya në to kodin karakteristik të viruseve. Kështu, për shembull, një analizues heuristik mund të ndryshojë kodin që do të instalojë një modul rezident në memorie.

Programi antivirus Doctor Web, i cili përfshin grupin e SHA "DialogueNauka", është një analizues i lodhshëm heuristik, i cili lejon zbulimin e një numri të madh të viruseve të reja.

Si një analizues heuristik, është e mundur të merrni një infeksion me virus nga një skedar ose një sektor i ngatërruar. Bazhano doslidzhuvati skedarë të tillë për ndihmën e versioneve të mbetura të vetë programeve antivirus ose dërgojini për një prezantim të detajuar në AT "DialogueNauka".

Kompleti i IBM AntiVirus përfshin një modul të veçantë, i cili mund të përdoret për të zbuluar viruset në sektorët e sigurisë. I gjithë moduli është një teknologji e patentuar (teknologji e rrjetit nervor në pritje të patentës nga IBM) e analizave heuristike dhe lejon praninë e infeksioneve në sektorin e infektuar me viruse.

viyavlennya zmin

Nëse një virus infekton një kompjuter, është e nevojshme të ngatërroni këputjet në hard disk, për shembull, shtoni kodin e tij në skedarin e hapur, shtoni programin-virusin në skedarin AUTOEXEC.BAT dhe ndryshoni sektorin e skedarëve ndërhyrës, qepen.

Programet antivirus mund, përpara memories, të mësojnë përmendësh karakteristikat e të gjitha zonave të diskut, të cilat janë të ndjeshme ndaj sulmit nga virusi, dhe pastaj t'i ndryshojnë ato periodikisht (duken sikur quhen programe rishikimi). Sapo të ketë një ndryshim, virusi mund të sulmojë kompjuterin.

Lejo që programet e rishikimit të mësojnë përmendësh në skedarë të veçantë imazhin e regjistrimit të së drejtës së autorit të kokës, sektorët magjepsës të disqeve logjike, parametrat e të gjithë skedarëve të monitoruar, si dhe informacionin rreth strukturës së drejtorisë dhe numrave të grupimeve të disqeve të dëmtuara. Ju mund të ndryshoni karakteristikat e kompjuterit - kujtesën e instaluar operative, numrin e disqeve të lidhur me kompjuterin dhe parametrat.

Programet e rishikimit mund të zbulojnë më shumë viruse, madje edhe të qetë, pasi nuk i kishin parë më parë. Viruset, scho infektojnë skedarët e programit vetëm kur kopjohen, rishikimi, si rregull nuk mund të zbulohet, sepse nuk e di erën e keqe të parametrave në skedar, siç ishin para kopjimit.

Megjithatë, nuk ishin të gjitha ndryshimet në viruset pushtuese. Pra, rekordi magjepsës mund të ndryshohet me versionin e përditësuar të sistemit operativ dhe me ndihmën e programeve mund të shkruhet në mes të skedarit të të dhënave të krijuar. Skedarët e komandës ndryshojnë më shpesh, për shembull, skedari AUTOEXEC.BAT do të ndryshojë deri në orën e instalimit të një sigurie të re softueri.

Programet e rishikimit nuk do të ndihmojnë në këtë rast, nëse një skedar i ri është shkruar në kompjuter, infeksionet nga viruset. Vërtetë, nëse një virus do të infektohet me programe që janë futur tashmë nga një revizor, ai do të shfaqet.

Programi i rishikimit të Microsoft Anti-Virus (MSAV) është i lehtë për t'u aksesuar përpara magazinës së sistemit operativ MS-DOS. Kryesorët dhe që mund të veçohen lehtësisht janë ata që nuk kanë nevojë për para shtesë për të.

Nevojitet dukshëm më shumë zhvillim për kontrollin e programit të rishikimit të Diskinfoskopit të Avancuar (ADinf), i cili përfshihet në grupin antivirus AT "DialogueNauka" përpara magazinës. Më shumë detaje janë të dukshme në seksionin fyes, dhe në të njëjtën kohë, është shumë i dukshëm, në të njëjtën kohë nga ADinf mund të përdorni modulin opsional të kurimit ADinf (ADinfExt). Moduli ADinf Cure Unë kam zgjedhur informacione të mëparshme rreth skedarëve për t'i përditësuar ato për goditjen e viruseve të paidentifikuar.

Natyrisht, jo të gjithë viruset mund të shihen nga ADinf Cure Module dhe mjete të tjera softuerike, bazuar në kontrollin dhe ndryshimet periodike të kompjuterit. Për shembull, ndërsa virusi i ri kodon diskun, si të mbahet virusi OneHalf, atëherë ai mund të shihet pa deshifruar diskun më shpejt për gjithçka përpara se informacioni të humbasë. Viruset e këtij lloji mund të shihen vetëm nga vivchennya fakhivtsy i respektuar dhe përfshirja e moduleve për luftimin e tyre në polifagë të veçantë - Aidstest ose Doctor Web.

Në momentin e shkrimit të librit, shohim se programet-rishikime antivirus nuk janë të vlefshme për zbulimin e viruseve në skedarët e dokumenteve, kështu që aroma e sutta-s tuaj ndryshon vazhdimisht. Një numër programesh shkruajnë kodin e vaksinës në to për të ndaluar punën. Për t'i kontrolluar ato, duhet të kaloni nëpër program-skaner ose analiza heuristike.

monitorët rezidentë

Ka shumë klasa të programeve antivirus, të cilat përdoren vazhdimisht në memorien operative të kompjuterit dhe përdoren për të shfaqur të gjitha axhendat e programeve. Programe të tilla quhen monitorë rezidentë ose roje.

Monitoruesi rezident do të ndryshojë corystuvachev, sikur programi të përpiqet të ndryshojë sektorin e faturave të diskut të ngurtë ose disketës, skedari është i hapur. Monitori rezident do t'ju njoftojë kur programi ngarkohet në memorien operative, modulin rezident, etj.

Një numër i madh monitorësh rezidentë lejojnë konvertimin automatik të të gjitha programeve që do të lansohen në viruse të infektuara, në mënyrë që të shfaqin funksionet e skanerit. Një ndryshim i tillë do të zgjasë disa orë dhe procesi i ngatërrimit të programeve do të rregullohet, por më pas do të mund të mbani mend, pasi një virus nuk mund të aktivizohet në kompjuterin tuaj.

Fatkeqësisht, monitorët e rezidencës mund të jenë edhe më jetëshkurtër, pasi nuk janë shumë të dobishëm për programet e klasës.

Shumë programe, nuk mund të gjeni hakmarrje ndaj viruseve, mund të zbuloni se si t'i përgjigjeni monitorëve rezidentë. Për shembull, ekipi i LABEL është shumë i veçantë dhe ka një nderim për sektorin magjepsës dhe takimin e monitorit.

Tom i robotit do të riprivatizohet vazhdimisht nga përditësimet drastike antivirus. Përveç kësaj, koristuvach është fajtor për të qenë fajtor dikur virishuvati, chi viclikano tse spratsovannya virus chi ni. Si praktikë demonstruese, në fillim keystuvach ndez monitorin rezident.

Unë nareshty, i cili ka numrin më të vogël të monitorëve rezidentë në terren, në atë që aroma e fajit mbyllet përgjithmonë në memorien operative dhe, gjithashtu, ndryshon sasinë e memories së disponueshme për programet e tjera.

Magazina e sistemit operativ dhe MS-DOS ka gjithashtu një monitor rezident antivirus VSafe.

programi i vaksinimit

Në mënyrë që një lyudin të jetë në gjendje të identifikojë deyakykh të sëmurë, të shmanget nga copëzat. Ekziston një mënyrë e mirë për të marrë programe nga viruset, nëse doni të merrni një program, ju duhet një modul i veçantë kontrolli për të vazhduar me të gjithë botën. Në të njëjtën kohë, shuma e kontrollit mund të ndryshohet nga programet, nëse vetëm për ato karakteristika. Nëse virusi është i infektuar, skedari vaksinohet, moduli i kontrollit ndryshon skedarin e kontrollit në skedar dhe në fund të fundit, moduli i kontrollit ndryshon.

Është për të ardhur keq, në mendjen e njerëzve, vaksinimi i programit në bagatokh vipadki nuk është i gjithë i infektuar. Virusi i fshehtë është i lehtë për t'u mashtruar me një vaksinë. Skedarët e infektuar mund të pastrohen gjithashtu, kështu që vaksina nuk është e infektuar. Tom, ne nuk do t'i heqim qafe vaksinat dhe do të vazhdojmë t'i shikojmë ato për hir të viktimës.

Viruset Apparatna zahist vіd

Në ditët e sotme, një nga mënyrat më të mira për të vrarë kompjuterët nga sulmet nga viruset dhe harduer-softueri është një nga mënyrat më të mira. Era e keqe është një kontrollues i veçantë që mund të futet në një nga kompjuterët dhe softuerin e zgjeruar të trëndafilit, i cili është një bërthamë e robotit të kontrolluesit.

Duke pasur parasysh faktin se kontrolluesi i lidhjes harduerike me autobusin e sistemit të kompjuterit, ne do të marrim kontrollin mbi përdorimet në sistemin e diskut të kompjuterit. Programi për sigurimin e pajisjes harduerike lejon përdoruesin të hyjë në zona të sistemit të skedarëve, pasi nuk është e mundur të ndryshohet. Ju mund të merrni përsipër rekordin kryesor magjepsës, sektorët magjepsës, skedarët viconuvanny, skedarët e konfigurimit, etj.

Sapo të dalë kompleksi harduer-softuer, nëse dëmtohet programi, instalohet ruineri, mund të shoh problemin e koristuvachev dhe do të bllokoj robotin e kompjuterit.

Kontrolli i harduerit mbi diskun e kompjuterit nuk lejon që viruset të maskohen. Virusi Yak tilki për të treguar veten, ai do të shfaqet menjëherë. Me shumë baiduzh absolutisht, si një virus praktik dhe një stemë për qasje në disqe dhe disqe.

Hardware-software do t'i lejojë përdoruesit jo vetëm të shkatërrojë kompjuterin nga viruset, por edhe të caktojë menjëherë programet trojan në robot, që synojnë të shkatërrojnë sistemin e skedarëve të kompjuterit. Përveç kësaj, harduer-softueri do t'ju lejojë të pastroni kompjuterin tuaj si një koristuvaç i pakualifikuar dhe një keqbërës, era e keqe nuk do t'ju lejojë të shihni informacione të rëndësishme, të formatoni diskun, të ndryshoni skedarët e konfigurimit.

Në një orë të caktuar në Rusi, vetëm kompleksi harduer-softuerik Sheriff është duke u rrotulluar. Nëse kompjuteri është i infektuar, është e nevojshme të lejohet koristuvachev vitrachati për më pak se një orë për kontrollin antivirus të kompjuterit me anë të mjeteve të veçanta softuerike.

Pas kordonit është më e shtrenjtë të bësh blerje harduerike-softuerike, por çmimi është shumë i lartë, por jo nga Sherifi dhe të bëhen qindra dollarë amerikanë. Aksi Kilka është emri i komplekseve të tilla:

|

Emërtimi i kompleksit |

Virobnik |

|

JAS Technologies of the Americas |

|

|

Leprechaum Software International |

|

|

Ndërmarrjet Dixhitale |

|

|

G lynn ndërkombëtare |

|

|

Swabian Electronics Reutlingen |

|

|

Telstar Electronics |

|

|

Bugovics & Partner |

Përveç shfaqjes së funksioneve të tij kryesore, hardueri dhe softueri ndihmojnë operatorin e kompjuterit të harrojë shërbimin e ri shtesë. Erë e keqe mund të nuhasë keruvat midis të drejtave të aksesit të të rinjve në burimet kompjuterike - hard disk, disqe, etj.

Zakhist, i ngulitur në BIOS të kompjuterit

Firma Bagato, e cila lejoi lëshimin e tabelave të sistemit të kompjuterëve, janë bërë ato më të lehtat për t'u futur në to. Ju do të lejoni të kontrolloni të gjithë korrupsionin deri në kokën e regjistrimit magjepsës të hard disqeve, si dhe në sektorët magjepsës të disqeve dhe disketave. Nëse programi do të përpiqet të ndryshojë në vend të sektorëve joshës, nëse programi do të përpiqet ta ndryshojë atë, atëherë unë do ta marr si të mirëqenë. Me shumë verëra, ju mund të lejoni çmimin e një zmіna ose një gardh yogo.

Megjithatë, një kontroll i tillë nuk mund të quhet një kontroll referencë në nivelin e harduerit. Moduli i programit, i cili është përgjegjës për kontrollin e aksesit në sektorët e kyçur, ndodhet në BIOS ROM dhe mund të përdoret për t'u marrë me viruset, në mënyrë që erëra e keqe e sektorëve të mbulimit të mund të zhduket pa mesin përpara se të futen portat. / futet në diskun e kontrolluesit.

Për të zbuluar viruset, kur aktivizoni kontrollin antivirus të BIOS-it, ndryshoni sistemin operativ në memorien e pavarur (memorien CMOS) të kompjuterit.

Viru Tchechen. 1912 dhe 1914

Viruse të koduara rezidente edhe më të sigurta. Ju duhet të dini në BIOS ROM rreshtat e tekstit të Megatrends dhe SHMIMI. Sapo shakaja përfundoi me sukses, vjen erë e keqe, në kompjuter instalohet BIOS-i i tipit AWARD, ose AMI, për të mundësuar kontrollin mbi sektorët magjepsës dhe për të infektuar rekordin magjepsës të kokës së hard diskut. afërsisht përmes muaji i infektimit të virusit u pa nga informacionet nga hard disku i parë

Gjëja më e thjeshtë në lidhje me pajisjen harduerike është lidhja e të gjitha kanaleve nga kompjuteri përmes të cilave virusi mund të depërtojë në atë të ri. Nëse kompjuteri nuk lidhet me rrjetin lokal dhe modemi nuk është i instaluar në atë të ri, atëherë do të jetë në rregull të lidheni me ruajtjen në disketë dhe kanalin kryesor të viruseve të duhura në kompjuter.

Sidoqoftë, lidhja nuk është aspak e nevojshme. Në shumicën e rasteve, robotët normalë kanë nevojë për qasje në disqe ose modem. Përveç kësaj, programet e infektuara mund të depërtojnë në një kompjuter përmes një rrjeti lokal ose CD, dhe kur lidhen, mund të tingëllojnë sferën e ruajtjes së një kompjuteri.

Metoda e vizualizimit të viruseve

Virusi Viyaviti në një kompjuter - vetëm gjysma e së drejtës. Tani duhet ta shihni. Ka shumë programe anti-virus që mund të zbulojnë viruse dhe mund të shihen. Mësoni dy metoda themelore të përdorimit të programeve antivirus për vizualizimin e viruseve.

Virusi Yaksho viyavili, duke rikonvertuar skedarët viconuvane me shtesa nga shtesat COM dhe EXE, më pas duke rikonvertuar të gjitha llojet e skedarëve në të cilët ndodhet kodi viconuvane. Në radhë të parë janë skedarët me shtesa SYS, OVL, OVI, OVR, BIN, BAT, BIN, LIB, DRV, BAK, ZIP, ARJ, PAK, LZH, PIF, PGM, DLL, DOC

Tani mund të konvertoni të gjithë skedarët në hard disqet e kompjuterit tuaj. Është e mundur të ndryshohet infektimi i skedarit ekzistues, duke ndryshuar zgjerimin e tij. Për shembull, skedari EDITOR.EXE u riemërua në EDITOR.EX_. Një skedar i tillë nuk do të ndryshohet. Sapo ta ndryshoni përsëri, virusi mund të aktivizohet përsëri dhe të zgjerohet në kompjuter

Së pari, metoda më e mirë e transmetimit është zgjeruar dhe programi antivirus është tashmë i dukshëm për virusin. Duhet të keni versionin e saktë të virusit, duhet të shihni versionin e ri të antivirusit.

Një teknikë tjetër lejon futjen e skedarëve dhe sektorëve të bllokuar të infektuar me viruse të paidentifikuar më parë. Për të gjithë programin antivirus, është i vjetër, para se të shfaqen viruset, unë jam fajtor që kam analizuar të gjithë skedarët që janë shkarkuar dhe kam mbajtur shumë informacione të dobishme rreth tyre.

Kur të lansohen programet antivirus, ata do të rizgjedhin të dhënat për skedarët dhe kafshët nga të dhënat që janë hedhur më parë. Nëse ka mospërputhje, është e mundur të paraqitet një infeksion virusi.

Në përgjithësi, antivirusi do të jetë në gjendje të përditësojë infeksionet e skedarit, i cili është për të gjithë vidomosti në lidhje me parimin e futjes së viruseve në skedar dhe informacionin për skedarin e dhënë, unë do t'i heq para infektimit.

Viruset Deyaki infektojnë skedarët dhe sektorët e ngatërruar, duke zëvendësuar kodin e tyre për një pjesë të objektit të infektuar, në mënyrë që ai të infektojë objektin në mënyrë të pakthyeshme. Skedarët dhe sektorët e mbyllur të infektuar me viruse të tillë nuk mund të gjenden në metodën e parë, por si rregull ato mund të përditësohen për një metodë tjetër. Nëse dëshironi të përditësoni skedarët e infektuar, mos përdorni programe antivirus për programe shtesë antivirus;

Nga blloku i bllokimit të kokës dhe sektorët bllokues në të djathtë, ai shpesh paloset. Për sa kohë që programi antivirus nuk është në modalitetin automatik, ju do të jeni fajtorë për përditësimin e tij duke përshpejtuar me komandat FDISK, SYS, FORMAT. Rinovimi manual i sektorëve magjepsës në të ardhmen do të përshkruhet në disa mënyra.

Një grup virusesh, të cilët infektojnë një kompjuter, bëhen pjesë e sistemit operativ. Nëse thjesht shihni një virus të tillë, për shembull, pasi keni përditësuar skedarin e infeksionit nga një floppy disk, atëherë sistemi mund të bëhet mjaft shpesh, ose më mirë, jo standard. Viruse të tilla kërkohen për të përdorur metodën e parë.

Yak prapanica e viruseve të tilla mund të sillet tek viruset e varur OneHalf dhe grupi i viruseve VolGU.

Virusi OneHalf është i koduar hap pas hapi në vend të një hard disk. Nëse zbulohet se një virus vetëshkatërrohet në kujtesë, atëherë unë do ta kapërcej gjithë korrupsionin në një hard disk. Një herë, nëse programi është hartuar në të njëjtin sektor të enkriptimit, virusi do ta deshifrojë atë. Nëse shihni virusin OneHalf, informacioni në pjesën e koduar të hard diskut nuk është i disponueshëm.

Virusi VolGU nuk është i koduar nga të dhënat, por nuk është mensh ai që nuk është i sigurt, jo OneHalf. Sektori i lëkurës së hard diskut nuk është vetëm të dhënat e regjistruara në atë të ri, por është gjithashtu e mundur të hakmerret për informacionin shtesë. Vaughn është shuma e kontrollit të të gjithë bajteve të sektorit. Qese kontrolli Qia vikoristovuyutsya për të rishqyrtuar informacionin e sigurisë.

Më telefononi, nëse programi shkon në sistemin e diskut të kompjuterit, lexon dhe regjistron vetëm të dhënat, shuma e kontrollit korrigjohet automatikisht. Virus VolGU, unë i rishkruaj të gjitha programet në hard disk dhe kur shkruaj të dhëna në disk, kontrolloj shumën e sektorëve.

Nëse virusi është aktiv, ju lejon të mashtroni sektorin me shumën e gabuar të kontrollit. Është e lehtë të shohësh një virus të tillë, sepse sektori me çantën e gabuar të kontrollit nuk do të lexohet. Sistemi operativ do t'ju tregojë për faljen e leximit nga hard disku (sektori nuk dihet).

Përgatitja për stërvitje ushtarake

Kompjuterët e korruptuar janë fajtorë se janë fajtorë për pritjen e një sulmi të mundshëm të viruseve dhe nuk e kontrollojnë pjesën tjetër të fajit, nëse virusi tashmë shfaqet. Kushdo që di se si mund ta shohë më shpejt.

Kush ka një trajnim të tillë?

¨ Përgatitni disketën e sistemit më vonë. Shkruani mbi të programet anti-virus-polifage, për shembull Aidstest dhe Doctor Web

¨ Përditësoni vazhdimisht versionet e programeve antivirus të regjistruara në disketën e sistemit

¨ Kontrolloni periodikisht kompjuterin tuaj për cilësime shtesë antivirus. Kontrolloni të gjitha ndryshimet në disk me programe shtesë të rishikimit, për shembull ADinf. Ndryshoni skedarët e rinj dhe ndryshoni me programet e polifagëve Aidstest dhe Doctor Web

¨ Kthoni të gjitha disketat përpara listës. Për të rishkruar, përdorni më shumë versione të reja të programeve antivirus

¨ Rishikoni të gjithë skedarët që do të regjistrohen në kompjuter

¨ Nëse keni nevojë për një nivel të lartë parash për të dalë nga viruset, instaloni një kontrollues aparati në kompjuter, për shembull Sherif. Dhoma e gjumit e kontrolluesit të harduerit dhe mjetet tradicionale kundër nivelit ju lejojnë të maksimizoni sigurinë e sistemit tuaj

Floppy disk i sistemit

Zazvychay në komp'yuterі instaloi dy akumulatorë në disqe magnetike të shurdhër. Njëra është për disketë 5.25 "dhe tjetra është për disketë 3.5". Sistemi operativ MS-DOS, si dhe sistemet operative Windows, Windows 95, Windows NT dhe OS / 2 përdorin emrat A: dhe B:. Për shembull, nga disqet e kompjuterit A:, dhe për B:, vendosni harduerin e kompjuterit.

Si rregull, ju mund të ndryshoni emrin e disqeve. Për këtë, është e nevojshme të hapet kutia e kompjuterit dhe të lidhet boshti i trëndafilave. Meqenëse kjo është një mundësi e tillë, atëherë roboti duhet të lihet me ndihmën e një fahivtsya teknike.

Nakopichuvachi në disqe magnetike me madhësi 5,25 inç hap pas hapi ikën nga jeta, kështu që në kompjuterët e rinj është instaluar vetëm një akumulator në disqe magnetike të keqe, sigurim në disqe me madhësi 3,5 inç. Në përgjithësi, ekziston një vin maє im'ya A: disku B: відсутній.

Ju mund ta kyçni kompjuterin pas disketës shtesë të sistemit vetëm nga disku A:. Në një shkallë të tillë, për të lexuar disketën e sistemit në kompjuterin tuaj, duhet të merrni një diskte të një madhësie.

Programi Isnu bezlich, scho ju lejon të krijoni një disketë të sistemit. Programe të tilla hyjnë në depon e të gjitha sistemeve operative - MS-DOS, Windows 3.1, Windows 95 dhe OS / 2 dhe të tjerë.

Programet më të thjeshta për përgatitjen e disketave të sistemit janë komandat FORMAT ose SYS, të cilat mund të përfshihen në magazinën e sistemeve operative MS-DOS dhe Windows 95;

Vikoristannya komandat FORMAT

Komanda FORMAT shfaq formatin e disketës dhe mund të shkruhet në të në skedarin e sistemit operativ. Kur formatoni disqet e shurdhër FORMAT, ekrani shfaq madhësinë e diskut në disketa, dhe formën e zonës së sistemit - sektorin e vjetër, tabelën e shpërndarjes së skedarëve dhe direktorinë rrënjë.

Për një orë formatimi i disketës fshihet i gjithë informacioni i shkruar në të. Pra, nëse FORMAT do të rishkruajë sektorin e zbërthyer në disketë, atëherë nëse plumbi është infektuar me virusin e zbërthyer më herët, virusi do të shihet. Mund të thuash që ekipi FORMAT do të shohë funksionin kryesor të antivirusit - do të shohë viruset shkіdlivі nga disketa.

Kur komanda FORMAT është e keqe, mund të vendosni një numër të madh parametrash të ndryshëm. Ju mund ta gjeni përshkrimin tuaj në vëllimin e katërt të serisë "Personal computer - croc by croc", i cili quhet "Kush fajësojnë fisnikërinë për kompjuterët tuaj". Në fund të listës, përshkruhen vetëm disa parametra për të cilët dimë:

FORMAT drive:

Për parametrin e diskut, vendosni emrin e diskut, i cili do të formatohet për disketën. Parametri / S do të thotë që kur formatoni një disketë, skedarët kryesorë të sistemit operativ transferohen në të dhe disketa bëhet ajo e sistemit. Për përgatitjen e disketës së sistemit duhet të përfshihet parametri i mëposhtëm.

Siç thanë ata, komanda FORMAT pa disketat e formatuara të të gjithë të regjistruarve në këto skedarë. Emri FORMAT, informacioni do të shkruhet në disketë, e cila ju lejon të përditësoni skedarin nga skedari i tij sa herë që ju nevojitet.

Për të përditësuar skedarët, mund të shihni formatin e disketës pas orës, përdorni komandën UNFORMAT

Nëse mbani mend fort se nuk do të jeni në gjendje ta riktheni atë, mund të shpejtoni formatin e diskut duke përdorur parametrin shtesë / U.

Ju mund të shpejtoni procesin e përgatitjes së disketës së sistemit duke shtuar komandën FORMAT me parametrin shtesë / Q.

Procesi i përgatitjes së disketës së sistemit përshkruhet me një raport. Futni komandën sulmuese:

Ekrani ju kërkon të futni një disketë në diskun A:

Fusni disketë të re për diskun A:

dhe shtypni ENTER kur të jeni gati ...

Nderoni procesin e formatimit. Në ekran do të shfaqet përqindja e Robotit Vicon.

Formatimi 1.2M

77 për qind e përfunduar.

Pas përfundimit të formatit, skedarët kryesorë të sistemit operativ shkruhen në disketë. Pastaj mund të futni një disketë. Nenexhiku është fajtor për një hakmarrje prej jo më shumë se njëmbëdhjetë simbolesh. Për prezantimin e çelësit të ndërlikuar

Formati përfundoi.

Sistemi i transferuar

Etiketa e vëllimit (11 karaktere, ENTER për asnjë)?

Pastaj, në ekran, ka një informacion statistikor: ka një hapësirë të madhe diskete, shumë hapësirë, duke përdorur skedarë të sistemit operativ, shumë hapësirë të disponueshme. Sapo në disketë shfaqen sektorët e ndyrë që janë të paarritshëm për fitimtarët, shfaqet shuma totale në bajt. Sa më e ulët është madhësia e sektorit në bajt, numri i sektorëve të vlefshëm në disketë dhe numri serial:

1,213,952 bajt hapësirë totale në disk

198,656 bajt të përdorura nga sistemi

1,015,296 byte të disponueshme në disk

512 bajt në çdo njësi alokimi.

1,983 njësi alokimi të disponueshme në disk.

Numri serial i vëllimit është 2C74-14D4

Formatoni një tjetër (Y / J)?

Në çdo kohë, përgatitja e disketës së sistemit mund të përfundojë. Nëse nuk planifikoni të futni menjëherë disketën e disketave të sistemit, shtypni tastin

Komanda Vikoristannya SYS

Për sa kohë që keni një disketë të pastër dhe të formatuar, mund të bëni gjithçka me sistemin e sistemit që qëndron pas ndihmës së komandës SYS. Për ta bërë këtë, futni disketën në disketën e kompjuterit dhe futni komandën vijuese:

Disku SYS 2:

Komanda SYS ka një parametër lidhës - makinë2... Ky parametër është përgjegjës për specifikimin e emrit të diskut në të cilin përgatitet disketa e sistemit. Duhet të futni parametrin yak makinë2 im'ya A: chi B:.

parametrat opsionalë makinë1і rrugë Viznachayut skedarët e sistemit roztashuvannya në disk. Nëse nuk përfshini asnjë parametër, komanda SYS do të marrë skedarët e sistemit nga direktoria rrënjësore e diskut të transmetimit.

Shkrimi i programeve antivirus në disketën e sistemit

Skedarët kryesorë të sistemit operativ MS-DOS ruhen në disketën e sistemit: IO.SYS, MSDOS.SYS, COMMAND.COM, DBLSPACE.BIN. Nëse disketa e sistemit është e disponueshme në sistemin operativ MS-DOS, për shembull, IBM PC-DOS, atëherë mund të përdoren emrat e këtyre skedarëve.

Skedarët IO.SYS dhe MSDOS.SYS janë thelbi i sistemit operativ. Skedari COMMAND.COM quhet procesori i komandës. Ky është vetë programi, pasi është për të sjellë në ekranin e kompjuterit sistemin e të kërkuarit dhe vizionin e komandës së sistemit operativ. Skedari i mbetur në disketën e sistemit është DBLSPACE.BIN. Unë do të hakmerrem për zgjerimin e sistemit operativ, pasi nuk do të siguroj akses në disqet e dëmtuar të sistemit DoubleSpace.

Skedarët kryesorë të sistemit operativ - IO.SYS, MSDOS.SYS mund të mos shfaqin atributin "skedari i bashkëngjitjes" dhe nuk do të shfaqen me komandën DIR. Jepni komandës DIR parametrin / A.

Për këtë qëllim, kur morëm disketën e sistemit, kishte shumë muzikë falas në të. Sumarny obsyag, siç është, pasi ka mbyllur skedarët kryesorë të sistemit operativ MS-DOS - IO.SYS, MSDOS.SYS, COMMAND.COM, DBLSPACE.BIN bëhen afër 200 Kbajt. Në një renditje të tillë, nëse vikoristovat floppy disk me kapacitet të lartë, atëherë porosia juaj do të shfaqet më shumë se një megabajt hapësirë të lirë.

Shkruani në disketën e sistemit softuerin që kërkohet për testimin dhe përditësimin e sistemit operativ. Në radhë të parë, është e nevojshme të shkruani programe antivirus për të kontrolluar virusin dhe programin për rikonfigurimin e integritetit të sistemit të skedarëve. Është e rëndësishme të shkruani komandat FORMAT dhe FDISK - era e keqe mund të përdoret për të përditësuar manualisht sistemin. Për lehtësi, mund të shkruani gjithashtu një guaskë në disketën e sistemit, për shembull, Norton Commander ose ndonjë redaktues teksti.

Tabelat janë udhëhequr nga programe, të cilat mund t'ju ndihmojnë në rinovimin e kompjuterit tuaj. Bazhano shkruani të gjitha їх në disketën e sistemit. Nëse era e keqe nuk përshtatet në një disketë të sistemit, përgatitni një disketë tjetër dhe shkruani programet në të.

|

program |

vlerësim |

|

Program antivirus-polyphage. Duke lejuar të shfaqen dhe të shihni një numër të madh virusesh. Viruset polimorfike, pasi Aidstest nuk mund të zbulohet, nisen nga programi Doctor Web |

|

|

Program antivirus-polifage, në zbatimin e algoritmit heuristik për mesazhin e viruseve. Lejimi i shfaqjes së viruseve polimorfike të palosshme. Ne jemi fajtorë për vikoristovuvati її së bashku me anti-virus Aidstest |

|

|

ScanDisk për më tepër |

Në disa raste, arsyeja e sjelljes së mrekullueshme të kompjuterit nuk është të shërbejë si virus, por sepse sistemi i skedarëve është i dëmtuar. Programet ScanDisk dhe Norton Disk Doctor zbulojnë dhe korrigjojnë automatikisht shakatë në sistemin e skedarëve MS-DOS |

|

Një program për testimin e të gjitha sistemeve të kompjuterit. Lejimi i pabarazisë së aparatit |

|

|

Komandant Norton |

Një predhë për sistemin operativ MS-DOS. Në mënyrë domethënëse, unë do të shtrihem te roboti me një kompjuter. Zbuloni redaktorin e tekstit, programoni pamjen e skedarëve në formate të ndryshme |

|

Komanda MS-DOS. Projektuar për formatimin e disqeve të kompjuterit të fortë dhe të shurdhër |

|

|

Komanda MS-DOS. Projektuar për rrjedhën dhe vizualizimin e disqeve logjike. Komandat FDISK dhe FORMAT mund të njihen me informacionin e njëhershëm në hard disk. Ruajtja Їх përshkruhet në seksionin "Përditësimi i sistemit të skedarëve" |

|

|

Redaktori i diskut. Lejimi i rishikimit dhe modifikimit, qoftë informacioni, i regjistruar në disk, duke përfshirë zonat e sistemit. Redaktori i diskut ju lejon të redaktoni sektorin kryesor të përgjithshëm, sektorët e anashkaluar, tabelat FAT, strukturat e drejtorive dhe skedarët |

Në disa raste, për të hyrë në disqet e një kompjuteri, mund të zgjidhni drejtues të veçantë ose disa programe. Në përgjithësi është e nevojshme të shkruhet disketa e sistemit në disketën e përgatitur të sistemit. Erë e keqe u lidh automatikisht kur kompjuteri u bllokua nga disketa e sistemit, dhe skedarët CONFIG.SYS dhe AUTOEXEC.BAT u hapën në to, pasi kishin shkruar komandat për mbylljen e drejtuesve të nevojshëm në to.

Sapo kompjuteri të lidhet për të lexuar CD, shkruajeni atë në disketën e sistemit pa softuerin, i cili është i nevojshëm për herë të parë. Për MS-DOS, duhet të shkruani drejtuesin dhe të shtoni programin MSCDEX për të lexuar sistemin operativ. Qasja në aneksin në dhomën e leximit do t'ju lejojë të përditësoni shpejt programin, të regjistruar në CD.

Sistemi operativ Windows 95 nuk kërkohet nga programet MSCDEX, megjithatë, duke qenë se guaska grafike e të gjithë sistemit nuk mund të përdoret, MSCDEX ende duhet të lidhet

Për ta bërë këtë, ata përgatitën një disketë të sistemit dhe shënuan të gjitha programet e nevojshme në të, dhe më pas unë do t'i shkruaj. Për ata që janë në një disketë me madhësi 5.25 ", duhet të ngjitni vrimat në skajin e diskut, dhe në një disketë me madhësi 3.5", duhet ta shihni. Do t'ju shkruaj për t'ju dhënë një garanci që nuk përdorni një disketë ose viruse për të depërtuar në të. Pra, si një disketë, dikush mund të mbarojë, atëherë është më e bukur se çdo disketë e nënës me disketa të sistemit identik.

Ngatërrimi nga disketa e sistemit

Kontrolloni për të kyçur kompjuterin nga disketa e sistemit, duhet të vendosni përparësinë për të kyçur sistemin operativ nga disqet magnetike të shurdhër. Prioriteti i sigurimit të sistemit operativ është në memorien CMOS. Thjesht nisni programin Setup. Mund të mësoni më shumë rreth programit Setup nga vëllimi i katërt i serisë "Personal computer - croc by croc", i cili quhet "Ne jemi fajtorë për fisnikërinë për kompjuterët e tyre".

Gjeni viruse, ndaj ndryshoni prioritetin e sigurimit të një kompjuteri. Për gjithë erën e keqe të të dhënave, të regjistruara në memorien CMOS. Bashkëngjitja e viruseve të tillë mund të jetë viruset Mammoth.6000 dhe ExeBug. Viruset Tsi përfshihen në memorien CMOS të një disku, i cili mund të ndizet në të njëjtën kohë, edhe nëse programi është gati për të lexuar ose shkruar informacionin në një disketë. Nëse koristuvach është zamagєtsya zavantazhiti kompjuter nga një floppy disk, zavanazhennya bude vikonuvatisya nga një hard disk, kështu që si një makinë për përfshirje. Virusi heq kontrollin dhe më pas kompjuteri virtual bllokohet nga një disketë.

Në të njëjtën kohë, nga këndvështrimi i koristuvachit, të gjithë po shikojnë. Fito përsëri, në mënyrë që sistemi operativ të mbyllet nga një disketë, dhe deri në një orë virusi është tashmë në kujtesën operative dhe kontrollin e robotit të kompjuterit.

Tom bezposeredno para kohës që ju wikonuvati zavanazhennya MS-DOS nga disketa e sistemit, ndryshoni atë, në vend që memoria CMOS të instalohet saktë. Për të ekzekutuar programin për të instaluar parametrat BIOS dhe për të ndryshuar treguesin e llojit të disqeve atje, si dhe procedurën për mbylljen e kompjuterit.

Fusni disketën e sistemit në diskun A: dhe rinisni kompjuterin. Nëse dyshoni për shfaqjen e viruseve, për të riinstaluar është e nevojshme të ndizni dhe aktivizoni jetën e kompjuterit ose të shtypni butonin "Rivendosja" në kutinë e kompjuterit. Deyakі Virusi janë ri-ngatërruar për një çelës shtesë

Për një test kalli të një kompjuteri, mund të mendoni për një sistem operativ të kyçur nga një disketë. Në të njëjtën kohë, disku LED A: është fajtor. Procesi i kyçjes nga një disketë kalon nëpër tre hapa të tjerë, poshtë hard diskut, kështu që ju merrni tre hapa. Nëse plotësohet siguria e sistemit operativ, ekrani do të shfaqet sa më shpejt që të jetë e mundur.

Pastaj sistemi operativ do t'ju kërkojë datën dhe orën e saktë. Data dhe ora nuk do të aktivizohen në të njëjtën mënyrë si në disketë (disk) në skedarin e konfigurimit të sistemit AUTOEXEC.BAT.

Nëse nuk doni të ndryshoni datën dhe orën, merrni dy çelësa

Mund të instaloni skedarin bosh AUTOEXEC.BAT në disketën e sistemit, në mënyrë që data dhe ora të mos aktivizohen, dhe nëse sistemi operativ është i kyçur, sistemi do të shfaqet menjëherë në ekran.

Chi mund të depërtohet nga viruset

Edhe nëse roboti nuk kryen periodikisht profilaksinë dhe pastrimin e kompjuterëve nga viruset, mundësia e marrjes së informacionit, në mënyrë që të jetë e mundur të ruhet dhe të funksionojë mjedisi operacional, është shumë më pak reale.

Gjurmët negative të mungesës së ekuilibrit tuaj mund të jenë pozitive, në mungesë të një virusi që futet në kompjuter. Ju mund të përdorni disa nga informacionet nga skedarët që do të ruhen në kompjuter, ose nga disa skedarë, ose të shfletoni të gjithë skedarët në disk. Megjithatë, nëse virusi ka bërë ndryshime të vogla në skedarët e haraçit, pasi mund të ketë disa ndryshime, por më pas mund të çojnë në mëshirë në dokumente financiare ose shkencore.

Robotët nga parandalimi dhe kontrolli i kompjuterëve nga viruset mund të përfshijnë hapat e mëposhtëm:

w Riinstaloni softuerin, duke siguruar vetëm një nga shpërndarjet

w Instaloni në të gjitha disketat tuaja.

w Ndërroni shkëmbimin me programe dhe disqe, ndryshoni programe të tilla dhe disqe për shfaqjen e viruseve

w Rillogaritni periodikisht kujtesën operative dhe disqet e kompjuterit për praninë e viruseve pas shtimit të programeve speciale antivirus

w Zgjidhni kopjen rezervë të informacionit

Chi nuk njohin njerëz që nuk dinë

Gjithsesi, hyni te rrëmbyesi për të mos ndihmuar në pastrimin e kompjuterit nga depërtimi i viruseve, nëse nuk përpiqeni të rishkruani gjithçka dhe të regjistroheni për një skedar të ri. Në ditën e sotme, një ndryshim i tillë mund të bëhet vetëm për ndihmën shtesë të programeve polifagë anti-virus.

Pas publikimit të të gjitha versioneve të reja dhe të reja të programeve antivirus. Bazhano, përveç kësaj, nuk pati shaka me ta, por jo vetëm nga viruset vendase, por edhe nga analizat heuristike të programeve të rishikuara dhe të sektorëve joshës. Windows për të lejuar skedarë të infektuar me viruse të rinj, të padisponueshëm dhe jo të infektuar.

Fatkeqësisht, programet antivirus nuk mund të japin një garanci të re për ditën në mënyrë që të konvertohen në viruse të sigurta për softuer dhe më shumë se programe trojane apo bomba logjike. Regjistroni në kompjuterin tuaj programin për sigurinë e personit të pastrehuar

Organizatat e mëdha kanë një kompjuter të veçantë për instalim në një siguri të re gjithëpërfshirëse të softuerit, për shembull, igor kompjuteri. I gjithë kompjuteri është fajtor për marrjen e vendimeve nga kompjuterët e tjerë të organizatës. Në radhë të parë, është e nevojshme të ndizni një nga gardhet lokale dhe gardhin që përdoruesit jo vetëm t'i kopjojnë ato nga programet, por t'i shkruajnë ato në një skedar të ri nga disketat e tyre të punës dhe të mos vjedhin të dhënat.

Për një orë robotët do të jenë në gjendje të përdorin monitorët e softuerit, për shembull, monitorin VSafe, për të hyrë në magazinë MS-DOS. Sapo programi të duket se është i infektuar me një virus, ose për të hakmarrë një bombë logjike, monitori do t'ju tregojë për çdo veprim të paautorizuar nga ana. Është për të ardhur keq që programet e monitorit të tipit VSafe mund të mashtrohen lehtësisht nga viruset, kështu që është e nevojshme që pajisja softuerike-hardware të mashtrohet.

Para magazinës së kompletit antivirus "DialogueNauka" përfshin kompleksin softuer dhe harduerik për serverin Sheriff. Përveç nesh, vizitori i të gjitha funksioneve të programeve të monitorëve, është pak më i shtrenjtë për t'u ngjyrosur. Për rakhunok të atij scho control-i i kompjuterit do të pajisesh me një kontrollues të posaçëm dhe nuk do të mund të mashtrosh Sherifin.

Yak për të pastruar disketat do të shkruaj

Ju mund të pastroni disketat tuaja nga rekordi. Pratsyuє Zakhist në harduerin e kompjuterit і її nuk mund të ndizet me metoda softuerike. Për këtë, virusi nuk mund të infektojë sektorin e zbërthyer dhe skedarët e ruajtur në disketë me hyrjen e futur nga zapper.

Të gjitha shpërndarjet e sigurisë së softuerit, të regjistruara në disketë, janë fajtore për vjedhje nga rekordi. Shumica e sigurisë së softuerit mund të instalohet nga disketat, në të cilat është instaluar.

Sapo të përpiqeni të shkruani të dhënat në një disketë, unë do të regjistroj sistemin operativ në ekranin e kompjuterit. Mund të ketë një nënë të një viglyad të ri, është e vërtetë që ju duhet të jeni në gjendje të shkruani në një floppy disk.

Për shembull, nëse përdorni komandën COPY ose komandën XCOPY të sistemit operativ MS-DOS, mund ta shkruani skedarin në disketën e vjedhur, në mënyrë që ekrani të shfaqet sa më shpejt të jetë e mundur:

Shkrimi i gabimit të mbrojtjes gjatë leximit të diskut A

Të ndërpritet, të riprovohet, të dështojë?

Fajin e ka Koristuvach, pasi fajin e ka sistemi operativ për situatën. Ju mund të vibroni tre lloje: Ndërprit, Riprovo ose Dështo. Për të gjithë, mjafton të futni simbolin e parë të kundërt nga tastiera: Aborto - , Provo sërish -

Vibir Abort ose Fail do të thotë që sistemi operativ është fajtor për të qenë në gjendje të lexojë informacionin në disketë (Abort thjesht anashkalon shfaqjen e operacionit dhe Fail udhëzon nevojën për të kthyer programin për kodin e faljes). Nëse keni nevojë për të parë operacionin, unë do të regjistroj, do ta di nga disketa, do ta ruaj nga regjistrimi dhe do të vibroj Riprovoni.

Është e nevojshme të vendosni paraprakisht me respekt për përpjekjen për të shkruar në disketën e vjedhur. Leximi i skedarëve nga një disketë dhe nisja e një programi të madh prej tij nuk është fajtor për regjistrimin në të. Jam i sigurt se shkrimi në floppy disk nuk është fajtor, është në rregull, është mirë, që kompjuteri është i infektuar me virus.

Deyak_virusi bllokon visnovok herë pas here për të provuar të shkatërruesin, do të shkruaj, nëse infektoj skedarët viconuvan_ose sektorin e ngatërruar të disketës. Tse lejojnë që їm të mbizotërohet, si në disketën e instalimeve zagiste. Tim jo, ju do të arrini rezultatin bazhany, disketa do të bëhet e painfektuar.

virus Murtaja.2647

Sigurojeni virusin e fshehtë të banorit. Kur hapet një skedar i infektuar, ai sheh kodin e tij dhe më pas infektohet përsëri nëse skedari mbyllet. Në rast të skedarëve të infektuar në disketë, ai vendoset të rikthehet nga rekordi. Sapo të jetë instaluar një zahist, virusi nuk do të jetë në gjendje të infektojë skedarë në një të ri. Zbuloni rreshtin "MURTAJA"

Mund ta instaloni regjistrimin në një disketë të çdo madhësie - 3,5 inç dhe 5,25 inç. Është e lehtë për t'u përdorur disketat 3,5 inç. Mjafton që vrima e vogël në manshetën e disketës të mbyllet me një shtrëngim të veçantë plastik, siç tregohet në fig. 2.1. Është po aq e thjeshtë për të bërë një shënim të një zahist nga një procesverbal: për të arritur një pamje të një zhisne otvir.

I vogël. 2.1. Do të shkruaj në një disketë me madhësi 3.5 inç

Për të pastruar një disketë 5.25 ", duhet të ngjitni vrimat në zarfin e diskut (Fig. 2.2). Unë mund ta shkruaj atë, duke parë copën e letrës që keni ngjitur në letër.

Shpesh, njihni dhe instaloni përdoruesin në një disketë 5.25 ". Është edhe më e rëndësishme që të mund të futeni në disketë herët dhe shpejt. Prandaj, nëse është e mundur, mund t'i shikoni disketat me madhësi 5.25" dhe t'i zëvendësoni ato. me disketa 3.5 ".

I vogël. 2.2. Do të shkruaj në një disketë me madhësi 5.25 inç

Vibrimi i saktë i renditjes së kompjuterit të kyçur

Sistemi operativ mund të bllokohet ose nga një hard disk ose nga një disketë. Kompjuteri Zazvyay zavanazhutsya nga hard disku, në momentin kur kompjuteri është i ndezur, ose rishkruajeni atë në diskun A: futet një floppy disk (vipadkovo në mënyrë jonormale), bllokohet sistemi operativ dhe faleminderit për të. Nëse disketa është e infektuar me një virus të magjepsur, ai do të marrë kontrollin dhe menjëherë do të përpiqet të infektojë hard diskun e kompjuterit.

Shumica e kompjuterëve lejojnë përdorimin e një prioriteti, i cili është faji i sigurisë së sistemit operativ. Rendi do të vendoset pas programeve shtesë të BIOS Setup. Lexoni më shumë rreth programit BIOS Setup në seksionin "Përditësimi i sistemeve të skedarëve".

Për të pastruar kompjuterin nga një infeksion malinj me një virus të korruptuar, duket se sistemi operativ është fajtor për mbylljen nga disku C: dhe vetëm, në çdo rast, nga disku A:.

Nëse keni nevojë të kyçni kompjuterin nga një disketë, duhet të jeni të kënaqur me të në viruse nemaє. Për një përzgjedhje të gjerë të programeve antivirus, për shembull, programet Doctor Web dhe Aidstest.

Epo, nëse e përgatitni disketën e sistemit për një kohë të gjatë, por nuk e keni kopjuar, unë do ta shkruaj. Në disketën e sistemit, mund të shkruani programe për diagnostikimin e kompjuterit - programe antivirus, programe për rikonfigurimin e integritetit të sistemit të skedarëve dhe referencën e harduerit të kompjuterit. Si të futni disketën e sistemit në dosjen "Disketa e sistemit aktual".

hyjnë jopopullore

Në organizata edhe më efektive, ju mund të hyni te përdoruesi, i lidhur me lidhjet nga kompjuterët me kanalet e viruseve të fuqishëm dhe të besueshëm. Në radhë të parë, ka disqe për disqe fleksibël. Disk drive mund të lidhet fizikisht dhe me vetëdije nga kompjuteri, ose mund të lidhet vetëm me memorien CMOS, nëse vendosni një fjalëkalim në programin BIOS Setup.

Në pamjen ideale të kompjuterit, duhet të aktivizoni të gjitha disqet, bashkëngjitjet për leximin e CD-ve, modemet, portat e fundit dhe paralele, përshtatësit bosh. Është shumë joreale, protesta nuk do të shihet si një ide e tillë.

Kopje rezervë

Është edhe më e rëndësishme të organizohen kopje rezervë të informacionit në mënyrë që të ruhen në kompjuterë. Herë pas here, duke qenë se keni є, është e mundur të kopjoni jashtë hard disqet e një kompjuteri ose të kopjoni vetëm informacionin që është i disponueshëm, pasi nuk mund të përditësohet në një mënyrë tjetër.

Për një kopje rezervë, thirrni linjat magnetike. Regjistrimi në to mundësohet nga regjistruesit e veçantë dixhitalë, të quajtur streamers. Shumë kaseta magnetike bëhen nga 200 MB në 4 GB. Në orën e mbetur, u bë i disponueshëm një bashkëngjitje në një memorie të diskut magneto-optik. Sipas shpresave dhe efikasitetit, aroma e erë e keqe është e rëndësishme për të kthyer vijën magnetike. Shumë disqe magneto-optikë janë shumë të larmishëm dhe variojnë nga dhjetëra megabajt në decilkoh gigabajt.

Për sa kohë që nuk keni transmetues ose disk magneto-optik në duart tuaja, atëherë mund t'i përfundoni lehtësisht disketat në defekte. Regjistrimi në disketë është mënyra më e mirë për të bërë kopje rezervë. Para së gjithash, disketat janë edhe një sasi e vogël - tre më shumë se një megabajt. Me fjalë të tjera, disketat janë edhe më keq. Në disa raste, ato nuk shfaqen në lidhje me informacionin e regjistruar më parë.

Një kopje rezervë nuk mjafton. Ne jemi fajtorë për kopjen rezervë. Boshti është një prapanicë e vogël. Vykonuete chergove kopjimi dhe raptom për të hequr qafe ngacmimin ose sulmuar virusin. Kompjuteri mbyllet, të dhënat regjistrohen në kompjuter dhe kopjet duket se janë kopjuar

Rezerva Viconuyuchi kop_yuvannya, ne do të mbrojmë kërkesën nga kufiri. Sigurohuni që të kontrolloni dy herë integritetin e informacionit që po kopjoni përpara se të kopjoni. Vikonizoni vargun e viruseve dhe rilidhjen e sistemit të skedarëve. Për një shumëllojshmëri të gjerë aplikacionesh, shikoni versionet e zgjedhura të antivirusit dhe programeve të tilla si ScanDisk. Nëse nuk ndiqni rregullin, atëherë të gjitha kopjet rezervë janë mjaft të hershme për t'u kopjuar.

Në raste veçanërisht të përhapura, shfaqni kopjen ciklike të haraçit. Për shembull, përditësoni një kopje për një ditë të lëkurës, për një mik - për një ditë, një të tretën - për një ditë.

skedarët e arkivit

Ju mund të përdorni disqe speciale për kopjim rezervë, kështu që para se të shkruani skedarë në to, sigurohuni që të përdorni arkivat. Arkivuesit e programit lejojnë ndryshimin e madhësisë së memories së diskut, huazimin e skedarëve. Tse vіdbuvaєtsya për rakhunok usunennya informacion mbibotëror, sberіgaєt në skedarë.