Жарознижуючі засоби для дітей призначаються педіатром. Але бувають ситуації невідкладної допомоги за лихоманки, коли дитині потрібно дати ліки негайно. Тоді батьки беруть на себе відповідальність і застосовують жарознижувальні препарати. Що можна давати дітям грудного віку? Чим можна збити температуру у старших дітей? Які ліки найбезпечніші?

Антивірусні програми, навіть при виявленні та видаленні шкідливого програмного забезпечення, далеко не завжди відновлюють повну працездатність системи. Нерідко після видалення вірусу користувач комп'ютера отримує порожній робочий стіл, повну відсутність доступу в Інтернет (або блокування доступу до деяких сайтів), непрацюючу мишку і т.п. Викликано це, як правило, тим, що залишилися недоторканими деякі системні або налаштування користувача, змінені шкідливою програмою.

Утиліта безкоштовна, працює без установки, напрочуд функціональна і виручала мене в різних ситуаціях. Вірус, як правило, вносить зміни до реєстру системи (додавання в автозавантаження, модифікація параметрів запуску програм тощо). Щоб не копатися в системі, вручну виправляючи сліди вірусу, варто скористатися наявною в AVZ операцією "відновлення системи" (хоча і як антивірус утиліта дуже непогана, навіть непогано перевірити утилітою диски на наявність вірусів).

Щоб запустити відновлення, запускаємо утиліту. Потім натискаємо файл – відновлення системи

і перед нами відкриється таке віконце

відзначаємо потрібні нам галочки і тиснемо "Виконати зазначені операції"

Ця мікропрограма відновлює реакцію системи на файли exe, com, pif, scr.

Показання до застосування:після видалення вірусу перестають запускатись програми.

Ця мікропрограма відновлює налаштування префіксів протоколів в Internet Explorer

Показання до застосування:при введенні адреси типу www.yandex.ru йде його заміна на щось виду www.seque.com/abcd.php?url=www.yandex.ru

Дана мікропрограма відновлює стартову сторінку в Internet Explorer

Показання до застосування:заміна стартової сторінки

Ця мікропрограма відновлює налаштування пошуку в Internet Explorer

Показання до застосування:При натисканні кнопки «Пошук» у IE йде звернення до якогось стороннього сайту

Ця мікропрограма відновлює налаштування робочого стола. Відновлення має на увазі видалення всіх активних елементів ActiveDesctop, шпалер, зняття блокувань на меню, що відповідає за налаштування робочого столу.

Показання до застосування:Зникли закладки налаштування робочого стола у вікні «Властивості:екран», на робочому столі відображаються сторонні написи або малюнки

Windows передбачає механізм обмежень дій користувача, який називають Policies. Цією технологією користуються багато шкідливих програм, оскільки налаштування зберігаються в реєстрі і їх нескладно створювати або модифікувати.

Показання до застосування:Заблоковано функції провідника чи інші функції системи.

Windows NT та наступні системи в лінійці NT (2000, XP) дозволяють встановити повідомлення, що відображається під час автозавантаження. Цим користується ряд шкідливих програм, причому знищення шкідливої програми не призводить до знищення цього повідомлення.

Показання до застосування:Під час завантаження системи вводиться стороннє повідомлення.

Дана мікропрограма скидає ряд налаштувань провідника на стандартні (скидаються в першу чергу настройки, що змінюються шкідливими програмами).

Показання до застосування:Змінено налаштування провідника

Реєстрація відладчика системного процесу дозволять здійснити прихований запуск додатка, що і використовується поряд шкідливих програм

Показання до застосування: AVZ виявляє невідомі відладники системних процесів, виникають проблеми із запуском системних компонентів, зокрема після перезавантаження зникає робочий стіл.

Деякі шкідливі програми, зокрема хробак Bagle, ушкоджують налаштування завантаження системи в захищеному режимі. Ця мікропрограма відновлює налаштування завантаження у захищеному режимі.

Показання до застосування: .

Блокування диспетчера завдань застосовується шкідливими програмами захисту процесів від виявлення і видалення. Відповідно виконання даної мікропрограми знімає блокування.

Показання до застосування:Блокування диспетчера завдань, при спробі виклику диспетчера задач, виводиться повідомлення «Диспетчер задач заблокований адміністратором».

Утиліта HijackThis зберігає у реєстрі ряд своїх налаштувань, зокрема – список винятків. Тому для маскування від HijackThis шкідливій програмі достатньо зареєструвати свої файли в списку винятків. На даний момент відомий ряд шкідливих програм, що використовують цю вразливість. Мікропрограма AVZ виконує очищення списку виключень утиліти HijackThis

Показання до застосування:Підозри на те, що утиліта HijackThis відображає не всю інформацію про систему.

13. Очищення файлу Hosts

Очищення файлу Hosts зводиться до пошуку файлу Hosts, видалення з нього всіх значних рядків та додавання стандартного рядка "127.0.0.1 localhost".

Показання до застосування:Підозри на те, що файл Hosts змінено шкідливою програмою. Типові симптоми – блокування оновлення антивірусних програм. Проконтролювати вміст Hosts можна за допомогою менеджера Hosts файлу, вбудованого в AVZ.

Виконує аналіз налаштувань SPI і у разі виявлення помилок здійснює автоматичне виправлення знайдених помилок. Дану мікропрограму можна запускати повторно необмежену кількість разів. Після виконання цієї мікропрограми рекомендується перезавантажити комп'ютер.

Показання до застосування:Після видалення шкідливої програми зник доступ до Інтернету.

Дана мікропрограма працює лише у XP, Windows 2003 та Vista. Її принцип роботи заснований на скиданні та перетворенні налаштувань SPI/LSP і TCP/IP за допомогою штатної утиліти netsh, що входить до складу Windows. Зверніть увагу! Застосовувати скидання налаштувань потрібно лише в разі потреби при наявності непереборних проблем з доступом до Інтернету після видалення шкідливих програм!

Показання до застосування:Після видалення шкідливої програми зник доступ до Інтернету та виконання мікропрограми «14. Автоматичне виправлення параметрів SPl/LSP» не дає результату.

Відновлює системні ключі реєстру, які відповідають за запуск провідника.

Показання до застосування:Під час завантаження системи не запускається провідник, але можливий запуск explorer.exe вручну.

Розблокує редактор реєстру шляхом видалення політики, яка забороняє його запуск.

Показання до застосування:Неможливо запустити редактор реєстру, при спробі виводиться повідомлення, що його запуск заблокований адміністратором.

Виконує резервне копіювання налаштувань SPI/LSP, після чого знищує їх і створює за стандартом, що зберігається в основі.

Показання до застосування:

Очищає бази MountPoints та MountPoints2 у реєстрі. Ця операція нерідко допомагає у разі, коли після зараження Flash-вірусом у провіднику не відкриваються диски

Для відновлення необхідно відзначити один або кілька пунктів і натиснути кнопку «Виконати зазначені операції». Натискання кнопки "ОК" закриває вікно.

На замітку:

Відновлення марно, якщо в системі працює троянська програма, що виконує подібні переналаштування - необхідно спочатку видалити шкідливу програму, а потім відновлювати налаштування системи

На замітку:

Для усунення слідів більшості Hijacker необхідно виконати три мікропрограми - "Скидання налаштувань пошуку Internet Explorer на стандартні", "Відновлення стартової сторінки Internet Explorer", "Скидання налаштувань префіксів протоколів Internet Explorer на стандартні"

На замітку:

Будь-яку мікропрограму можна виконувати кілька разів поспіль без шкоди для системи. Винятки – «5. Відновлення налаштувань робочого столу» (робота цієї мікропрограми скине всі налаштування робочого столу і доведеться заново вибирати розмальовку робочого столу та шпалери) та «10. Відновлення параметрів завантаження в SafeMode» (дана мікропрограма перетворює ключі реєстру, які відповідають за завантаження в безпечному режимі).

Лайкнути

Лайкнути

Твітнути

Існують універсальні як швейцарський ніж програми. Герой моєї статті – саме такий «універсал». Звати його AVZ(Антивірус Зайцева). За допомогою цього безкоштовногоантивіруси та віруси виловити можна, і систему оптимізувати, і проблеми виправити.

Можливості AVZ

Про те, що це антивірусна програма, я вже розповідав. Про роботу AVZ як одноразовий антивірус (точніше, антируткіт) добре розказано в довідці до неї, я ж покажу вам інший бік програми: перевірка та відновлення налаштувань.

Що можна «полагодити» за допомогою AVZ:

- Відновити запуск програм (.exe, .com, .pif файлів)

- Скинути налаштування Internet Explorer на стандартні

- Відновити налаштування робочого столу

- Зняти обмеження прав (наприклад, якщо вірус заблокував запуск програм)

- Видалити банер або вікно, яке з'являється до входу в систему

- Видалити віруси, які вміють запускатися разом із будь-якою програмою

- Розблокувати диспетчер завдань та редактор реєстру (якщо вірус заборонив їх запуск)

- Очистити файл

- Заборонити автозапуск програм з флешок та дисків

- Видалити непотрібні файли з жорсткого диска

- Виправити проблеми з Робочим столом

- І багато іншого

Також з її допомогою можна перевірити на безпеку налаштування Windows (щоб краще захистити від вірусів), а також оптимізувати систему, почистивши автозавантаження.

Сторінка завантаження AVZ знаходиться.

Програма безкоштовна.

Спочатку убезпечимо свою Windows від необережних дій

Програма AVZ має дужебагато функцій, що стосуються роботи Windows. Це небезпечно, тому що у разі помилки може статися лихо. Прохання уважно читати текст та довідку, перш ніж щось робити. Автор статті не несе відповідальності за ваші дії.

Щоб мати можливість все "повернути як було" після необережної роботи з AVZ, я написав цей розділ.

Це обов'язковий крок, по суті, створення «шляху відходу» у разі необережних дій - завдяки точці відновлення можна буде відновити налаштування, реєстр Windows до раннього стану.

Система відновлення Windows – обов'язковий компонент усіх версій Windows, починаючи з Windows ME. Шкода, що про нього зазвичай не згадують і втрачають час, встановлюючи Windows і програми, хоча можна було лише кілька разів клікнути мишкою і уникнути всіх проблем.

Якщо пошкодження серйозні (наприклад, видалена частина системних файлів), то "Відновлення системи" не допоможе. В інших випадках - якщо ви неправильно налаштували Windows, "намудрили" з реєстром, поставили програму, від якої Windows не завантажується, неправильно скористалися програмою AVZ - "Відновлення системи" має допомогти.

Після роботи AVZ створює у своїй папці підпапки з резервними копіями:

/Backup- там зберігаються резервні копії реєстру.

/Infected- Копії віддалених вірусів.

/Quarantine- Копії підозрілих файлів.

Якщо після роботи AVZ почалися проблеми (наприклад, ви бездумно скористалися інструментом AVZ «Відновленням системи» та Інтернет перестав працювати) та Відновлення системи Windows не відкотило зроблені зміни, можна відкрити резервні копії реєстру з папки Backup.

Як створити точку відновлення

Ідемо в Пуск - Панель керування - Система - Захист системи:

Натискаємо "Захист системи" у вікні "Система".

Натискаємо кнопку "Створити".

Процес створення точки відновлення може тривати з десяток хвилин. Потім з'явиться вікно:

Точка відновлення буде створено. До речі, вони автоматично створюються при встановленні програм та драйверів, але не завжди. Тому перед небезпечними діями (налаштуванням, чищенням системи) краще зайвий раз створити точку відновлення, щоб у разі лиха хвалити себе за передбачливість.

Як відновити комп'ютер за допомогою точки відновлення

Існує два варіанти запуску Відновлення системи – з-під запущеної Windows та за допомогою диска з установкою.

Варіант 1 – якщо Windows запускається

Ідемо в Пуск - Усі програми - Стандартні - Службові - Відновлення системи:

Запуститься Вибрати іншу точку відновленнята натискаємо Далі.Відкриється список точок відновлення. Вибираємо ту, яка потрібна:

Комп'ютер автоматично перезавантажиться. Після завантаження всі налаштування, його реєстр та частина важливих файлів буде відновлено.

Варіант 2 – якщо Windows не завантажується

Потрібен "настановний" диск з Windows 7 або Windows 8. Де його дістати (або завантажити), я написав.

Завантажуємося з диска (як завантажуватись із завантажувальних дисків, написано) і вибираємо:

Вибираємо «Відновлення системи» замість інсталяції Windows

Полагодження системи після вірусів або невмілих дій з комп'ютером

До всіх дій позбавтеся вірусів, наприклад, за допомогою. В іншому випадку толку не буде - виправлені налаштування запущений вірус знову «поломає».

Відновлення запуску програм

Якщо вірус заблокував запуск будь-яких програм, AVZ вам допоможе. Звичайно, треба ще запустити сам AVZ, але це досить легко.

Спочатку йдемо в Панель управління- ставимо будь-який вид перегляду, крім Категорії - Параметри папок - Вид- зняти галку з Приховувати розширення для зареєстрованих типів файлів – OK.Тепер у кожного файлу видно розширення- кілька символів після останньої точки імені. У програм це зазвичай .exeі .com. Щоб запустити антивірус AVZ на комп'ютері, де заборонено запуск програм, перейменуйте розширення cmd або pif:

Тоді AVZ запуститься. Потім у самому вікні програми натискаємо Файл - :

Слід зазначити пункти:

1. Відновлення параметрів запуску .exe, .com, .pif файлів(Власне, вирішує проблему запуску програм)

6. Видалення всіх Policies (обмежень) поточного користувача(у деяких випадках цей пункт також допомагає вирішити проблему запуску програм, якщо вірус попався дуже шкідливий)

9. Видалення налагоджувачів системних процесів(Дуже бажано відзначити і цей пункт, тому що навіть якщо ви перевірили систему антивірусом, від вірусу щось могло залишитися. Також допомагає у випадку, якщо Робочий стіл не з'являється при запуску системи)

Підтверджуємо дію, з'являється вікно із текстом «Відновлення системи виконано». Після залишається перезавантажити комп'ютер – проблему із запуском програм буде вирішено!

Відновлення запуску Робочого столу

Досить часта проблема - під час запуску системи не з'являється Робочий стіл.

Запустити Робочий стілможна так: натискаємо Ctrl+Alt+Del, запускаємо Диспетчер завдань, там натискаємо Файл - Нове завдання (Виконати…) -вводимо explorer.exe:

Щоб не робити так щоразу, треба відновити ключ запуску програми explorer(«Провідник», який відповідає за стандартний перегляд вмісту папок та роботу Робочого столу). В AVZ натискаємо Файл- і відзначаємо пункт

Розблокування Диспетчера завдань та Редактора реєстру

Якщо вірус заблокував запуск двох вищезгаданих програм, у вікні програми AVZ можна заборону прибрати. Просто позначте два пункти:

11. Розблокування диспетчера завдань

17. Розблокування редактора реєстру

Та натисніть Виконати зазначені операції.

Проблеми з інтернетом (не відкриваються сайти Вконтакте, Однокласники та сайти антивірусів)

Чищення системи від непотрібних файлів

Програми AVZвміє чистити комп'ютер від непотрібних файлів Якщо на комп'ютері не встановлено програму очищення жорсткого диска, то зійде і AVZ, благо можливостей багато:

Докладніше про пункти:

- Очистити кеш системи Prefetch- очищення папки з інформацією про те, які файли завантажувати заздалегідь для швидкого запуску програм. Опція марна, тому що Windows сама цілком успішно стежить за папкою Prefetch і чистить її, коли потрібно.

- Видалити файли журналів Windows- можна очистити різноманітні бази даних і файли, що містять у собі різні записи про події, що відбуваються в операційній системі. Опція корисна, якщо треба звільнити з десяток-другий мегабайт місця на жорсткому диску. Тобто, вигода від використання мізерна, опція марна.

- Видалити файли дампів пам'яті- при виникненні критичних помилок Windows перериває свою роботу і показує BSOD (синій екран смерті), заодно зберігаючи інформацію про запущені програми та драйвери у файл для подальшого аналізу спеціальними програмами, щоб виявити винуватця збою. Опція майже марна, оскільки дозволяє виграти лише десяток мегабайт вільного місця. Очищення файлів дампів пам'яті системі не шкодить.

- Очистити список Останні документи- як не дивно, опція очищає список останніх документів. Цей список міститься в меню Пуск. Очистити список можна вручну, натиснувши правою кнопкою цього пункту в меню Пуск і вибравши «Очистити список останніх елементів». Опція корисна: мною було помічено, що очищення списку недавніх документів дозволяє меню Пуск відображати трохи швидше. Системі не зашкодить.

- Очищення папки TEMP- Святий Грааль для тих, хто шукає причину зникнення вільного місця на диску C:. Справа в тому, що в папці TEMP багато програм складають файли для тимчасового використання, забуваючи потім «прибрати за собою». Типовий приклад – архіватори. Розпакують туди файли та забудуть видалити. Очищення папки TEMP системі не шкодить, місця може звільнити багато (в особливо запущених випадках виграш вільного місця досягає півсотні гігабайт!).

- Adobe Flash Player - очищення тимчасових файлів- Флеш-плеєр може зберігати файли для тимчасового використання. Їх можна видалити. Іноді (рідко) опція допомагає у боротьбі з глюками Flash Player. Наприклад, із проблемами відтворення відео та аудіо на сайті Вконтакте. Шкоди від використання немає.

- Очищення кешу термінального клієнта- наскільки я знаю, ця опція очищає тимчасові файли компонента Windows під назвою "Підключення до віддаленого робочого столу" (віддалений доступ до комп'ютерів за протоколом RDP). Опція начебтошкоди не завдає, місця звільняє з десяток мегабайт у кращому разі. Сенсу використати немає.

- IIS - видалення журналу помилок HTTP- Довго пояснювати, що це таке. Скажу лише, що опцію очищення журналу IIS краще не включати. У жодному разі шкоди не завдає, користі теж.

- Macromedia Flash Player- пункт дублює "Adobe Flash Player - очищення тимчасових файлів", але зачіпає досить давні версії Флеш Плеєра.

- Java - очищення кешу- дає виграш у пару мегабайт на жорсткому диску. Я не користуюся програмами Java, тому наслідки включення опції не перевіряв. Не раджу вмикати.

- Очищення кошика- Призначення цього пункту абсолютно зрозуміло з його назви.

- Видалити протоколи встановлення оновлень системи- Windows веде журнал встановлених оновлень. Увімкнення цієї опції очищає журнал. Опція марна, тому що виграшу вільного місця ніякого.

- Видалити протокол Windows Update- аналогічно до попереднього пункту, але видаляються інші файли. Теж марна опція.

- Очистити базу MountPoints- якщо під час підключення флешки або жорсткого диска не створюються значки з ними у вікні Комп'ютер, ця опція може допомогти. Раджу включати лише в тому випадку, якщо у вас проблеми із підключенням флешок та дисків.

- Internet Explorer – очищення кешу- Очищає тимчасові файли Internet Explorer. Опція безпечна та корисна.

- Microsoft Office – очищення кешу- очищає тимчасові файли програм Microsoft Office – Word, Excel, PowerPoint та інших. Перевірити опції безпеки не можу, тому що у мене немає Microsoft Office.

- Очищення кешу системи запису на компакт-диск- Корисна опція, що дозволяє видалити файли, які Ви підготували для запису на диски.

- Очищення системної папки TEMP- на відміну від папки TEMP (див. пункт 5) очищення цієї папки не завжди безпечне, та й місця зазвичай звільняється небагато. Включати не раджу.

- MSI - очищення папки Config.Msi- у цій папці зберігаються різні файли, створені інсталяторами програм. Папка має великий обсяг, якщо програми установки некоректно завершували свою роботу, тому чищення папки Config.Msi виправдане. Тим не менш, попереджаю - можуть виникнути проблеми з видаленням програм, що використовують .msi-інсталятори (наприклад, Microsoft Office).

- Очистити протоколи планувальника завдань- Планувальник завдань Windows зберігає журнал, де записує інформацію про виконані завдання. Не рекомендую включати цей пункт, тому що вигоди немає, зате проблем додасть - Планувальник завдань Windows є досить глючним компонентом.

- Видалити протоколи інсталяції Windows- Виграш місця несуттєвий, сенсу видаляти немає.

- Windows - очищення кеша ікон- Корисно, якщо у вас проблеми з ярликами. Наприклад, при появі робочого столу значки з'являються не відразу. Увімкнення опції на стабільність системи не вплине.

- Google Chrome - очищення кешу- Дуже корисна опція. Google Chrome зберігає копії сторінок у відведеній для цього папці, щоб швидше відкривати сайти (сторінки завантажуються з жорсткого диска замість завантаження через інтернет). Іноді розмір цієї папки досягає півгігабайт. Очищення корисне через звільнення місця на жорсткому диску, стабільність ні Windows, ні Google Chrome не впливає.

- Mozilla Firefox - очищення папки CrashReports- Щоразу, коли з браузером Firefox трапляється проблема і він аварійно закривається, створюються файли звіту. Ця опція видаляє звітні файли. Виграш вільного місця досягає пари десятком мегабайт, тобто користі від опції мало, але є. На стабільність Windows та Mozilla Firefox не впливає.

Залежно від встановлених програм кількість пунктів буде відрізнятися. Наприклад, якщо встановлено браузер Opera, можна буде очистити його кеш теж.

Чистка списку автозапуску програм

Вірний спосіб прискорити увімкнення комп'ютера та швидкість його роботи - чищення списку автозапуску. Якщо непотрібні програми не будуть запускатися, то комп'ютер не тільки включатиметься швидше, але й працювати швидше теж - за рахунок ресурсів, що звільнилися, які не будуть забирати запущені у фоні програми.

AVZ вміє переглядати практично всі лазівки у Windows, через які запускаються програми. Переглянути список автозапуску можна в меню Сервіс - Менеджер автозапуску:

Пересічному користувачеві настільки потужний функціонал абсолютно ні до чого, тому я закликаю не відключати все поспіль. Достатньо подивитися тільки два пункти - Папки автозапускуі Run*.

AVZ відображає автозапуск не тільки вашого користувача, але і всіх інших профілів:

В розділі Run*краще не відключати програми, що знаходяться у розділі HKEY_USERS- це може порушити роботу інших профілів користувачів та самої операційної системи. В розділі Папки автозапускуможна відключати все, що вам не потрібне.

Зеленим відзначені рядки, упізнані антивірусом як відомі. Сюди входять як системні програми Windows, і сторонні програми, які мають цифровий підпис.

Чорним відзначено всі інші програми. Це не означає, що такі програми є вірусами або чимось подібним, просто не всі програми мають цифровий підпис.

Не забудьте розтягнути першу колонку ширше, щоб було видно назву програми. Звичайне зняття галочки тимчасово відключить автозапуск програми (можна потім поставити галку знову), виділення пункту і натискання кнопки з чорним хрестиком видалити запис назавжди (або до того моменту, як програма знову себе пропише в автозапуск).

Постає питання: як визначити, що можна відключати, а що ні? Є два шляхи вирішення:

По-перше, є здоровий глузд: за назвою.exe файлу програми можна прийняти рішення. Наприклад, програма Skype створює запис для автоматичного запуску при ввімкненні комп'ютера. Якщо вам це не потрібно – знімайте галочку з пункту, що закінчується на skype.exe. До речі, багато програм (і Скайп серед них) вміють самі прибирати себе з автозавантаження, достатньо зняти галку з відповідного пункту в налаштуваннях самої програми.

По-друге, можна пошукати в Інтернеті інформацію про програму. На основі отриманих відомостей залишається ухвалити рішення: видаляти її з автозапуску чи ні. AVZ спрощує пошук інформації про пункти: достатньо лише натиснути правою кнопкою миші по пункту і вибрати ваш улюблений пошуковик:

Відключивши непотрібні програми, ви прискорите запуск комп'ютера. Однак все підряд відключати небажано - це може призвести до того, що ви втратите індикатор розкладки, відключіть антивірус і т.д.

Відключайте лише ті програми, про які ви знаєте точно – вони вам в автозапуску не потрібні.

Підсумок

В принципі, те, про що я написав у статті, схоже на забивання цвяхів мікроскопом - програма AVZ підходить для оптимізації Windows, але взагалі-то це складний і потужний інструмент, що підходить для виконання різних завдань. Однак, щоб використовувати AVZ на повну котушку, потрібно досконально знати Windows, тому можна почати з малого – а саме з того, що я розповів вище.

Якщо у вас є якісь питання або зауваження - під статтею є блок коментарів, де можна написати мені. Я стежу за коментарями і постараюся якнайшвидше вам відповісти.

Схожі записи:

Лайкнути

Лайкнути

Йтиметься про найпростіші способи нейтралізації вірусів, зокрема, що блокують робочий стіл користувача Windows 7 (родина вірусів Trojan.Winlock). Подібні віруси відрізняються тим, що не приховують своєї присутності в системі, а навпаки, демонструють його, максимально ускладнюючи виконання будь-яких дій, крім введення спеціального "коду розблокування", для отримання якого нібито потрібно перерахувати деяку суму зловмисникам через відправку СМС або поповнення рахунку мобільного телефону через платіжний термінал Ціль тут одна - змусити користувача платити, причому іноді досить пристойні гроші. На екран виводиться вікно з грізним попередженням про блокування комп'ютера за використання неліцензійного програмного забезпечення або відвідування небажаних сайтів, і ще щось таке, як правило, щоб налякати користувача. Крім цього, вірус не дозволяє виконати якісь дії в робочому середовищі Windows - блокує натискання спеціальних комбінацій клавіш для виклику меню кнопки "Пуск", команди "Виконати", диспетчера завдань тощо. Вказівник мишки неможливо перемістити за межі вікна вірусу. Як правило, ця картина спостерігається і при завантаженні Windows в безпечному режимі. Ситуація здається безвихідною, особливо якщо немає іншого комп'ютера, можливості завантаження в іншій операційній системі або зі змінного носія (LIVE CD, ERD Commander, антивірусний сканер). Проте вихід у переважній більшості випадків є.

Нові технології, реалізовані в Windows Vista / Windows 7 значно утруднили впровадження та взяття системи під повний контроль шкідливими програмами, а також надали користувачам додаткові можливості щодо просто їх позбутися, навіть не маючи антивірусного програмного забезпечення (ПЗ). Йдеться про можливість завантаження системи в безпечному режимі за допомогою командного рядка та запуску з неї програмних засобів контролю та відновлення. Очевидно, за звичкою, через досить убогої реалізації цього режиму в попередніх версіях операційних систем сімейства Windows багато користувачів просто ним не користуються. А дарма. У командному рядку Windows 7 немає звичного робочого столу (який може бути заблокований вірусом), але є можливість запустити більшість програм – редактор реєстру, диспетчер завдань, утиліту відновлення системи тощо.

Видалення вірусу за допомогою відкату системи на точку відновлення

Вірус - це звичайна програма, і якщо навіть вона знаходиться на жорсткому диску комп'ютера, але не має можливості автоматично стартувати при завантаженні системи та реєстрації користувача, вона так само нешкідлива, як, наприклад, звичайний текстовий файл. Якщо вирішити проблему блокування автоматичного запуску шкідливої програми, то завдання позбавлення шкідливого ПЗ можна вважати виконаним. Основний спосіб автоматичного запуску, використовуваний вірусами - це спеціально створені записи у реєстрі, створювані під час впровадження у систему. Якщо видалити ці записи – вірус можна вважати знешкодженим. Найпростіший спосіб – це виконати відновлення системи за даними контрольної точки. Контрольна точка - це копія важливих системних файлів, що зберігається в спеціальному каталозі ("System Volume Information") і містять, крім іншого, копії файлів системного реєстру Windows. Виконання відкату системи на точку відновлення, дата створення якої передує вірусному зараженню, дозволяє отримати стан системного реєстру без тих записів, які зроблені вірусом і тим самим, виключити його автоматичний старт, тобто. позбавитися зараження навіть без використання антивірусного ПЗ. У такий спосіб можна легко і швидко позбавитися від зараження системи більшістю вірусів, у тому числі і тих, що виконують блокування робочого столу Windows. Природно, вірус-блокувальник, який використовує, наприклад, модифікацію завантажувальних секторів жорсткого диска (вірус MBRLock) таким способом видалитися не може, оскільки відкат системи на точку відновлення не зачіпає завантажувальні записи дисків, та й завантажити Windows в безпечному режимі за допомогою командного рядка не вдасться оскільки вірус завантажується ще до завантажувача Windows. Для позбавлення такого зараження доведеться виконувати завантаження з іншого носія і відновлювати заражені завантажувальні записи. Але подібних вірусів відносно небагато і здебільшого, позбавитися зарази можна відкатом системи на точку відновлення.

1. На початку завантаження натиснути кнопку F8 . На екрані з'явиться меню завантажувача Windows, з можливими варіантами завантаження системи

2. Вибрати варіант завантаження Windows - "Безпечний режим із підтримкою командного рядка"

Після завершення завантаження та реєстрації користувача замість звичного робочого столу Windows, відображатиметься вікно командного процесора cmd.exe

3. Запустити засіб "Відновлення системи", для чого в командному рядку потрібно набрати rstrui.exe та натиснути ENTER .

Переключити режим на "Вибрати іншу точку відновлення" та в наступному вікні встановити галочку "Показати інші точки відновлення"

Після вибору точки відновлення Windows, можна переглянути список програм, що зачіпаються при відкаті системи:

Список програм, що зачіпаються, - це список програм, які були встановлені після створення точки відновлення системи і які можуть вимагати переустановки, оскільки в реєстрі будуть відсутні пов'язані з ними записи.

Після натискання на кнопку "Готово" розпочнеться процес відновлення системи. Після його завершення буде виконано перезавантаження Windows.

Після перезавантаження на екран буде виведено повідомлення про успішний або неуспішний результат виконання відкату і, у разі успіху, Windows повернеться до того стану, який відповідав даті створення точки відновлення. Якщо блокування робочого столу не припиниться, можна скористатися більш просунутим способом, наведеним нижче.

Видалення вірусу без відкату системи на точку відновлення

Можлива ситуація, коли в системі відсутні, з різних причин дані точок відновлення, процедура відновлення завершилася з помилкою, або відкат не дав позитивного результату. У такому випадку можна скористатися діагностичною утилітою Конфігурування системи MSCONFIG.EXE . Як і в попередньому випадку, потрібно завантажити Windows у безпечному режимі з підтримкою командного рядка та у вікні інтерпретатора командного рядка cmd.exe набрати msconfig.exe і натиснути ENTER

На вкладці "Загальні" можна вибрати такі режими запуску Windows:

При завантаженні системи буде виконано запуск лише мінімально необхідних системних служб та програм користувача.

Вибірковий запуск- дозволяє задати в ручному режимі перелік системних служб та програм користувача, які будуть запущені під час завантаження.

Для усунення вірусу найбільш просто скористатися діагностичним запуском, коли утиліта сама визначить набір програм, що автоматично запускаються. Якщо в такому режимі блокування робочого столу вірусом припиниться, потрібно перейти до наступного етапу - визначити, яка ж з програм є вірусом. Для цього можна скористатися режимом вибіркового запуску, який дозволяє вмикати або вимикати запуск окремих програм у ручному режимі.

Вкладка "Служби" дозволяє увімкнути або вимкнути запуск системних служб, у налаштуваннях яких встановлено тип запуску "Автоматично". Знята галочка перед назвою служби означає, що вона не буде запущена під час завантаження системи. У нижній частині вікна утиліти MSCONFIG є поле для встановлення режиму "Не відображати служби Майкрософт", при включенні якого відображатимуться лише служби сторонніх виробників.

Зауважу, що ймовірність зараження системи вірусом, який інстальований як системна служба, при стандартних налаштуваннях безпеки в середовищі Windows Vista / Windows 7, дуже невелика, і сліди вірусу доведеться шукати в списку програм користувачів, що автоматично запускаються (вкладка "Автозавантаження").

Так само, як і на вкладці "Служби", можна увімкнути або вимкнути автоматичний запуск будь-якої програми, що є у списку, що відображається MSCONFIG. Якщо вірус активізується в системі шляхом автоматичного запуску з використанням спеціальних ключів реєстру або вмісту папки "Автозавантаження", за допомогою msconfig можна не тільки знешкодити його, але й визначити шлях та ім'я зараженого файлу.

Утиліта msconfig є простим та зручним засобом конфігурування автоматичного запуску служб та програм, які запускаються стандартним чином для операційних систем сімейства Windows. Однак автори вірусів нерідко використовують прийоми, що дозволяють запускати шкідливі програми без використання стандартних точок автозапуску. Позбутися такого вірусу з великою ймовірністю можна описаним вище способом відкату системи на точку відновлення. Якщо відкат неможливий і використання msconfig не призвело до позитивного результату, можна скористатися прямим редагуванням реєстру.

У процесі боротьби з вірусом користувачеві часто доводиться виконувати жорстке перезавантаження скиданням (Reset) або вимкненням живлення. Це може спричинити ситуацію, коли завантаження системи починається нормально, але не доходить до реєстрації користувача. Комп'ютер "висить" через порушення логічної структури даних у деяких системних файлах, що виникає при некоректному завершенні роботи. Для вирішення проблеми так само, як і в попередніх випадках, можна завантажитися в безпечному режимі за допомогою командного рядка та виконати команду перевірки системного диска

chkdsk C: /F - виконати перевірку диска C: з виправленням виявлених помилок (ключ /F)

Оскільки на момент запуску chkdsk системний диск зайнятий системними службами та програмами, програма chkdsk не може отримати до нього монопольний доступ для виконання тестування. Тому користувачеві буде видано повідомлення із попередженням та запит на виконання тестування при наступному перезавантаженні системи. Після відповіді Y до реєстру буде занесена інформація, що забезпечує запуск перевірки диска під час перезавантаження Windows. Після перевірки ця інформація видаляється та виконується звичайне перезавантаження Windows без втручання користувача.

Усунення можливості запуску вірусу за допомогою редактора реєстру.

Для запуску редактора реєстру, як і в попередньому випадку, потрібно завантажити Windows у безпечному режимі з підтримкою командного рядка, у вікні інтерпретатора командного рядка набрати regedit.exe і натиснути ENTER Windows 7, при стандартних налаштуваннях безпеки системи, захищена від багатьох методів запуску шкідливих програм, які застосовувалися для попередніх версій операційних систем Microsoft. Встановлення вірусами своїх драйверів і служб, переналаштування служби WINLOGON з підключенням власних виконуваних модулів, виправлення ключів реєстру, що стосуються всіх користувачів і т.п - всі ці методи в середовищі Windows 7 або не працюють, або вимагають настільки серйозних витрат, що практично не трапляються. Зазвичай, зміни у реєстрі, які забезпечують запуск вірусу, виконуються лише у контексті дозволів, існуючих поточного користувача, тобто. у розділі HKEY_CURRENT_USER

Для того, щоб продемонструвати найпростіший механізм блокування робочого столу з використанням заміни оболонки користувача (shell) та неможливості використання утиліти MSCONFIG для виявлення та видалення вірусу можна провести наступний експеримент – замість вірусу самостійно підправити дані реєстру, щоб замість робочого столу отримати, наприклад, командний рядок . Звичний робочий стіл створюється провідником Windows (Програма Explorer.exe), що запускається як оболонка користувача. Це забезпечується значеннями параметра Shell у розділах реєстру

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon - для всіх користувачів.

– для поточного користувача.

Параметр Shell являє собою рядок з ім'ям програми, який використовуватиметься як оболонка при вході користувача в систему. Зазвичай у розділі для поточного користувача (HKEY_CURRENT_USER або скорочено - HKCU) параметр Shell відсутній і використовується значення розділу реєстру для всіх користувачів (HKEY_LOCAL_MACHINE\ або у скороченому вигляді - HKLM)

Так виглядає розділ реєстру HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogonпри стандартній установці Windows 7

Якщо ж до цього розділу додати рядковий параметр Shell, який приймає значення "cmd.exe", то при наступному вході поточного користувача в систему замість стандартної оболонки користувача на основі провідника буде запущена оболонка cmd.exe і замість звичного робочого столу Windows буде відображатися вікно командного рядка .

Звичайно, подібним чином може бути запущена будь-яка шкідлива програма і користувач отримає замість робочого столу порнобанер, блокувальник та іншу гидоту.

Для внесення змін до розділу для всіх користувачів (HKLM. . .) потрібна наявність адміністративних привілеїв, тому вірусні програми, як правило, модифікують параметри розділу реєстру поточного користувача (HKCU . . .)

Якщо, в продовження експерименту, запустити утиліту msconfig , то можна переконатися, що в списках програм, що автоматично запускаються cmd.exe як оболонка користувача відсутня. Відкат системи, звичайно, дозволить повернути вихідний стан реєстру і позбавитися автоматичного старту вірусу, але якщо він з яких-небудь причин, неможливий - залишається лише пряме редагування реєстру. Для повернення до стандартного робочого стола достатньо видалити параметр Shell або змінити його значення з "cmd.exe" на "explorer.exe" і виконати перереєстрацію користувача (вийти з системи і знову увійти) або перезавантаження. Редагування реєстру можна виконати, запустивши з командного рядка редактор реєстру regedit.exe або скористатись консольною утилітою REG.EXE . Приклад командного рядка для видалення Shell:

REG delete "HKCU\Software\Microsoft\Windows NT\CurrentVersion\Winlogon" /v Shell

Наведений приклад із заміною оболонки користувача, на сьогоднішній день є одним з найпоширеніших прийомів, що використовуються вірусами серед операційної системи Windows 7 . Досить високий рівень безпеки при стандартних налаштуваннях системи не дозволяє шкідливим програмам отримувати доступ до розділів реєстру, які використовувалися для зараження у Windows XP та попередніх версій. Навіть якщо поточний користувач є членом групи "Адміністратори", доступ до більшості параметрів реєстру, що використовуються для зараження, вимагає запуск програми від імені адміністратора. Саме тому шкідливі програми модифікують ключі реєстру, доступ до яких дозволено поточному користувачеві (розділ HKCU . . .) Другий важливий фактор - складність реалізації запису файлів програм у системні каталоги. Саме тому більшість вірусів у середовищі Windows 7 використовують запуск виконуваних файлів (.exe) з каталогу тимчасових файлів (Temp) поточного користувача. При аналізі точок автоматичного запуску програм у реєстрі, в першу чергу, потрібно звертати увагу на програми, що знаходяться в каталозі тимчасових файлів. Зазвичай це каталог C:\USERS\ім'я користувача\AppData\Local\Temp. Точний шлях каталогу тимчасових файлів можна переглянути через панель управління у властивостях системи - "Змінні середовища". Або в командному рядку:

set temp

або

echo %temp%

Крім того, пошук у реєстрі за рядком відповідного імені каталогу для тимчасових файлів або змінної %TEMP% можна використовувати як додатковий засіб для виявлення вірусів. Легальні програми ніколи не виконують автоматичного запуску з каталогу TEMP.

Для отримання повного списку можливих точок автоматичного запуску зручно використовувати спеціальну програму Autoruns із пакета SysinternalsSuite.

Найпростіші способи видалення блокувальників сімейства MBRLock

Шкідливі програми можуть отримати контроль над комп'ютером не тільки при зараженні операційної системи, але і при модифікації записів секторів завантаження диска, з якого виконується завантаження. Вірус виконує заміну даних завантажувального сектора активного розділу своїм програмним кодом так, щоб замість Windows виконувалася завантаження простої програми, яка виводила б на екран повідомлення здирника, що вимагає грошей для шахраїв. Оскільки вірус отримує керування ще до завантаження системи, обійти його можна тільки одним способом - завантажитися з іншого носія (CD/DVD, зовнішнього диска тощо) у будь-якій операційній системі, де є можливість відновлення програмного коду завантажувальних секторів. Найпростіший спосіб - скористатися Live CD / Live USB, як правило, безкоштовними наданими користувачам більшістю антивірусних компаній (Dr Web Live CD, Kaspersky Rescue Disk, Avast! Rescue Disk і т.п.) Крім відновлення завантажувальних секторів, дані продукти можуть виконати ще та перевірку файлової системи на наявність шкідливих програм із видаленням або лікуванням заражених файлів. Якщо немає можливості використовувати цей спосіб, то можна обійтися і простим завантаженням будь-якої версії Windows PE (інсталяційний диск, диск аварійного відновлення ERD Commander), що дозволяє відновити нормальне завантаження системи. Зазвичай достатньо навіть простої можливості отримати доступ до командного рядка та виконати команду:

bootsect/nt60/mbr

bootsect /nt60 /mbr E:> - відновити завантажувальні сектори диска E: Тут повинна використовуватися буква для диска, який використовується як пристрій завантаження пошкодженої вірусом системи.

або для Windows, що передують Windows Vista

bootsect / nt52 / mbr

Утиліта bootsect.exe може знаходитися не тільки в системних каталогах, але і на будь-якому знімному носії, може виконуватися в середовищі будь-якої операційної системи сімейства Windows і дозволяє відновити програмний код завантажувальних секторів, не торкаючись таблиці розділів та файлової системи. Ключ /mbr, як правило, не потрібен, оскільки відновлює програмний код головного завантажувального запису MBR, який віруси не модифікують (можливо – поки не модифікують).

Проста та зручна утилітка AVZ, яка може не тільки допоможе, але й уміє відновлювати систему. Навіщо це треба?

Справа в тому, що після навали вірусів (буває, що AVZ їх вбиває тисячами), деякі програми відмовляються працювати, налаштування всі кудись поділися і Windows якось працює не зовсім коректно.

Найчастіше в такому випадку користувачі просто встановлюють систему. Але як показує практика, це зовсім необов'язково, тому що за допомогою тієї ж утилітки AVZ Ви можете відновити практично будь-які пошкоджені програми та дані.

Щоб дати Вам наочнішу картину, надаю повний список того, що вміє відновлювати AVZ.

Матеріал взято з довідника по AVZ - http://www.z-oleg.com/secur/avz_doc/ (скопіювати та вставити в адресний рядок браузера).

В даний час в базі є такі мікропрограми:

1.Відновлення параметрів запуску .exe, .com, .pif файлів

Ця мікропрограма відновлює реакцію системи на файли exe, com, pif, scr.

Показання до застосування:після видалення вірусу перестають запускатись програми.

2.Скидання налаштувань префіксів протоколів Internet Explorer на стандартні

Ця мікропрограма відновлює налаштування префіксів протоколів в Internet Explorer

Показання до застосування:при введенні адреси типу www.yandex.ru йде його заміна на щось виду www.seque.com/abcd.php?url=www.yandex.ru

3.Відновлення стартової сторінки Internet Explorer

Дана мікропрограма відновлює стартову сторінку в Internet Explorer

Показання до застосування:заміна стартової сторінки

4.Скидання настройок пошуку Internet Explorer на стандартні

Ця мікропрограма відновлює налаштування пошуку в Internet Explorer

Показання до застосування:При натисканні кнопки «Пошук» у IE йде звернення до якогось стороннього сайту

5.Відновлення налаштувань робочого столу

Ця мікропрограма відновлює налаштування робочого стола.

Відновлення має на увазі видалення всіх активних елементів ActiveDesctop, шпалер, зняття блокувань на меню, що відповідає за налаштування робочого столу.

Показання до застосування:Зникли закладки налаштування робочого стола у вікні «Властивості:екран», на робочому столі відображаються сторонні написи або малюнки

6.Видалення всіх Policies (обмежень) поточного користувача

Windows передбачає механізм обмежень дій користувача, який називають Policies. Цією технологією користуються багато шкідливих програм, оскільки налаштування зберігаються в реєстрі і їх нескладно створювати або модифікувати.

Показання до застосування:Заблоковано функції провідника чи інші функції системи.

7.Видалення повідомлення, що виводиться під час WinLogon

Windows NT та наступні системи в лінійці NT (2000, XP) дозволяють встановити повідомлення, що відображається під час автозавантаження.

Цим користується ряд шкідливих програм, причому знищення шкідливої програми не призводить до знищення цього повідомлення.

Показання до застосування:Під час завантаження системи вводиться стороннє повідомлення.

8. Відновлення налаштувань провідника

Дана мікропрограма скидає ряд налаштувань провідника на стандартні (скидаються в першу чергу настройки, що змінюються шкідливими програмами).

Показання до застосування:Змінено налаштування провідника

9.Видалення налагоджувачів системних процесів

Реєстрація відладчика системного процесу дозволять здійснити прихований запуск додатка, що і використовується поряд шкідливих програм

Показання до застосування: AVZ виявляє невідомі відладники системних процесів, виникають проблеми із запуском системних компонентів, зокрема після перезавантаження зникає робочий стіл.

10. Відновлення налаштувань завантаження в SafeMode

Деякі шкідливі програми, зокрема хробак Bagle, ушкоджують налаштування завантаження системи в захищеному режимі.

Ця мікропрограма відновлює налаштування завантаження у захищеному режимі. Показання до застосування:Комп'ютер не завантажується у захищеному режимі (SafeMode). Застосовувати цю мікропрограму слід тільки у разі проблем із завантаженням у захищеному режимі .

11. Розблокування диспетчера завдань

Блокування диспетчера завдань застосовується шкідливими програмами захисту процесів від виявлення і видалення. Відповідно виконання даної мікропрограми знімає блокування.

Показання до застосування:Блокування диспетчера завдань, при спробі виклику диспетчера задач, виводиться повідомлення «Диспетчер задач заблокований адміністратором».

12.Очистка списку ігнорування утиліти HijackThis

Утиліта HijackThis зберігає у реєстрі ряд своїх налаштувань, зокрема – список винятків. Тому для маскування від HijackThis шкідливій програмі достатньо зареєструвати свої файли в списку винятків.

На даний момент відомий ряд шкідливих програм, що використовують цю вразливість. Мікропрограма AVZ виконує очищення списку виключень утиліти HijackThis

Показання до застосування:Підозри на те, що утиліта HijackThis відображає не всю інформацію про систему.

13. Очищення файлу Hosts

Очищення файлу Hosts зводиться до пошуку файлу Hosts, видалення з нього всіх значних рядків та додавання стандартного рядка "127.0.0.1 localhost".

Показання до застосування:Підозри на те, що файл Hosts змінено шкідливою програмою. Типові симптоми – блокування оновлення антивірусних програм.

Проконтролювати вміст Hosts можна за допомогою менеджера Hosts файлу, вбудованого в AVZ.

14. Автоматичне виправлення установок SPl/LSP

Виконує аналіз налаштувань SPI і у разі виявлення помилок здійснює автоматичне виправлення знайдених помилок.

Дану мікропрограму можна запускати повторно необмежену кількість разів. Після виконання цієї мікропрограми рекомендується перезавантажити комп'ютер. Зверніть увагу! Дану мікропрограму не можна запускати з термінальної сесії

Показання до застосування:Після видалення шкідливої програми зник доступ до Інтернету.

15. Скидання настройок SPI/LSP та TCP/IP (XP+)

Дана мікропрограма працює лише у XP, Windows 2003 та Vista. Її принцип роботи заснований на скиданні та перетворенні налаштувань SPI/LSP і TCP/IP за допомогою штатної утиліти netsh, що входить до складу Windows.

Зверніть увагу! Застосовувати скидання налаштувань потрібно лише в разі потреби при наявності непереборних проблем з доступом до Інтернету після видалення шкідливих програм!

Показання до застосування:Після видалення шкідливої програми зник доступ до Інтернету та виконання мікропрограми «14. Автоматичне виправлення параметрів SPl/LSP» не дає результату.

16. Відновлення ключа запуску Explorer

Відновлює системні ключі реєстру, які відповідають за запуск провідника.

Показання до застосування:Під час завантаження системи не запускається провідник, але можливий запуск explorer.exe вручну.

17. Розблокування редактора реєстру

Розблокує редактор реєстру шляхом видалення політики, яка забороняє його запуск.

Показання до застосування:Неможливо запустити редактор реєстру, при спробі виводиться повідомлення, що його запуск заблокований адміністратором.

18. Повне перестворення налаштувань SPI

Виконує резервне копіювання налаштувань SPI/LSP, після чого знищує їх і створює за стандартом, що зберігається в основі.

Показання до застосування:Тяжкі пошкодження налаштувань SPI, непереборні скриптами 14 і 15. Застосовувати лише у разі потреби!

19. Очистити базу MountPoints

Очищає бази MountPoints та MountPoints2 у реєстрі. Ця операція нерідко допомагає у разі, коли після зараження Flash-вірусом у провіднику не відкриваються диски

Для відновлення необхідно відзначити один або кілька пунктів і натиснути кнопку «Виконати зазначені операції». Натискання кнопки "ОК" закриває вікно.

На замітку:

Відновлення марно, якщо в системі працює троянська програма, що виконує подібні переналаштування - необхідно спочатку видалити шкідливу програму, а потім відновлювати налаштування системи

На замітку:

Для усунення слідів більшості Hijacker необхідно виконати три мікропрограми - "Скидання налаштувань пошуку Internet Explorer на стандартні", "Відновлення стартової сторінки Internet Explorer", "Скидання налаштувань префіксів протоколів Internet Explorer на стандартні"

На замітку:

Будь-яку мікропрограму можна виконувати кілька разів поспіль без шкоди для системи. Винятки – «5.

Відновлення налаштувань робочого столу» (робота цієї мікропрограми скине всі налаштування робочого столу і доведеться заново вибирати розмальовку робочого столу та шпалери) та «10.

Відновлення параметрів завантаження в SafeMode» (дана мікропрограма перетворює ключі реєстру, які відповідають за завантаження в безпечному режимі).

Щоб запустити відновлення, спочатку завантажуємо та запускаємо утиліту. Потім натискаємо файл – відновлення системи. До речі, можна ще виконати

Відзначаємо галочки, які вам потрібні і натискаємо запустити операції. Все, чекаємо виконання:-)

У наступних статтях ми розглянемо докладніше проблеми, вирішити які нам допоможуть мікропрограми avz відновлення системи. Так що й удачі вам.

AVZ - це безкоштовна утиліта, призначена для пошуку та видалення вірусів, а також для відновлення налаштувань системи після дій шкідливих програм.

Підготовка до роботи

1. Завантажте утиліту AVZ з офіційного сайту: http://z-oleg.com/avz4.zip

2. Розпакуйте архів

3. Запустіть із архіву файл avz.exe

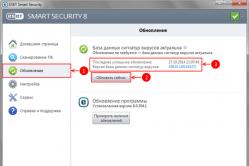

4. Зайдіть у меню Файлта виберіть Оновлення баз

Натисніть Пускдля початку процесу оновлення :

Йде процес оновлення антивірусних баз:

Коли бази оновляться, з'явиться повідомлення. Натисніть ОК:

Перевірка на віруси

Щоб перевірити віруси, ліворуч позначте всі диски комп'ютера, праворуч встановіть галочку Виконувати лікування, та нижче натисніть кнопку Пуск:

Відновлення системи

Дуже корисною функцією утиліти AVZ є відновлення системи. Воно стане у нагоді після видалення шкідливих програм, щоб усунути їх сліди. Щоб запустити відновлення системи, натисніть Файл -> Відновлення системи:

Позначте потрібні галочки та натисніть кнопку Виконати зазначені операції:

Підтвердіть намір:

Очищення браузерів за допомогою AVZ

У головному меню виберіть Файл.

Виберіть пункт Майстер пошуку та усунення проблем:

У полі Ступінь небезпекиВиберіть Усі проблеми.

Натисніть Пуск.

Позначте прапорцями такі пункти:

- Очищення папки TEMP;

- Adobe Flash Player – очищення тимчасових файлів;

- Macromedia Flash Player – очищення кешів;

- Очищення системної папки TEMP;

- Очищення кешів усі встановлених браузерів;

Натисніть кнопку Виправити зазначені проблеми.

Сучасні антивіруси обросли різними додатковими функціоналами настільки сильно, що деякі користувачі мають питання в процесі їх використання. У цьому уроці ми розповімо вам про всі ключові особливості роботи антивірусу AVZ.

Давайте розглянемо якомога докладніше на практичних прикладах, що являє собою AVZ. Основної уваги звичайного користувача заслуговують на наступні його функції.

Перевірка системи на наявність вірусів

Будь-який антивірус повинен вміти виявляти на комп'ютері шкідливе програмне забезпечення та розбиратися з ним (лікувати або видаляти). Природно, що ця функція є і в AVZ. Давайте подивимося на практиці, що являє собою подібна перевірка.

- Запускаємо AVZ.

- На екрані з'явиться маленьке вікно утиліти. В області, зазначеній на скріншоті нижче, ви знайдете три вкладки. Всі вони відносяться до процесу пошуку вразливостей на комп'ютері та містять різні опції.

- На першій вкладці «Область пошуку»вам необхідно відзначити галочками ті папки та розділи жорсткого диска, які хочете просканувати. Трохи нижче ви побачите три рядки, які дозволяють увімкнути додаткові опції. Ставимо позначки напроти всіх позицій. Це дозволить зробити спеціальний евристичний аналіз, просканувати додатково запущені процеси та виявити навіть потенційно небезпечне програмне забезпечення.

- Після цього переходимо у вкладку "Типи файлів". Тут ви можете вибрати, які дані утиліті слід сканувати.

- Якщо ви робите пересічну перевірку, то достатньо зазначити пункт "Потенційно небезпечні файли". Якщо ж віруси пустили коріння глибоко, тоді слід вибрати "Всі файли".

- AVZ крім звичайних документів легко сканує і архіви, чим не можуть похвалитися багато інших антивірусів. У цій вкладці включається або вимикається ця перевірка. Рекомендуємо прибрати галочку напроти рядка перевірки архівів великого обсягу, якщо ви хочете досягти максимального результату.

- Загалом у вас друга вкладка повинна виглядати так.

- Далі заходимо до останнього розділу "Параметри пошуку".

- На самому верху ви побачите вертикальний повзунок. Зсув його повністю вгору. Це дозволить утиліті реагувати на всі підозрілі об'єкти. Крім того, включаємо перевірку перехоплювачів API та RootKit, пошук кейлогерів та перевірку налаштувань SPI/LSP. Загальний вигляд останньої вкладки має бути приблизно такий.

- Тепер необхідно настроїти дії, які AVZ буде робити при виявленні тієї чи іншої загрози. Для цього спочатку необхідно поставити відмітку навпроти рядка «Виконувати лікування»у правій області вікна.

- Напроти кожного типу загроз ми рекомендуємо встановити параметр «Видаляти». Виняток становлять лише загрози типу "HackTool". Тут ми радимо залишити параметр «Лікувати». Крім того, поставте позначки навпроти двох рядків, які розташовані нижче за перелік загроз.

- Другий параметр дозволить утиліті скопіювати небезпечний документ у спеціально відведене місце. Ви можете потім переглянути весь вміст, після чого сміливо видалити. Це зроблено для того, щоб ви могли зі списку заражених даних виключити ті, які насправді не є такими (активатори, генератори ключів, паролів і так далі).

- Коли всі налаштування та параметри пошуку будуть виставлені, можна розпочати сканування. Для цього слід натиснути кнопку «Пуск».

- Розпочнеться процес перевірки. Її прогрес буде відображатися у спеціальній галузі «Протокол».

- Через деякий час, який залежить від обсягу даних, що перевіряються, сканування завершиться. У протоколі з'явиться повідомлення про завершення операції. Відразу буде вказано загальний час, витрачений на аналіз файлів, а також статистика перевірки та виявлених загроз.

- Натиснувши на кнопку, яка зазначена на зображенні нижче, ви зможете побачити в окремому вікні всі підозрілі та небезпечні об'єкти, які було виявлено AVZ під час перевірки.

- Тут буде вказано шлях до небезпечного файлу, його опис та тип. Якщо поставити позначку поруч із назвою такого ПЗ, можна перемістити його в карантин або видалити з комп'ютера. Після завершення операції слід натиснути кнопку "OK"у самому низу.

- Очистивши комп'ютер, ви можете закрити віконце програми.

Системні функції

Крім стандартної перевірки на наявність шкідливого ПЗ, AVZ може виконувати безліч інших функцій. Давайте розглянемо ті, які можуть бути корисними рядовому користувачеві. У головному меню програми нагорі натискаємо на рядок "Файл". В результаті з'явиться контекстне меню, де знаходяться всі доступні допоміжні функції.

Перші три рядки відповідають за запуск, зупинку та паузу сканування. Це аналоги відповідних кнопок у головному меню AVZ.

Дослідження системи

Ця функція дозволить утиліті зібрати всю інформацію про вашу систему. Йдеться не технічна частина, а апаратна. До такої інформації належить список процесів, різні модулі, системні файли та протоколи. Після того, як ви натиснете на рядок «Дослідження системи»з'явиться окреме вікно. У ньому ви можете вказати, яку інформацію AVZ має зібрати. Після встановлення всіх необхідних прапорців вам слід натиснути кнопку «Пуск»у самому низу.

Після цього відкриється вікно збереження. У ньому ви зможете вибрати місцезнаходження документа з детальною інформацією, а також вказати назву файлу. Зауважте, що вся інформація буде збережена у вигляді файлу HTML. Він відкривається будь-яким веб-браузером. Вказавши шлях та ім'я для збереженого файлу, вам потрібно натиснути кнопку «Зберегти».

В результаті запуститься процес сканування системи та збір інформації. Наприкінці утиліта виведе на екран вікно, в якому вам буде запропоновано одразу переглянути всю зібрану інформацію.

Відновлення системи

За допомогою цього набору функцій можна повернути елементи операційної системи в їхній початковий вигляд і скинути різні налаштування. Найчастіше шкідливе програмне забезпечення намагається заблокувати доступ до редактора реєстру, Диспетчеру завдань і прописати свої значення в системний документ Hosts. Розблокувати такі елементи можна саме за допомогою опції "Відновлення системи". Для цього достатньо натиснути на назву самої опції, після чого відзначити галочками ті дії, які необхідно зробити.

Після цього потрібно натиснути кнопку "Виконати зазначені операції"у нижній області вікна.

На екрані з'явиться вікно, де слід підтвердити дії.

Через деякий час ви побачите повідомлення про закінчення виконання всіх завдань. Просто закриваємо подібне вікно, натиснувши кнопку "OK".

Скрипти

У списку параметрів є два рядки, що стосуються роботи зі скриптами в AVZ. «Стандартні скрипти»і "Виконати скрипт".

Натиснувши на рядок «Стандартні скрипти»Ви відкриєте вікно з переліком вже готових скриптів. Вам потрібно буде лише відзначити галочкою ті, які ви хочете запустити. Після цього натискаємо внизу вікна кнопку «Виконати».

У другому випадку ви запустите редактор скриптів. Тут ви можете написати його самостійно або завантажити його з комп'ютера. Не забудьте після написання або завантаження натиснути кнопку «Виконати»у цьому ж вікні.

Оновлення бази

Цей пункт є важливим із усього списку. Натиснувши на відповідний рядок, відкрийте вікно оновлення бази даних AVZ.

Не рекомендуємо змінювати налаштування в цьому вікні. Залишаєте все як є і натискаєте кнопку «Пуск».

Через деякий час на екрані з'явиться повідомлення про завершення оновлення бази. Вам залишається лише закрити це вікно.

Перегляд вмісту карантинових папок та Infected

Натиснувши на дані рядки у списку опцій, ви зможете переглянути всі потенційно небезпечні файли, які виявила AVZ у процесі сканування вашої системи.

У вікнах можна буде остаточно видалити подібні файли або відновити їх, якщо вони насправді не становлять загрози.

Зверніть увагу, щоб підозрілі файли поміщалися в дані папки, необхідно поставити відповідні галочки в налаштуваннях сканування системи.

Це остання опція з цього списку, яка може знадобитися пересічному користувачеві. Як можна зрозуміти з назви, дані параметри дозволяють зберегти на комп'ютер попередню конфігурацію антивіруса (метод пошуку, режим сканування і так далі), а також завантажити її назад.

При збереженні вам потрібно буде вказати ім'я файлу, а також папку, в яку необхідно зберегти. При завантаженні конфігурації досить просто виділити потрібний файл із налаштуваннями та натиснути кнопку «Відкрити».

Вихід

Здавалося б, це очевидна і відома всім кнопка. Але варто згадати про те, що в деяких ситуаціях - при виявленні особливо небезпечного програмного забезпечення - AVZ блокує всі способи закриття, крім цієї кнопки. Іншими словами, ви не зможете закрити програму поєднанням клавіш "Alt+F4"або при натисканні на банальний хрестик у кутку. Це зроблено для того, щоб віруси не змогли запобігти коректній роботі AVZ. Але натиснувши цю кнопку, ви можете закрити антивірус за необхідності напевно.

Крім описаних опцій, у переліку є також інші, але вони, швидше за все, не знадобляться звичайним користувачам. Тому звертати увагу на них ми не стали. Якщо вам таки знадобиться допомога з питань використання не описаних функцій, пишіть про це в коментарях. А ми рухаємось далі.

Список сервісів

Щоб побачити повний перелік сервісів, які пропонує AVZ, вам необхідно натиснути на рядок «Сервіс»у самому верху програми.

Як і у попередньому розділі, ми пробіжимося лише з тих, які можуть стати в нагоді простому користувачеві.

Диспетчер процесів

Натиснувши на перший рядок зі списку, ви відкриєте вікно «Диспетчер процесів». У ньому можна побачити список всіх файлів, які виконуються на комп'ютері або ноутбуку в даний момент часу. У цьому ж вікні можна прочитати опис процесу, дізнатися його виробника і повний шлях до файлу, що виконується.

Також ви можете завершити той чи інший процес. Для цього достатньо вибрати необхідний процес зі списку, після чого натиснути на відповідну кнопку у вигляді чорного хрестика з правого боку вікна.

Цей сервіс є відмінною заміною стандартному Диспетчеру завдань. Особливої цінності сервіс набуває у ситуаціях, коли сам "Диспетчер завдань"блокований вірусом.

Диспетчер служб та драйверів

Це другий сервіс у загальному списку. Натиснувши на рядок з аналогічною назвою, ви відкриєте вікно керування службами та драйверами. Перемикатися між ними можна за допомогою спеціального перемикача.

У цьому вікні до кожного пункту додається опис самої служби, статус (включена чи вимкнена), і навіть місце розташування виконуваного файла.

Ви можете вибрати необхідний пункт, після чого вам будуть доступні опції увімкнення, вимкнення або повне видалення служби/драйвера. Дані кнопки знаходяться у верхній частині робочої області.

Менеджер автозапуску

Цей сервіс дозволить вам повністю настроїти параметри автозапуску. Причому, на відміну від стандартних менеджерів, цей перелік включає і системні модулі. Натиснувши рядок з аналогічною назвою, ви побачите таке.

Для того, щоб відключити вибраний елемент, вам потрібно лише прибрати галочку поруч із його назвою. Крім того, є можливість видалити необхідний запис. Для цього просто вибираємо потрібний рядок і тиснемо угорі вікна на кнопку у вигляді чорного хрестика.

Зверніть увагу, що віддалене значення повернути не вдасться. Тому будьте дуже уважними, щоб не стерти життєво важливі системні записи автозавантаження.

Менеджер файлу Hosts

Ми згадували трохи вище про те, що вірус іноді прописує власні значення у системний файл "Hosts". А в деяких випадках шкідливе ПЗ ще й блокує доступ до нього, щоб ви не змогли виправити внесені зміни. Даний сервіс допоможе вам у подібних ситуаціях.

Клацнувши у списку рядок, показаний на зображенні вище, ви відкриєте вікно менеджера. Дописувати власні значення тут не можна, зате можна видалити існуючі. Для цього виділяємо потрібний рядок лівою кнопкою мишки, після чого тиснемо кнопку видалення, яка знаходиться у верхній області робочої зони.

Після цього з'явиться маленьке віконце, у якому вам необхідно підтвердити дію. Для цього достатньо натиснути кнопку «Так».

Коли вибраний рядок буде видалено, вам потрібно лише закрити це віконце.

Будьте обережними і не видаляйте рядки, призначення яких вам не відомо. У файл "Hosts"можуть прописувати свої значення як віруси, а й інші програми.

Системні утиліти

За допомогою AVZ можна також запустити найбільш потрібні системні утиліти. Побачити їхній перелік можна за умови, якщо ви наведете вказівник миші на рядок з відповідною назвою.

Натиснувши назву тієї чи іншої утиліти, ви запустите її. Після цього зможете внести зміни до реєстру (regedit), налаштувати систему (msconfig) або перевірити системні файли (sfc).

Це все послуги, про які ми хотіли згадати. Початківцям навряд чи знадобиться менеджер протоколів, розширень та інші додаткові сервіси. Подібні функції більше підійдуть більш сучасним користувачам.

AVZGuard

Ця функція була розроблена для боротьби з найхитрішими вірусами, які стандартними способами не видалити. Вона просто заносить шкідливі програми до списку недовіреного ПЗ, якому забороняється виконувати свої операції. Щоб увімкнути цю функцію, вам потрібно натиснути на рядок "AVZGuard"у верхній області AVZ. У вікні, що випадає, слід натиснути на пункт "Включити AVZGuard".

Обов'язково закрийте всі сторонні програми, перш ніж увімкнути цю функцію, тому що вони також потраплять до списку недовірених програм. Надалі робота таких програм може бути порушена.

Усі програми, які будуть позначені як довірені, будуть захищені від видалення чи модифікації. А роботу недовіреного софту буде припинено. Це дозволить вам спокійно видалити небезпечні файли за допомогою стандартного сканування. Після цього вам слід відключити AVZGuard. Для цього знову тиснемо на аналогічний рядок у верхній частині вікна програми, після чого тиснемо на кнопку відключення функції.

AVZPM

Зазначена в назві технологія буде моніторити всі процеси/драйвери, що запускаються, зупиняються і модифіковані. Для її використання необхідно спочатку увімкнути відповідний сервіс.

Тиснемо вгорі вікна на рядок AVZPM.

У меню, що випадає, клацаємо по рядку "Встановити драйвер розширеного моніторингу процесів".

Протягом кількох секунд необхідні модулі будуть інстальовані. Тепер при виявленні змін будь-яких процесів, ви отримуватимете відповідне повідомлення. Якщо ви більше не потребуєте подібного моніторингу, вам потрібно буде в попередньому вікні, що випадає, просто натиснути на рядок, позначений на зображенні нижче. Це дозволить вивантажити всі процеси AVZ та видалити встановлені раніше драйвери.

Звертаємо вашу увагу, що кнопки AVZGuard та AVZPM можуть бути сірими та неактивними. Це означає, що у вас встановлена операційна система x64. На ОС з цією розрядністю згадані утиліти, на жаль, не працюють.

На цьому ця стаття підійшла до свого логічного завершення. Ми спробували розповісти вам, як використовувати найпопулярніші функції в AVZ. Якщо у вас залишилися питання після прочитання цього уроку, можете задавати їх у коментарях до цього запису. Ми із задоволенням приділимо увагу кожному питанню та спробуємо дати максимально розгорнуту відповідь.

Запуск утиліти AVZ може бути потрібним при зверненні в технічну підтримку «Лабораторії Касперського».

За допомогою утиліти AVZ ви зможете:

- одержати звіт про результати дослідження системи;

- виконати скрипт, наданий спеціалістом технічної підтримки «Лабораторії Касперського»

для створення Карантину та видалення підозрілих файлів.

Утиліта AVZ не надсилає статистику, не обробляє інформацію та не передає її до «Лабораторії Касперського». Звіт зберігається на комп'ютері у вигляді файлів форматів HTML та XML, які доступні для перегляду без застосування спеціальних програм.

Утиліта AVZ може автоматично створювати Карантин та поміщати в нього копії підозрілих файлів та їх метадані.

Поміщені в Карантін об'єкти не обробляються, не передаються в Лабораторію Касперського і зберігаються на комп'ютері. Ми не рекомендуємо відновлювати файли з Карантіна, вони можуть зашкодити комп'ютеру.

Які дані містяться у звіті утиліти AVZ

Звіт утиліти AVZ містить:

- Відомості про версію та дату виходу утиліти AVZ.

- Відомості про антивірусні бази утиліти AVZ та її основні налаштування.

- Відомості про версію операційної системи, дату її встановлення та права користувача, з якими запущено утиліту.

- Результати пошуку руткітів та програм-перехоплювачів основних функцій операційної системи.

- Результати пошуку підозрілих процесів та відомості про ці процеси.

- Результати пошуку найпоширеніших шкідливих програм за їх характерними властивостями.

- Відомості про помилки, знайдені під час перевірки.

- Результати пошуку програм-перехоплювачів подій клавіатури, миші чи вікон.

- Результати пошуку відкритих TCP- та UDP-портів, які використовуються шкідливими програмами.

- Відомості про підозрілі ключі реєстру, імена файлів на диску та налаштування системи.

- Результати пошуку потенційних уразливостей та проблем безпеки операційної системи.

- Відомості про пошкоджені параметри операційної системи.

Як виконати скрипт за допомогою утиліти AVZ

Використовуйте утиліту AVZ під керівництвом спеціаліста технічної підтримки «Лабораторії Каперського» в рамках свого звернення. Самостійні дії можуть призвести до пошкодження операційної системи та втрати даних.

- Завантажте виконуваний файл утиліти AVZ.

- Відкрийте avz5.exe на комп'ютері. Якщо фільтр SmartScreen Windows Defender запобіг запуску avz5.exe, натисніть Детальніше → Виконати у будь-якому випадкуу вікні Windows захистила ваш комп'ютер.

- Перейдіть до розділу Файл→ Виконати скрипт.

- Вставте в поле введення скрипт, який ви отримали від спеціаліста технічної підтримки Лабораторії Каперського.

- Натисніть Запустити.

- Дочекайтесь закінчення роботи утиліти та виконайте подальші рекомендації спеціаліста технічної підтримки «Лабораторії Каперського».

Посвячений AVZ, хочу поділитися з Вами ще рядом знань щодо можливостей цієї чудової утиліти.

Сьогодні мова піде про засоби відновлення системи, які часто можуть врятувати Вам комп'ютер життя після зараження вірусами та іншими жахами життя, а також вирішити ряд системних проблем, що виникають внаслідок тих чи інших помилок.

Корисно буде кожному.

Вступна

Перед тим, як приступити, традиційно, хочу запропонувати Вам два формати матеріалу, а саме: відеоформат або текстовий. Відео ось:

Ну а текстовий нижче. Дивіться самі, який варіант Вам ближче.

Загальний опис функціоналу програми

Що це за засоби відновлення? Це набір мікропрограм та скриптів, які допомагають повернути в робочий стан ті чи інші функції системи. Які Наприклад? Ну, скажімо, повернути чи редактор реєстру, очистити файл hosts або скинути налаштування IE. Загалом даю цілком і з описом (щоб не винаходити велосипед):

- 1. Відновлення параметрів запуску .exe, .com, .pif файлів

Ця мікропрограма відновлює реакцію системи на файли exe, com, pif, scr.

Показання для застосування: після видалення вірусу перестають запускатися програми. - 2. Скидання параметрів префіксів протоколів Internet Explorer на стандартні

Ця мікропрограма відновлює налаштування префіксів протоколів в Internet Explorer

Показання для застосування: при введенні адреси типу www.yandex.ru йде його заміна на щось виду www.seque.com/abcd.php?url=www.yandex.ru - 3. Відновлення стартової сторінки Internet Explorer

Дана мікропрограма відновлює стартову сторінку в Internet Explorer

Показання для застосування: підміна стартовою сторінки - 4. Скидання настройок пошуку Internet Explorer на стандартні

Ця мікропрограма відновлює налаштування пошуку в Internet Explorer

Показання для застосування: При натисканні кнопки "Пошук" в IE йде звернення до якогось стороннього сайту - 5. Відновлення налаштувань робочого столу

Ця мікропрограма відновлює налаштування робочого стола. Відновлення має на увазі видалення всіх активних елементів ActiveDesctop, шпалер, зняття блокувань на меню, що відповідає за налаштування робочого столу.

Показання для застосування: Зникли закладки налаштування робочого столу у вікні "Властивості:екран", на робочому столі відображаються сторонні написи або малюнки. - 6. Видалення всіх Policies (обмежень)поточного користувача.

Windows передбачає механізм обмежень дій користувача, який називають Policies. Цією технологією користуються багато шкідливих програм, оскільки налаштування зберігаються в реєстрі і їх нескладно створювати або модифікувати.

Показання для застосування: Заблоковані функції провідника або інші функції системи. - 7. Видалення повідомлення, що виводиться під час WinLogon

Windows NT та наступні системи в лінійці NT (2000, XP) дозволяють встановити повідомлення, що відображається під час автозавантаження. Цим користується ряд шкідливих програм, причому знищення шкідливої програми не призводить до знищення цього повідомлення.

Показання для застосування: Під час завантаження системи вводиться стороннє повідомлення. - 8. Відновлення налаштувань провідника

Дана мікропрограма скидає ряд налаштувань провідника на стандартні (скидаються в першу чергу настройки, що змінюються шкідливими програмами).

Показання для застосування: Змінено налаштування провідника - 9. Видалення налагоджувачів системних процесів

Реєстрація відладчика системного процесу дозволять здійснити прихований запуск додатка, що і використовується поряд шкідливих програм

Показання для застосування: AVZ виявляє невідомі відладники системних процесів, виникають проблеми із запуском системних компонентів, зокрема після перезавантаження зникає робочий стіл. - 10. Відновлення налаштувань завантаження у SafeMode

Деякі шкідливі програми, зокрема хробак Bagle, ушкоджують налаштування завантаження системи в захищеному режимі. Ця мікропрограма відновлює налаштування завантаження у захищеному режимі.

Показання для застосування: Комп'ютер не завантажується в захищеному режимі (SafeMode). Застосовувати цю мікропрограму слід лише у випадку проблем із завантаженням у захищеному режимі. - 11. Розблокування диспетчера завдань

Блокування диспетчера завдань застосовується шкідливими програмами захисту процесів від виявлення і видалення. Відповідно виконання даної мікропрограми знімає блокування.

Показання для застосування: Блокування диспетчера завдань, при спробі виклику диспетчера задач виводиться повідомлення "Диспетчер задач заблокований адміністратором". - 12. Очищення списку ігнорування утиліти HijackThis

Утиліта HijackThis зберігає у реєстрі ряд своїх налаштувань, зокрема – список винятків. Тому для маскування від HijackThis шкідливій програмі достатньо зареєструвати свої файли в списку винятків. На даний момент відомий ряд шкідливих програм, що використовують цю вразливість. Мікропрограма AVZ виконує очищення списку виключень утиліти HijackThis

Показання для застосування: Підозри на те, що утиліта HijackThis відображає не всю інформацію про систему. - 13. Очищення файлу Hosts

Очищення файлу Hosts зводиться до пошуку файлу Hosts, видалення з нього всіх значних рядків та додавання стандартного рядка "127.0.0.1 localhost".

Показання для застосування: Підозри на те, що файл Hosts змінено шкідливою програмою. Типові симптоми – блокування оновлення антивірусних програм. Проконтролювати вміст Hosts можна за допомогою менеджера Hosts файлу, вбудованого в AVZ. - 14. Автоматичне виправлення установок SPl/LSP

Виконує аналіз налаштувань SPI і у разі виявлення помилок здійснює автоматичне виправлення знайдених помилок. Дану мікропрограму можна запускати повторно необмежену кількість разів. Після виконання цієї мікропрограми рекомендується перезавантажити комп'ютер. Зверніть увагу! Дану мікропрограму не можна запускати з термінальної сесії

Показання для застосування: Після видалення шкідливої програми зник доступ в Інтернет. - 15. Скидання настройок SPI/LSP та TCP/IP (XP+)

Дана мікропрограма працює лише у XP, Windows 2003 та Vista. Її принцип роботи заснований на скиданні та перетворенні налаштувань SPI/LSP і TCP/IP за допомогою штатної утиліти netsh, що входить до складу Windows. Докладно про скидання настройок можна прочитати в базі знань Microsoft - Зверніть увагу! Застосовувати скидання налаштувань потрібно лише в разі потреби при наявності непереборних проблем з доступом до Інтернету після видалення шкідливих програм!

Показання для застосування: Після видалення шкідливої програми зник доступ в Інтернет і виконання мікропрограми "14. Автоматичне виправлення налаштувань SPl/LSP" не дає результату. - 16. Відновлення ключа запуску Explorer

Відновлює системні ключі реєстру, які відповідають за запуск провідника.

Показання для застосування: Під час завантаження системи не запускається провідник, але запуск explorer.exe вручну можливий. - 17. Розблокування редактора реєстру

Розблокує редактор реєстру шляхом видалення політики, яка забороняє його запуск.

Показання для застосування: Неможливо запустити редактор реєстру, при спробі виводиться повідомлення про те, що його запуск заблокований адміністратором. - 18. Повне перестворення налаштувань SPI

Виконує резервне копіювання налаштувань SPI/LSP, після чого знищує їх і створює за стандартом, що зберігається в основі.

Показання для застосування: Тяжкі пошкодження налаштувань SPI, непереборні скриптами 14 і 15. Застосовувати тільки в разі потреби! - 19. Очистити базу MountPoints

Очищає бази MountPoints та MountPoints2 у реєстрі.

Показання для застосування: Ця операція нерідко допомагає у випадку, коли після зараження Flash-вірусом у провіднику не відкриваються диски - На замітку :

Відновлення марно, якщо в системі працює троянська програма, що виконує подібні переналаштування - необхідно спочатку видалити шкідливу програму, а потім відновлювати налаштування системи

На замітку :