Zharoznizhyuchі zasobi bērniem ir atzīts par pediatru. Tiekot pieļautas neuzkrītošas palīdzības situācijas drudža gadījumā, ja bērnam tā ir jāsniedz nevainīgi. Todi tēvi pārņem drudzi mazinošo zāļu daudzpusību un konsistenci. Vai ir atļauts dot bērniem krūtis? Kā pārspēt vecāku bērnu temperatūru? Kādi ir labākie?

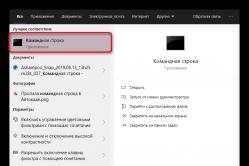

Startēšanas laikā intelektuālā skenēšana Avast programma, lai pārveidotu datoru, lai parādītu problēmas sākuma veidu, un pēc tam piedāvātu lietošanas iespējas.

- Vīruss: Faili, scho, lai atriebtu shkidlivy kodu, ko var iegult jūsu datora drošībā un produktivitātē.

- programmatūras izliešana: programmas, kuras var atjaunināt, lai jūs varētu būt ļauni vīri, lai piekļūtu visām sistēmām.

- Pārlūka paplašinājums ar sliktu reputāciju: pārlūkprogrammas paplašinājums, jo vēlaties piecelties bez jūsu skata un iepludināt sistēmas produktivitāti.

- nepiemērotas paroles: paroles, kuras var izmantot, lai piekļūtu vairāk nekā vienam apgabala ierakstam internetā, un kuras var viegli manipulēt vai apdraudēt.

- Merezhevі zagruzi: jūsu žogu sarežģītība, kas var izraisīt uzbrukumus jūsu žogiem un maršrutētājam.

- Produktivitātes problēmas: Ob'єkti ( neizmantotos failus pievienojumprogrammas, problēmas, kas saistītas ar iestatījumiem), jo jūs varat pārspēt datora robotus.

- Konfliktējošs antivīruss: pretvīrusu programmas, kas instalētas datorā vienlaikus ar Avast. decilkoksa izpausme pretvīrusu programmas Uzticoties datora robotam un samazinot pretvīrusu vīrusa efektivitāti.

Piezīme... Atsevišķu problēmu risinājums, kas parādās intelektuālās skenēšanas laikā, var iestrēgt ap licenci. Var atklāt nevajadzīgus problēmu veidus.

Radušos problēmu risinājums

Zelenija bija brigadieris, kuram tika uzticēta skenēšanas joma, parādot, ka ar viņu saistītās problēmas netika atklātas. Chervoniy chrest nozīmē, ka skenēšana atklāja vienu vairāk vai mazāk trikotāžas problēmu.

Lai skatītu konkrētus skatījumus par problēmām, noklikšķiniet uz elementa vīrišķība viss. Intelektuālā skenēšana parāda ādas problēmas skatu un zaudē iespēju to neprecīzi labot, noklikšķinot uz elementa virishiti, Abo zrobiti tse piznishe, natisnuvshi Izlaidiet kroku.

Piezīme... Pretvīrusu skenēšanas žurnālus var ievietot skenēšanas vēsturē, uz kuru varat doties, vibravshi Zahist AntiVirus.

Viedās skenēšanas iestatījumu pārvaldība

Kā mainīt viedās skenēšanas iestatījumu, vibrēt Nalashtuvannya Zagalny Intelektuāli skenēts un jūs vēlaties uzzināt, vai ir kādas pārapdrošināšanas problēmas.

- Vīruss

- veca programmatūra

- pamodiniet pārlūkprogrammu

- Merezhevі zagruzi

- Problēmas ar summu

- Produktivitātes problēmas

- nepiemērotas paroles

Ieteikumos ir iekļautas visu veidu problēmas. Lai intelektuālās skenēšanas gadījumā noteiktu pārpratumu par dziedāšanas problēmas izpausmi, noklikšķiniet uz pozun iekļauts pēc problēmas veida, kas mainīs nometni pret Vklyucheno.

klikšķēt nalashtuvannya ar roku rakstīts Skenēšana uz vīrusu, Schob mainīt skenēšanas parametrus.

Šajā stundā ir izjaukts liels skaits instrumentālo funkciju, kas tiek izmantotas dažādu programmu automatizēšanai. Konkrētajā statijā tiks pamanītas viņu darbības.

Ieeja

Statiskā koda analīze ir programmatūras drošības analīzes cena, kas tiek veikta pār programmas izvades kodu un tiek realizēta bez reālas programmas displeja.

Drošības programma bieži vien atriebjas par daudzpusību, izmantojot programmas kodā esošos piedod. Programmu izstrādes laikā pieļautās piedošanas dažās situācijās ir līdz malām ar programmām, un tad programmas sabojās parasto robotu: tajā pašā laikā bieži vien vainojams robots un tests. tribute, programma apstājas vai sistēmā ir jāpārvietojas. Lielākā daļa neatbilstību ir saistītas ar nepareizu netīro cieņu, ko izraisījis aicinājums, vai suvoroy izmaiņu trūkumu.

Netaisnības pārkāpumu noteikšanai un dažādu instrumentu, piemēram, statisko analizatoru, izstrādei izvades kods programmas, apskatot statistikā norādītos.

Uzlējumu klasifikācija uz zahistu

Ja vimoga pareizs robotu programma uz visu iespejamo ievadi mēs varam redzēt tā sauktā drošības ievainojamība. Smēķētāja vēlme var novest pie tā, ka viena programma var uzvarēt vēl nedaudz laika, lai manipulētu ar visu sistēmu kopumā.

Programmas grantu depozīta izmaiņu dažādības klasifikācija:

- Bufera pārplūde. Laimestu sadales līmenis ir ar kontroles redzamību pār robežas ievadīšanu starp masīvu atmiņā pirms programmu parādīšanas stundas. Ja tiek izmantota lieliska datu pakete, tiek pārrakstīts savstarpēji savienotā izmēra buferis, trešās puses atmiņas elementu vietā tas tiks pārrakstīts un tiks atgriezts no programmas. Dažu sekunžu laikā tiek paplašināts buferis atmiņā, bufera paplašināšanas process stekā (steka bufera pārpilde), pirkšana (kaudzes bufera pārpilde) un statisko datu apgabali (bss bufera pārpilde).

- Bojāta ievades ievainojamība. "Zipped ievada" izsmalcinātība vipadkos var būt apburoša, ja ievadītie dati bez pietiekamas kontroles tiek pārsūtīti uz noteikta vārda tulku (izsauciet Unix apvalku vai SQL). Pārējiem jūs varat ievietot ievades datus šādā rangā, bet vikona tulka palaišana izsauks nepareizu komandu, kuru autori nodeva ar pūkainajām programmām.

- Pomilki formatnykh rindas (formāta virknes ievainojamība). Dāņu tips domstarpības "fiksētā ievada" domstarpību єpidclas. Uzvar, jo netiek kontrolēti parametri formatētās ievades-izvades printf, fprintf, scanf utt vikoriāņu funkciju laikā. Movi Сі standarta bibliotēka. Šī funkcija akceptē rakstzīmju rindu viena no parametriem, kas nosaka funkcijas ievades vai pāradresācijas argumentu formātu. Ja formātu varat iestatīt pats, tad sarežģītību var saistīt ar rindu formatēšanas funkciju īsas uzglabāšanas rezultātu.

- Dedzība ir kā sinhronizācijas žēlastību (sacensību apstākļu) mantojums. Problēmas, kas saistītas ar problēmu risināšanas procesu, var radīt situācijas, mēs to saucam par "sacīkšu nometni": programma problēmu risināšanas centrā nav apdrošināta, to var respektēt, piemēram, kad robotam nav iespējams sagatavot smalku programmu. Jaku mantojums, ļauns cilvēks, to uzreiz var redzēt robotu failu vietā, var uzlikt programmu dziesmu dziedāšanai.

Ir skaidrs, ka viņus pārņem steidzamības klase.

Ieskats pašreizējos analītiķos

Lai atklātu neatbilstības, programmās izmantojiet šādus rīkus:

- Dinamiskie atkļūdotāji. Instrumenti, kas ļauj pagriezt pilnveidotās programmas vikonannya procesā.

- Statiskie analizatori (statiskie atkļūdotāji). Rīki, kas tiek izmantoti informācijas sniegšanai, tiek uzkrāti statiskās analīzes gaitā pa programmām.

Statiskie analizatori tiks izmantoti tiem laikiem programmās, kur var būt kapsēta. Kad koda fragmentus var ņemt, kā atriebību par žēlastību, tāpēc tas izrādās drošs.

Dotajā statijā ir piedāvāts apskatīt decile statiskos statiskos analizatorus. No tiem ir viegli redzēt ziņojumus par ādu.

Vienīgais veids, kā aplūkot problēmu, ir tas, ka uzņēmums ir vainīgs atsaucībā, ja programma ir pārāk daudzveidīga. Це вимагає, ІТ-відділ мав Atlikuma iespēja piedevu uzstādīšana, Komponenti un ielāpi papildu automatizācijai un standarta rīkiem. Uzziniet programmatūras galuzevus atbilstoši programmatūras drošības tagu standartizācijai (19770-2), kas ir XML faili, instalēti ar papildinājumu, komponentu un/vai ielāpu, kas identificē instalēto. programmatiski drošs Un komponentes vai plākstera gadījumā, kas ir papildinājums častīna smirdēšanai. Tagi var būt autoritatīva informācija par versiju, informācija par versiju, failu saraksts no faila, drošs jaucējfails un izmērs, ko var izmantot, lai apstiprinātu, ka fails ir instalēts pirms trešās reizes, nav zināms jāiekļauj sistēmā Tsі mіtki abonēt Digitālais paraksts skatītājs.

Ja jums ir izaicinājums mājās, ar IT iespējotu vai varat izvēlēties izmantot savu programmatūru līdzekļu pārvaldībai, lai droši izstrādātu sistēmas ar ievadītu programmatūru drošībai, un jūs varat izveidot tamborējumus sistēmu atjaunināšanai. Tagi var būt daļa no ielāpa vai atjauninājuma, jo varat to izmantot, lai mainītu instalēto ielāpu. Šādā rangā IT var tikt izmantots kā resurss, piemēram, Nacionālā dažādību datu bāze NIST, jo tajā ir iespējams pārvaldīt savus līdzekļu pārvaldības rīkus, tātad, kā tas ir iespējams tikai uzņēmuma lietošanai.

Ir neliela uzņēmumu grupa, kas kopā ar ASV strādā ar nekomerciālas organizācijas IEEE/ISTO TagVault.org (www.tagvault.org) starpniecību pie ISO 19770-2 standarta ieviešanas, lai nodrošinātu visu procesu. automatizācijas. Jebkurā brīdī tagi, kas rādīs ieviešanu, labāk par visu, būs saistoši ASV pārdotajai programmatūras drošībai tuvākajā nākotnē.

Tā, vreshty-resht, ir laba prakse – nepublicēt par šīm programmām un konkrētām programmatūras drošības un vikoristovute versijām, bet to var kārtīgi, kā tas tika ieviests iepriekš. Ja vēlaties mainīt faktu, ka jums ir precīzs, atjaunināts programmatūras drošības inventārs, jums regulāri jāpārbauda visu veidu atšķirību saraksts, piemēram, NVID no NVD un IT informācija par to, kā atjaunināt. jaunas.ielaušanās, pretlīmeņa skeneri un citi paņēmieni kā bloķēt vidu, vismaz ja vēl efektīvāk kompromitēsi savu vidu, ja/ ja tāds kļūst, tad tas netiks atklāts nieka stundu.

Dažos gadījumos neatbilstību diagnozes tiek ieskaitītas dažādu aktivitāšu attīstības stājā, jo pastāv risks, ka programmas kodā var parādīties novirzes veida defekti.

Trešo pušu komponentu vai pat izplatīta programmatūras koda (atvērtā koda) programmatūras noliktavai tiek pievienota piepūle. Kāda cita kods bieži vien ir uzvarošs "jaks є" bez reālas analīzes un drošības pārbaudes.

Tas nav izvēles un klātbūtnes programmatūras pārbaužu komandā, jo ir nepieciešams produktam pievienot papildu nedokumentētas funkcijas vai elementus.

Programmu variāciju klasifikācija

Trulums tiek noteikts apžēlošanas rezultātā, kas tiek atzīts projekta vai rakstīšanas stadijā programmas kods.

Neatkarīgi no stadijas, šķiet, ka draudu veids joprojām ir saistīts ar konstrukcijas, ieviešanas un konfigurācijas stingrību.

- Sodi, pieļaujami projektēšanas laikā, visticamāk, iestāsies un usunuti. Cena - algoritmu neprecizitātes, grāmatzīmes, neatbilstības saskarnē starp dažādiem moduļiem, vai protokolos savienojumā ar aparatūras daļu, neoptimālu tehnoloģiju ieviešanā. Їх usunennya є pabeigt ar darbietilpīgu procesu, ieskaitot to, ka smaka var izpausties nepārprotamās vapadās - piemēram, kad tiek pārsūtīta satiksme vai pieslēdzoties lielisks skaitlis papildu valdījums, kas paātrināja nepieciešamās drošības nodrošināšanu līdz ugunsmūri apejošo celiņu ierašanās brīdim.

- Īstenošanas vieglums ir programmu rakstīšanas stadijā vai patiesībā algoritmi ir droši. Cena - nepareiza skaitliskā procesa organizācija, sintaktiskie un loģiskie defekti. Izmantojot tsiomu є risik, wada tiks ražota pirms bufera papildināšanas vai ja radīsies problēmas ar ģimeni. Tas prasīs daudz stundu, bet to pārsūtīšanas process ir dziedošo kastīšu novirzīšana uz mašīnas kodu.

- Aparāta daļas un komplementāro daļu konfigurācijas atvainojumi, PZ ir sakārtoti tā, lai tie tiktu aizpildīti bieži. Paplašinoši iemesli ir kvalitatīva izplatīšanas trūkums un testu pieejamība pareizam robotam papildu funkcijas... Līdz pat visai kategorijai bez izmaiņām varat piekļūt arī vienkāršām un nevajadzīgām parolēm. reģionālie rekordi aizstāšanai.

Patiešām, statistikas dēļ īpaši bieži tiek konstatētas neērtības populārajos un paplašinātajos produktos - pie sienas stiprināmajos un mobilajos operētājsistēmas, Pārlūkprogrammas.

Riziki vikoristannya vrazlivikh programmas

Programmas, kas zina visvairāk neatbilstību, ir instalētas praktiski visos datoros. Kiberzlohintu pusē ir tieša atsauce uz dažu vateņu joku un rakstītu viņiem.

Svārstības no steidzamības parādīšanās brīža pirms korekcijas (plākstera) publicēšanas aizņem stundu, ir ļoti maz iespēju inficēties datorsistēmas izmantojot pārtraukumus nespeciālajā programmas kodā. Ja ir daudz koristuvachev, jums tas ir jāredz vienreiz, piemēram, shkidlivy PDF fails no varoņdarbiem, par kuru ļaundari var piekļūt nodevām.

Aizskarošajam algoritmam ir redzams, ka pagājušajā rudenī inficēts:

- Koristuvach es aizvedīšu e-pasts Makšķerēšanas saraksti tiek nosūtīti uz saņēmēja kontu.

- Lapai ir pievienots fails ar izlietojumiem.

- Ja mēģināsit pārbaudīt failu, mēģinot atvērt failu, jūs redzēsit datoru, kas ir inficēts ar vīrusu, Trojas zirgu (šifrēšanu) vai shkidlive programmu.

- Cyberzlochintsi atklāj nesankcionētu piekļuvi sistēmai.

- Tiek atklāta vērtīgu veltījumu nozagšana.

Iepriekš, ko veica dažādi uzņēmumi (Kaspersky Lab, Positive Technologies), tika pierādīts, ka tas ir praktiski jebkurā papildinājumā, tostarp pretvīrusos. Viņam tas ir jāsaņem programmatūras produkts Lai atriebtos kritiskā kritiskuma līmeņa vatei, visoka velmei.

Lai samazinātu programmatūras nepilnību skaitu, jāizmanto SDL (Security Development Lifecycle). SDL tehnoloģija tiek izmantota, lai samazinātu kļūdu skaitu papildinājumos visos izlaišanas un piegādes posmos. Tātad, izstrādājot fahivtsi programmatūras aizsardzību no IB un programmām, kiberdraudi tiek modelēti ar dusmīgu ļaundarību joku. Programmas gaitā process ietver automātiskais trigeris, Tūlīt es jums pastāstīšu par iespējamiem trūkumiem. Razrobniki pragnit jēgpilni apņemt funkcijas, kas ir pieejamas nepārrakstītiem koristuvachiem, lai viņi varētu mainīt uzbrukuma virsmu.

Lai samazinātu šķidruma plūsmu un sitienus no tiem, ir jānosaka noteikumi:

- Ātri iestatiet vipuskayutsya rozrobniki labotus (ielāpus) papildinājumiem vai (svarīgi) ieslēdziet automātiskās atjaunināšanas režīmu.

- Ja iespējams, neinstalējiet programmu komplektu, tīrību un tehniskā palīdzība wiki plūsma.

- Vikoristovuvati īpašie pretlīmeņa produktu pārkāpumu vai īpašu funkciju skeneri, kas ļauj pārbaudīt glabāšanas pompu un, ja nepieciešams, atjaunināt programmatūru.