Zharoznizhyuchі zasobi bērniem ir atzīts par pediatru. Tiekot pieļautas neuzkrītošas palīdzības situācijas drudža gadījumā, ja bērnam tā ir jāsniedz nevainīgi. Todi tēvi pārņem drudzi mazinošo zāļu daudzpusību un konsistenci. Vai ir atļauts dot bērniem krūtis? Kā pārspēt vecāku bērnu temperatūru? Kādi ir labākie?

Centos 7, pamatojoties uz CentOS 6, pamatojoties uz jaunu ugunsmūri - firewalld. Yo var ieslēgt un nomainīt vecos labos iptables, pat ja nav tiešas domas izmaiņas, tad skaistāk ir skanēt līdz jaunajam, nevis ielīst vecajā. Tas nenozīmē, ka Windows 10 labāks Windows 7, un Windows XP ir skaistāka par Windows 7;) Labs dibens par qiu tēmu ir selinux. Tiklīdz daži no tiem visiem (vai es drīkstu) tika ieslēgti un ārdījās, tad tagad nav tik viegli iepriecināt, tikai tāpēc, ka tas ir tik nepieciešams. Nawpaki, bagato hto vzhe zvik (abo zvikayut) koristuvatis semanage. Ugunsmūri uzreiz neieslēgsim, bet izmēģināsim, kā jau pa prātam.

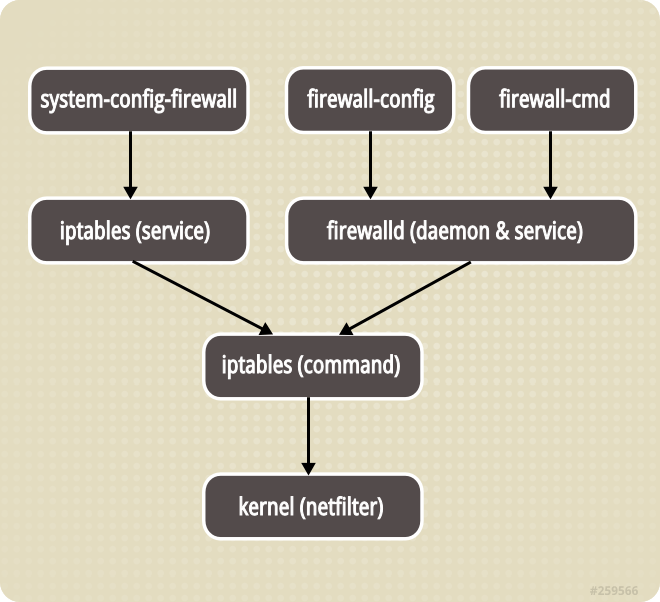

Firewall nav principiāli atšķirīgs ugunsmūris. Tse іnsha nadbudova pār netfilter, jo, ja jūs varat redzēt robotus, kas izmanto iptables, tad jūs mocīsit sevi ar jaunu rīku.

Tiek palaists і zupinka ugunsmūris

Un otrādi, tiek palaists ugunsmūris:

# Systemctl statusa ugunsmūris

Informācija šeit tiks papildināta. Ščebs ir īss, tāpēc (pratsyuє) chi nevar būt šāds:

# Firewall-cmd --state

skrienot

Labi, pratsyuє.

Zupinka ugunsmūris:

# Systemctl apturēt ugunsmūri

Nožogojuma automātiskā palaišana:

# Systemctl atspējo ugunsmūri

Ugunsmūra palaišana:

# Systemctl startējiet ugunsmūri

Ieskaitot automātisko palaišanu:

# Systemctl iespējot ugunsmūri

zony ugunsmūris

Firewall ir plašs redzamības diapazons, lai saprastu zoni. Visu ieteicamo zonu saraksts:

# Firewall-cmd --get-zones

bloķēt dmz nomest ārējo sākumlapu iekšējais publiskais uzticamais darbs

Zonu iecelšana (gudri, zychayno):

- drop - visas ienākošās paketes tiks parādītas (drop) bez parādīšanas. Ir pieļaujams viņiem atņemt algu.

- bloks — noraidīts no icmp-host-prohibited (vai icmp6-adm-prohibited). Ir pieļaujams informācijas sistēmas atņemšana.

- publisks - zamovchuvannyu zona... Z nosaukums zrozumіlo, tāpēc tsya zona ir vērsta uz robotu sociālajā ietvarā. Mēs to nedrīkstam darīt, bet ir atļauts tikai to izdziedāt.

- ārējā - zona priekš jauns interfeiss maršrutētājs (tā sauktais maskarading). Atļauts tikai mums ievadīt informāciju.

- dmz - DMZ zona, ir atļautas tikai atļaujas.

- darbs - darba festona zona. Joprojām nevienam neuzticamies vai pat ne tik ļoti kā iepriekš :) Atļauta tikai dziedāšana.

- mājas - mājas zona. Es neļauju, bet nedrīkst tikai izdziedāt.

- iekšējā - iekšējā zona. Es neļauju, bet nedrīkst tikai izdziedāt.

- uzticas - viss ir atļauts.

Visu aktīvo zonu saraksts:

# Firewall-cmd --get-active-zones

publiski

saskarnes: enp1s0

Jā, publiskā zona, pirms kuras ezis interfeiss ir enp1so. Iet uz publisko zonu ar dodamo jaunu portu, uz kura karāsies sshd.

Zinot ezis interfeisu (piemēram, enp1s0), varat uzzināt, kurai zonai vajadzētu izsekot:

# Firewall-cmd --get-zone-of-interface = enp1s0

publiski

Un jūs varat zināt, kā saskarnei jāatrodas noteiktā apgabalā:

# Firewall-cmd --zone = publiskas --list-interfeisus

enp1s0

Lietojumprogramma: Atļaujiet ssh nestandarta portā

Atļausim piekļuvi serverim, izmantojot ssh portā 2234 / tcp, nevis 22 / tcp, jaku zamovchuvannyu. Pa ceļam selinux torknemsya.

Daži cilvēki būs pārsteigti, ka viņi ir pastāvīgi atļauti mūsu serverī:

# Firewall-cmd --permanent --list-all

publisks (noklusējums)

saskarnes:

avoti:

pakalpojumi: ssh dhcpv6-client

maskarāde: nē

uz priekšu porti:

icmp bloki:

bagāti noteikumi:

Neesmu vikory pocky ipv6, tāpēc uzreiz attiecīgi iztīrīšu. ugunsmūra noteikums:

# Firewall-cmd --permanent --zone = publisks --remove-service = dhcpv6-client

Ir atļauts regulāri (taču ziņojums NAV noslaucīts pēc ignorēšanas) nosūtīt uz portu 2234 / tcp (uz jaunu, iespējams, sshd):

# Firewall-cmd --permanent --zone = public --add-port = 2234 / tcp

Pārlādēšanas noteikumi:

# Firewall-cmd -- pārlādēt

atkārtoti pārveidots:

# Firewall-cmd --zone = publiskie --list-porti

2234 / tcp

Labi, Vidkritijas osta. Redagumo sshd konfigurācija:

# Nano / etc / ssh / sshd_config

...

ports 2234

...

# Systemctl restartējiet sshd.service

Ale SELinux, yaku vi, man viss ir kārtībā, viņi neieslēdza, neļauj izveidot savienojumu ar ssh nestandarta portā (ports 2234 / tcp priekš sshd ir nestandarta). Varat izlaist un mainīt tamborējumu, kā darbosies SELinux reģistrētājs, vai arī varat iestatīt visu uzreiz:

# Yum nodrošina semanāžu

# Yum instalējiet policycoreutils-python

# Semanāžas ports -a -t ssh_port_t -p tcp 2234

Ass tagad ir kārtībā. Apgriezts ssh savienojums jaunā portā. Viss ir kārtībā, piekļuve portam 22 ir slēgta:

# Firewall-cmd --permanent --zone = public --remove-service = ssh

# Firewall-cmd -- pārlādēt

Brīnišķīgi, kas notika:

# Firewall-cmd --list-all

publisks (noklusējums, aktīvs)

saskarnes:

avoti:

pakalpojumi:

porti: 2234 / tcp

maskarāde: nē

uz priekšu porti:

icmp bloki:

bagāti noteikumi:

No un viss.

Rīznі korisnі komandieri:

Iespējot bloķēšanas režīmu visām izejošajām un ienākošajām paketēm:

# Ugunsmūris-cmd — panika ieslēgta

Ievadiet visu ienākošo un izejošo pakešu bloķēšanas režīmu:

# Ugunsmūris-cmd — panika-off

Esmu informēts par visu izejošo un izejošo pakešu bloķēšanas režīma iekļaušanu:

# Firewall-cmd --query-panic

Pārlādējiet ugunsmūra noteikumus, nezaudējot pašreizējo z'єdnan:

# Firewall-cmd -- pārlādēt

Atkārtoti ielādējiet ugunsmūra noteikumus un izmetiet pašreizējos datus (ieteicams tikai problēmu gadījumā):

# Ugunsmūris-cmd — pilnīga pārlādēšana

Pievienot zonai un ezis interfeisam:

# Firewall-cmd --zone = publisks --add-interface = em1

Pievienojiet zonai un ezis interfeisam (esiet piesardzīgs, ja ugunsmūris tiek ignorēts):

# Firewall-cmd --zone = publisks --permanent --add-interface = em1

Ifcfg-enp1s0 konfigurācijā ir iespējams norādīt, kura zona un interfeisa izkārtojums. Visai dodamo ZONA = strādājiet failā / etc / sysconfig / network-scripts / ifcfg-enp1s0. Ja parametrs ZONE nav norādīts, ja zona ir piešķirta (DefaultZone parametrs failā /etc/firewalld/firewalld.conf.

Atļaut portu diapazonu:

# Firewall-cmd --zone = publisks --add-port = 5059-5061 / udp

Maskarāde (maskerāde, uzvar nat, uzvar...):

Pārskatīšanas statuss:

# Firewall-cmd --zone = ārēja --query-masquerade

Iekļauts:

# Firewall-cmd --zone = ārēja --add-masquerade

Šeit jums ir jādomā, ka varat iespējot maskarādi un, piemēram, publiskajai zonai.

Novirzīt uz portu 22 uz sākotnējo resursdatoru:

# Firewall-cmd --zone = ārējs --add-forward-port = ports = 22: proto = tcp: toaddr = 192.168.1.23

Pārvirzīt ienākošos uz 22. portu uz citu resursdatoru norādītajā portā (no 22. līdz 192.168.1.23:2055):

# Firewall-cmd --zone = ārēja /

--add-forward-port = ports = 22: proto = tcp: toport = 2055: toaddr = 192.168.1.23

Dienas beigās lietojumprogramma var būt bezgalīgi bagāta. Tikai dodam, it īpaši es neatstāju tikai savas domas aiz ugunsmūra inovācijas, tāpēc pirms zvana sintakses tas ir līdz jūsu zoodārzam, ja OS Linux attīstās, tad sākumā var būt problēma . Ja esi apguvis ugunsmūri, paplašini savu redzesloku – visbiežāk, visvairāk stiklveida zusil.

perevagi ugunsmūris

Galvenais iemesls tam ir tas, ka tie visi ir abstrahēti no iptables joslām.Lai iespējotu portu novirzīšanu, jums nav jādomā par PREROUTING vai POSTROUTING, lai pievienotu FORWARD. Jums tiek piešķirta "API no iptables no virobnik" dažādos veidos. Ja iekļaujat nat, tad tas nav cieņpilns, de tas pats (kurā precīzo noteikumu kārtas skaitlis) noteikums ir pārvietots. Vienkārši noklikšķiniet - iespējojiet nat vietnē eth0. Man nav muļķības;) To var izdarīt ar rokām, ja vajag organizēt tīmekļa saskarne ugunsmūra kontrole.

Є Varat mainīt statusu (piemēram, ieslēgumi nat chi ni!). Es arī vikoristovuvati tse jūsu skriptos, loģikā jūsu stāzi, piemēram. Es nezinu, kā iestatīt statusu (ieslēgt / izslēgt) programmā iptables. Tas ir iespējams, it kā ģintī iptables -L -t nat | grep "...", pagaidiet minūti, viss nav tas pats, kas viconati "firewall-cmd --zone = external --query-masquerade". Є, piemēram, simtiem VM no CentOS, kurās jebkurā gadījumā var būt trīs nosaukumi, ko sauc par wan interfeisiem. Un tāpēc jūs varat uzrakstīt universālu cmdlet, kas var sniegt jums rezultātu jaunās iekārtās.

Nepilnīgs ugunsmūris

Manā skatījumā galvenais trūkums ir tāds, ka, to dzirdot, jums tiks piedāvāts redzēt "tīru" iptables, piemēram, Debian, Ubuntu, CentOS un, īsumā, skryz. Navit, runājot, nelielā sintaksē un laternas ir līdzīgas veidam uz iptables. Tse par amatieru, zychayno. Profesionāļiem viss ir vienāds, pratsyuvati, tāpat kā є konkrēti domāju, uzvara būs pratsyuvati z tim, tātad. Ale ... esmu retrogrāds un šķietami paļaujos uz (acīmredzamo pārmaiņu laulības dēļ) jaunumiem, kā lielais dārgais kaps, kas apzinās pats. RedHat acīmredzot, jo arvien vairāk jaunu cilvēku būs ugunsmūra dūži.

Ja pārgājāt uz ugunsmūri, tad jums vienkārši jāsakrauj tīrā iptables sintaksi - ja jūs vienkārši sajaucat ugunsmūra robotu, ja lasāt/atjaunināt noteikumus, kas nepārsniedz standarta ugunsmūra sintaksi.

Es nevēlos ugunsmūri! Pagrieziet manu veco iptables!

Ja joprojām vēlaties to mainīt un aizstāt ugunsmūri ar iptables, nav nozīmes tam, kā tas notiek:

Jaunpienācējiem tas nav prieks:

# Systemctl atspējo ugunsmūri

# Systemctl apturēt ugunsmūri

Ieliekot vecos labos iptables:

# Yum instalējiet iptables-services

Palaiž ugunsmūri:

# Systemctl startē iptables

# Systemctl start ip6tables

Automātiskā palaišana, kad tā ir iespējota:

# Systemctl iespējot iptables

# Systemctl iespējot ip6tables

Lai saglabātu iptables noteikumus, ignorējot:

# / Sbin / iptables-save> / etc / sysconfig / iptables

# / Sbin / ip6tables-save> / etc / sysconfig / ip6tables

Vecajā veidā:

# Pakalpojums iptables saglabā

Plūsmas noteikumi ir failos:

/ utt / sysconfig / iptables

/ utt / sysconfig / ip6tables

Programmas iptables restartēšana (piemēram, ja tiek veiktas izmaiņas):

# Systemctl restartējiet iptables.service

Ale komanda iptables ir salokāma, un cilvēkiem ir svarīgi atcerēties visas opcijas un opcijas, kurās viņiem ir jāuzvar. Šim nolūkam izplatīšanas pārdevēji veido savas pieskaitāmās izmaksas, izmantojot iptables, kas palīdzēs vienkāršot ugunsmūra pārvaldību. CentOS sevi dēvē par Firewall iptables pārvaldībai.

Ugunsmūrim ir daudz svarīgu funkciju iptables kontekstā. Šeit piekļuves kontrole ir līdz redzamības līmenim līdz zonu un pakalpojumu līmenim, nevis noteikumiem. Un arī noteikumi onovlyuyutsya dinamiski, nevis pārliecinoši novārtā sesijām. Šī statistika parādīs Firewall CentOS 7 iestatīšanu lietojumprogrammā Firewall.

Kā jau teicu, Firewalld neizslēdza noteikumus, bet gan par zonām. Ādas izšūšanas saskarnei var piešķirt dziedāšanas zonu. Zona ir noteikumu kopums, noteikumu kopums un atļaujas, kuras var fiksēt līdz visai saskarnes robežai. Vienai saskarnei var mainīt tikai vienu zonu. Dīleri zonu priekšā atklāja smidzinātāju:

- piliens- bloķēt visas ienākošās paketes, atļaut tikai ienākošās paketes

- bloķēt- atjauninājums no pakotnes bloķēšanas tiks nosūtīts uz skatu no iepriekšējās versijas uz pakotnes oriģinālu;

- publiski- pieņemt ievades datus tikai ssh un dhclient;

- ārējā- pielāgot NAT iekšējā kadrējuma pievienošanai;

- iekšējais- atļautie pakalpojumi ssh, samba, mdns un dhcp;

- dmz- vikoristovuyutsya izolētiem serveriem, kuriem nav piekļuves iedomātā. Ir atļauts tikai SSH savienojums;

- strādāt- izsauktie ssh un dhcp pakalpojumi;

- mājas- līdzīgs iekšējam;

- uzticams– Viss ir atļauts.

Šādā rangā, ja atļaujat žogu, vai tas ir serviss, varat to pabeigt vai mainīt saskarnes zonu uz šo, ja jums ir atļaujas. Varat izdarīt analoģiju ar iptables pakotņu noteikumu politiku. Uzticamā zona var atļaut tikai ACCEPT politiku un atļaut visus savienojumus, bloķēšanas zona var izmantot AIZLIEGT politiku, kuru var izmantot, un visas zonas var kontrolēt ar zemākām bloku zonām, kā arī iepriekš ir arī daži serveri, kas ļauj ...

Firewall ir arī divu veidu konfigurācijas:

- izpildlaiks- projektēt tikai pirms atkārtotas ieslēgšanās, visas izmaiņas, kurās tas nav skaidri norādīts, ir jāpaliek līdz konfigurācijas beigām;

- pastāvīgs- iestatījumi pēc instalēšanas, jo būs iepriekšējs pasūtījums un pēc atkārtotas iesaistīšanās.

Tagad jūs zināt visu, kas jums nepieciešams, mēs pāriesim uz ugunsmūra-cmd iznīcināšanu.

Firewall-cmd opcijas un sintakse

Keruvati ar Firewalld var uzstādīt aiz papildu konsoles utilītas firewall-cmd, kā arī grafiskajā interfeisā. CentOS visbiežāk uzvar serveros, tāpēc jūs to varat redzēt tieši terminālī. Apskatīsim utilīta sintaksi:

ugunsmūris-cmd opt

Lai pārvaldītu zonas, izmantojiet šādu sintaksi:

firewall-cmd --configuration --zone = zonas opcijas

Kā konfigurāciju nepieciešams nodrošināt opciju --permanent, lai varētu saglabāt izmaiņas, ja atkārtoti instalējat, vai arī nekas cits nav vajadzīgs, lai izmaiņas būtu spēkā līdz atkārtotai iepriekšējai instalēšanai. uzstādīta. Jaku zona vikoristyte іm'ya pieprasījuma zonas. Apskatīsim utilīta iespējas:

- --Valsts- uzstādīt ugunsmūra nometni;

- --Pārlādēt- atkārtoti iespējot noteikumus ar pastāvīgu konfigurāciju;

- --pabeigt-pārlādēt- zhorstka perezavantazhennya noteikumi par visu z'adnan izplatīšanu;

- -- izpildlaika uz pastāvīgu- pārsūtīt izpildlaika konfigurācijas iestatījumus uz pēckonfigurāciju;

- -- pastāvīgs- vikoristovuvati pēckonfigurācijas;

- --get-default-zone- Iedomājieties zonu, vicoristovuvanu aizstāšanai;

- --set-default-zone- iekārtot kandidātu zonu;

- --get-active-zones- vizualizēt aktīvās zonas;

- --get-zones- vizualizēt visas pieejamās zonas;

- --get-services- atjaunināt pakalpojumus;

- -- saraksts-visas zonas- ievadiet visu zonu konfigurāciju;

- --jaunā zona- atvērt jaunu zonu;

- --dzēst zonu- redzēt zonu;

- -- saraksts-viss- pievienojiet visu, kas tiek pievienots otrai zonai;

- -- sarakstu pakalpojumi- visus pakalpojumus nogādāt zonā;

- --pievienošanas pakalpojums- pievienot servisu zonai;

- --remove-service- vidality services iz zone;

- --list-ports- vizualizēt zonai pievienoto ostu;

- -- pievieno portu- pievienot zonai ostu;

- --noņemt portu- vizualizēt ostu no zonas;

- -- vaicājuma ports- porta parādīšana, pievienošana zonai;

- -- sarakstu protokoli- saglabāt protokolus līdz zonai;

- --add-protocol- pievienot zonai protokolu;

- --noņemt-protokols- vizualizēt protokolu no zonas;

- --list-source-ports- Vive osta dzherela, pievienot zonai;

- --pievienot-avota-portu- pievienot zoni portu dzherelo;

- --noņemt avota portu- video port-dzherelo iz zona;

- --list-icmp-blocks- pievienojiet bloķējošo icmp sarakstu;

- --add-icmp-block- pievienot bloķējošu icmp;

- --add-icmp-block- vidaliti blockuvannya icmp;

- --pievienot-forward-port- pievienot portu NAT novirzīšanai;

- --noņemt-forward-port- skata ports NAT novirzīšanai;

- --add-masquerade- iespējot NAT;

- --noņemt-maskēt- NAT vizualizācija.

Komunālajiem pakalpojumiem ir tālu no visām iespējām, bet visam statty mums pietiks.

Ugunsmūra iestatīšana operētājsistēmā CentOS 7

1. Ugunsmūra statuss

Pirmkārt, jums ir jābrīnās par ugunsmūra nometni. Visam apmeklētājam:

sudo systemctl statusa ugunsmūris

Ja ugunsmūra pakalpojums ir iespējots, jums ir jāiespējo:

sudo systemctl start firewall

sudo systemctl iespējot ugunsmūri

Tagad jums jābrīnās, kā tiek palaists Firewall papildu komandai firewall-cmd:

sudo firewall-cmd --state

Tiklīdz programma darbosies un viss būs kārtībā, tad pēc iespējas ātrāk redzēsi "darbojas".

2. Zonu pārvaldība

Yak vzhe zrozumіli, zoni - tse ir galvenais vadības instruments ar šuvēm... Schhob apbrīno izmaiņu zonu, apmeklējiet:

sudo firewall-cmd --get-default-zone

Man ir publiska zona. Varat mainīt straumes zonu papildu opcijai --set-default-zone:

sudo firewall-cmd --set-default-zone = publisks

Vienkārši padomājiet, vai vēlaties to izmantot visām iedomātā darba saskarnēm, apmeklējiet:

sudo firewall-cmd --get-active-zones

Sarakstā būs vivedin zonas un saskarnes, lai kāds būtu pieejams. Ar šādu komandu jūs varat brīnīties par dziedāšanas zonas konfigurāciju. Piemēram, publiskajai zonai:

3. Nalashtuvannya pakalpojumi

Jūs varat pārsteigt par visiem pakalpojuma apskates objektiem ar komandu:

sudo firewall-cmd --get-services

Komanda atdzīvināja visus pieejamos pakalpojumus, jūs varat pievienot tos zonai, jūs to varat redzēt. Piemēram, ir atļauts izveidot savienojumu ar http:

sudo firewall-cmd --zone = publisks --add-service = http --permanent

Un tad jūs varat redzēt pakalpojumu, skatiet:

sudo firewall-cmd --zone = publisks --remove-service = http --permanent

Abos gadījumos mēs izvēlējāmies opciju --permanent, lai konfigurācija notiktu pēc atkārtotas sapīšanas. Izmaiņu rakstīšanai nepieciešami jauni noteikumi:

sudo firewall-cmd -- pārlādēt

Pēc tam, ja esat pārsteigts par zonas konfigurāciju, pakalpojums parādīsies tur:

sudo firewall-cmd --zone = publisks --list-all

4. Kā atvērt portu programmā Firewall

Ja jums ir nepieciešama programma, jums nav nepieciešams pakalpojums, jūs varat redzēt portu, kuru es jums nodošu. Attiecībā uz tsiy vienkārši pievienojiet vajadzīgo portu zonai. Portā 8083:

sudo firewall-cmd --zone = public --add-port = 8083 / tcp --permanent

Jūs varat redzēt ostas iz zonu, apmeklējiet:

sudo firewall-cmd --zone = publiska --remove-port = 8083 / tcp --permanent

Līdzīgi kā pakalpojumiem, atverot portu ugunsmūrī centos 7, ugunsmūris ir atkārtoti jāiespējo.

sudo firewall-cmd -- pārlādēt

5. Pārsūtīšanas porti Firewall

Portu pārbaude programmā Firewall ir vienkāršāka nekā iptables. Ja jums ir nepieciešams, piemēram, novirzīt trafiku no porta 2223 uz portu 22, lai nokļūtu novirzīšanas zonā:

sudo firewall-cmd --zone = public --add-forward-port = ports = 2223: proto = tcp: toport = 22

Šeit novirzīšana tiek rādīta tikai plūsmas iekārtās. Ja vēlaties iestatīt NAT modeli un nosūtīt portu uz savu datoru, jums būs jāieslēdz maskēšanas saite:

sudo firewall-cmd --zone = public --add-masquerade

Varat arī pievienot portu:

sudo firewall-cmd --zone = publiс --add-forward-port = ports = 2223: proto = tcp: toport = 22: toaddr = 192.168.56.4

6. Izvērsti noteikumi

Tā kā zonu funkcionalitāte jums nav pietiekama, varat izvēlēties paplašināt noteikumus. Paplašināto noteikumu vispārējā sintakse ir šāda:

noteikumu ģimene = "ģimenes" avota vērtība galamērķa vērtība žurnāla audita diy

Galveno parametru vērtību ass:

- Jakostos protokolu saimes varat izmantot ipv4 vai ipv6 vai neizmantot neko, tāpēc noteikums tiks bloķēts abiem protokoliem;

- avotsі galamērķis- Cenrādis un paketes uzvarētāji. Varat izmantot tos pašus parametrus kā IP adreses, pakalpojumu nosaukumus, portu, protokolu un tā tālāk;

- žurnāls- Ļauj reģistrēt pārsūtītās paketes, piemēram, syslog. Iestatījumā tsy varat norādīt sijas rindas prefiksu un reģistrēšanas informāciju;

- audits- daudz alternatīvu reģistrēšanas metožu, ja tiksiet nosūtīts uz auditēto pakalpojumu.

- Dija- tse d_ya, jo tas ir nepieciešams, lai izveidotu vienu pakotni. Pieejams: pieņemt, nomest, noraidīt, atzīmēt.

Apskatīsim pēcpusi. Mums ir jābloķē piekļuve serverim koristuvach ar IP 135.152.53.5:

sudo firewall-cmd --zone = public --add-rich-rule "noteikumu saime =" ipv4 "avota adrese = 135.152.53.5 noraidīt"

Jo mums ir nepieciešams žogs visai koristuvach tikai piekļuvei ostai 22:

sudo firewall-cmd --zone = public --add-rich-rule "noteikumu saime =" ipv4 "avota adrese = 135.152.53.5 porta ports = 22 protokols = tcp noraidīt"

Jūs varat brīnīties par visiem kārtulas paplašinājumiem ar komandu:

sudo firewall-cmd --list-rich-rules

visnovka

Pie tsіy statty mi roze, kā vikonutsya ugunsmūra iestatīšana Operētājsistēmā CentOS 7 varat izmantot jauno Viconati, lai palīdzētu sākt darbu. Programma ir vienkāršāk lietojama, zemāks iptables vai vairāk, pēc manām domām, Ubuntu ugunsmūris — vēl vienkāršāk Vikoristanā.

Labojot ar CentoOS 7, lai iestatītu trafika filtrēšanas noteikumus, ir parādījies jauns rīks ugunsmūris... Vislabāk ir izmantot vikoristovuvati, lai pārvaldītu iptables noteikumus. Operētājsistēmā CentOS 8 noklusējuma filtru pakotne iptables tagad ir aizstāta ar nftables ietvaru, un, pielāgojot ugunsmūra noteikumus, izmantojot ugunsmūri, varat pielāgot nftables. Ir viegli saprast instalāciju, ugunsmūra ugunsmūra iestatīšanas pamatkoncepciju serveros ar CentOS 8 kervaniem (CentOS 7 viss ir vienāds).

UgunsmūrisD- vairāku izgriezumu ekrāns servera atkopšanai no nevēlamas trafika ar dinamisku noteikumu pārvaldību (bez restartēšanas) un pastāvīgu ugunsmūra noteikumu ieviešanu. Pratsu yak interfeiss i nftables. FirewallD ir pieejams visos Linux izplatījumos.

Ugunsmūra pamatjēdzieni, zonas un noteikumi

Pirms Tim Jaka, turpiniet pirms šīs nalashtuvannya izveides ugunsmūris, Varam atpazīt no zonu izpratnes, jo tās ir uzvaras ar mērķi padarīt rivny doviri uz jaunajiem spolukiem. Citām zonām ugunsmūris Varat iestatīt filtrēšanas noteikumus, iestatīt aktīvās ugunsmūra opcijas pakalpojumu priekšā, protokolus un portus, novirzītos portus un bagātinātās kārtulas.

Ugunsmūris ienākošās satiksmes filtrēšana pēc zonām, kas atrodas atmatā no stagnācijas uz zonām un noteikumiem. jakšo IP-izsūtītāja adreses tiks nosūtītas pēc jebkuras zonas noteikumiem, tad pakete tiks nosūtīta caur zonu. Ja adreses nav ievietotas servera zonās, uz paketi tiks attiecināta izmaiņu zonējuma zona. Kad uzstādīta ugunsmūris kandidātu zona publiski.

Ugunsmūra є zonās, pat pirms priekšplānā ir iestatītas atļaujas citiem pakalpojumiem. Varat vikoristovuvati iestatījumus vai iestatīt jaudas zonas. To zonu saraksts, kuras pēc noklusējuma tiek iestatītas, instalējot ugunsmūri (glabājas katalogā / usr / lib / firewalld / zones /):

| piliens | minimālais doviri līmenis. Visa ienākošā informācija tiek bloķēta bez paziņojuma, atļauta tikai ienākošā informācija; |

| bloķēt | zona ir līdzīga tai, kas atrodas priekšā, bet, izslēdzot ievades barošanu, tā tiek nosūtīta it kā icmp-host-prohibited for Ipv4 vai icmp6-adm-prohibited for Ipv6; |

| publiski | kas pārstāv milzīgos, satriektos svētkus. Jūs varat pārbaudīt ievadi individuālā pasūtījumā; |

| ārējā | norādes ar ugunsmūri vārtejas veidā. Vaughn ir iestatīts NAT maskēšanai, tāpēc jūsu iekšējais tīkls tiks saglabāts privāts un pieejams; |

| iekšējais | antonim zona ārējā. Host volodiyut ir pietiekami, lai nodrošinātu pietiekamu piegādi, ir pieejami vairāki papildu pakalpojumi; |

| dmz | uzvarošs datoriem roztasvanih DMZ (izolēti datori bez piekļuves žoga apakšai). Tikai vienas ieejas atļauja; |

| strādāt | zona robotizētajām mašīnām (do-it-yourselfers tīklā ir vairāk datoru); |

| mājas | mājas festoon zona. Varat pievienot vairāk datoru vai izmantot tikai vairāk ievades datu; |

| uzticams | pievienot visām mašīnām tīklā. Uzziniet vairāk par visām pieejamajām iespējām. |

V ugunsmūris lai izvēlētos divus noteikumu kopumus - pēc un laika. Timchasov_ noteikumi darbojas, līdz serveris tiek ignorēts. Aizstāšanai ar papildu noteikumiem ugunsmūris, Noteikumi vvazayutsya komandas darba laiks ( izpildlaiks). Lai pastāvīgi pievienotu noteikumu - pastāvīgs... Šie noteikumi tiks bloķēti, kad serveris tiks atkārtoti iespējots.

Ugunsmūra instalēšana un iekļaušana sistēmā CentOS

CentOS 7/8 ugunsmūris tiks instalēts OS. Ja esat to redzējis, ja vēlaties instalēt ugunsmūri, pēc iespējas ātrāk varat izmantot standarta / dnf pārvaldnieku:

# Yum instalējiet firewalld -y - Centos 7

# Dnf instalējiet firewalld -y - Centos 8

šobs dēmons ugunsmūris tas sākas automātiski, kad serveris startē, jums tas jāpievieno:

# Systemctl iespējot ugunsmūri

І palaist:

# Systemctl startējiet ugunsmūri

Mainiet pakalpojuma statusu:

# Systemctl statusa ugunsmūris

● firewalld.service - firewalld - dinamiskā ugunsmūra dēmons Ielādēts: ielādēts (/usr/lib/systemd/system/firewalld.service; iespējots; piegādātāja iepriekš iestatīts: iespējots) Aktīvs: aktīvs (darbojas) kopš pirmdienas 2019.10.14 14:54 : 40 +06; Pirms 22 s Dokumenti: vīrietis: firewalld (1) Galvenais PID: 13646 (ugunsmūris) CGrupa: /system.slice/firewall.service └─13646 / usr / bin / python2 -Es / usr / sbin / firewalld --nofork --nofork 14. oktobris 14:54:40 server.vpn.ru systemd: Starting firewalld — dinamiskā ugunsmūra dēmons ... Oct 14 14:54:40 server.vpn.ru systemd: Started firewalld — dynamic firewall daemon.

Vai ar komandu:

# Firewall-cmd --state

Komanda Firewall-cmd ir ugunsmūra priekšgals līdz nftables / iptables.

# Firewall-cmd --state

Robots ar ugunsmūra noteikumiem

Noteikumi iedzīvotājiem:

Pirms ugunsmūra noteikumu pielāgošanas ir jāpārkonfigurē, kā zona ir uzvaroša:

# Firewall-cmd --get-default-zone

Tātad jaku ugunsmūris, viņi vienkārši piecēlās un vēl nav to uzstādījuši, mums ir zona zamovčuvannyu publiski.

Es ignorēšu aktīvo zonu. Vons ir arī viens - publisks:

# Firewall-cmd --get-active-zones

Publiskās saskarnes: eth0

Yak bachimo, eth0 ezis interfeiss, ko kontrolē zona publiski.

Lai apbrīnotu aktīvās zonas noteikumus, ievadiet:

# Firewall-cmd --list-all

Publisks (aktīvs) mērķis: noklusējuma icmp-block-inversija: nav saskarņu: eth0 avoti: pakalpojumi: dhcpv6-klienta ssh porti: protokoli: maskēšanās: nav pārsūtīšanas porti: avota porti: icmp bloki: bagātināti noteikumi:

No saraksta var redzēt, ka dotajā zonā ir speciāla darbība, kas saistīta ar DHCP klientu un ssh.

pieejamās zonas

Lai apskatītu visu zonu sarakstu, jums būs nepieciešama šāda komanda:

# Firewall-cmd --get-zones

Man ir šāds saraksts:

Bloķēt dmz drop ārējo mājas iekšējo publisko uzticamo darbu

Lai pārskatītu konkrētas zonas noteikumus, nepieciešams pievienot prapor - zonu.

# Firewall-cmd --zone = home --list-all

Sākuma mērķis: noklusējuma icmp-block-inversija: nav saskarņu: avoti: pakalpojumi: dhcpv6-klients mdns samba-klients ssh porti: protokoli: maskēšanās: nav pārsūtīšanas porti: avota porti: icmp-bloki: bagātināti noteikumi:

Visu zonu noteikumus var pārskatīt ar komandu:

# Ugunsmūris-cmd — visu zonu saraksts

Saraksts būs lielisks, tāpēc jaku zonas var būt ļoti bagātas.

Zmіna zoni par zamovchuvannyam.

Visu līniju un saskarņu ieteikumiem uzstādīšanai zonā publiski, Ale їkh var pārsūtīt uz be-yak no zonām, ar komandu:

# Ugunsmūris-cmd --zone = home -change-interface = eth0

parametram -zona = pievienojiet vajadzīgo zonu.

Lai mainītu kandidātu zonu, jums jāsaņem komanda:

# Firewall-cmd --set-default-zone = mājas

Dodannya noteikumi dodatkiv

Jūs varat pievienot portu piemaksai, varat pievienot to iekļautajam pakalpojumam. Pieejamo pakalpojumu saraksts:

Visnovok atklās lielu pakalpojumu skaitu. Sīkāka informācija par pakalpojumu xml failu. Tsi faili roztashovani direktorā / Usr / lib / firewalld / services.

piemēram:

# Cd / usr / lib / firewalld / services

XML failā ir pakalpojuma apraksts, protokols un porta numurs, kas tiks parādīts ugunsmūrī.

Kad noteikumi ir doti, varat izvēlēties parametru -pievienošanas pakalpojums, Rādīt piekļuvi dziedāšanas pakalpojumam:

# Firewall-cmd --zone = publisks --add-service = http

# Firewall-cmd --zone = publisks --add-service = https

Uzrakstot noteikumus, ir iespēja pārdomāt, pievienojot pakalpojumu noteiktajai zonai:

# Firewall-cmd --zone = publiskie --list-services

Dhcpv6-klients http https ssh

Ja vēlaties mainīt noteikumu noteikumus, ja tādi ir, jums jāpievieno parametrs - pastāvīgs.

Schob vidalyti servisa zona:

# Firewall-cmd --permanent --zone = publiska --remove-service = http

Dhcpv6 klienta https ssh tests

Ja vēlaties to pievienot savam pakalpojumam, varat atvērt failu xml patstāvīgi un iegaumēt to. Jūs varat kopēt datus no jebkura pakalpojuma, mainīt nosaukumu, aprakstu un porta numuru.

kopēt failu smtp.xml direktorā par robotiem ar pakalpojumiem koristuvachiv:

# Cp /usr/lib/firewalld/services/smtp.xml / etc / firewalld / services

Mainiet pakalpojuma aprakstu failā.

Iespējams, būs jāmaina pats xml fails uz jūsu pakalpojuma nosaukumu. Kādēļ ir atkārtoti jāiespējo ugunsmūris un atkārtoti jāpārskata mūsu pakalpojums sarakstā:

Zvanu uz dienestu pārbaude es vīnu sarakstā parādījās:

Syslog-tls telnet tests tftp

Tagad jūs varat pievienot pakalpojumus be-yak zonai:

# Firewall-cmd --zone = publisks --add-service = test --permanent

# Firewall-cmd --zone = publisks --permanent --list-services

Dhcpv6 klienta http https ssh tests

Ja zināt, ka nepieciešamais pakalpojums ir sarakstā, varat atvērt vajadzīgo portu ugunsmūrī ar komandu:

# Firewall-cmd --zone = publisks -pievienošanas ports = 77 / tcp - atvērts ports 77 tcp

# Firewall-cmd --zone = publisks -pievienošanas ports = 77 / udp - atvērts ports 77 udp

# Firewall-cmd --zone = public -add-port = 77-88 / udp - atvērt portu diapazonu 77-88 udp

# Firewall-cmd --zone = public -list-ports - mainiet atļauto portu sarakstu

Bloķēt/atļaut ICMP ziņojumus:

# Firewall-cmd --zone = publisks --add-icmp-block = echo-reply

# Firewall-cmd --zone = publiska --remove-icmp-block = echo-reply

Vidality dodanu ports:

# Firewall-cmd --zone = public -remove-port = 77 / udp - skatiet laika noteikumu 77 udp

# Firewall-cmd --permanent --zone = public -remove-port = 77 / udp - pārbaudiet, vai noteikums ir pastāvīgs

Papildu jaudas zonas

Jūs varat atvērt vlasnu zonu (ko sauc par її mūsu):

# Firewall-cmd --permanent --new-zone = mūsu

Atverot jauno zonu, kā arī atverot servisu, to nepieciešams atkārtoti nodrošināt ugunsmūris:

# Firewall-cmd -- pārlādēt

# Firewall-cmd --get-zones

Bloķēt dmz drop ārējo mājas iekšējo mūsu publisko uzticamo darbu

zonā mūsu pieejams. Varat tam pievienot pakalpojumu vai varat to izmantot.

Ugunsmūris: bloķē IP adresi

Varat pievienot adreses un IP adreses ugunsmūra kontam vai tās bloķēt.

Schob dodati in viklyuchennya specifisks IP adreses(piemēram, 8.8.8.8) uz jūsu serveri, izmantojot ugunsmūris Vikorist komanda:

# Firewall-cmd --zone = public --add-rich-rule = "noteikumu saime =" ipv4 "avota adrese = 8.8.8.8 "akceptēt"

Pārvarēt zonu, un pārspēt IP papildinājumi uzvarām bagātajos noteikumos:

Publisks (aktīvs) mērķis: noklusējuma icmp-block-inversija: nav saskarņu: eth0 avoti: pakalpojumi: dhcpv6-klients http https ssh testa porti: protokoli: maskarāde: nav pārsūtīšanas porti: avota porti: icmp-bloki: bagātināti noteikumi: noteikumu saime = "ipv4" avota adrese = "8.8.8.8" pieņemt

schob bloks IP, Ir nepieciešams nomainīt pieņemt uz noraidīt:

# Firewall-cmd --zone = public --add-rich-rule = "noteikumu saime =" ipv4 "avota adrese = 8.8.4.4 "noraidīt"

# Firewall-cmd --zone = publisks --list-all

Publisks (aktīvs) mērķis: noklusējuma icmp-block-inversija: nav saskarņu: eth0 avoti: pakalpojumi: dhcpv6-klients http https ssh testa porti: protokoli: maskarāde: nav pārsūtīšanas porti: avota porti: icmp-bloki: bagātināti noteikumi: noteikumu saime = "ipv4" avota adrese = "8.8.8.8" akceptēt noteikumu saimi = "ipv4" avota adrese = "8.8.4.4" noraidīt

Dziedāšanas pakalpojumu ir iespējams iespējot tikai barošanai no noteiktas IP adreses:

# Firewall-cmd --permanent --add-rich-rule "noteikumu saime =" ipv4 "avota adrese =" 10.10.1.0/24 "pakalpojuma nosaukums =" https "akceptēt"

Ja jums ir nepieciešams termins visa servera jaudas bloķēšana, izvēlieties panikas komandu:

# Ugunsmūris-cmd — panika ieslēgta

Jūs varat iziet no panikas režīma ar komandu:

# Ugunsmūris-cmd — panika-off

Par servera restartēšanu.

Jūs varat bloķēt ugunsmūra konfigurāciju, kā sakne jūs nevarējāt mainīt ugunsmūra noteikumus:

# Firewall-cmd --lockdown-on

Iziet uz bloķēšanas režīmu:

# Firewall-cmd --lockdown-off

Porta novirzīšana uz ugunsmūri

Portu novirzīšanas kārtulu var iestatīt ugunsmūrī. Lai pāradresētu 443. portu uz 9090:

# Firewall-cmd --zone = public --add-forward-port = ports = 443: proto = tcp: toport = 9090 --permanent

Varat redzēt porta pāradresācijas noteikumu:

# Firewall-cmd --zone = publiska --noņemt-forward-port = ports = 443: proto = tcp: toport = 9090

Pēc servera izslēgšanas visi jaunie draudi tiks nosūtīti uz pirmo vietu pasaules vidū, tiek nosūtīts vairāku izgriezumu ekrāns, kas filtrē ienākošo un izejošo trafiku. Iptables iestatīšana - par CentOS ugunsmūri, vēlos izlasīt statistiku, kā arī atjauninājumus par tā iestatīšanu un iespējotu. Mana uzticamība neapniks, es pazaudēšu tos aspektus, jo es piesūcinu svarīgākos un es pats uzvarēšu savos robotos.

Raksts tiek dots kā daļa no viena cikla rakstam par serveri.

ierakstu

Iptables Dānijā ir de facto standarts mūsdienu Linux izplatīšanā. Es nevaru uzreiz uzminēt, kāds vikorists tas ir kā ugunsmūris. Tātad jebkuram Linux administratoram ir jābūt iespējai izmantot savus robotus, lai iestatītu ugunsmūri.

Līdz ugunsmūra beigām izmantojiet siksnu, kas tiek izmantota vairāk "manuālajiem" iestatījumiem. Ubuntu є ufw, Centos - ugunsmūris, Z інshimi nezinu. Jo īpaši es Viktorijas laika rīkos neizmantoju vieglumu. Es izklausījos kā Linux ugunsmūris vecajā veidā, jaks karājās uz pašas robota vālītes. Man ir viegli tikt izveidots vislabākajā iespējamajā veidā, manuāli, jo es jums pievienošos. Tā būtība ir izveidot līdz vietai, kur skripts tiek iestatīts saskaņā ar ugunsmūra noteikumiem. Visu skriptu var viegli rediģēt no servera uz serveri.

atvērt ugunsmūri

Darbojas ar ugunsmūri Es jau tos ievietoju. Ugunsmūra priekšā, kas atrodas centos 7, kā ieteikts instalēšanas laikā:

# Systemctl apturēt ugunsmūri

Tagad varat to redzēt no automātiskās gaidīšanas, tāpēc pēc restartēšanas tas vairs netiks ieslēgts:

# Systemctl atspējo ugunsmūri

Sūtot uz serveri, ezis ekrāna iestatījumi palielinās redzamību. Jūs varat brīnīties par iptables noteikumu ar komandu:

iptables instalēšana

Faktiski mūsu servera ugunsmūris jau ir tā vērts, tas ir pareizi, nav noteikumu, viss ir atvērts. Mums tas būs jāinstalē, lai izmantotu papildu pārvaldības utilītus bez konfigurējamiem iptables. Piemēram, jūs nevarat restartēt ugunsmūri:

# Systemctl restart iptables.service Neizdevās izdot metodes izsaukumu: Neizdevās ielādēt vienību iptables.service: nav šāda faila vai direktorija.

Par pievienošanu automātiskajai palaišanai nav redzama:

# Systemctl enable iptables.service Neizdevās izdot metodes izsaukumu: šāda faila vai direktorija nav

Papildu piedošanas nebija, tika instalēta nepieciešamā pakotne ar utilītprogrammām:

# Yum -y instalējiet iptables-services

Tagad varat pievienot iptables automātiskajai pasta sūtīšanai un palaist:

# Systemctl iespējot iptables.service # systemctl startēt iptables.service

Ugunsmūra iestatīšana

Lai kontrolētu ugunsmūra noteikumus, esmu vikoristu skripts. Izveidojiet jogu:

# Mcedit /etc/iptables.sh

Pēc tam mums tiks atgādināts par nepieciešamajiem noteikumiem. Sakārtošu visas nozīmīgākās scenārija daļas, un Es jūs atgriezīšu viglyādā teksta fails statistikā... Noteikumi attēla laušanai, kopijas un ieliktņa aizsardzībai. Noteikumus līdz kapam var ienest robotā, pie kā es pats nejauši uzgāju statistikas sagatavošanas stundu.

Mēs varam saprast situāciju, ja serveris vietējam iedomam ir vārteja uz internetu.

Visas izmaiņas tiek liktas priekšā, jo mēs uzvarēsim scenārijā. Tas ne vienmēr ir robotizēts, taču nav ieteicams to manuāli pārsūtīt no servera uz serveri. Lai piegādātu, izmaiņas tiks pārvērtētas.

Pirms jauno noteikumu aizpildīšanas viss tiek sakopts:

Visa satiksme ir bloķēta, kas neatbilst noteikumiem:

Visa vietēja resursdatora un vietējā trafika ir atļauta:

Atļauts veikt robiti ping:

Ja jums tas nav vajadzīgs, nesniedziet icmp noteikumus.

Atveriet paša servera piekļuvi internetam:

Ja vēlaties redzēt visu servera ievadi, dodiet doto noteikumu:

Tagad dodamo uzvarēs visizplatītākos festonu uzbrukumus. Ir redzama visu paku izlase, kas nenozīmē nekādu statusu:

Bloku nulles paketes:

Sin-plūdu uzbrukumu slēgšana:

Ja jūs neieguldāt daudz naudas piekļuvei no vietējā kadrējuma, tad ir atļauti visi savienojumi ar internetu:

Ar slaidu zaboronyaєmo piekļuvi no interneta līdz vietējai robežai:

Mūsu vietējo dzīvžogu izmantoja internets, tostarp nat:

Neaizliedziet piekļuvi serverim, ja ir iestatīti noteikumi, ir atļauts izveidot savienojumu caur ssh:

Noteikumus pierakstīšu vēstulē, un smirdoņa aizķērās vēstulē atkārtotai ievilkšanai:

Mēs ievietojām vienkāršāko konfigurāciju, kas ir visu ienākošo datu bloks, ssh un piekļuve vietējam tīklam internetā. Pa ceļam viņi atbrīvojās no visādiem ežu uzbrukumiem.

Zberigaєmo skripts, robimo wikonuvanim un launchєmo:

# Chmod 0740 /etc/iptables.sh # /etc/iptables.sh

Viconamo noteikumu atkārtota izskatīšana un atcelšana, un visi noteikumi, kas ir dažādi:

# Iptables -L -v -n

Es nobeidzu jūsu cieņu - zastosovuvati noteikumi nav nepieciešami, ja jums ir piekļuve servera konsolei. Ar piedošanu nalashtuvannyah jūs varat liegt piekļuvi. Šķērsojiet, ārkārtas situācijā varat ieslēgt ugunsmūri un ātri to iestatīt.

porta displejs

Tagad dažiem pakalpojumiem mēs paplašinām savu konfigurāciju un displeju iptables portā. Pieņemsim, ka mums ir darbojošs tīmekļa serveris un mums ir nepieciešams piekļūt internetam. Dodaimo noteikumi tīmekļa trafikam:

Bulo arī izsauca ieejas savienojumus 80. un 443. portā, kas ir sava robota vikorist tīmekļa serveris.

Ja jums ir pasta servera instalēšana, jums ir jāatļauj jauns ieraksts visiem portiem:

Pareizam robotizētam DNS serverim ir jāparāda UDP ports 53

Ostas pārsūtīšana

Situāciju ir viegli izprast, ja nepieciešams parādīt portālus no jaunā interfeisa uz datoru lokālajā kadrējumā. Pieņemsim, ka jums ir nepieciešama rdp piekļuve datoram 10.1.3.50 no interneta. Robimo Kidok TCP ports 3389:

Ja nevēlaties mainīt porta nosaukumu, varat izveidot novirzīšanu no nestandarta porta uz termināļa datora rdp portu:

Kamēr jums ir starpniekservera pieslēgvieta lokālā kadrējuma vidū, noteikti komentējiet noteikumu, kas bloķē piekļuvi no jau iebūvētajiem žogiem uz iekšpusi. Manai lietojumprogrammai ir noteikums: $ IPT -A FORWARD -i $ WAN -o $ LAN1 -j REJECT

Jebkurā gadījumā pirms cim noteikuma varat iestatīt noteikumu piekļuvei iekšējam pakalpojumam, piemēram, ass ir šāda:

$ IPT -A FORWARD -i $ WAN -d 10.1.3.50 -p tcp -m tcp --dport 3389 -j ACCEPT

iekļauti pieteikšanās

Pirms iestatīšanas stundas ieslēdziet žurnālus, lai varētu pārraudzīt un bloķēt pakas, un tiem, kuriem ir pieejami nepieciešamie pakalpojumi, kas jau ir parādīti. Es sūtu visas bloķētās paketes laternu tuvumā (block_in, block_out, block_fw), sūtu trafiku tieši un tieši skin logos. Tāpēc darbu ir viegli paveikt. Dodajmo ofensīva noteikumi pašā skripta beigās, pirms nalashtuvan saglabāšanas:

Visas bloķētās pakotnes var atrast / var / log / messages failā.

Lai pabeigtu iestatīšanu, komentējiet sēriju, iespējojot reģistrēšanu. Obov'yazkovo varto tse zrobiti, tāpēc jaku baļķi strauji aug. Es īpaši neatbalstu praktisko jēgu informācijas atlasē.

Kā iespējot iptables

Ja jums vairs nav nepieciešams ugunsmūris, varat to iespējot ar šādu rangu:

# Systemctl aptur iptables.service

Qia komanda ir zupinyaє fаєrvol. Un es redzēju, ka tas nāk no auto-vantage:

# Systemctl atspējo iptables.service

Ieslēdzot izklāto ekrānu, mēs pārbaudījām visus datus.

visnovok

Apskatījis to, es iznīcināšu gatavo skriptu ar pamata noteikumu kopumu, kuru apskatīju

Gribu kārtējo reizi brutalizēt, bet, kad iptables ir uzstādīts, ir jābūt cieņas robežai. Nelabojiet qiu, jo nevarat piekļūt servera konsolei. Virzīties uz statistikas rakstīšanas stundu, esmu izmetis piekļuvi serverim caur strupceļu noteikumos. Tsya kapsēta tika paziņota, izmantojot kopiju un otro domuzīmi - tā tika aizstāta ar vienu.

tiešsaistes kurss "Linux administrators" OTUS. Kurss nav paredzēts iesācējiem, jo viņiem ir vajadzīgas pamatzināšanas par Linux apgūšanu un instalēšanu virtuālajā mašīnā. Kursu sākums ir 5 mēneši, kuru sekmīgie absolventi var iziet kursu kopā ar partneriem. Lai sniegtu jums kursu:

- Linux arhitektūras zināšanas.

- Mūsdienu datu analīzes un apstrādes metožu un rīku apgūšana.

- Konfigurācijas izvēles notīrīšana nepieciešamajai vadībai, procesu pārvaldīšana un sistēmas drošības nodrošināšana.

- Volodinnya ar galvenajiem sistēmas administratora darba rīkiem.

- Iedomātā darba papildināšanas, pielāgošanas un apkalpošanas funkciju saprātīgums, iedvesmots uz Linux bāzes.

- Sistēmas veselība ātri reaģē uz jaunām problēmām un novērš stabilu un nepārtrauktu robotu sistēmu.

zoni

Firewalld dēmons kontrolē noteikumu grupas ārpus tā sauktajām zonām.

Zonas - tse, pēc būtības, nosaka noteikumus, kas keruyut satiksmi, pamatojoties uz līmeni doviri uz šo chi іnshoi bārkstis. Zonas tiek piešķirtas saldētavas saskarnēm un ugunsmūra darbībai.

Datori, kas bieži vien ir savienoti ar dažādiem ežiem (piemēram, portatīvie datori), var būt uzvaras zonas, ar kurām var noteikt noteikumus vidus tukšumā. Piemēram, ja ir izveidots savienojums ar milzīgu WiFi ugunsmūri, ugunsmūris var iestatīt noteikumus, bet mājās jūs varat atvieglot noteikumus.

Ugunsmūrim ir šādas zonas:

- kritums: zemākais krituma līmenis. Visa ienākošā trafika tiek izlaista bez ziņojuma, tiek saņemta tikai ienākošā trafika.

- bloks: zona ir līdzīga tai, kas atrodas priekšā, bet, kad ir ieslēgta barošana, tā tiks noņemta, ja ir aizliegts icmp-host-prohibited vai icmp6-adm-prohibited.

- publiska: šī zona ir publiska robeža, jo nav iespējams nokomplektēt, tomēr tiek pieņemta pēc individuāla pasūtījuma.

- ārējā: jaunu augstumu zona. Atļaušos NAT maskēšanu, kas ļauj aizvērt tīkla iekšpusi, lai nebūtu iespējama piekļuve.

- iekšējais: zonas aizmugure, ārējās, iekšējās apmales. Datorus zonā var pievienot. Pieejami papildu pakalpojumi.

- dmz: palaist datoriem, kas sakņojas DMZ (izolētiem datoriem, kuriem nevar piekļūt eža iekšējai daļai); pіdtrimu tіlki deyakі vhіdnі z'єdnannya.

- darbs: darba zona. Tīklā var pievienot lielu skaitu mašīnu. Pieejami papildu pakalpojumi.

- mājas: mājas iedomātā zona. Precizēšanu var veikt, vai arī to var saņemt tikai nodziedot ievadi.

- uzticams: var uzticēties visām tīkla mašīnām.

noteikumu ievērošanu

Ugunsmūra noteikumi ir pastāvīgi un balstīti uz laiku. Tāpat kā komplektā, tiks veiktas izmaiņas noteikumā, precīza ugunsmūra darbība mainīsies uzreiz. Tomēr pēc atkārtotas iesaistīšanās visas čūskas tiks zaudētas, ja tās nesaudzēsiet.

Lielākā daļa firewall-cmd komandu var būt uzvaras-pastāvīgas, kas ir īkšķa noteikums, ja vēlaties uzvarēt pastāvīgi.

Atspējojiet ugunsmūra ugunsmūri

Ausij jums jāieslēdz dēmons. Systemd vienības faila nosaukums ir firewalld.service. Iedarbiniet dēmonu, ieejiet.

sudo systemctl startējiet firewalld.service

Perekonayte, scho uzsāk pakalpojumu:

firewall-cmd --state

skrienot

Tagad ugunsmūris palaišanas un pratsyuє atbilstoši konfigurācijai deputātiem.

Dotajā pakalpojuma palaišanas brīdī tas nesāksies automātiski, atverot serveri. Nebloķējiet vipadkovo pats vlasnom serverī, atlasiet noteikumu kopu un pēc tam iestatiet automātisko palaišanu.

Ugunsmūra noteikumi

Kandidātu noteikumu pārskatīšana

Schob diznatisya, jaku zona vikoristovuyutsya par umovchannyam, ievadiet:

firewall-cmd --get-default-zone

publiski

Uz doto brīdi ugunsmūris nav nogriezis nekādas instrukcijas pārējām zonām, turklāt pirms pārējām zonām nav neviena interfeisa, tāpēc uzreiz publiskā zona atrodas pie zonas aiz mērķiem un arī pie vienas aktīvās zonas .

Lai apgrieztu aktīvo zonu sarakstu, ievadiet:

publiski

saskarnes: eth0 eth1

Pirms publiskās zonas saskarnei ir piesaistīti divi eži: eth0 un eth1. Interfeiss, kas piesaistīts zonai, darbojas saskaņā ar zonas noteikumiem.

Schob d_znatisya, tāpat kā kandidātu vikoristu zonas noteikumi, ievadiet:

firewall-cmd --list-all

publisks (noklusējums, aktīvs)

saskarnes: eth0 eth1

avoti:

pakalpojumi: dhcpv6-client ssh

porti:

maskarāde: nē

uz priekšu porti:

icmp bloki:

bagāti noteikumi:

Tagad jūs zināt, labi:

- publisks є pēc zonas aiz deputātiem un pēc vienotās aktīvās zonas.

- Pirms tam eth0 un eth1 saskarnes ir saistītas.

- Es saņemšu DHCP trafiku (piešķirta IP adrese) un SSH (redzams administrators).

Іnshі zona un ugunsmūris

Tagad mēs iepazīsimies ar pārējām zonām.

Pārbaudiet visu pieejamo zonu sarakstu, ievadiet:

firewall-cmd --get-zones

Lai labotu konkrētas zonas parametrus, komandai dodiet komandu -zone =.

firewall-cmd --zone = home --list-all

mājas

saskarnes:

avoti:

pakalpojumi: dhcpv6-client ipp-client mdns samba-client ssh

porti:

maskarāde: nē

uz priekšu porti:

icmp bloki:

bagāti noteikumi:

Lai iestatītu visu pieejamo zonu vērtību, dodiet opciju -list-all-zones. Lai skatītu vairāk manuāli, modeļus var nosūtīt uz peidžeri:

firewall-cmd --list-all-zones | mazāk

Interfeisu zonu parametri

Visu saskarnes ežu kolekcija ir saistīta ar aizstāšanas zonu.

Zonas un interfeisa maiņa vienai sesijai

Lai pārsūtītu interfeisu uz іnshu zonu uz vienu sesiju, atlasiet opciju -zone = і -change-interface =.

Piemēram, lai pārsūtītu eth0 uz mājas zonu, jums jāievada:

sudo firewall-cmd --zone = mājas --change-interface = eth0

panākumus

Piezīme: Pārslēdzot interfeisu uz zonu, tam ir nepieciešams vads, ko var ievietot dažu pakalpojumu robotā. Piemēram, mājas zona pieņems SSH, lai pakalpojums netiktu atmests. Ale deyaki zoni skidayut visus datus, tostarp SSH, un jūs varat vipadkovo bloķēt jūsu piekļuvi vlasny serverim.

Schob perekatatsya, bet saistošajā saskarnē ar jauno zonu ievadiet:

firewall-cmd --get-active-zones

mājas

saskarnes: eth0

publiski

saskarnes: eth1

Pēc ugunsmūra atkārtotas piešķiršanas saskarne tiks saistīta ar izmaiņu zonu.

sudo systemctl restartējiet firewall.service

firewall-cmd --get-active-zones

publiski

saskarnes: eth0 eth1

Pastāvīga zonas un saskarnes maiņa

Pat ja interfeiss ir iestatīts, zona tai netiek piešķirta, ja ugunsmūris tiek restartēts, saskarne atkal tiks piesaistīta pieprasījumu zonai. CentOS gadījumā šīs konfigurācijas tiek glabātas katalogā / etc / sysconfig / network-scripts, failos ifcfg-interfeisa formātā.

Lai interfeisam piešķirtu zonu, atveriet šīs saskarnes konfigurācijas failu, piemēram:

Faila beigās pievienojiet izmaiņu ZONE = un vērtības vērtībā pievienojiet zonu, piemēram, home:

. . .

DNS1 = 2001: 4860: 4860 :: 8844

DNS2 = 2001: 4860: 4860 :: 8888

DNS3 = 8.8.8.8

ZONA = mājas

Saglabājiet un aizveriet failu.

Lai atvērtu jaunus iestatījumus, palaidiet žogu pakalpojumu un ugunsmūri:

sudo systemctl restartējiet network.service

sudo systemctl restartējiet firewall.service

Lai restartētu eth0 saskarni, tā tiks saistīta ar mājas zonu.

firewall-cmd --get-active-zones

mājas

saskarnes: eth0

publiski

saskarnes: eth1

Nalashtuvannya zoni par zamovchuvannyam

Varat arī vibrēt zonu atlasei.

Par tsyo vikoristyu parametrs -set-default-zone =. Visas saskarnes būs saistītas ar trešo zonu:

sudo firewall-cmd --set-default-zone = mājas

mājas

saskarnes: eth0 eth1

Dodatkivi noteikumu paziņojums

Pakalpojuma pievienošana zonai

Zonai ir viegli pievienot pakalpojumu vai portu, piemēram, vikorist ugunsmūri. Apskatiet pieejamos pakalpojumus:

firewall-cmd --get-services

RH-Satellite-6 amanda-client bacula bacula-client dhcp dhcpv6 dhcpv6-client pmmp dns ftp augstas pieejamības http https imaps ipp ipp-client pfflpvms ipsec mjbblvm open mybblsdps llibwe-pvt ldap pop3s postgresql proxy-dhcp rādiuss rpc-bind samba samba-client smtp ssh telnet tftp tftp-client pārraides klients vnc-serveris wbem-https

Piezīme: Plašāku informāciju par ādai specifiskiem pakalpojumiem var atrast .xml failos direktorijā / usr / lib / firewalld / services. Pirms dibena aptuveni SSH pakalpojumi tiek glabāti mapē /usr/lib/firewalld/services/ssh.xml un izskatās šādi:

Ja vēlaties ieslēgt pakalpojuma pielāgošanu tajā pašā zonā, atlasiet opciju -add-service =. Varat norādīt mērķa zonu, izmantojot papildu opciju -zone =. Izmaiņu priekšlikumiem veiksme būs vienā sesijā. Lai aizsargātu izmaiņas un vicoristovuvati їkh pastāvīgi, piešķiriet pastāvīgu-pastāvīgu.

Piemēram, vienkārši palaidiet tīmekļa serveri, lai apkalpotu HTTP trafiku. Lai sāktu, jums ir jāiespējo trafika publiskajā zonā vienai sesijai:

sudo firewall-cmd --zone = publisks --add-service = http

Ja izmaiņu veikšanai pakalpojums jāpievieno zonai, ensign -zone = var izlaist.

Perekonet, scho operācija bija veiksmīga:

firewall-cmd --zone = publiskie --list-services

dhcpv6-klients http ssh

Pārbaudi robota servisu un ugunsmūri. Kamēr viss ir pareizi, varat mainīt noteikumu kopu un pievienot jaunu noteikumu, lai pielāgotu pakalpojumu.

sudo firewall-cmd --zone = publisks --permanent --add-service = http

Pārbaudiet pastāvīgo noteikumu sarakstu, ievadiet:

sudo firewall-cmd --zone = publisks --permanent --list-services

dhcpv6-klients http ssh

Publiskā zona tagad pastāvīgi pieņem HTTP un 80. portu. Ja tīmekļa serveris var apkalpot SSL/TLS trafiku, varat pievienot arī https pakalpojumu (vienai sesijai vai pastāvīgu noteikumu kopai):

sudo firewall-cmd --zone = publisks --add-service = https

sudo firewall-cmd --zone = publisks --permanent --add-service = https

Kāds robiti, ja nepieciešamais pakalpojums nav pieejams?

Firewalld firewalld ugunsmūris funkcijām ietver daudzus vismodernākos pakalpojumus. Tomēr, lai nodrošinātu pakalpojumu jebkurā noteiktā ugunsmūra dienā, ir nepieciešami daži papildu pakalpojumi. Tādā veidā jūs varat dzert divus ceļus.

1. metode: Nalashtuvannya uz ostu

Šādā situācijā ir viegli redzēt pievienojumprogrammas portu vajadzīgajā ugunsmūra zonā. Jums vienkārši jānorāda ports vai portu un protokolu diapazons.

Piemēram, addon, tāpat kā vikoristovu ports 5000 un TCP protokols, tas ir jāpievieno publiskajai zonai. Ja vēlaties iespējot bootstrap programmas sesijas apakšā, atlasiet parametru -add-port = un iespējojiet tcp protokolu vai udp.

sudo firewall-cmd --zone = publisks --add-port = 5000 / tcp

Perekonet, scho operācija bija veiksmīga:

firewall-cmd --list-ports

5000/tcp

Ir iespējams arī pievienot pēdējo portu diapazonu, kad pirmais un pēdējais ports atrodas diapazonā aiz papildu domuzīmes. Piemēram, ja pievienojat Vikorist UDP portu 4990-4999, lai to pievienotu publiskajai zonai, jums jāievada:

sudo firewall-cmd --zone = publisks --add-port = 4990-4999 / udp

Testēšanai varat pievienot noteikumus pēcugunsmūra iestatījumos.

sudo firewall-cmd --zone = public --permanent --add-port = 5000 / tcp

sudo firewall-cmd --zone = public --permanent --add-port = 4990-4999 / udp

sudo firewall-cmd --zone = public --permanent --list-ports

panākumus

panākumus

4990-4999 / udp 5000 / tcp

2. metode: pakalpojumu piešķiršana

Portu ir viegli pievienot zonai, ja jums ir daudz šādu papildu lietu, kā rezultātā jūs varēsiet netraucēti nodrošināt šīs ostas mērķi. Lai izvairītos no šādas situācijas, pakalpojuma ietvaros ir iespējams nomainīt ostas.

Serviss - vienkārši paņem portu ar dziesmu un aprakstu. Papildpakalpojumiem ir vienkāršāk pārvaldīt iestatījumus, bet pēc savas smakas tas ir salokāms, apakšējā pieslēgvieta.

Lai iegūtu kopiju, jums ir jākopē esošais skripts no direktorijas / usr / lib / firewalld / services uz direktoriju / etc / firewalld / services (šeit ugunsmūris shuka ir nestandarta iestatīšana).

Piemēram, varat kopēt vērtību SSH pakalpojumā un kopēt vērtību viedā pakalpojuma piemērā. Es esmu skripts, ko var izmantot pakalpojumam un mātes paplašinājumam.xml.

sudo cp /usr/lib/firewalld/services/service.xml /etc/firewalld/services/example.xml

Rediģējiet nokopēto failu.

sudo nano /etc/firewall/services/example.xml

Failam ir SSH vērtība:

Liela daļa pakalpojuma vērtības tiek glabāta metadatos. Pakalpojumu drīzumā varat mainīt tagos

Pievērsīsimies pakalpojuma paraugam; protams, vin vimagaє displejs TCP-ports 7777 un UDP-ports 8888. Tas izskatīsies šādi:

Saglabājiet un aizveriet failu.

Restartējiet ugunsmūri:

sudo firewall-cmd -- pārlādēt

Tagad pakalpojums parādīsies pieejamo pakalpojumu sarakstā:

firewall-cmd --get-services

RH-Satellite-6 amanda-client bacula bacula-client dhcp dhcpv6 dhcpv6-klienta dns piemērs ftp augstas pieejamības http https-imaps ipp ipp-client ipsec ipp ipp-klients ipsec mfnfsss mjnfsms open myvirnswd ldap tqplbs pm pmwebapi pmwebapis pop3s postgresql proxy-dhcp rādiuss rpc-bind samba samba-client smtp ssh telnet tftp tftp-client pārraides klients vnc-serveris wbem-https

pārslēgšanas zonas

Ugunsmūra funkcijās ietilpst bagātīgi pietuvinātas zonas, kuras vairumā gadījumu var pievienot robotam. Ale, dažās situācijās ir nepieciešams izveidot zonu koristuvach.

Piemēram, tīmekļa serverim var iestatīt publiskā tīmekļa zonu, bet DNS pakalpojumam - privāto DNS zonu.

Pievienojiet zonu, ziņojumā jāpievieno ugunsmūra iestatījumi.

Mēģiniet atvērt publiskā tīmekļa un privātās DNS zonas:

sudo firewall-cmd --permanent --new-zone = publiskais tīmeklis

sudo firewall-cmd --permanent --new-zone = privateDNS

Pārejiet uz zonu un skrieniet:

sudo firewall-cmd --permanent --get-zones

Jaunās zonas straumēšanas sesija nebūs pieejama:

firewall-cmd --get-zones

bloķēt dmz nomest ārējo sākumlapu iekšējais publiskais uzticamais darbs

Lai atjaunotu piekļuvi jaunām zonām, jums ir jārestartē ugunsmūris:

sudo firewall-cmd -- pārlādēt

firewall-cmd --get-zones

bloķēt dmz nomest ārējo sākumlapu iekšējais privātaisDNS publiskais publiskais tīmeklis uzticams darbs

Tagad jaunajām zonām varat piešķirt nepieciešamos pakalpojumus un portus. Piemēram, publiskā tīmekļa zonai var pievienot SSH, HTTP un HTTPS.

sudo firewall-cmd --zone = publiskais tīmeklis --add-service = ssh

sudo firewall-cmd --zone = publiskais tīmeklis --add-service = http

sudo firewall-cmd --zone = publiskais tīmeklis --add-service = https

firewall-cmd --zone = publicweb --list-all

publiskais tīmeklis

saskarnes:

avoti:

pakalpojumi: http https ssh

porti:

maskarāde: nē

uz priekšu porti:

icmp bloki:

bagāti noteikumi:

Jūs varat pievienot DNS privātajai DNS zonai:

sudo firewall-cmd --zone = privateDNS --add-service = dns

firewall-cmd --zone = privateDNS --list-all

privātais DNS

saskarnes:

avoti:

pakalpojumi: dns

porti:

maskarāde: nē

uz priekšu porti:

icmp bloki:

bagāti noteikumi:

Tad jūs varat piesaistīt ežus jaunajām zonām:

sudo firewall-cmd --zone = publiskais tīmeklis --change-interface = eth0

sudo firewall-cmd --zone = privateDNS --change-interface = eth1

Tagad jūs varat protestēt pret iestādi. Ja viss ir pareizi, noteikumus varat pievienot pēciestatījumos.

sudo firewall-cmd --zone = publiskais tīmeklis --permanent --add-service = ssh

sudo firewall-cmd --zone = publiskais tīmeklis --permanent --add-service = http

sudo firewall-cmd --zone = publiskais tīmeklis --permanent --add-service = https

sudo firewall-cmd --zone = privateDNS --permanent --add-service = dns

Ir iespējams pielāgot savārstījumu saskarni, lai automātiski izveidotu savienojumu ar pareizo zonu.

Piemēram, eth0 saistās ar publisko tīmekli:

sudo nano / etc / sysconfig / network-scripts / ifcfg-eth0

. . .

IPV6_AUTOCONF = nē

DNS1 = 2001: 4860: 4860 :: 8844

DNS2 = 2001: 4860: 4860 :: 8888

DNS3 = 8.8.8.8

ZONA = publiskais tīmeklis

Un eth1 saskarne būs saistīta ar privāto DNS:

sudo nano / etc / sysconfig / network-scripts / ifcfg-eth1

. . .

NETMASK = 255.255.0.0

DEFROUTE = "nē"

NM_CONTROLLED = "jā"

ZONA = privātais DNS

Restartējiet tīkla pakalpojumus un ugunsmūri:

sudo systemctl restartējiet tīklu

sudo systemctl restartējiet ugunsmūri

Apgrieztās zonas:

firewall-cmd --get-active-zones

privātais DNS

saskarnes: eth1

publiskais tīmeklis

saskarnes: eth0

Šķērsot, zonās ir nepieciešami nepieciešamie pakalpojumi:

firewall-cmd --zone = publicweb --list-services

http htpps ssh

firewall-cmd --zone = privateDNS --list-services

dns

Tas ir domāts, lai corystuvach būtu vairāk gatavs robotam. Jūs varat zrobiti be-yaku viņiem ir zona zamovchuvannyam. piemēram:

sudo firewall-cmd --set-default-zone = publiskais tīmeklis

Automātiska ugunsmūra palaišana

Tagad, ja esat mainījis visus iestatījumus un mainījis, bet visi noteikumi ir pareizi, varat iestatīt ugunsmūra automātisko palaišanu.

Lai ievadītu:

sudo systemctl iespējot ugunsmūri

Tagad ugunsmūris tiks palaists vienlaikus ar serveri.

visnovok

Ugunsmūra ugunsmūris ir nepatīkams rīks. Zonas ļauj ātri mainīt ugunsmūra politiku.

Tagad jūs zināt, kā ugunsmūris, jūs zināt, ka ar ugunsmūra pamatzināšanām jums ir jāiestata zonas un pakalpojuma apzīmējums.

Birkas :,